RLO文件名欺骗

2024-08-24 21:56:03

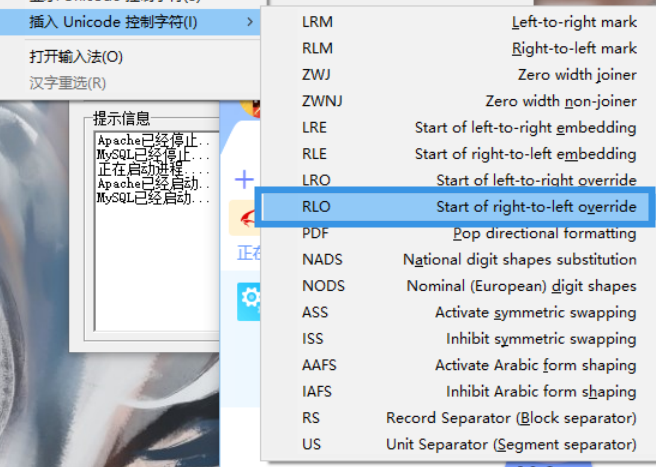

windows下面,支持一种特殊的unicode字符RLO,一个字符串中如果有这个字符的话,那么在windows下显示时,就会把RLO右侧的字符串逆序显示出来,原始字符串:abcd[RLO]efgh,在windows下显示为:abcdhgfe,攻击者可以利用这个特性,把exe文件伪装成一个文本或图片文件,用户在双击时恶意文件便得到执行。

一、利用准备一个exe程序

修改文件名为:testcod.exe

修改文件名为:test[插入unicode]cod.exe

最后效果jpg:

最新文章

- win2008 IIS与tomcat整合

- drupal配置的命名

- 安卓高手之路之PackageManagerservice

- DWZ按钮居中显示

- jsp是有自己的编译引擎的

- Nuage SDN

- Php官方指导安装与配置

- 记录一次无厘头的粗心失误——java后台报错:Unknown column 'xxx' in 'field list'

- MySQL日志专题

- python接口自动化-get请求

- 微信小程序点击列表添加 去除属性

- pycharm运行Django项目,提示UnicodeDecodeError: 'gbk' codec can't decode byte 0xa6

- golang使用 gzip压缩

- 南邮ctf-web的writeup

- redis高可用(主从复制)

- 10个相见恨晚的 Java 在线练手项目

- 语义SLAM的数据关联和语义定位(四)多目标测量概率模型

- windows系统tomcat日志输出至catalina.out配置说明

- Perl 获得当前路径

- [AngularJS] Angular 1.3 new $q constructor