360众测考试 Drupal 漏洞 CVE-2018-7600 远程代码执行-复现

2024-08-26 22:29:39

0x00 前言

昨天360众测遇到的一个题

今天自己搭环境复现一下,希望对大家有帮助

0x01 漏洞简介

Drupal是一个开源内容管理系统(CMS),全球超过100万个网站(包括政府,电子零售,企业组织,金融机构等)使用。两周前,Drupal安全团队披露了一个非常关键的漏洞,编号CVE-2018-7600 Drupal对表单请求内容未做严格过滤,因此,这使得攻击者可能将恶意注入表单内容,此漏洞允许未经身份验证的攻击者在默认或常见的Drupal安装上执行远程代码执行。

0x02 影响版本

Drupal 6.x

Drupal 7.x

Drupal 8.x

0x03 环境搭建

Vulhub

没有搭建的小伙伴看这:

https://www.cnblogs.com/bflw/p/12534401.html

环境启动后,访问`http://your-ip:8080/`将会看到drupal的安装页面,一路默认配置下一步安装。因为没有mysql环境,所以安装的时候可以选择sqlite数据库。

最终是这样的

环境安装完之后是这样的

0x04 漏洞复现

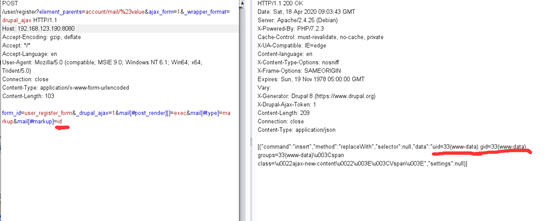

抓包,改包

不会的小伙伴私信我呦 @@ (下边有联系方式)

执行id

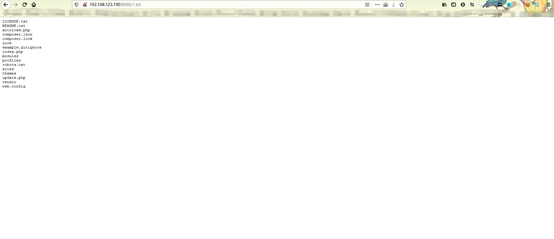

执行ls命令

这里是吧命令写入一个文件在执行

直接执行只能是执行ID所以把命令写入1.txt在执行

其他命令也用同样的方法可以执行

0x05 修复意见

更新Drupal为最新版本

企鹅群:1045867209

欢迎各位表哥

博主公众号

最新文章

- IO模型

- easyui datagrid 悬浮事件

- Linux中sudo配置

- 128. Longest Consecutive Sequence(leetcode)

- 为Xcode添加和备份快捷代码

- JBPM4.4学习API

- Java 23种设计模式全解析

- Android打开WIFI或者移动网络的代码实现

- 网络基础---OSI 模型与TCP/IP

- Android_Dialog cancle 和dismiss 区别

- SGU 106 The Equation 扩展欧几里得应用

- linux基础命令整理(一)

- lodash源码分析之缓存方式的选择

- 手把手教你从ESXI部署到vSphere web Client管理控制

- JN_0005:PS改变图片指定内容颜色

- P4172 [WC2006]水管局长

- 8.2Solr API使用(Facet查询)

- 开启路由转发 - route add -net 0.0.0.0 netmask 0.0.0.0 gateway 192.168.0.131 window tracert 追踪路由

- gson Expected BEGIN_OBJECT but was BEGIN_ARRAY at line 1 column 2 path

- Parquet