2021年春秋杯网络安全联赛秋季赛 勇者山峰部分wp

2024-09-08 09:26:28

1.签到题-Crypto

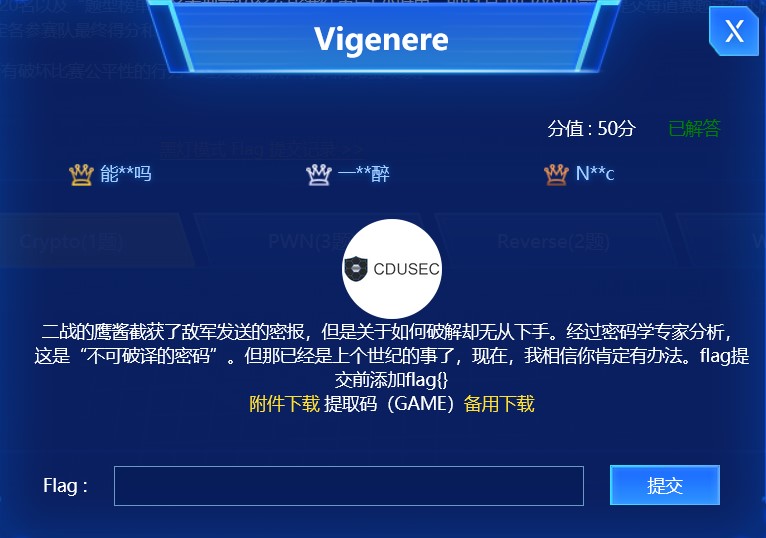

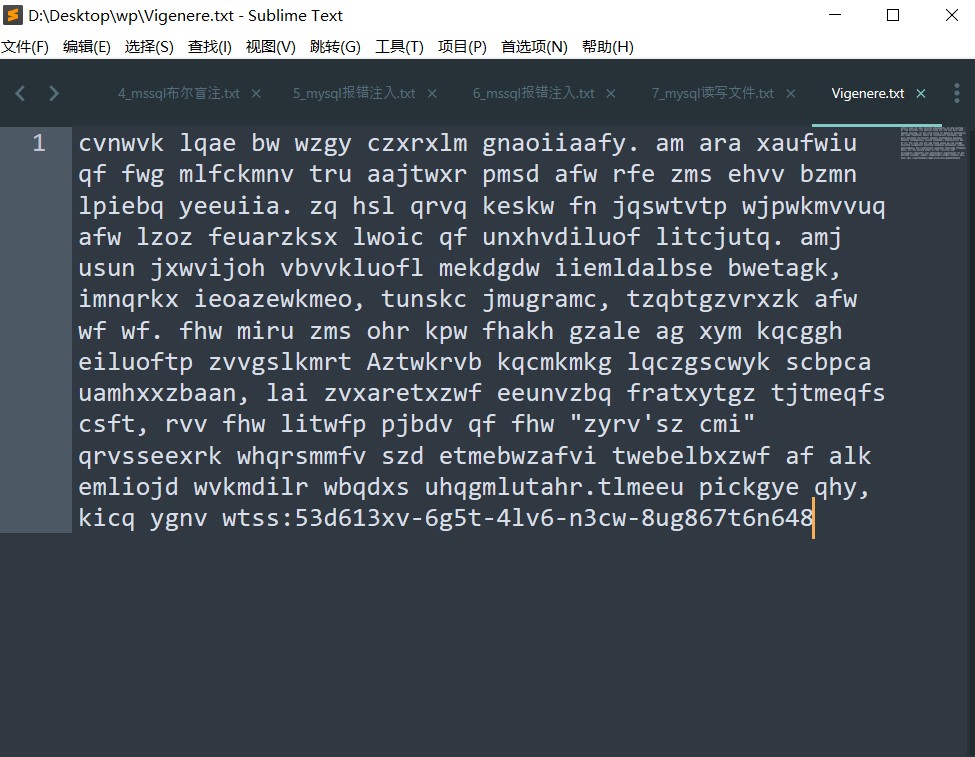

Vigenere

根据题目Vigenere可看出是维吉尼亚密码

使用在线网站破解

https://guballa.de/vigenere-solver

flag:53d613fc-6c5c-4dd6-b3ce-8bc867c6f648

2.Misc

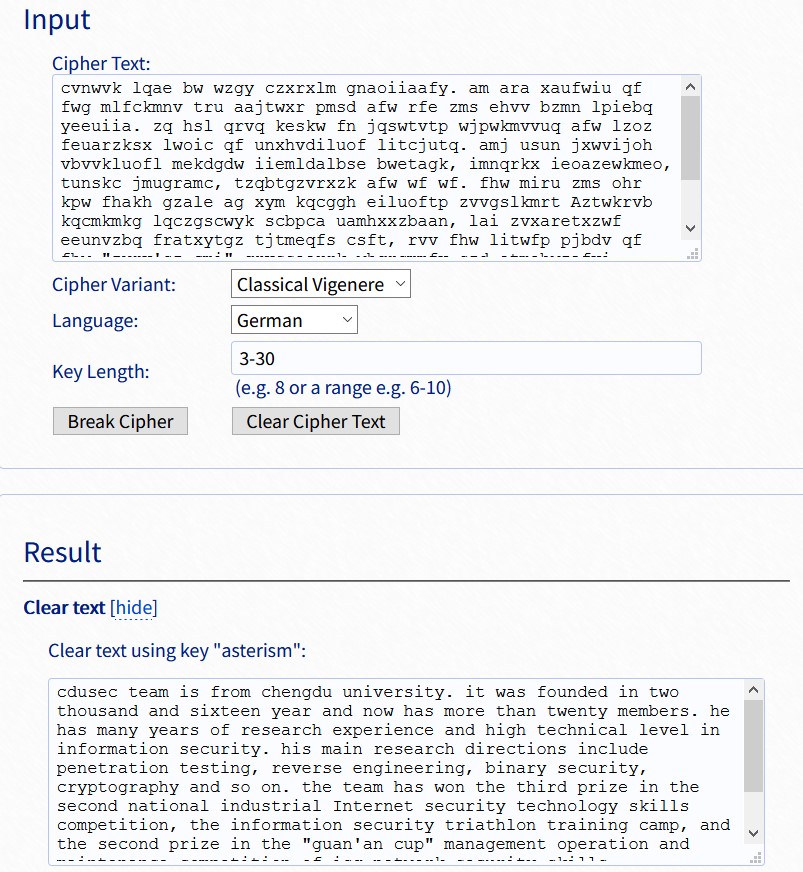

helloshark

一张图片

010打开发现16进制有许多PK字样,对图片进行分离处理(foremost)

果然隐藏了压缩包,但是压缩包设置了密码,提示密码在图片里

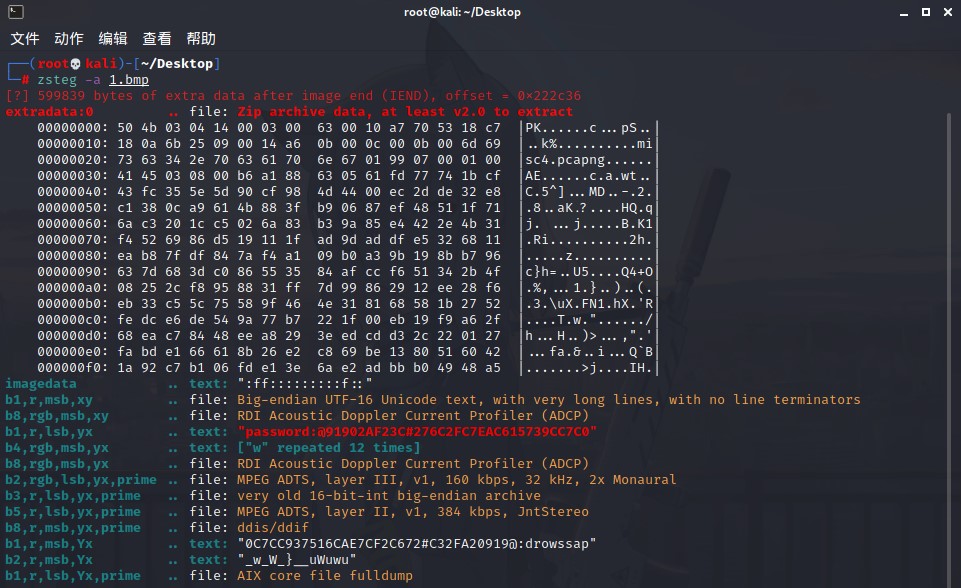

猜测图片存在LSB隐写,使用工具zsteg进行检测

可以看到password为@91902AF23C#276C2FC7EAC615739CC7C0

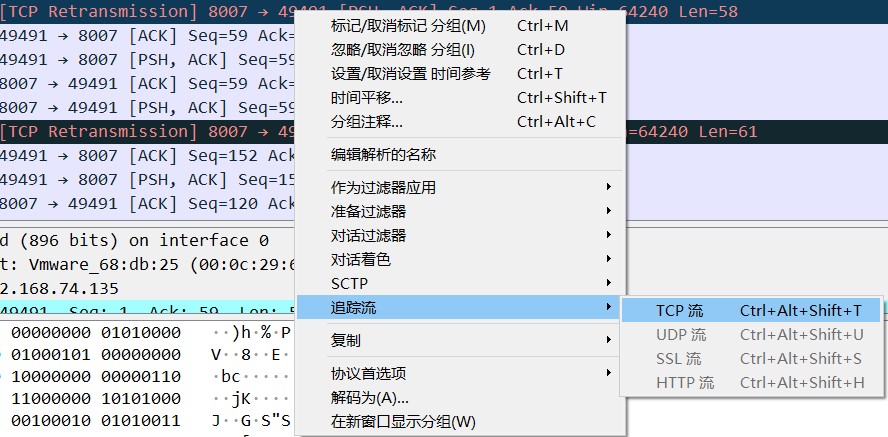

解压压缩包,打开流量包

追踪TCP流

拼接flag

拿到flag

secret_chart(没拿到flag)

一张图片

老样子,拉010,分离

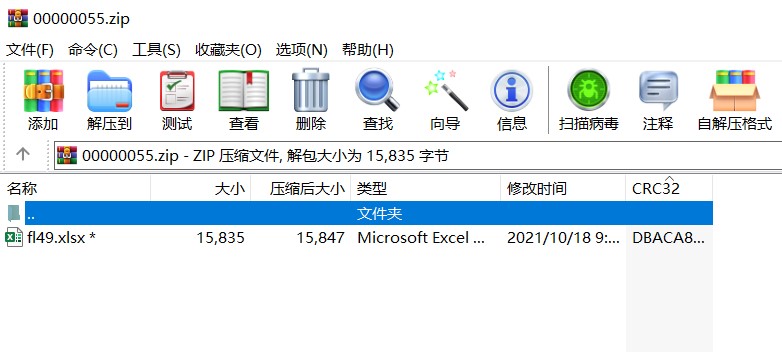

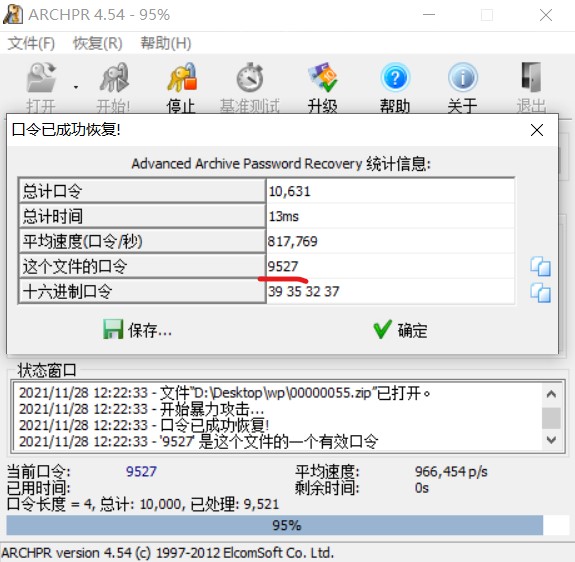

得到一个加密的压缩包

密码没有给出任何提示,尝试爆破,成功,密码9527

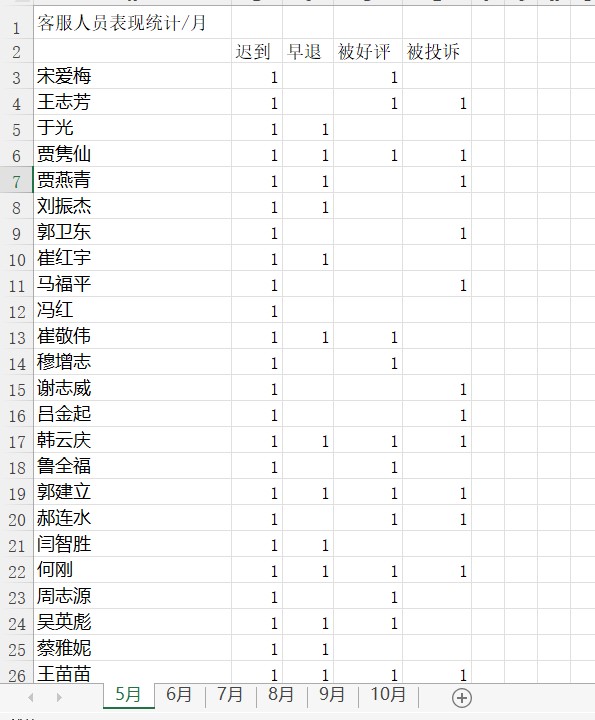

解压,打开excel文件

尝试二进制转字符串,乱码没成功

到这我就没思路了,有师傅解出来的可以和我探讨探讨

问卷调查

这个就不用说了吧

3.Web

unser_name

御剑扫出源码,访问www.zip下载源码

审计了一下源码,发现以我现在的水平绕不过去

就放弃了

最终排名

本人小菜鸡一枚,如哪里讲的不好,欢迎各位师傅们指正,蟹蟹

最新文章

- CycleRotationView:自定义控件之轮播图

- matlab练习程序(SUSAN检测)

- eclipse 执行out.request()方法提示out cannot be resolved

- 查杀 oracle sql 卡死的进程

- dnw-linux的安装及使用

- LR之面向目标场景

- socket对于大数据的发送和接收

- 李洪强iOS开发本人集成环信的经验总结_09_处理好友请求

- 【c#】Form调用百度地图api攻略及常见问题

- 201521123087《Java程序设计》第10周学习总结

- ChineseUtils

- Fundebug发布Vue插件,简化BUG监控接入代码

- Linux压缩打包tar命令总结

- PHP中的常用数组操作方法

- 更改Ubuntu默认python版本的方法

- shallow clone

- KazaQ's Socks (找规律)

- pfSense用户界面汉化翻译教程

- ubuntu linux下建立stm32开发环境: 程序烧录 openocd+openjtag

- linux系统网络相关问题