Ettercap进行arp毒化

2024-08-29 18:08:15

攻击者IP:192.168.220.152

受害者IP:192.168.220.151

网关:192.168.220.2

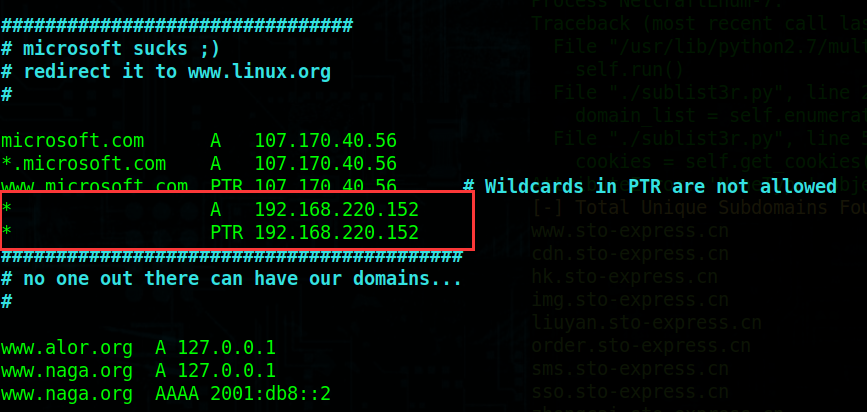

修改DNS文件

┌─[root@sch01ar]─[~] └──╼ #vim /etc/ettercap/etter.dns

在此处添加两条记录

“*”为所有域名,后面的IP地址为攻击者的IP地址

这样受害者所打开的网页都会变成打开攻击者的这个IP地址

开启apache服务

┌─[root@sch01ar]─[~] └──╼ #service apache2 start

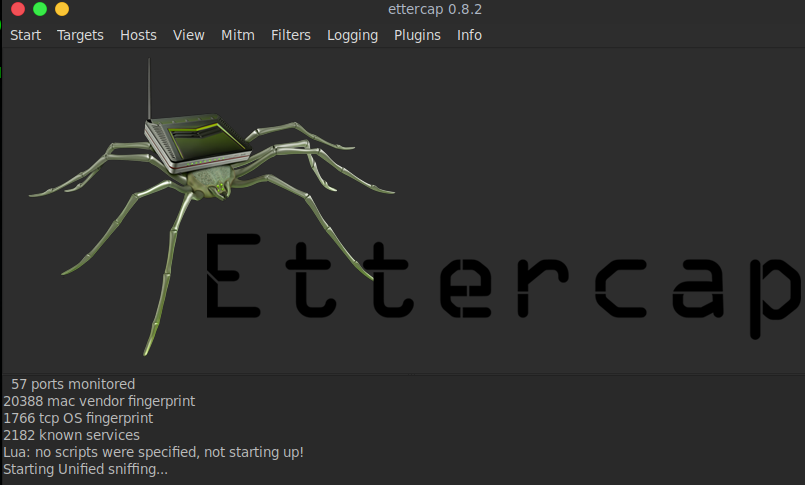

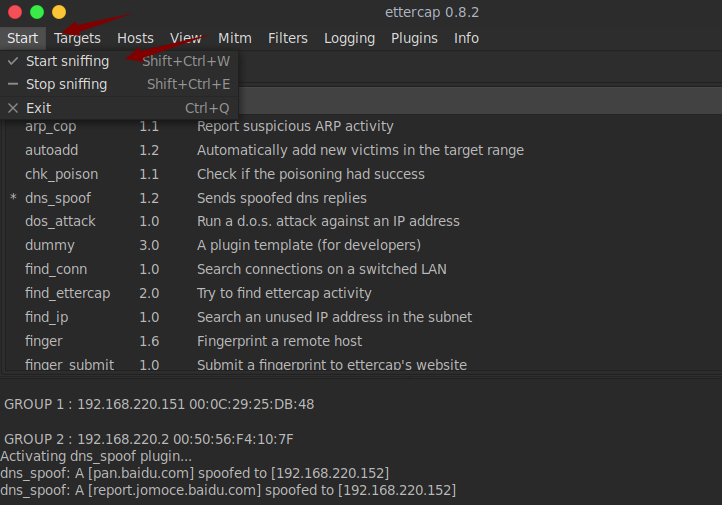

开启Ettercap的图形界面

┌─[root@sch01ar]─[~] └──╼ #ettercap -G

开启图形界面方便操作

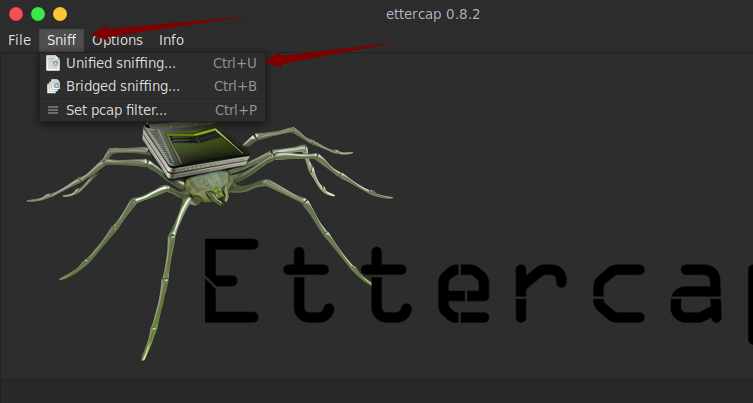

然后点击Sniff,再点击Unified sniffing

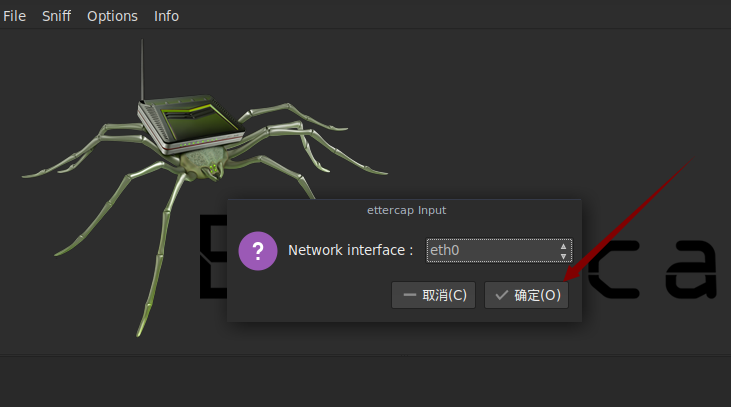

然后选择网卡,点击确定

来到了主界面

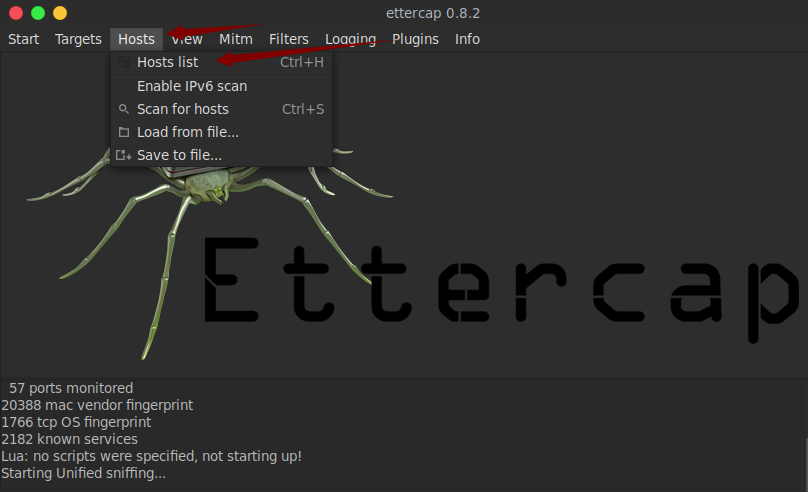

选择Hosts,再选择Hosts list

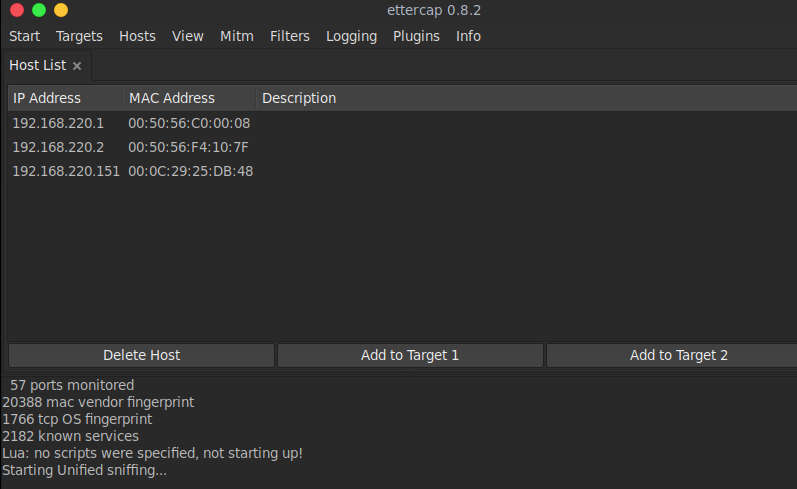

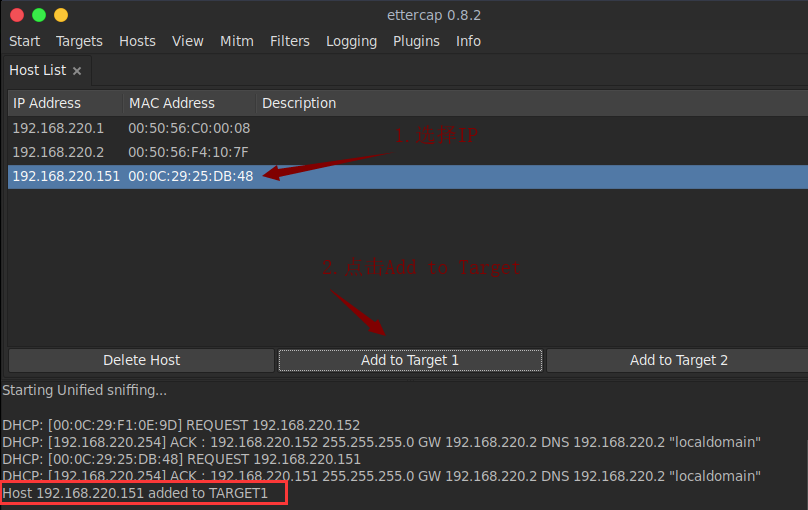

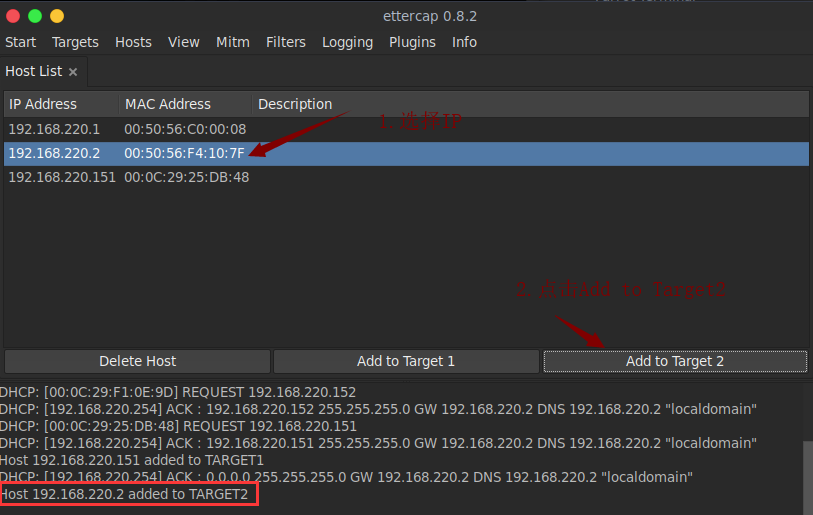

Hosts list里有受害者IP和网关IP

把受害者IP(192.168.220.151)添加到Target1,把网关IP添加到Target2

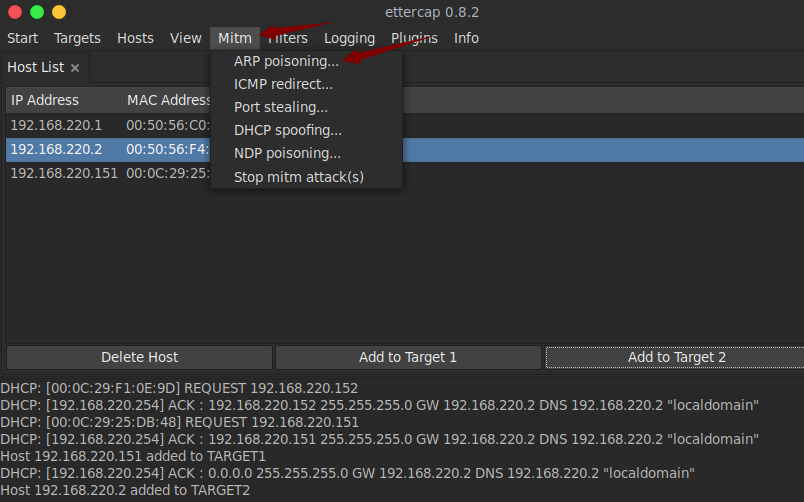

然后点击Mitm 选择ARP poisoning

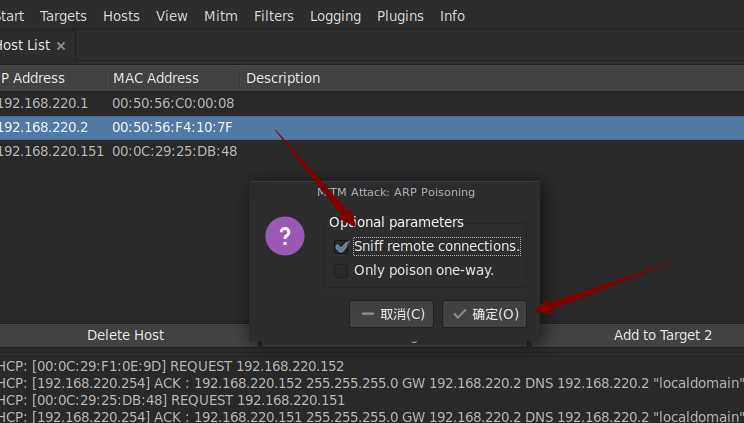

选择Sniff remote connections,然后点确定

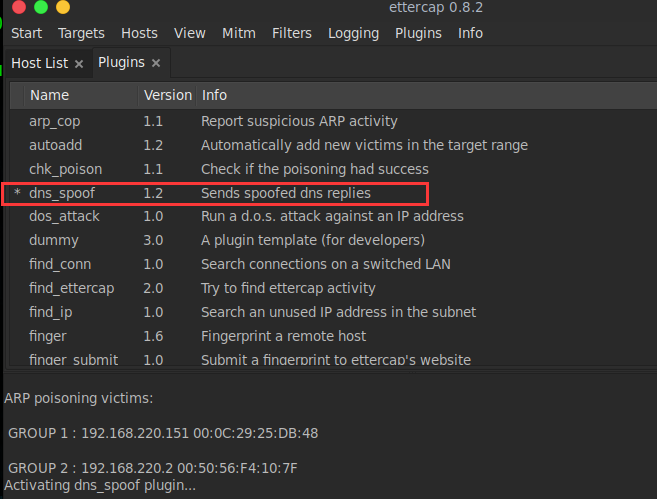

点击Plugins选择插件,选择dns_spoof,双击确定

最后点击start,选择Start sniffing开启嗅探

用受害者的浏览器随便打开一个网站

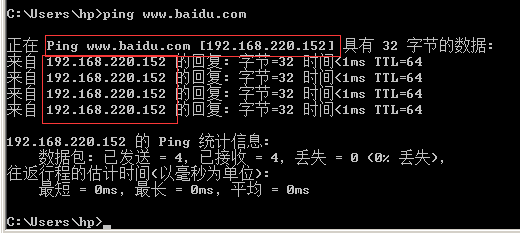

Ping一下百度

可以看到百度的IP地址变成了攻击者的IP地址

最新文章

- jquery时间控件datepicker

- git学习:忽略部分文件

- VIM(四) C语言开发插件设置

- KnockoutJS 3.X API 第四章 表单绑定(6) click绑定

- Navicat Premium 11.0.19中文破解版 安装

- poi操作oracle数据库导出excel文件2

- 微信小程序环境搭建

- 激活Windows 10 正式版

- 01快速入门-04-Map、Set和iterable(ES6)

- 加入GIMPS项目,寻找梅森素数!

- Hadoop系列009-NameNode工作机制

- bash 4

- Java Map在遍历过程中删除元素

- angular学习笔记(2)- 前端开发环境

- 【Django】数据迁移问题

- CH4401 蒲公英

- swift和OC中frame的小差异

- vue 动态修改el-upload 的action

- Python中可视化图表处理echarts库的安装

- matlab中norm函数的用法