ciscn_2019_en_3

2024-09-07 07:26:34

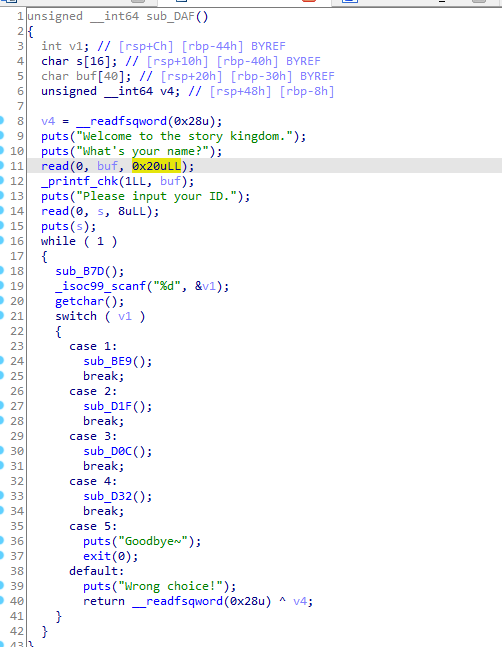

例行检查我就不放了,64位的程序放入ida中

可以看到s到buf的距离是0x10,因为puts是遇到\x00截止。而且题目没有限制我们s输入的数量,所以可以通过这个puts泄露出libc的基值

很明显的uaf漏洞,因为该题的libc版本是2.27所以可以通过double free来做这道题,比较简单

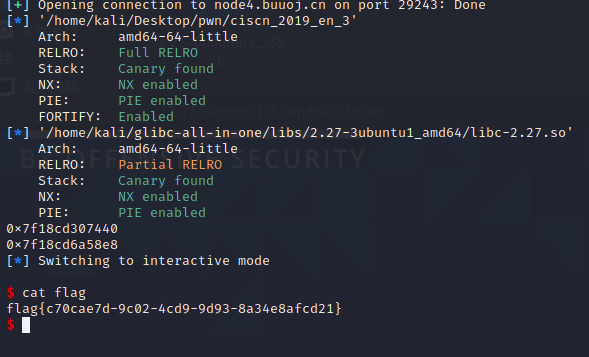

完整exp如下

成功获取到flag

结束!!!!

最新文章

- 支付宝通知页面notify_url、返回页面return_url

- Tree Traversals

- net-snmp源码VS2013编译添加加密支持(OpenSSL)

- jQuery的XX如何实现?——3.data与cache机制

- [CareerCup] 5.4 Explain Expression ((n & (n-1)) == 0) 解释表达式

- jq实现图片轮播:圆形焦点+左右控制+自动轮播

- mac 功能修改。。。。

- vmware RHEL6.x 开启FTP和TELNET服务--root权限

- Linux sar使用

- java基础:学生管理系统

- Ubuntu Docker 简单安装 GitLab

- Angular(01)-- 架构概览

- Linux 操作系统基础

- Intelij idea 版本控制工具窗口

- C# System.Runtime.Caching使用

- Zabbix通过JMX方式监控java中间件

- php运行出现Call to undefined function curl_init()解决方法

- 牛掰本机限速软件appband

- Web 单元测试

- display属性详解