Linux本地内核提权CVE-2019-13272

2024-08-21 01:02:15

简介:当调用PTRACE_TRACEME时,ptrace_link函数将获得对父进程凭据的RCU引用,然后将该指针指向get_cred函数。但是,对象struct cred的生存周期规则不允许无条件地将RCU引用转换为稳定引用。

PTRACE_TRACEME获取父进程的凭证,使其能够像父进程一样执行父进程能够执行的各种操作。如果恶意低权限子进程使用PTRACE_TRACEME并且该子进程的父进程具有高权限,该子进程可获取其父进程的控制权并且使用其父进程的权限调用execve函数创建一个新的高权限进程。

影响版本

目前受影响的Linux内核版本:Linux Kernel < 5.1.17

漏洞利用:

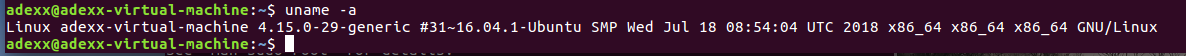

当前用户是adexx,当前系统版本uname -a

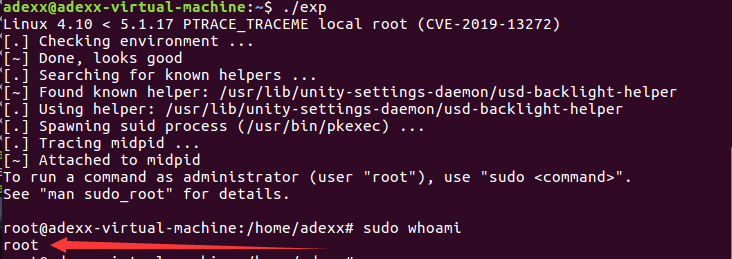

利用脚本:https://github.com/bcoles/kernel-exploits/tree/master/CVE-2019-13272

使用gcc编译c文件,生成exp文件

gcc poc.c -o exp

执行脚本

./exp

发现提权成功

总结:此漏洞为本地提权漏洞,在vps是不能成功的,所以对于渗透测试人员来说,该漏洞更适用于在企业内网中做测试,对于甲方安全人员,只有三个字,打补丁。

参考文章:https://www.secpulse.com/archives/110052.html

最新文章

- java script 基础知识

- Map的五种遍历方法

- (原创)基于MCU的频率可调,占空比可调的PWM实现(MCU,MCS-51/MSP430)

- JS语法部分

- C++:派生类的构造函数和析构函数

- C#中的DateTime:本周第一天,本月第一天,今年第一天,本周第一天的时间

- ASP.NET实现二级域名(多用户,多商店)

- UVA 1599 Ideal Path

- python gzip 压缩文件

- 关于cgi、FastCGI、php-fpm、php-cgi

- 运行期以索引获取tuple元素-C++17

- Linux平台ORACLE INSTANT客户端安装

- angularjs上传图片和文件

- 想造轮子的时候,ctrl+f一下

- android 去掉activity的切换动画

- [IR] XPath for Search Query

- Python3学习之路~5.6 shutil & zipfile & tarfile模块

- P3796 【模板】AC自动机(加强版)

- C#、.Net经典面试题目及答案

- 高能天气——团队Scrum冲刺阶段-Day 6