i春秋-“百度杯”CTF比赛 十月场-Login

2024-09-05 21:32:04

源码发下提示

尝试登陆

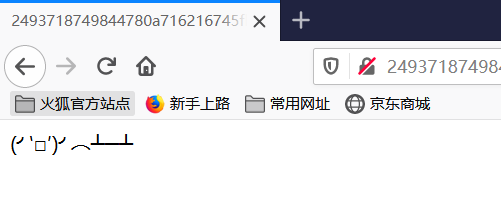

得到个什么鬼,

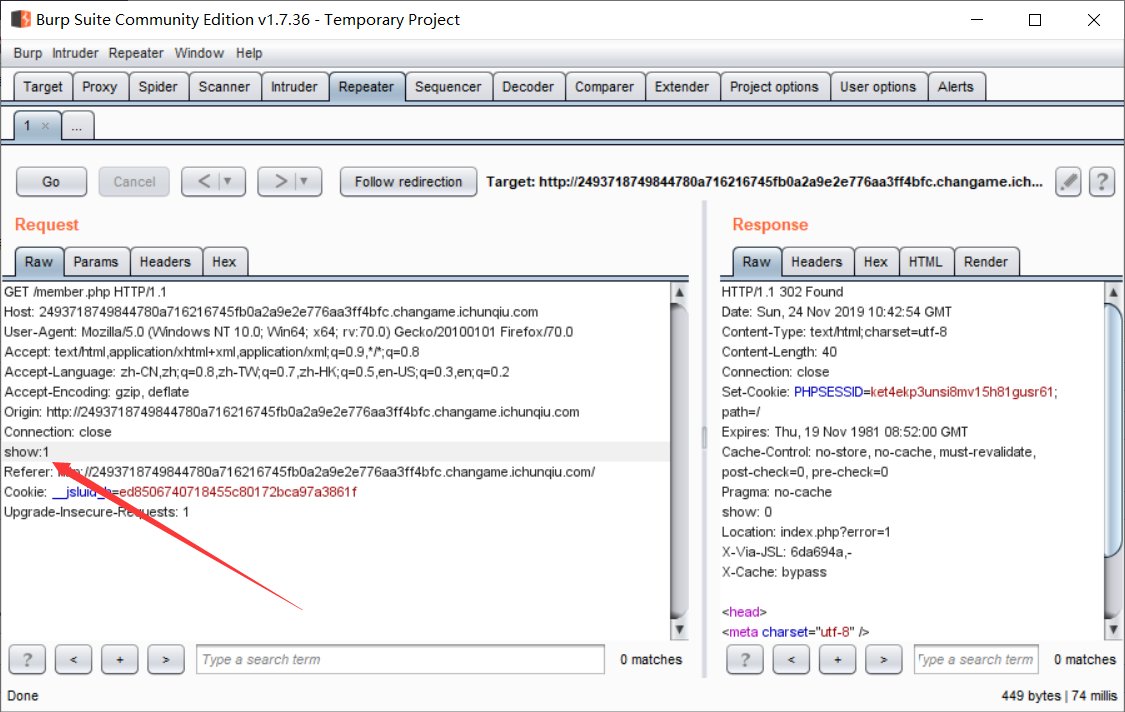

但是相应包里发现个可疑的东西 // CTF中的0 和1 这些一般都有套路的

然后在请求头里 改为 1

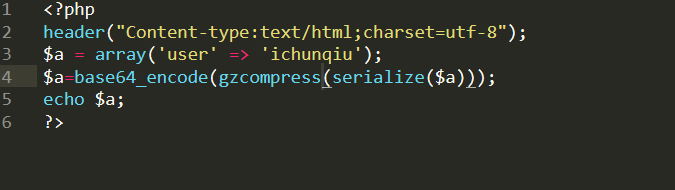

##代码审计来了。。

分析了半天 后来看了别人的wp 才发先自己想的太复杂 只要提交user=ichunqiu就行了啊我去

cookie 去提交 token=

但是为什么这里一定是cookie里带token才行呢?

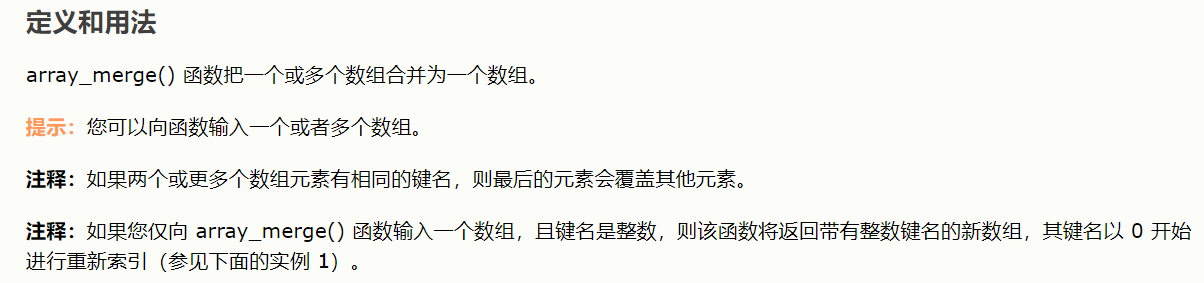

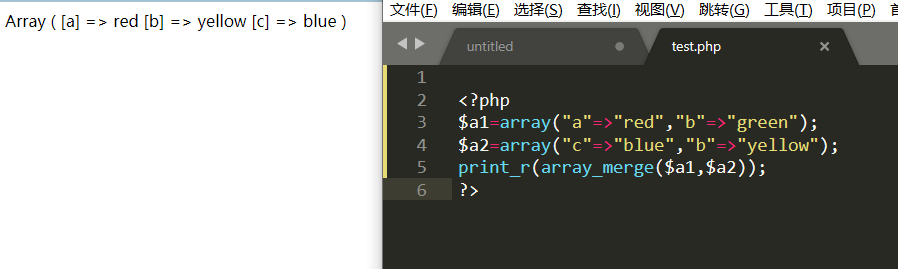

array_merge()覆盖

接着看题,根据源码,只要提交符合条件的token就可拿到flag,但我们并没有在post,get,cookie中提交token,然而服务器却返回"(╯‵□′)╯︵┴─┴",说明token是在SESSION中,那我们只要在cookie里覆盖token

因为cookie在session之后 所以get 和post都不行 也算是get到一个点吧 这里我给她取名交 array_merge()变量覆盖哈哈哈

最新文章

- Android四大核心组件之Service

- for 小曦

- Ubuntu为何永远绝对的免费?

- 在线支付接口之PHP支付宝接口开发

- iOS中的布局

- ios GCD简单介绍 后台运行~

- 关于binary log一点总结[转]

- elasticsearch系列(四)部署

- Python学习笔记——import模块

- javascript 的继承

- css渲染(一) 字体和文本

- Promise的那些事儿

- react高阶组件

- yum提示Another app is currently holding the yum lock

- Flink(三)Flink开发IDEA环境搭建与测试

- formidable模块的使用

- SaltStack 入门到精通第二篇:Salt-master配置文件详解

- Android 监听屏幕唤醒和关闭的广播

- 《C++ Primer Plus》第17章 输入、输出和文件 学习笔记

- gitlab HA集群