实验吧关于隐写术的writeUp(二)

2024-09-03 01:51:35

0x01 Black Hole

1.下载文件后,发现打不开,放到kali中。用命令file 分析一下文件

root@trial:~/Documents# file blackhole.img

blackhole.img: Linux rev 1.0 ext3 filesystem data, UUID=d85407b9-7cfc---dfe46da616d6 (errors)

可以发现这是一个linux ext3系统文件,我们创建一个目录,挂载文件

root@trial:~/Documents# mkdir blackhole

root@trial:~/Documents# mount blackhole.img blackhole

2.从文件名为???的文件夹中获得一张图片,图片打不开。

3.用hex workshop打开,发现文件头很奇怪,文件尾也很奇怪。

4.然后看其他人的才明白要进行异或运算

Masked:

B1 A7 0D 1A 4C

PNG:

4E 0D 0A 1A 0A

XOR:

FF D8 FF E0 4A

5.异或后再文件末尾发现了这八个字节。至于后面的为什么要用最后64字节进行异或没有想通。

用python写个脚本,就得到了正确的图片

mask_in = open('masked_key.png','rb')

key = bytearray(mask_in.read(983040-64))

mask= bytearray(mask_in.read(64))

for x in range(983040-64):

key[x] ^= mask[x%64]

key_out = open('unmasked_key.png','wb')

key_out.write(key)

key_out.close()

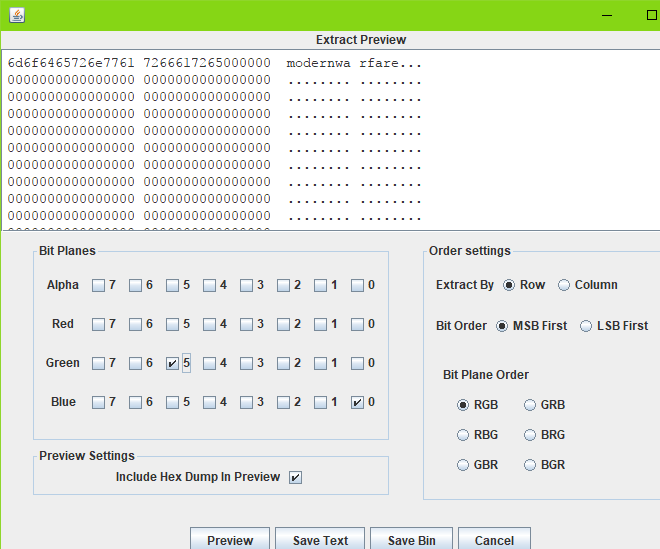

0x02 stegas 250

1.提示说警告信息就藏在图盘中,警告信息的MD5就是flag

2.用stegsolve分析,在蓝色图层0通道发现左上角有东西

3,数据提取

4.然后MD5就得到flag了

最新文章

- 数据库DBA(3年以内需求)

- java工程师 学习路线图

- c语言1

- Android Retrofit网络请求Service,@Path、@Query、@QueryMap、@FieldMap (转)

- Javascript设计模式详解

- HDU2191(多重背包)

- 了解CentOS及周边

- Java/Java Web中乱码解决汇总

- Leetcode#87 Scramble String

- MMDrawerController 使用遇到的问题及定制

- DG之主库、备库切换(物理备库)

- C#数码管控件(转)

- Oracle行列转换case when then方法案例

- python制作电脑定时关机办公神器,另含其它两种方式,无需编程!

- 搭建ssh框架项目(五)

- 学习笔记29—Linux基础

- relativeURL 相对URL的坑

- PHP错误集锦

- 【转】maven同时使用maven-surefire-report-plugin和maven-surefire-plugin默认将执行两次test

- 5.String StringBuffer StringBuilder