XCTF csaw2013reversing2

2024-10-19 11:31:20

题目描述:听说运行就能拿到Flag,不过菜鸡运行的结果不知道为什么是乱码

一.先运行看看。

果然乱码。

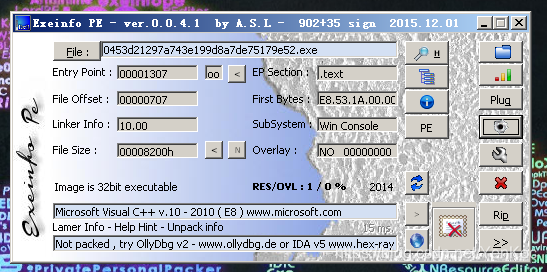

二.查壳

三.是pe文件,可以拖入od和ida进行动态和静态分析。

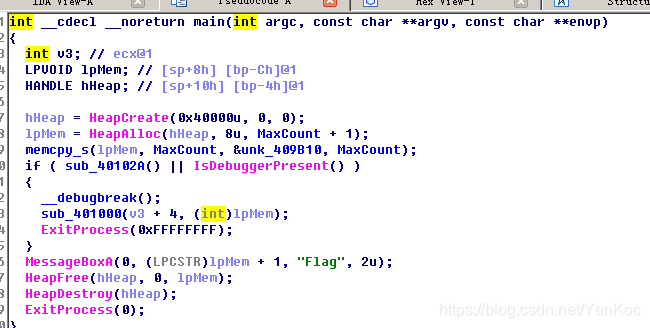

1.对主函数进行反编译一下。

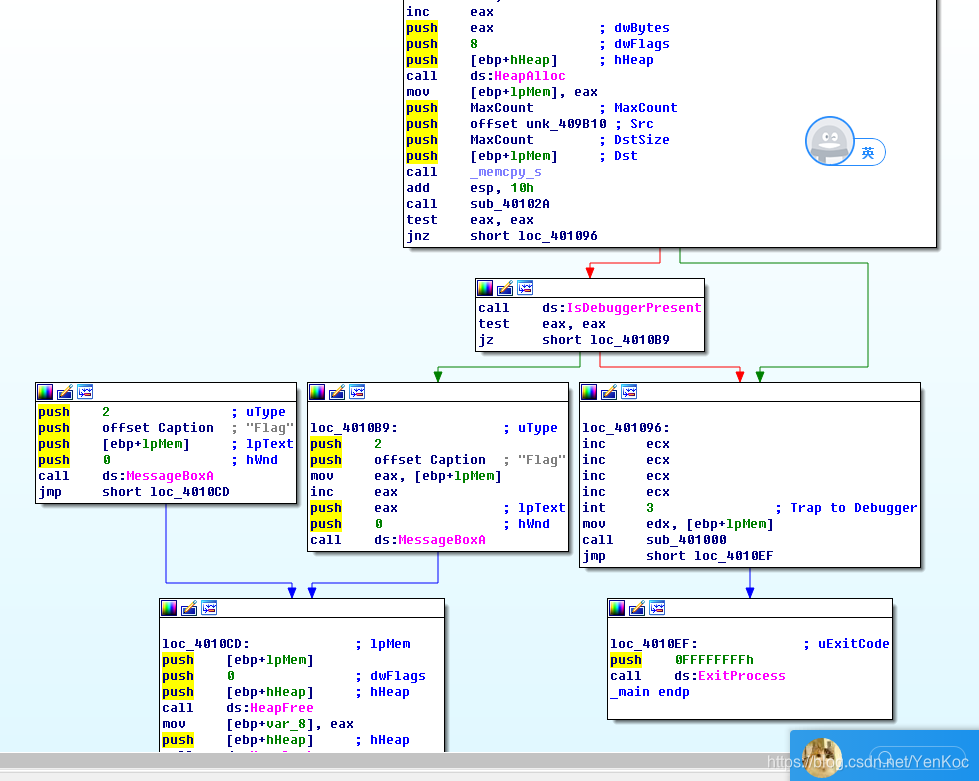

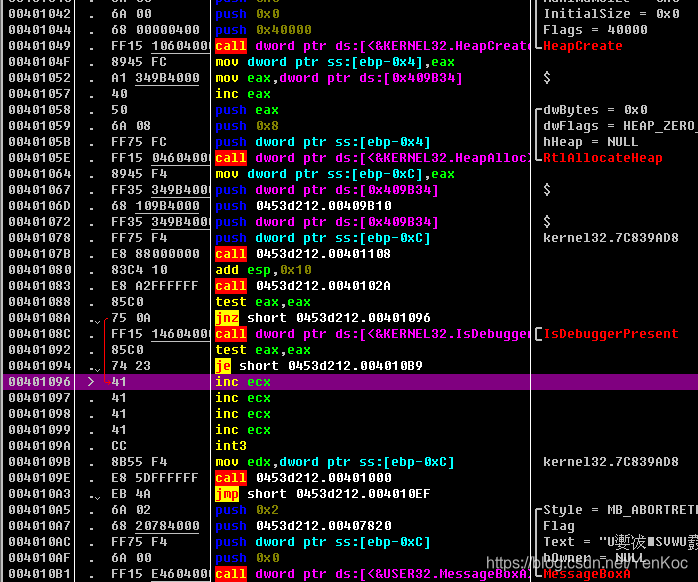

2.这里可以直接看出代码的逻辑和用意,那个if语句可以解码,如果没进入这步,会直接输出乱码的东西,看看汇编,这里已经利用最大资源了,我们来看看汇编是咋样的。

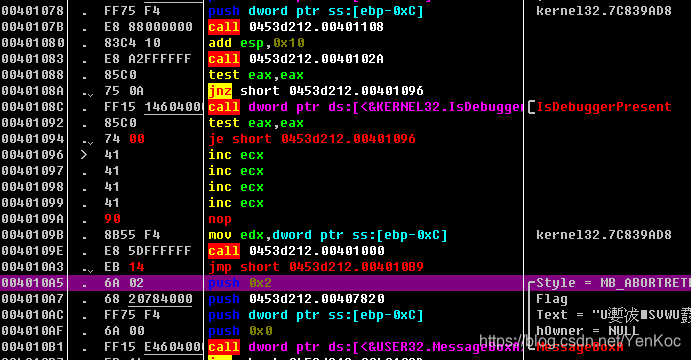

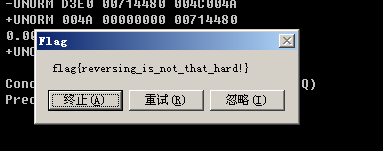

3.结合着伪代码来看,loc_401096是解码的函数,而loc_4010B9是输出窗口的函数,那么我们只要jmp到解码函数,同时到跳到输出窗口,flag不就解码出来了吗。

4.拖入od,中文查找。

修改汇编代码。

最新文章

- wampserver服务器无法启动(图标颜色不对)

- Ubuntu 各版本代号简介

- 一个人的旅行-Floyd

- DeviceIoControl

- 视频转gif

- 测试Flask应用_学习笔记

- JavaScript日期组件的实现

- CodeForces Round #279 (Div.2)

- Python性能鸡汤

- avalon1.5+中组件的定义方式

- Servlet3.0新特性使用详解

- 微信支付JSAPI公众号支付授权目录

- CentOS 下做端口映射/端口转发

- js页面(页面上无服务端控件,且页面不刷新)实现请求一般处理程序下载文件方法

- Eclipse编写ExtJS卡死问题 eclise js验证取消

- 1.QT中的容器QVector,QList,QSet,QMap,QQueue,QStack,QMultiMap,QSingleList等

- 解决IE11安装时需要“获取更新”(IE11离线安装)

- <mvc:resources mapping="/xxx/**" location="/xxx/"/>无效,可能和Controller的URL模式有关

- IP通信基础学习第一周

- Monkey学习网址