Exploit-Exercises nebule 旅行日志(四)

2024-10-16 05:12:48

接着上次的路程继续在ubuntu下对漏洞的探索练习,这次是level03了

先看下level03的问题描述:

精炼下问题,在/home/flag03的目录下有个crontab的文件是每分钟都在执行

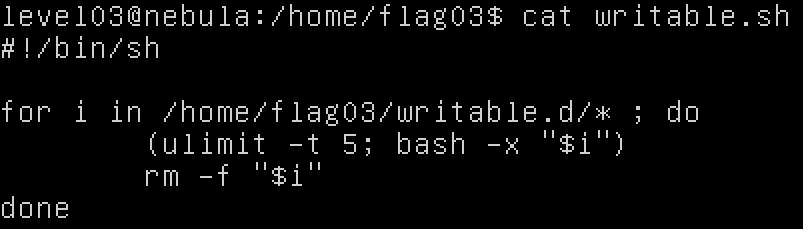

这个每分钟执行的文件都会执行在/home/flag03/writable.d的任何文件,所以思路很简单

这个writeable.sh 的权限和从属是:

而且这个writable.d的目录下是可以随意读写的,那么只要在这个目录下建一个sh脚本就可以了

#!/bin/bash

getflag >> /home/flag03/result.txt

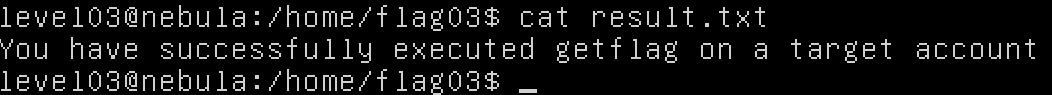

等一分钟后:

搞定!

最新文章

- java观察者模式

- Linux(Ubuntu) Mysql的安装配置例子以及常用命令

- 修改Windows Server 2008密码策略,设置简单密码

- mysql 函数(一)

- 翻译-使用Spring WebService生成SOAP Web Service

- Confluence部署攻略 [转]

- PHP GBK UTF8互转

- 配置NGReport 报告中文

- More on Conditions - To Compare -Comparing Sequences and Other Types

- jQuery 插件开发解析

- 不同优化选项对ARM下C语言编译的影响

- iOS图片压缩

- hdu4611 Balls Rearrangement

- 求逆序对[树状数组] jdoj

- JQ.ajax 各种参数及属性设置 ( 转载 )

- [Alpha阶段]第九次Scrum Meeting

- Dubbo 源码分析 - 服务引用

- 【转帖】39个让你受益的HTML5教程

- C# asp.net webapi下支持文件下载输出接口

- k8s API sample