centos通过日志查入侵

2024-10-20 16:44:41

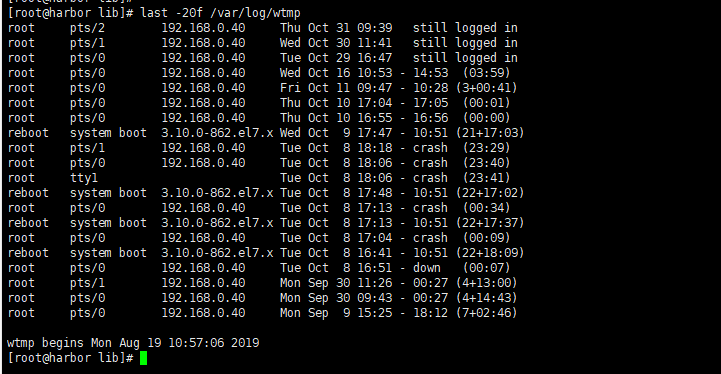

1. Linux查看/var/log/wtmp文件查看可疑IP登陆

last -f /var/log/wtmp

该日志文件永久记录每个用户登录、注销及系统的启动、停机的事件。因此随着系统正常运行时间的增加,该文件的大小也会越来越大,

增加的速度取决于系统用户登录的次数。该日志文件可以用来查看用户的登录记录,

last命令就通过访问这个文件获得这些信息,并以反序从后向前显示用户的登录记录,last也能根据用户、终端tty或时间显示相应的记录。

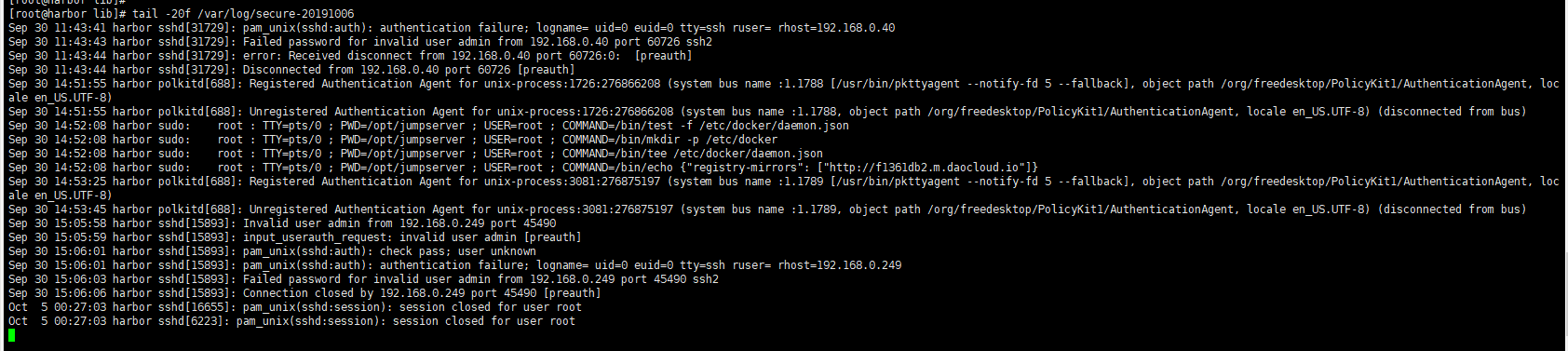

2. 查看/var/log/secure文件寻找可疑IP登陆次数

2 脚本生产所有登录用户的操作历史

在linux系统的环境下,不管是root用户还是其它的用户只有登陆系统后用进入操作我们都可以通过命令history来查看历史记录,假如一台服务器多人登陆,一天因为某人误操作了删除了重要的数据。

这时候通过查看历史记录(命令:history)是没有什么意义了(因为history只针对登录用户下执行有效,即使root用户也无法得到其它用户histotry历史)。

以下脚本办法实现通过记录登陆后的IP地址和某用户名所操作的历史记录

通过在/etc/profile里面加入以下代码就可以实现:

PS1="`whoami`@`hostname`:"'[$PWD]'

history

USER_IP=`who -u am i 2>/dev/null| awk '{print $NF}'|sed -e 's/[()]//g'`

if [ "$USER_IP" = "" ]

then

USER_IP=`hostname`

fi

if [ ! -d /tmp/dbasky ]

then

mkdir /tmp/dbasky

chmod 777 /tmp/dbasky

fi

if [ ! -d /tmp/dbasky/${LOGNAME} ]

then

mkdir /tmp/dbasky/${LOGNAME}

chmod 300 /tmp/dbasky/${LOGNAME}

fi

export HISTSIZE=4096

DT=`date "+%Y-%m-%d_%H:%M:%S"`

export HISTFILE="/tmp/dbasky/${LOGNAME}/${USER_IP} dbasky.$DT"

chmod 600 /tmp/dbasky/${LOGNAME}/*dbasky* 2>/dev/null source /etc/profile

上面脚本在系统的/tmp新建个dbasky目录,记录所有登陆过系统的用户和IP地址(文件名),每当用户登录/退出会创建相应的文件,该文件保存这段用户登录时期内操作历史,可以用这个方法来监测系统的安全性

最新文章

- js声明json数据,打印json数据,遍历json数据

- Xcode插件安装

- LA 3713 宇航员分组

- private成员变量真的私有吗?(用指针刨他祖坟)

- 【poj1201】 Intervals

- 【JQGRID DOCUMENTATION】.学习笔记.1.安装jqGrid

- (四)主控板改IP,升级app,boot,mac

- iOS:弹出窗控制器:UIPopoverController

- LeetCode Count Primes 求素数个数(埃拉托色尼筛选法)

- ELK监控系统nginx / mysql慢日志

- 转换字符串格式,可用于sql in

- Learning Docker--chapter 1

- C# XML序列化帮助类代码

- .NET基础——基本概念

- Tcl与Design Compiler (十一)——其他的时序约束选项(二)

- HashMap源码详解(JDK7版本)

- 10张思维导图带你学习JavaScript

- Download SQL Server Management Studio (SSMS)下载地址

- 内省Introspector(反射操作javaBean)

- 使用axis2的wsdl2java把wsdl生成java文件

热门文章

- “浪潮杯”第九届山东省ACM大学生程序设计竞赛 F: Four-tuples容斥定理

- Python 报错 ValueError list.remove(x) x not in list 解决办法

- SQL语言学习-DQL

- 攻防世界-MISC:Training-Stegano-1

- SQL安装

- 修复Arch Linux和Manjaro Linux无法显示emoji的问题

- 拖动元素调换位置——sortable.js

- Java学习笔记-基础语法Ⅶ-集合

- uniapp中利用uni.$emit()和uni.$on()进行页面和tabbar页面传值(页面通讯)

- kernel 劫持seq_operations && 利用pt_regs