Buuctf-------WEB之admin

2024-09-03 09:53:28

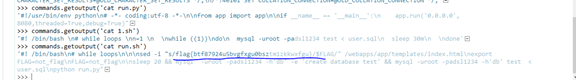

1.抓包扫描一把梭,无事发生地说

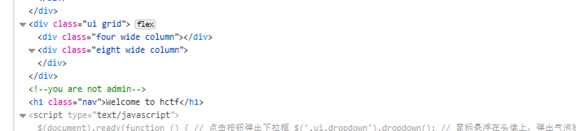

注释里发现

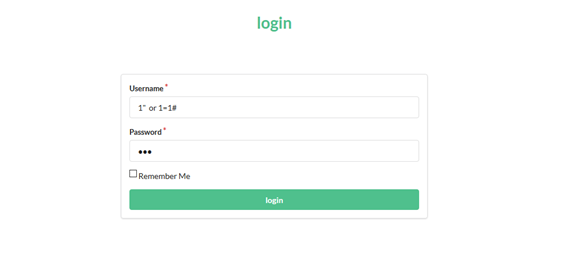

万能密码试试,报错

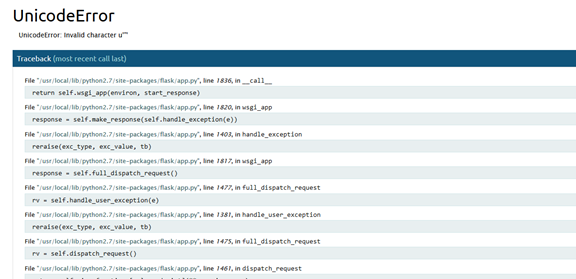

用的flask,pythonweb

后面发现报错页面可以调试,嘿嘿嘿

康康我们发现了什么

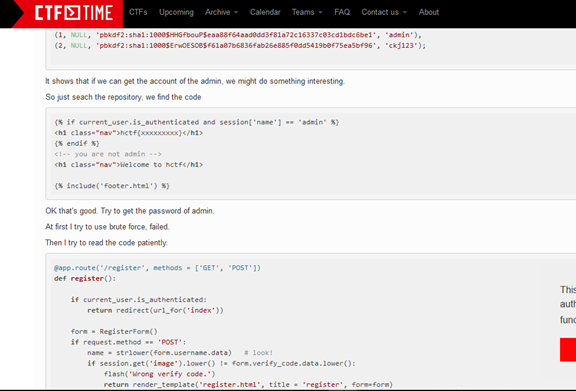

拿去破解,无果

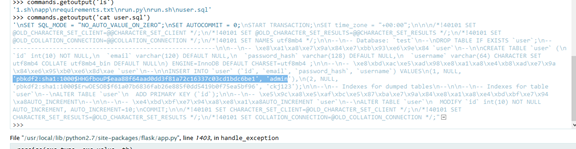

于是打算代码拿下来康康,emmmmmmmmm(后面看wp才知道登进去才有)

代码没找到,emmmm

但是好像发现了flag,以及数据库连接密码

然而并不是,估计只是存在服务器上的以前的flag

搜了下那串sha1字符,好像是老外写的wp

暴力破解,失败(太真实了,hhhh)

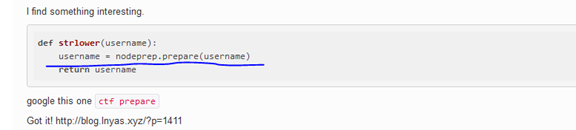

用户名注册那里似乎有问题

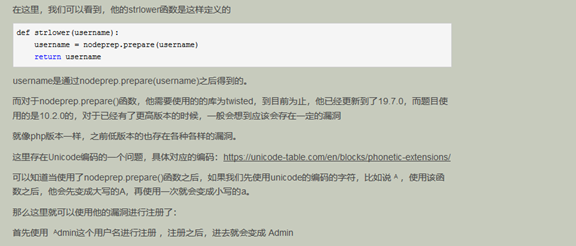

问题就在用户名这里

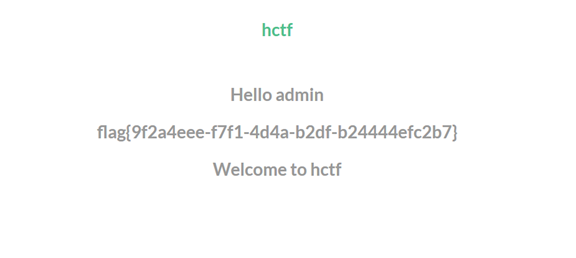

ᴬdmin注册来一波,改个密码再进去,flag到手

真实的flag

参考文章:

https://ctftime.org/writeup/12132

https://www.cnblogs.com/mortals-tx/p/11385521.html

https://unicode-table.com/en/blocks/phonetic-extensions/https://www.cnblogs.com/zhaijiahui/p/10361834.html

最新文章

- chrome快捷键

- c#中ObservableCollection<T>排序方法

- top 10 tipis on Logging in Java- Tutorial (翻译)

- python成长之路【第五篇】:python字符编码

- C语言课程1——Hello World

- sdut 2162:The Android University ACM Team Selection Contest(第二届山东省省赛原题,模拟题)

- php5.2转向 PHP 5.3 的 PHP 开发

- Java中this,static,super及finalkeyword和代码块

- 用ASP生成RSS

- 标准I/O缓冲:全缓冲、行缓冲、无缓冲

- Linux三剑客-grep || awk || sed

- Windows驱动匹配详解

- 两层c:forEach循环嵌套

- 获取请求IP

- day python 010 函数(1)

- caffe添加python数据层

- Vue - 起手式

- IPhone手机页面中点击文本输入框,弹出键盘,网页会放大,如何解决

- java 同步

- 2018.08.20 bzoj1143: [CTSC2008]祭祀river(最长反链)