vulnhub靶场渗透实战11-Deathnote

2024-09-08 19:03:02

网络模式,怎么方便怎么来。

靶场地址:https://download.vulnhub.com/deathnote/Deathnote.ova

这个靶机很简单。vbox装好。

1;主机发现,和端口扫描。

2;查看一下。

看一下是什么。

我是矢上宗一郎,光明的父亲

我怀疑光是基拉的假设是否正确我只能给你一些重要的东西来帮助你

登录用户名:user.txt

我不知道密码。

自己找吧

但我认为它是在网站的提示部分

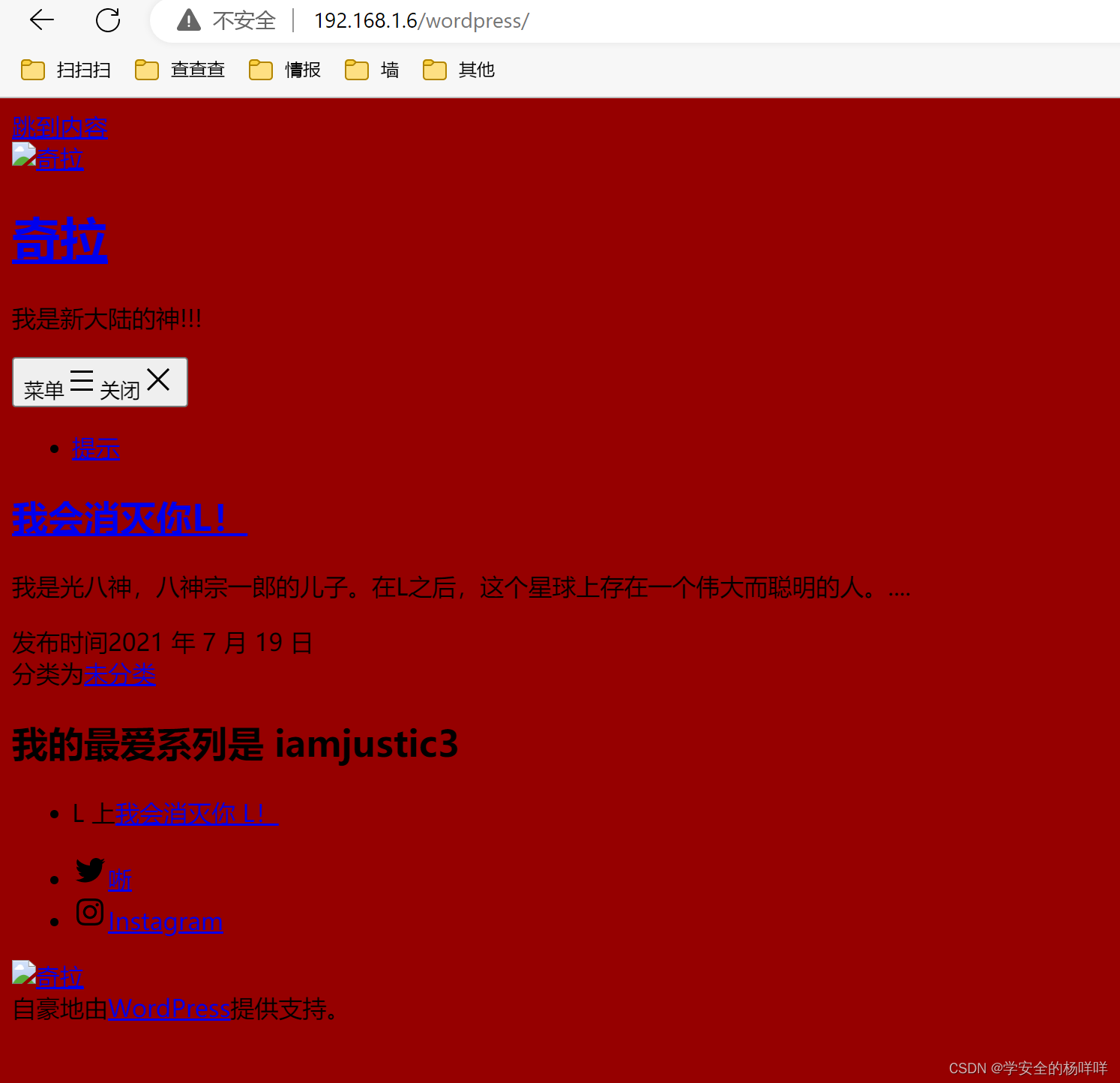

添加一下本地host文件,以便解析访问80端口时的域名。

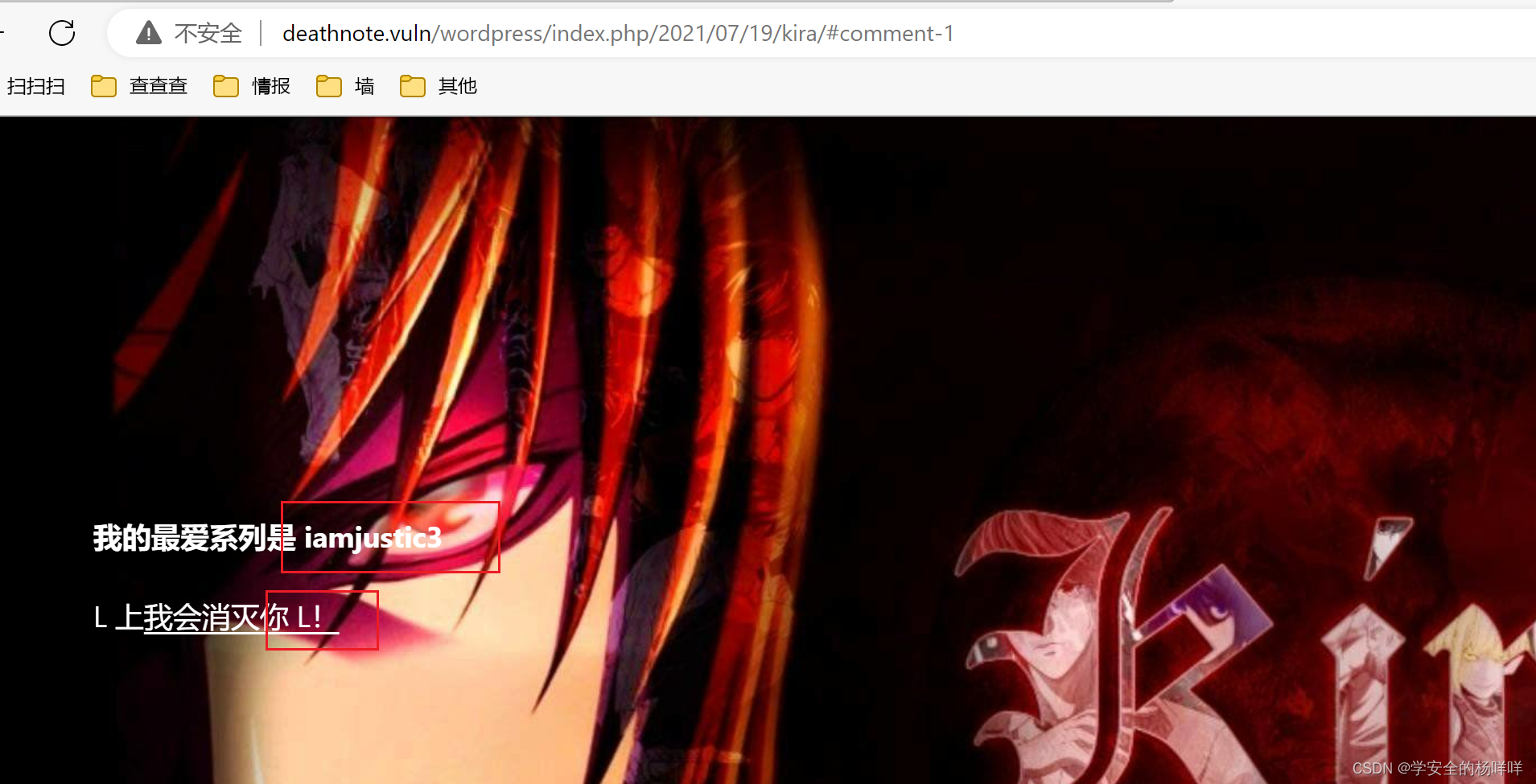

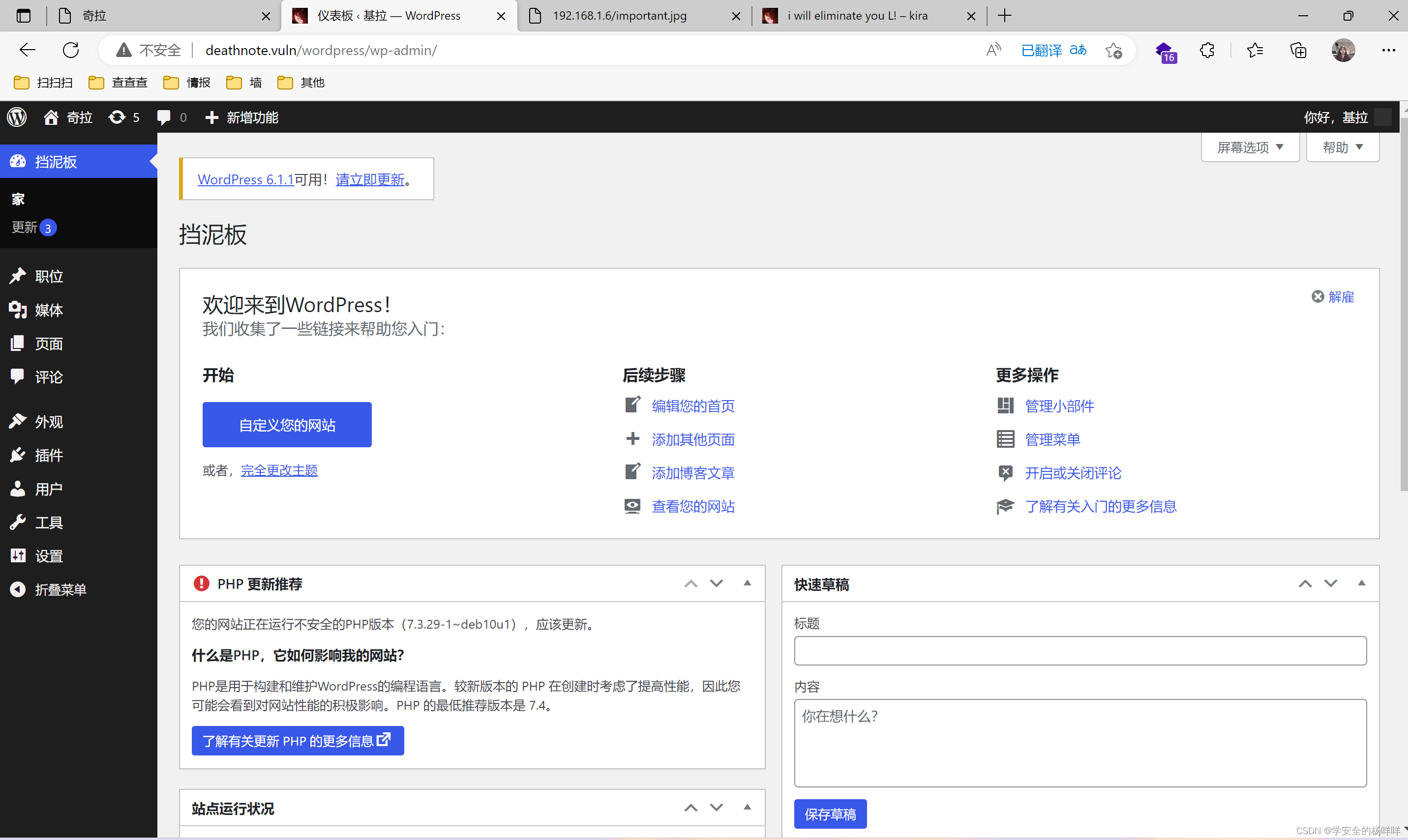

这个靶场是死亡笔记的主题,头像是死亡笔记男主神无月,死亡笔记的持有者之一,外界称为基拉,也就是kira,上面写的是我会干掉你 L,L是剧中的侦探,为了抓捕男主基拉。 也许,L是用户名或者kira,iamjustic3是密码, 由这个服务搭建-WordPress,账号密码;kira/iamjustic3。

二;枚举漏洞。

1;找到notes.txt。类似密码本,下载下来,用来爆破22端口。

三;漏洞利用。

1;用户名,密码,l/death4me

kira

KIRA

l

Lhydra -L user.txt -P passwd.txt ssh://192.168.1.6

我想你得到了贝壳,但是你杀不了我——基拉

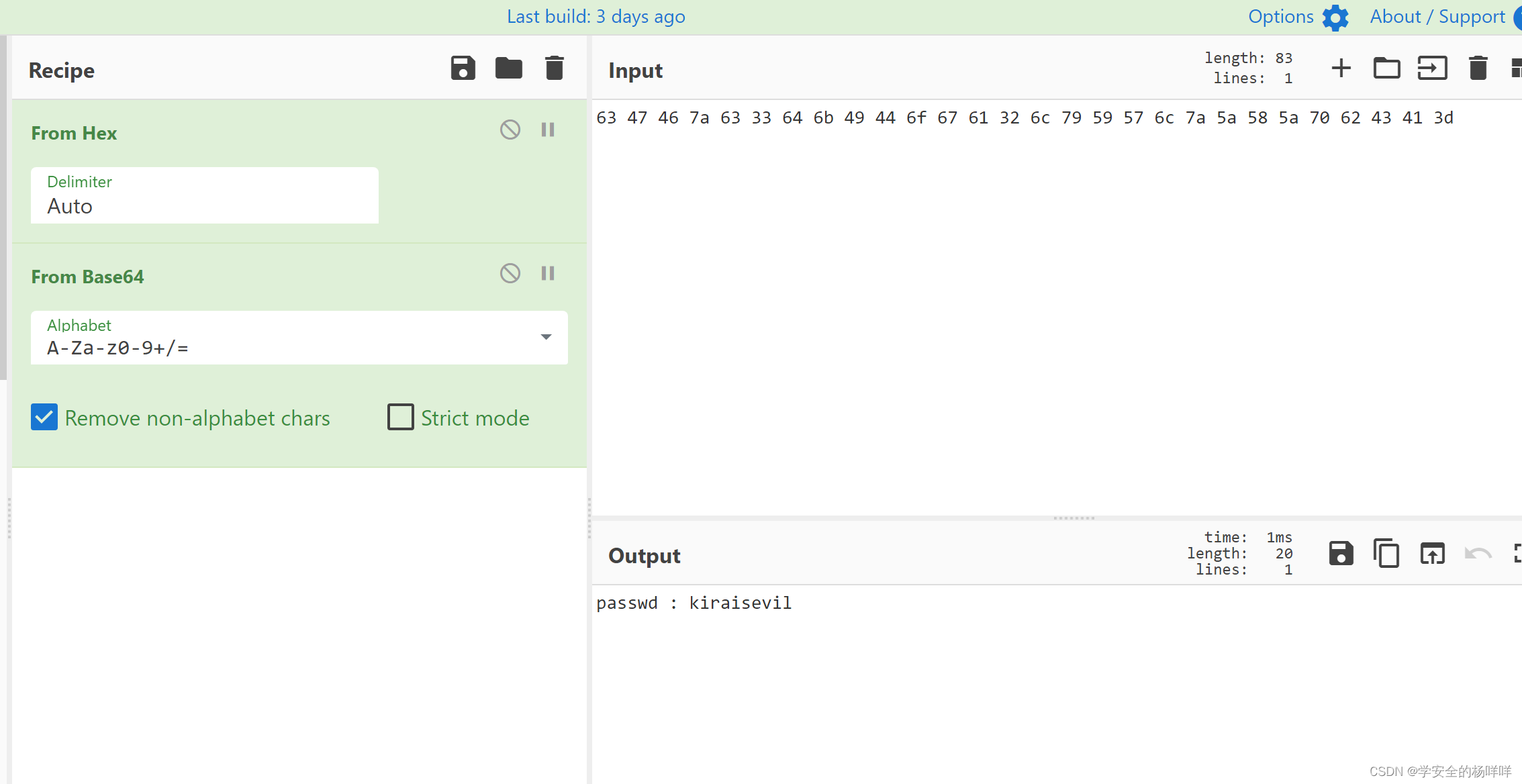

2; 在opt的目录下有看到了一串16进制的内容。发现对kira这个没有权限。

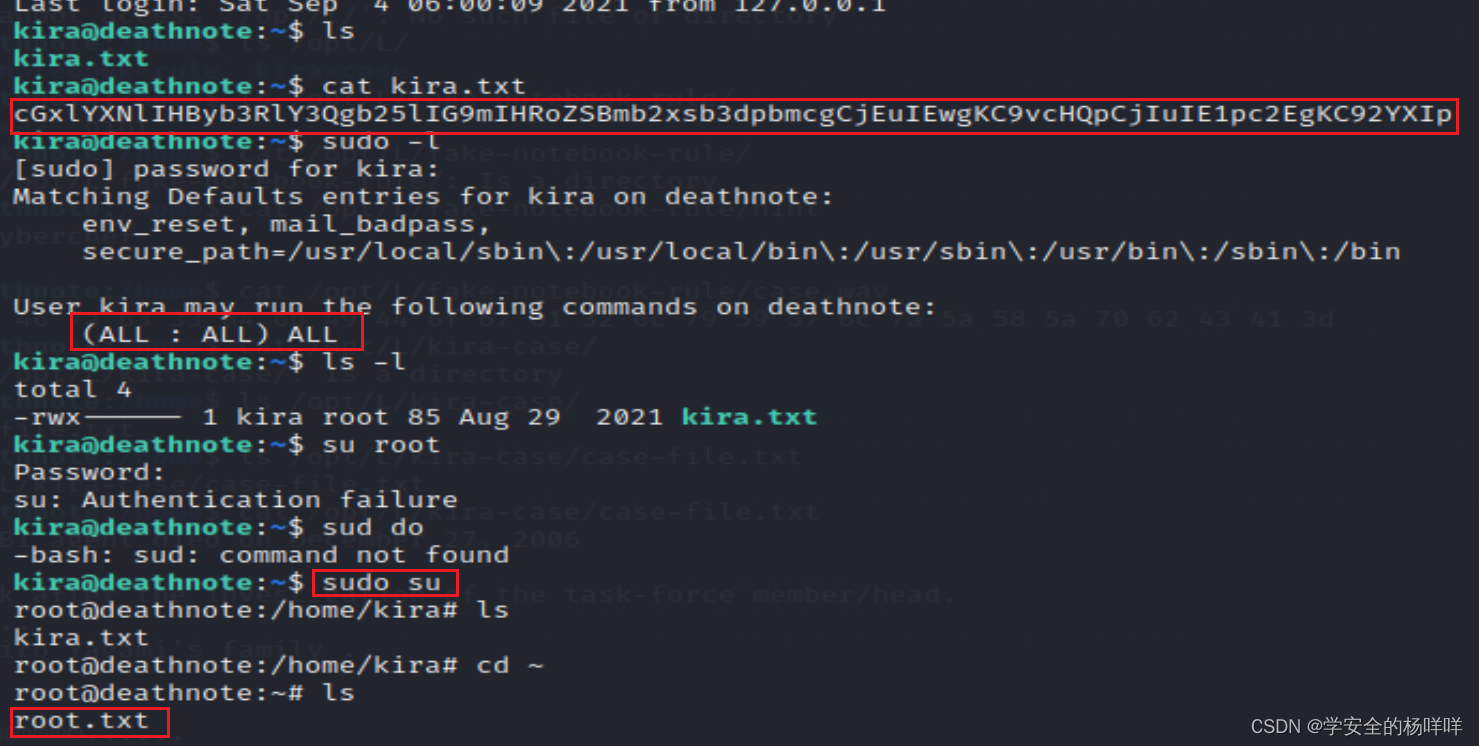

3;讲16进制的内容进行反编码,得到base64编码的字符串,用base64解码,得到kira/kiraisevil,

四;提权;第一个和第二个falg.

最新文章

- JavaScript动画-拖拽改变元素大小

- highcharts php请求mysql返回json数据作为数据源进行制图

- 深入理解 C# 协变和逆变

- Oracle导入excel数据方法汇总[转]

- String.Format 全汇总

- MFC学习 MFCActiveX控件

- springMVC导入excel案例poi

- 关于网上流传的四个原版Windows XP_SP2全面了解

- Bzoj-2820 YY的GCD Mobius反演,分块

- 《APUE》第三章笔记(3)

- 部署Replica Sets及查看相关配置

- 个人微信接入图灵机器人(python版)

- .NET 增加扩展方法

- go语言指针理解

- PAT Basic 1032

- Django框架详细介绍---中间件(认证)

- 三问助你Fundebug

- 字符输入流 FileReader

- 浅析js中2个等号与3个等号的区别(转)

- Springboot的常规属性配置和类型安全配置