刷题记录:2018HCTF&admin

2024-09-02 10:30:38

刷题记录:2018HCTF&admin

一、前言

经过一个暑假的学习,算是正经一条web狗了,不过还是菜的真实。从今天开始,每天认真研究至少一道ctf题,从做到看wp到验证到背后原理的研究,重质量,争取每道题都有收获。

二、正文

题目复现链接:https://buuoj.cn/challenges

参考链接:一题三解之2018HCTF&admin

1、解题过程

我连源码都没找着,不说了,没想到要把每个页面都view-source,具体过程看参考链接吧

2、解题方法

(1)伪造session

参考链接:客户端 session 导致的安全问题

工具连接:https://github.com/noraj/flask-session-cookie-manager

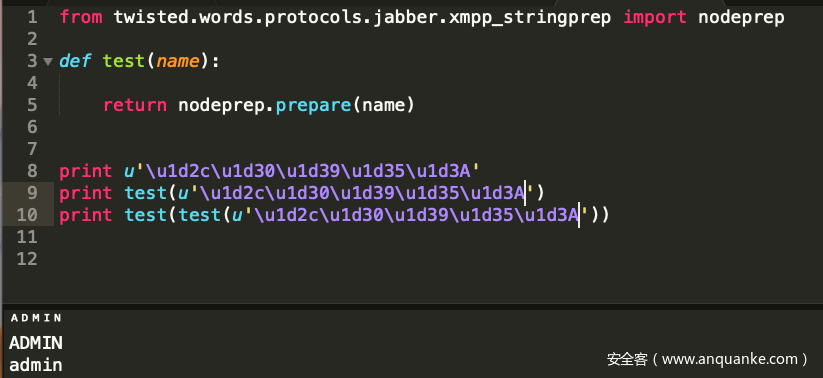

(2)Unicode欺骗

知识点:nodeprep.prepare进行大小写转换时会进行如下操作

ᴬ -> A -> a

(3)条件竞争

测试没有成功,但不失为一条思路

最新文章

- 彻底理解js中this的指向,不必硬背。

- [BZOJ2794][Poi2012]Cloakroom

- easyui DataGrid 工具类之 Utils class

- 贪心+构造( Codeforces Round #344 (Div. 2))

- BZOJ 1093 [ZJOI2007] 最大半连通子图(强联通缩点+DP)

- Rockethon 2015

- C#中的集合

- USB 各型插座插头引脚分布

- 什么是透明(和Windows主题有关系),研究TLable和TPanel是两个好例子

- 实现web多语言的一种解决办法

- 旋转图css3

- android在myeclipse上创建的项目各种报错

- Problem : 1022 ( Train Problem I )

- 【自动化测试】搭建一个简单从Excel读取用例内容并输出结果的脚本

- qemu对虚拟机的内存管理(二)

- chart.js应用中遇到的问题

- 如何使用spring配合mybatis配置多个数据源并应用?

- Springmvc 上传文件MultipartFile 转File

- BZOJ 1345[BOI]序列问题 - 贪心 + 单调栈

- [漏洞复现]CVE-2018-4887 Flash 0day