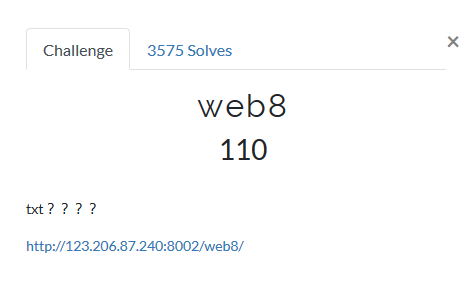

Bugku-web-web8

2024-10-20 21:01:15

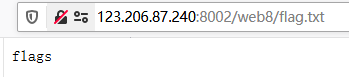

可以看到题目提示了一个txt的东西,猜测目录下会有flag.txt这个文件。

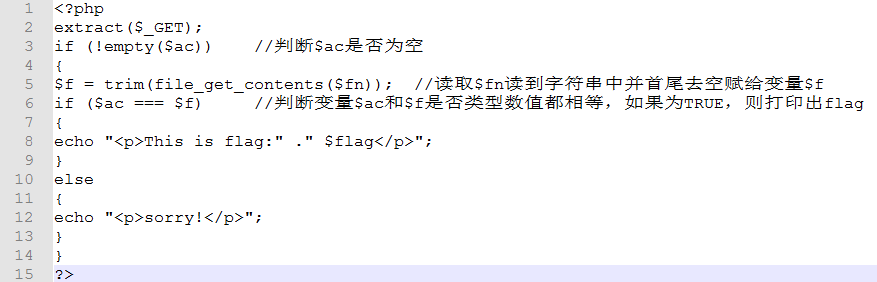

通过代码审计我们可以知道得到flag的条件,访问flag.txt得到一串字符。

那么payload就很好构造了,$f的值是从$fn中得到的,而要得到flag我们则要使$ac === $f,那我们令ac=flags,f的值是从fn中取出来的那么也会是flags,条件成立得出flag。 payload: ?ac=flags&fn=flag.txt

这道题还有另外一种方式

先放出payload吧:?ac=aaa&fn=php://input 同时post提交aaa

php://input是可以访问请求的原始数据的只读流,读取POST数据,不可读取GET数据,我们post提交aaa,然后通过这种方式读取到aaa,也可以满足flag的条件。

php输入流php://input使用浅析:https://blog.csdn.net/qq_14989227/article/details/79444940

CTF之php变量覆盖漏洞:https://www.jianshu.com/p/a4d782e91852

如果有错误之处,请联系QQ:365216308,我很菜。。

最新文章

- 命名困惑系列之一:关于state和status的粗浅研究

- 【Java每日一题】201612015

- Android ANR分析(1)

- jvm基础笔记

- ECSHOP编辑器Fckeditor上传图片中文名称乱码的解决方法

- Git 的安装和创建版本库 。

- bug描述注意点

- 【从零学习openCV】IOS7下的人脸检測

- IOS开发之程序执行状态更改

- 微信小程序开发流程

- Django中ORM模型总结(一)[概述,查询语句]

- 深入理解Java对象的创建过程:类的初始化与实例化

- YII框架CGridView分页实现

- Python全国二级等级考试(2019)

- hosts文件被修改后的惨案

- Good Time------打卡让生活更美好

- eclipse在mac上的快捷键

- js值----你所不知道的JavaScript系列(6)

- Deploying docker registry v2

- python.csv 按行按列读取