大量无线键盘存在KeySniffer漏洞-可嗅探用户输入的内容

几美元的一根天线、一个无线发射器,还有几行Python代码,有了这些,黑客就可以在几十米开外主动地记录下你的用户名、密码、信用卡、你写的稿子,总之就是你用无线键盘输入的任何东西。

黑客所利用的是一种无线键盘漏洞,这种漏洞无法轻易防范,而且很难想到。来自Bastille安全公司的研究人员率先发现了这一漏洞,并把它命名为KeySniffer。

影响设备

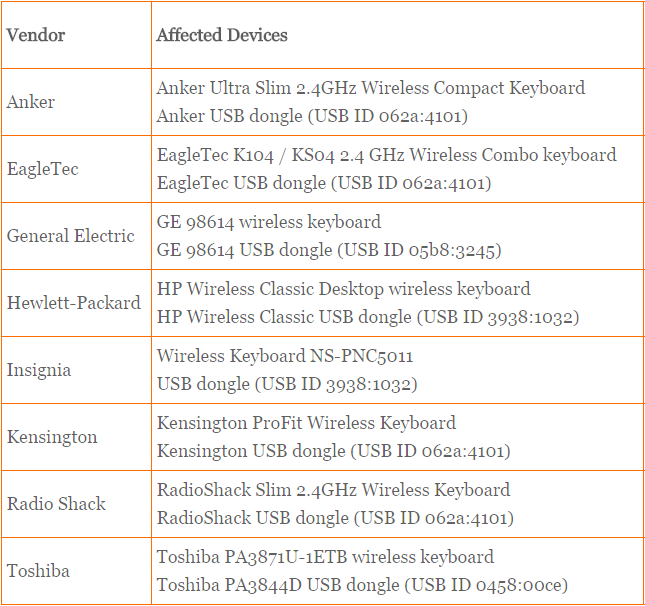

研究人员对12款来自知名厂商的键盘进行了测试,发现其中8款能被窃听,但是实际上这个列表还远不及真正存在漏洞的数量。这个漏洞波及的范围实在太大,研究人员相信有大量的设备存在漏洞。

与此同时,厂商的态度也令人失望。Bastille首席研究官Ivan O’Sullivan称,“大部分的厂商还没有回应我们披露的信息。

演示视频

升级版的MouseJack

细心的读者可能注意到了,这个Bastille公司就是今年年初发现MouseJack漏洞的公司。MouseJack是一种针对蓝牙键盘鼠标的攻击,攻击者可以利用漏洞控制受害者的电脑操作。由于这些无线鼠标没有完善的身份认证机制,黑客可以借此伪装成用户的鼠标与适配器进行匹配;又因为没有无线鼠标传输的数据没有加密,黑客便可以轻松伪造数据操作电脑。

KeySniffer漏洞就是升级版的MouseJack,不同的是,KeySniffer不需要匹配设备,而且能够让黑客获取到无线键盘和USB适配器传输的数据。

问题原因:无线键盘明文传输数据

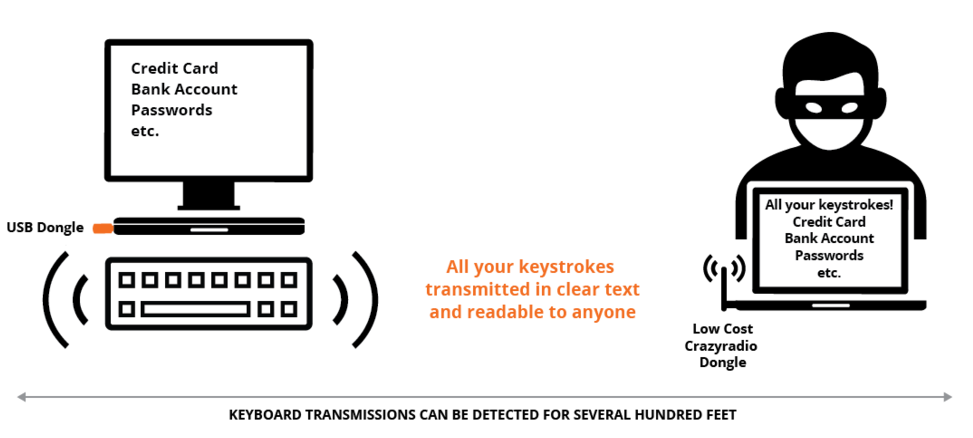

与MouseJack漏洞相似,KeySniffer的问题也出在缺少加密。

存在漏洞的键盘与插入电脑的USB无线接收器之间的数据都是明文传输的。这样攻击者就能够检测到受害用户输入的文字了。也正由于没有加密,攻击者还能够在数据流中注入他们自己的键盘敲击。

黑客如果想要注入恶意的键盘输入,可以通过脚本自动化执行。唯一的条件就是等用户离开电脑几分钟。

很多操作系统在鼠标操作失灵时会提供基于键盘的控制,因此,控制了用户的键盘就相当于控制了整台电脑。

如何防范

KeySniffer漏洞无法通过补丁修复。

本质上,KeySniffer攻击使用了逆向工程收发器的技术,这些技术在阿姆斯特丹的Hack in the Box安全会议上有过演示。Bastille称,所有出现问题的无线键盘都是在2.4GHz ISM频段使用频率偏移调制工作的。

“这些无线键盘由于没有加密,天生就是不安全的,而且不支持固件更新。”Bastille解释道。

因此,建议广大用户们还是换个好一点的蓝牙键盘,或者索性换成有线键盘吧。

最新文章

- shell语法

- MongoDB学习笔记~使用原生语句实现三层集合关系的更新

- Redis主从复制深入剖析

- 关于JavaScript中的创建对象的学习总结

- C语言统计一个字符串中单词的个数

- Android自定义控件步骤总结

- DXP 技巧和龙芯3A装机

- 解决html5新标签【placeholder】低版本浏览器下不兼容问题

- [Eclipse]代码已被写入关于如何切换到unix在新行

- cordova.js的坑

- SAP RFC介绍:关于sRFC,aRFC,tRFC,qRFC和bgRFC

- spring+spring mvc+mybatis 实现主从数据库配置

- spark_to_kakfa

- JavaScript主流框架3月趋势总结

- 高并发高负载系统架构-php篇

- Centos7 使用Docker搭建Oracle测试环境

- 有关于分布式和SOA的理解

- 如何干净的卸载docker

- CAD中批量打印

- Web API(三):创建Web API项目

热门文章

- POJ 2876 Cantoring Along

- 在虚拟机发布网站,设置服务器外网访问ip端口号

- java 中继承,组合,重载,重写的实现原理 (转)

- 类函数和对象函数 PHP

- CentOS6.5 mysql 5.5安装

- linux&win7双系统安装

- 1074, "Column length too big for column 'err_solution' (max = 21845); use BLOB or TEXT instead"

- CentOS 7系统挂载NTFS分区的移动硬盘(转载及体验 CentOS6.5系统挂载NTFS分区的移动硬盘)

- vs2010打包(带数据库)图文详解

- cxf的soap风格+spirng4+maven 客户端