miscmisc --攻防世界

2024-10-21 11:45:11

题目:

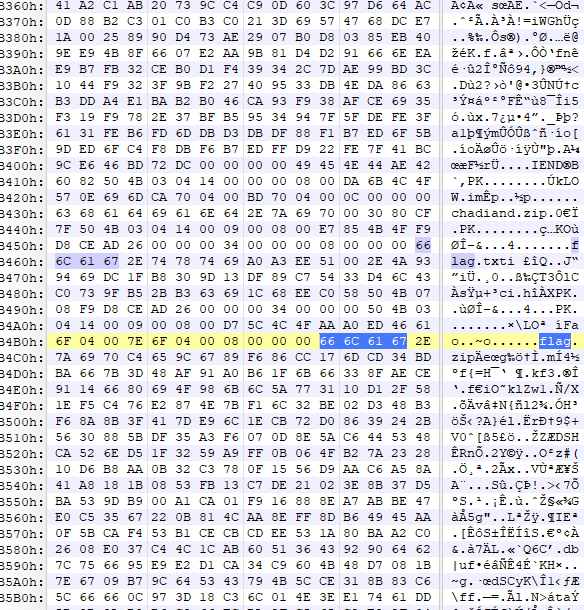

(1)解压后将图片放入16进制编辑器,搜索字符串flag发现

图片应该还包含其他文件

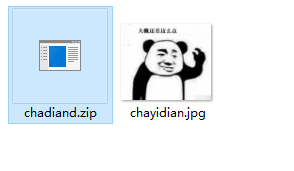

(2)使用foremost进行分离,得到压缩包,打开压缩包又有一张图片

(3) 图片同样使用编辑器查看,也发现里面包含文件。打开后

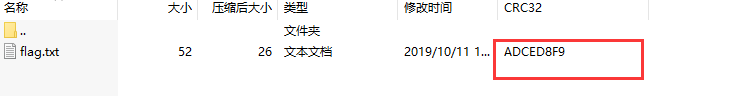

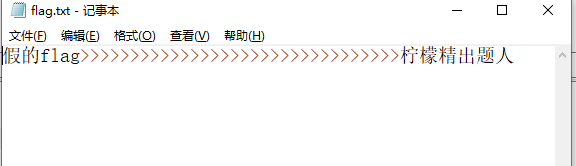

之前的压缩包解压需要密码:发现flag.txt和需要密码的压缩包里的flag CRC相同,所以使用 已知明文攻击

(4)使用ARCHPR进行破解密码得到 z$^58a4w ,解压后得到

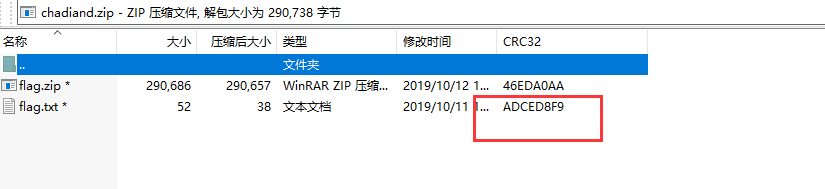

一个压缩包需要密码,根据doc和png去寻找密码

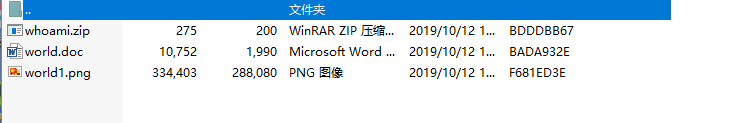

(5)图片处理

查看属性-->winhex都无果,尝试stegsolve

最终为lsb隐写,但密码只是一部分

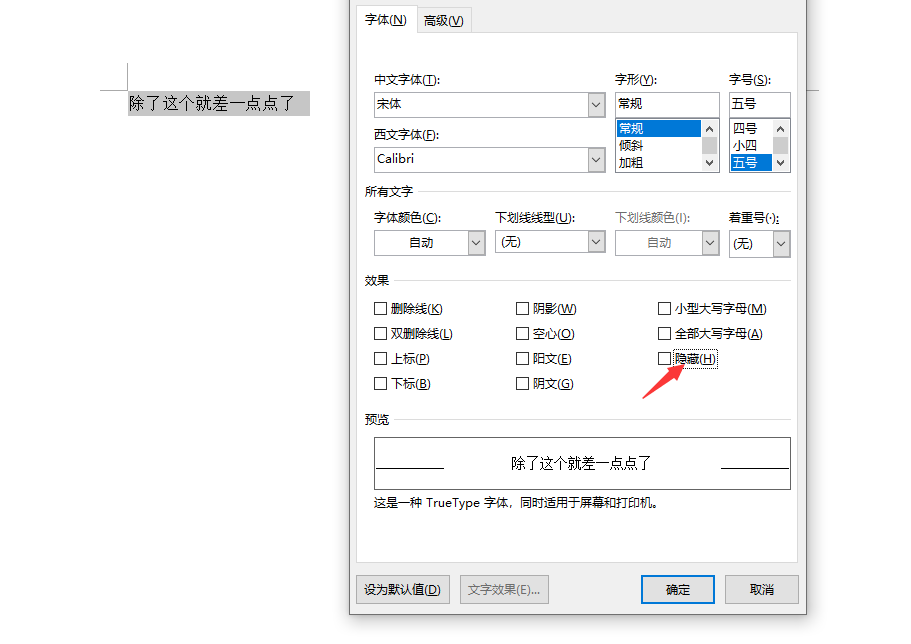

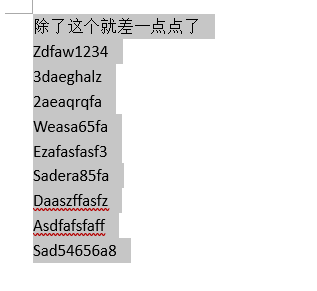

(6)对word文档处理

经过尝试是 每行字符的最后一个字母的组合!!

4zaa3azf8

于是解压密码 : z^ea4zaa3azf8

(7)解压 得到flag

flag{12sad7eaf46a84fe9q4fasf48e6q4f6as4f864q9e48f9q4fa6sf6f48}

最新文章

- java中的多线程

- [BZOJ1131][POI2008] Sta 树的深度

- TortoiseGit上传项目到GitHub////////////////////////////z

- ScorllView中嵌套listView与Viewpager的焦点问题处理

- 青瓷引擎之纯JavaScript打造HTML5游戏第二弹——《跳跃的方块》Part 10(排行榜界面&界面管理)

- ios 消息转发初探

- AD 10 原理图编译错误

- 【三板斧】Java定位CPU使用高问题

- 10.20_web编辑器复制粘贴图片

- [原]RobotFrameWork(十一)AutoItLibrary测试库在win7(64bit)下安装及简单使用

- Mysql中查看表的类型InnoDB

- SQL 连接 JOIN 例解。(左连接,右连接,全连接,内连接,交叉连接,自连接)

- 大虾翻译(一):jQuery.extend()

- (转)iOS项目的目录结构和开发流程

- js上拉跳转原理

- python requests库学习笔记(上)

- mysql数据库在windows下安装与配置

- js 统计字符串中字符出现的次数

- html5 缓存实例

- MVC 添加JS,CSS等版本标签